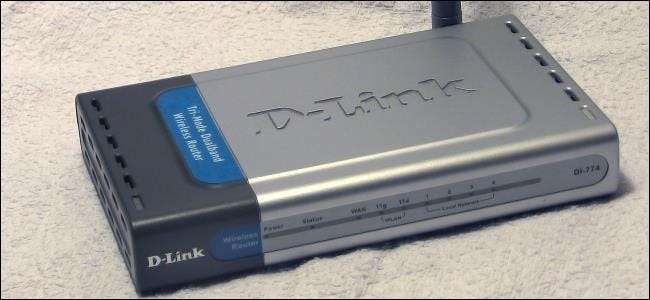

En säkerhetsforskare upptäckte nyligen en bakdörr i många D-Link-routrar, så att vem som helst kunde komma åt routern utan att veta användarnamnet eller lösenordet. Det här är inte det första routersäkerhetsproblemet och kommer inte att vara det sista.

För att skydda dig själv bör du se till att din router är konfigurerad på ett säkert sätt. Det handlar om mer än bara att aktivera Wi-Fi-kryptering och inte är värd för ett öppet Wi-Fi-nätverk .

Inaktivera fjärråtkomst

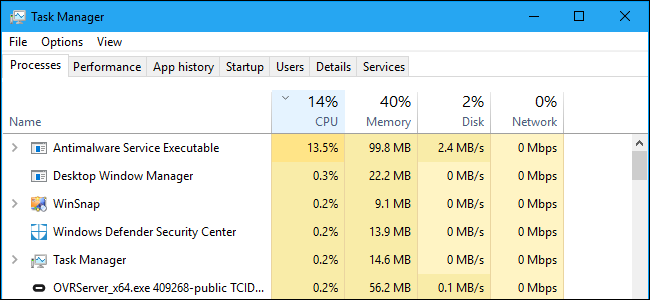

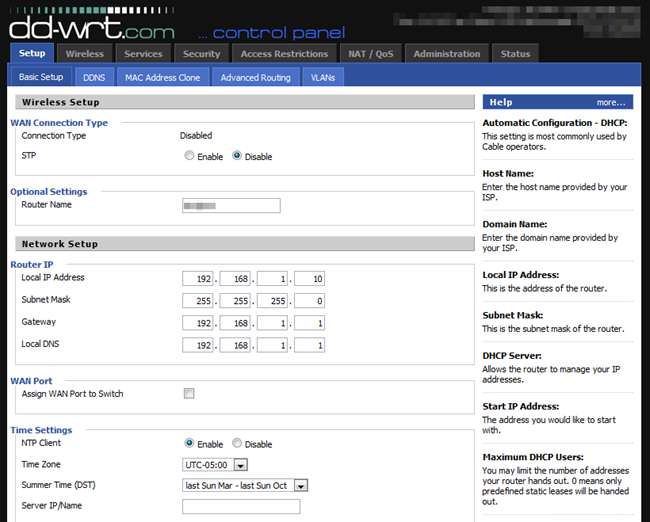

Routrar erbjuder ett webbgränssnitt så att du kan konfigurera dem via en webbläsare. Routern kör en webbserver och gör den här webbsidan tillgänglig när du är i routerns lokala nätverk.

De flesta routrar erbjuder dock en "fjärråtkomst" -funktion som låter dig komma åt detta webbgränssnitt var som helst i världen. Även om du anger ett användarnamn och lösenord, om du har en D-Link-router som påverkas av denna sårbarhet, kan vem som helst kunna logga in utan några referenser. Om du har inaktiverat fjärråtkomst kan du vara säker på att personer som har fjärråtkomst till din router och manipulerar den.

För att göra detta öppnar du routerns webbgränssnitt och letar efter funktionen "Fjärråtkomst", "Fjärradministration" eller "Fjärrhantering". Se till att den är inaktiverad - den ska vara inaktiverad som standard på de flesta routrar, men det är bra att kontrollera.

Uppdatera firmware

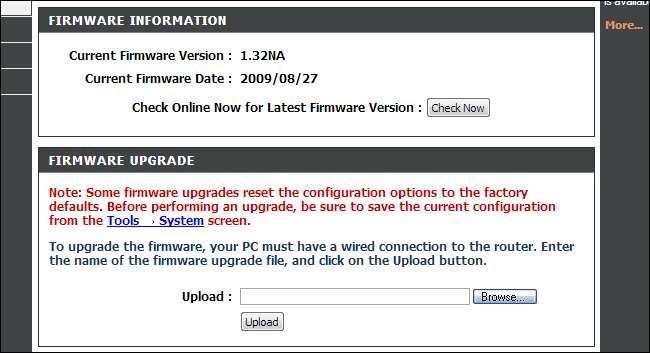

Liksom våra operativsystem, webbläsare och alla andra programvaror vi använder är routerns programvara inte perfekt. Routerns firmware - i huvudsak programvaran som körs på routern - kan ha säkerhetsfel. Routertillverkare kan släppa firmwareuppdateringar som fixar sådana säkerhetshål, även om de snabbt avbryter stödet för de flesta routrar och går vidare till nästa modeller.

Tyvärr har de flesta routrar inte en automatisk uppdateringsfunktion som Windows och våra webbläsare gör - du måste kontrollera din routertillverkares webbplats för en firmwareuppdatering och installera den manuellt via routerns webbgränssnitt. Kontrollera att din router har den senaste tillgängliga firmware installerad.

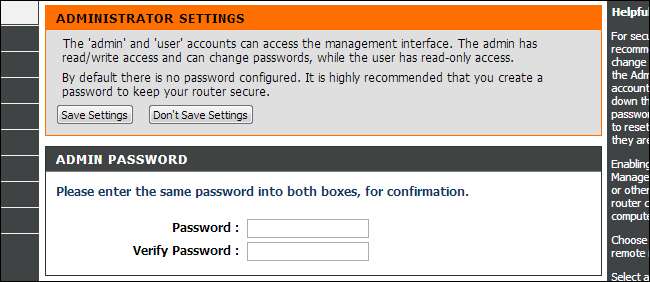

Ändra standardinloggningsuppgifter

Många routrar har standardinloggningsuppgifter som är ganska uppenbara, till exempel lösenordet "admin". Om någon fick tillgång till din routers webbgränssnitt genom någon form av sårbarhet eller bara genom att logga in på ditt Wi-Fi-nätverk, skulle det vara lätt att logga in och manipulera routerns inställningar.

För att undvika detta ändrar du routerns lösenord till ett icke-standardlösenord som en angripare inte lätt kunde gissa. Vissa routrar tillåter dig även att ändra användarnamnet du använder för att logga in på din router.

Lås ned Wi-Fi-åtkomst

RELATERAD: Har inte en falsk känsla av säkerhet: 5 osäkra sätt att säkra ditt Wi-Fi

Om någon får tillgång till ditt Wi-Fi-nätverk kan de försöka manipulera din router - eller bara göra andra dåliga saker som att snoopa på dina lokala filresurser eller använda din anslutning för att ladda ner upphovsrättsskyddat innehåll och få dig i trubbel. Att köra ett öppet Wi-Fi-nätverk kan vara farligt.

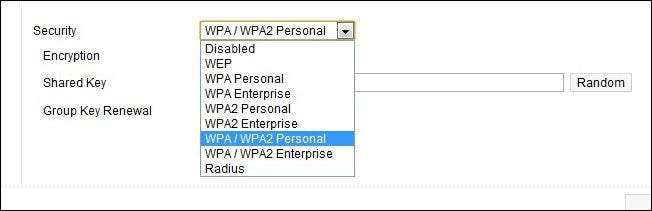

För att förhindra detta, se till att din routers Wi-Fi är säker. Detta är ganska enkelt: Ställ in det så att det använder WPA2-kryptering och använder en ganska säker lösenfras. Gör det inte använd den svagare WEP-krypteringen eller ställ in en uppenbar lösenfras som "lösenord" .

Inaktivera UPnP

RELATERAD: Är UPnP en säkerhetsrisk?

En mängd UPnP-brister har hittats i konsumentroutrar. Tiotals miljoner konsumentroutrar svarar på UPnP-förfrågningar från Internet och gör det möjligt för angripare på Internet att fjärrkonfigurera din router. Flash-appletar i din webbläsare kan använda UPnP för att öppna portar, vilket gör din dator mer sårbar. UPnP är ganska osäker av olika skäl.

För att undvika UPnP-baserade problem, inaktivera UPnP på din router via dess webbgränssnitt. Om du använder programvara som behöver portar vidarebefordras - till exempel en BitTorrent-klient, spelserver eller ett kommunikationsprogram - måste du vidarebefordra portar på din router utan att förlita sig på UPnP.

Logga ut från routerns webbgränssnitt när du är klar med att konfigurera den

XSS-brister (cross site scripting) har hittats i vissa routrar. En router med ett sådant XSS-fel kan styras av en skadlig webbsida, vilket gör att webbsidan kan konfigurera inställningar medan du är inloggad. Om din router använder sitt standardanvändarnamn och lösenord skulle det vara enkelt för den skadliga webbsidan för att få tillgång.

Även om du ändrade routerns lösenord, skulle det vara teoretiskt möjligt för en webbplats att använda din inloggade session för att komma åt din router och ändra dess inställningar.

För att förhindra detta loggar du bara ut från din router när du är klar med att konfigurera den. Om du inte kan göra det kanske du vill rensa webbläsarkakorna. Det här är inte något att vara för paranoid om, men att logga ut från din router när du är klar med att använda den är en snabb och enkel sak att göra.

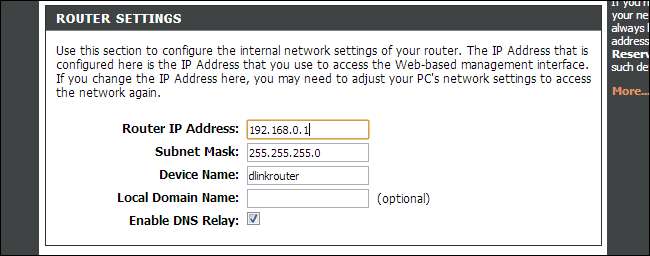

Ändra routerns lokala IP-adress

Om du verkligen är paranoid kan du kanske ändra routerns lokala IP-adress. Om till exempel standardadressen är 192.168.0.1 kan du ändra den till 192.168.0.150. Om routern i sig var sårbar och någon form av skadligt skript i din webbläsare försökte utnyttja en sårbarhet över olika webbplatser, få åtkomst till kända sårbara routrar vid sin lokala IP-adress och manipulera dem, skulle attacken misslyckas.

Det här steget är inte helt nödvändigt, särskilt eftersom det inte skulle skydda mot lokala angripare - om någon fanns i ditt nätverk eller om programvaran kördes på din dator skulle de kunna bestämma din routers IP-adress och ansluta till den.

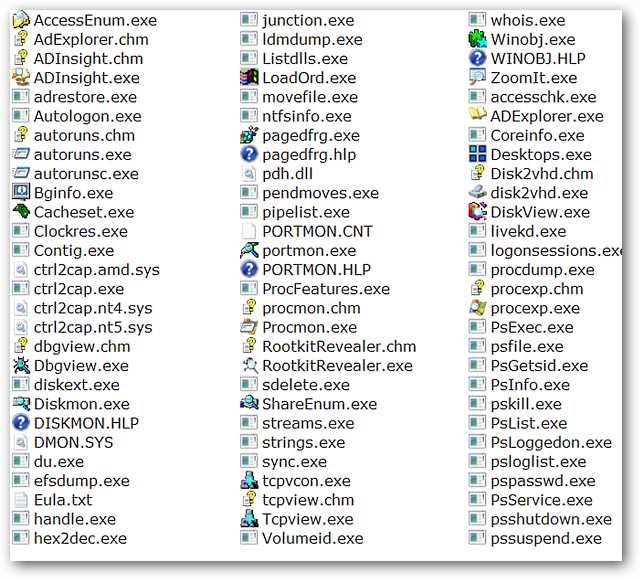

Installera firmware från tredje part

Om du verkligen är orolig för säkerhet kan du också installera en tredjeparts firmware Till exempel DD-WRT eller OpenWRT . Du hittar inte obskyra bakdörrar som har lagts till av routerns tillverkare i dessa alternativa firmware.

Konsumentroutrar formar sig till att bli en perfekt storm av säkerhetsproblem - de uppdateras inte automatiskt med nya säkerhetsuppdateringar, de är anslutna direkt till Internet, tillverkare slutar snabbt stödja dem och många konsumentroutrar verkar vara fulla av dåliga kod som leder till UPnP-exploateringar och lättanvända bakdörrar. Det är smart att ta några grundläggande försiktighetsåtgärder.

Bildkredit: Nuscreen på Flickr