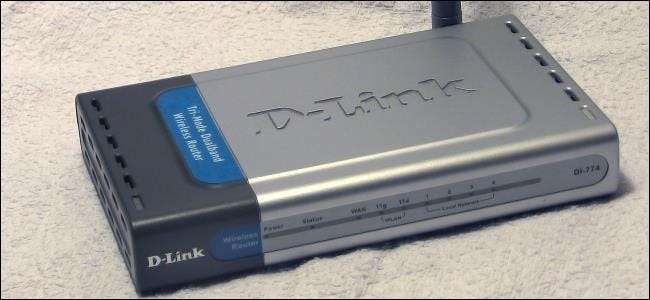

Un investigador de seguridad descubrió recientemente una puerta trasera en muchos enrutadores D-Link, lo que permite a cualquier persona acceder al enrutador sin conocer el nombre de usuario o la contraseña. Este no es el primer problema de seguridad del enrutador y no será el último.

Para protegerse, debe asegurarse de que su enrutador esté configurado de forma segura. Se trata de algo más que habilitar el cifrado de Wi-Fi y no alojar una red Wi-Fi abierta .

Deshabilitar el acceso remoto

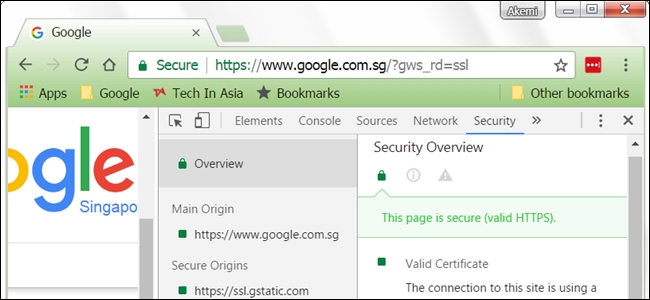

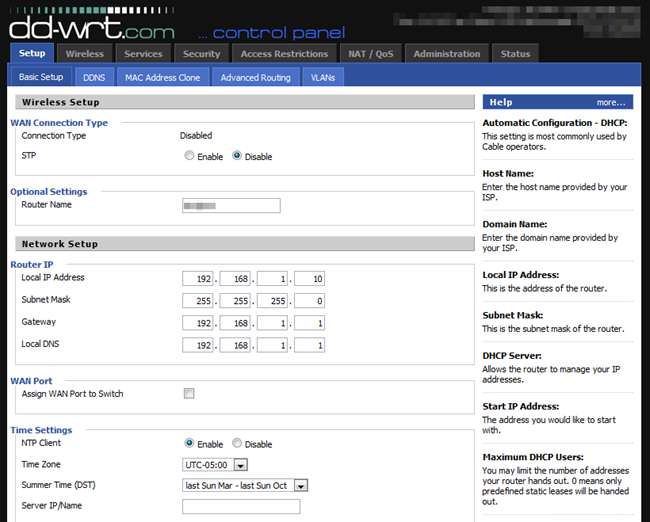

Los enrutadores ofrecen una interfaz web que le permite configurarlos a través de un navegador. El enrutador ejecuta un servidor web y hace que esta página web esté disponible cuando estás en la red local del enrutador.

Sin embargo, la mayoría de los enrutadores ofrecen una función de "acceso remoto" que le permite acceder a esta interfaz web desde cualquier parte del mundo. Incluso si establece un nombre de usuario y una contraseña, si tiene un enrutador D-Link afectado por esta vulnerabilidad, cualquiera podría iniciar sesión sin ninguna credencial. Si tiene el acceso remoto deshabilitado, estará a salvo de personas que accedan de forma remota a su enrutador y lo manipulen.

Para hacer esto, abra la interfaz web de su enrutador y busque la función "Acceso remoto", "Administración remota" o "Administración remota". Asegúrese de que esté desactivado; debería estar desactivado de forma predeterminada en la mayoría de los enrutadores, pero es bueno verificarlo.

Actualizar el firmware

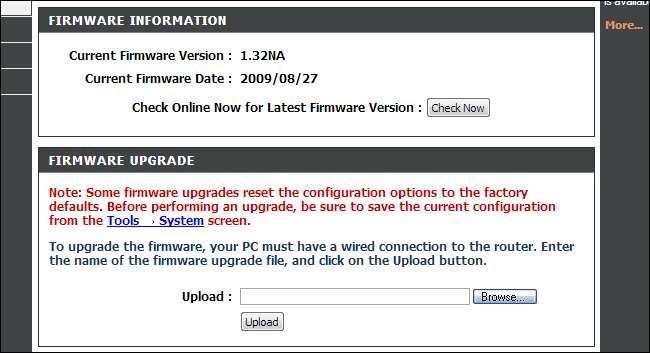

Al igual que nuestros sistemas operativos, navegadores web y cualquier otro software que utilizamos, el software del enrutador no es perfecto. El firmware del enrutador, esencialmente el software que se ejecuta en el enrutador, puede tener fallas de seguridad. Los fabricantes de enrutadores pueden publicar actualizaciones de firmware que solucionen tales agujeros de seguridad, aunque rápidamente suspenden el soporte para la mayoría de los enrutadores y pasan a los siguientes modelos.

Desafortunadamente, la mayoría de los enrutadores no tienen una función de actualización automática como Windows y nuestros navegadores web la tienen; debe consultar el sitio web del fabricante del enrutador para obtener una actualización de firmware e instalarla manualmente a través de la interfaz web del enrutador. Asegúrese de que su enrutador tenga instalado el último firmware disponible.

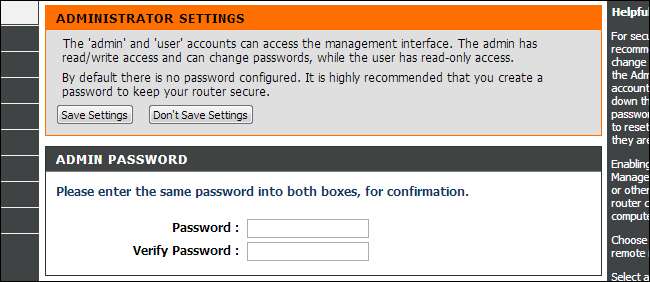

Cambiar las credenciales de inicio de sesión predeterminadas

Muchos enrutadores tienen credenciales de inicio de sesión predeterminadas que son bastante obvias, como la contraseña "admin". Si alguien obtuvo acceso a la interfaz web de su enrutador a través de algún tipo de vulnerabilidad o simplemente iniciando sesión en su red Wi-Fi, sería fácil ingresar y alterar la configuración del enrutador.

Para evitar esto, cambie la contraseña del enrutador por una contraseña no predeterminada que un atacante no pueda adivinar fácilmente. Algunos enrutadores incluso le permiten cambiar el nombre de usuario que usa para iniciar sesión en su enrutador.

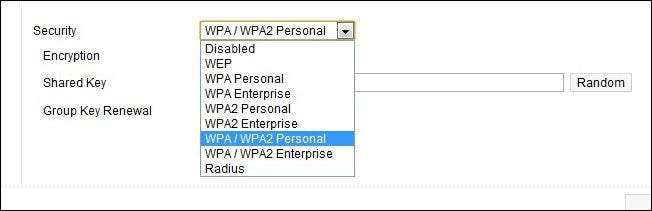

Bloquear el acceso a Wi-Fi

RELACIONADO: No tenga una falsa sensación de seguridad: 5 formas inseguras de proteger su Wi-Fi

Si alguien obtiene acceso a su red Wi-Fi, podría intentar manipular su enrutador, o simplemente hacer otras cosas malas como fisgonear en sus archivos compartidos locales o usar su conexión para descargar contenido con derechos de autor y meterse en problemas. Utilizar una red Wi-Fi abierta puede ser peligroso.

Para evitar esto, asegúrese de que la conexión Wi-Fi de su enrutador sea segura. Esto es bastante simple: configúrelo para usar encriptación WPA2 y use una frase de contraseña razonablemente segura. No use el cifrado WEP más débil o establezca una frase de contraseña obvia como "contraseña" .

Deshabilitar UPnP

RELACIONADO: ¿UPnP es un riesgo de seguridad?

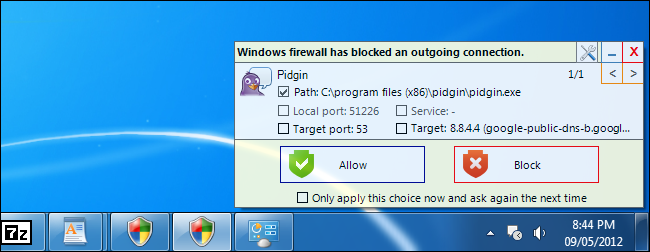

Se han encontrado una variedad de fallas UPnP en enrutadores de consumidores. Decenas de millones de enrutadores de consumidores responden a las solicitudes UPnP de Internet, lo que permite a los atacantes en Internet configurar su enrutador de forma remota. Los subprogramas flash en su navegador podrían usar UPnP para abrir puertos, haciendo que su computadora sea más vulnerable. UPnP es bastante inseguro por muchas razones.

Para evitar problemas basados en UPnP, desactive UPnP en su enrutador a través de su interfaz web. Si usa software que necesita puertos reenviados, como un cliente BitTorrent, un servidor de juegos o un programa de comunicaciones, tendrás que reenviar puertos en tu enrutador sin depender de UPnP.

Cierre la sesión de la interfaz web del enrutador cuando haya terminado de configurarlo

Se han encontrado fallas de cross site scripting (XSS) en algunos enrutadores. Un enrutador con tal defecto XSS podría ser controlado por una página web maliciosa, permitiendo que la página web configure los ajustes mientras estás conectado. Si tu enrutador está usando su nombre de usuario y contraseña predeterminados, sería fácil para la página web maliciosa Ganar acceso.

Incluso si cambia la contraseña de su enrutador, sería teóricamente posible que un sitio web use su sesión de inicio de sesión para acceder a su enrutador y modificar su configuración.

Para evitar esto, simplemente cierre la sesión de su enrutador cuando haya terminado de configurarlo; si no puede hacer eso, es posible que desee borrar las cookies de su navegador. Esto no es algo por lo que sea demasiado paranoico, pero cerrar la sesión de su enrutador cuando haya terminado de usarlo es algo rápido y fácil de hacer.

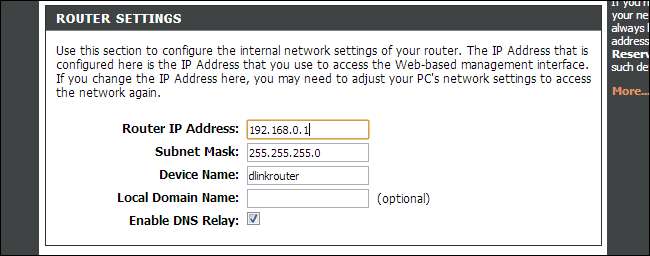

Cambiar la dirección IP local del enrutador

Si está realmente paranoico, es posible que pueda cambiar la dirección IP local de su enrutador. Por ejemplo, si su dirección predeterminada es 192.168.0.1, puede cambiarla a 192.168.0.150. Si el enrutador en sí fuera vulnerable y algún tipo de secuencia de comandos maliciosa en su navegador web intentara explotar una vulnerabilidad de secuencia de comandos de sitios cruzados, accediendo a enrutadores vulnerables conocidos en su dirección IP local y manipulándolos, el ataque fallaría.

Este paso no es completamente necesario, especialmente porque no protegería contra los atacantes locales: si alguien estuviera en su red o se estuviera ejecutando un software en su PC, podrían determinar la dirección IP de su enrutador y conectarse a él.

Instalar firmware de terceros

Si está realmente preocupado por la seguridad, también podría instalar un firmware de terceros como DD-WRT o OpenWRT . No encontrará puertas traseras oscuras agregadas por el fabricante del enrutador en estos firmwares alternativos.

Los enrutadores de consumo se perfilan como una tormenta perfecta de problemas de seguridad: no se actualizan automáticamente con nuevos parches de seguridad, están conectados directamente a Internet, los fabricantes dejan de admitirlos rápidamente y muchos enrutadores de consumo parecen estar llenos de problemas. código que conduce a vulnerabilidades UPnP y puertas traseras fáciles de explotar. Es inteligente tomar algunas precauciones básicas.

Credito de imagen: Nuscreen en Flickr