Az USB-eszközök nyilvánvalóan veszélyesebbek, mint azt valaha is elképzeltük volna. Ez nem erről szól malware, amely az AutoPlay mechanizmust használja a Windows rendszerben - ezúttal maga az USB alapvető tervezési hibája.

ÖSSZEFÜGGŐ: Hogyan vált az AutoRun Malware problémává a Windows rendszerben, és hogyan javították (főleg)

Most már tényleg nem szabad gyanús USB flash meghajtókat felvenni és használni. Még akkor is, ha megbizonyosodott arról, hogy nem tartalmaznak rosszindulatú szoftvert, rosszindulatúak is lehetnek firmware .

Minden benne van a firmware-ben

Az USB az univerzális soros buszt jelenti. Állítólag univerzális típusú portról és kommunikációs protokollról van szó, amely lehetővé teszi, hogy sok különböző eszközt csatlakoztasson a számítógépéhez. A tárolóeszközök, például a flash meghajtók és a külső merevlemezek, az egerek, a billentyűzetek, a játékvezérlők, az audio fejhallgatók, a hálózati adapterek és sok más típusú eszköz mindegyike ugyanolyan típusú porton keresztül használja az USB-t.

Ezek az USB-eszközök - és a számítógép más alkatrészei - egy „firmware” néven ismert szoftvert futtatnak. Lényegében, amikor egy eszközt csatlakoztat a számítógépéhez, a készüléken lévő firmware az, ami lehetővé teszi az eszköz tényleges működését. Például egy tipikus USB flash meghajtó firmware képes kezelni a fájlokat oda-vissza. Az USB billentyűzet firmware konvertálná a billentyűzet fizikai gombnyomásait az USB kapcsolaton keresztül a számítógépre küldött digitális gombnyomás adatokká.

Maga ez a firmware valójában nem egy normális szoftver, amelyhez a számítógépe hozzáfér. Ez maga a készüléket futtató kód, és nincs valódi módja annak ellenőrzésére, hogy az USB-eszköz firmware-e biztonságos-e.

Mit tehet a rosszindulatú firmware

Ennek a problémának a kulcsa az a tervezési cél, amely szerint az USB-eszközök sokféle dolgot képesek megtenni. Például egy rosszindulatú firmware-t tartalmazó USB flash meghajtó USB-billentyűzetként működhet. Amikor csatlakoztatja a számítógépéhez, billentyűzet-megnyomás műveleteket küldhet a számítógépre, mintha valaki a számítógépnél ülve gépelné a billentyűket. A billentyűparancsoknak köszönhetően a billentyűzetként működő rosszindulatú firmware - például - megnyithat egy Parancssor ablakot, letölthet egy programot egy távoli szerverről, futtathatja azt, és elfogadhatja a UAC prompt .

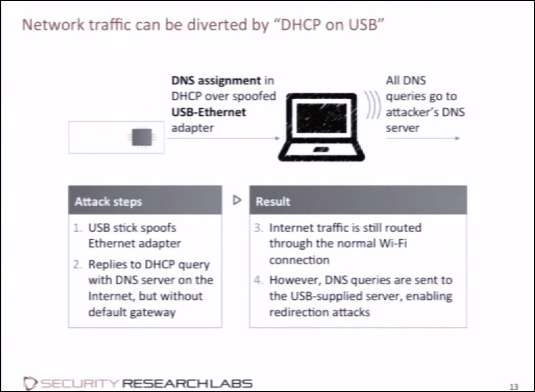

Lehetséges, hogy az USB flash meghajtó normálisan működik, de a firmware módosíthatja a fájlokat, amikor elhagyják az eszközt, és megfertőzik őket. A csatlakoztatott eszköz USB Ethernet adapterként működhet, és forgalmat irányíthat rosszindulatú kiszolgálókon. Egy telefon vagy bármilyen típusú, saját internetkapcsolattal rendelkező USB-eszköz felhasználhatja ezt a kapcsolatot az információk továbbítására a számítógépről.

ÖSSZEFÜGGŐ: Nem minden "vírus" vírus: 10 rosszindulatú program magyarázata

A módosított tárolóeszköz indító eszközként működhet, amikor észleli a számítógép indítását, és a számítógép ezután USB-ről indul, és betöltődik egy rosszindulatú program (rootkit néven ismert) ez elindítja a valódi operációs rendszert, fut alatta.

Fontos, hogy az USB-eszközökhöz több profil társítható. Az USB flash meghajtó azt állíthatja, hogy flash meghajtó, billentyűzet és USB Ethernet hálózati adapter, amikor behelyezi. Normál flash meghajtóként működhet, miközben fenntartja a jogot más dolgokra.

Ez csak az USB-vel kapcsolatos alapvető kérdés. Lehetővé teszi olyan rosszindulatú eszközök létrehozását, amelyek csak egy típusú eszköznek tettethetik magukat, de más típusú eszközök is lehetnek.

A számítógépek megfertőzhetik az USB-eszköz firmware-jét

Ez eddig meglehetősen rémisztő, de nem teljesen. Igen, valaki létrehozhat egy módosított eszközt egy rosszindulatú firmware-rel, de valószínűleg nem találkozik ezekkel. Mi az esélye annak, hogy átad egy speciálisan kialakított rosszindulatú USB-eszközt?

A " BadUSB ”A koncepciókon alapuló rosszindulatú programok ezt új, ijesztőbb szintre emelik. Az SR Labs kutatói két hónapot fordítottak az alapvető USB firmware kódok visszafejtésére számos eszközön, és megállapították, hogy azt valóban át lehet programozni és módosítani. Más szavakkal, a fertőzött számítógép átprogramozhatja a csatlakoztatott USB-eszköz firmware-jét, ezzel az USB-eszközt rosszindulatú eszközzé változtatva. Ez az eszköz megfertőzheti más számítógépeket, amelyekhez csatlakoztatva van, és az eszköz számítógépről USB-eszközre terjedhet számítógépről USB-eszközre, és tovább és tovább.

ÖSSZEFÜGGŐ: Mi a "Juice Jacking", és kerüljem a nyilvános telefonos töltőket?

Ez a múltban olyan rosszindulatú programokat tartalmazó USB-meghajtókkal történt, amelyek a Windows AutoPlay funkciótól függtek, hogy a rosszindulatú programokat automatikusan futtassák azokon a számítógépeken, amelyekhez csatlakoztak. De most a víruskereső segédprogramok nem képesek észlelni vagy blokkolni ezt az új típusú fertőzést, amely eszközről eszközre terjedhet.

Ez potenciálisan kombinálható „Juice juice” támadások megfertőzni egy eszközt, amikor USB-n keresztül tölt fel egy rosszindulatú USB-portról.

A jó hír az, hogy ez csak az USB-eszközök körülbelül 50% -a 2014 végén. A rossz hír az, hogy nem tudja megmondani, mely eszközök vannak sérülékenyek és melyek nem, anélkül, hogy feltörné őket és megvizsgálná a belső áramkört. A gyártók remélhetőleg biztonságosabb módon fogják megtervezni az USB-eszközöket, hogy megvédjék firmware-jüket a jövőbeni módosításoktól. Időközben azonban a vadonban hatalmas mennyiségű USB-eszköz sérülékeny az újraprogramozásra.

Ez valódi probléma?

Eddig ez elméleti sérülékenységnek bizonyult. Igazi támadásokat mutattak be, tehát valódi sebezhetőségről van szó - de még nem láttuk, hogy bármilyen vadon élő rosszindulatú program kihasználná őket. Néhány ember elmélete szerint az NSA egy ideje tudott erről a problémáról, és használta is. Az NSA-k PAMUTPÚR Úgy tűnik, hogy az exploit magában foglalja a módosított USB-eszközök használatát a célok megtámadására, bár úgy tűnik, hogy az NSA speciális hardvert is beépített ezekbe az USB-eszközökbe.

Ennek ellenére valószínűleg nem ez a probléma merül fel bármikor. Mindennapi értelemben valószínűleg nem kell nagy gyanakvással tekintenie a barátja Xbox-vezérlőjére vagy más gyakori eszközökre. Ez azonban maga az USB alapvető hibája, amelyet meg kell javítani.

Hogyan védheti meg önmagát

Óvatosan kell eljárnia, ha gyanús eszközökkel foglalkozik. A Windows AutoPlay kártevő napjaiban időnként hallani lehetett a vállalati parkolókban hagyott USB flash meghajtókról. A remény az volt, hogy egy alkalmazott felveszi a pendrive-ot és bedugja egy vállalati számítógépbe, majd a meghajtó kártevői automatikusan futtatják és megfertőzik a számítógépet. Voltak kampányok ennek tudatosítására, arra ösztönözve az embereket, hogy ne vegyék fel az USB-eszközöket a parkolókból, és ne csatlakoztassák őket számítógépeikhez.

Mivel az AutoPlay most alapértelmezés szerint le van tiltva, hajlamosak vagyunk azt gondolni, hogy a probléma megoldódott. De ezek az USB firmware problémák azt mutatják, hogy a gyanús eszközök még mindig veszélyesek lehetnek. Ne vegye fel az USB-eszközöket a parkolókból vagy az utcáról, és csatlakoztassa őket.

Az, hogy mennyit kell aggódnia, természetesen attól függ, hogy ki vagy és mit csinálsz. A kritikus üzleti titokkal vagy pénzügyi adatokkal rendelkező vállalatok érdemesek lehetnek különösen óvatosak abban, hogy milyen USB-eszközök milyen számítógépekhez csatlakoztathatók, megakadályozva a fertőzések terjedését.

Bár ezt a problémát eddig csak a koncepciót bizonyító támadásokban tapasztalták, ez óriási, alapvető biztonsági hibát tár fel az általunk használt eszközökben. Ezt szem előtt kell tartani, és - ideális esetben - olyasmi, amelyet meg kell oldani az USB biztonságának javítása érdekében.

Kép jóváírása: Harco Rutgers a Flickr-en