Görünüşe göre USB cihazları hayal ettiğimizden daha tehlikeli. Bu konu değil Windows'ta Otomatik Kullan mekanizmasını kullanan kötü amaçlı yazılım —Bu kez, USB'nin kendisinde temel bir tasarım hatası.

İLİŞKİLİ: AutoRun Kötü Amaçlı Yazılım Windows'ta Nasıl Bir Sorun Oldu ve Nasıl (Çoğunlukla) Düzeltildi

Artık ortalıkta bulduğunuz şüpheli USB flash sürücüleri alıp kullanmamalısınız. Kötü amaçlı yazılım içermediklerinden emin olsanız bile, aygıt yazılımı .

Hepsi Üretici Yazılımında

USB, "evrensel seri veri yolu" anlamına gelir. Bilgisayarınıza birçok farklı cihazı bağlamanıza izin veren evrensel bir bağlantı noktası türü ve iletişim protokolü olması gerekiyordu. Flash sürücüler ve harici sabit sürücüler, fareler, klavyeler, oyun denetleyicileri, ses kulaklıkları, ağ bağdaştırıcıları ve diğer birçok aygıt türü gibi depolama aygıtlarının tümü aynı bağlantı noktası türü üzerinden USB kullanır.

Bu USB aygıtları ve bilgisayarınızdaki diğer bileşenler, "bellenim" olarak bilinen bir yazılım türünü çalıştırır. Esasen, bilgisayarınıza bir aygıt bağladığınızda, aygıtın gerçekten çalışmasına izin veren aygıt üzerindeki bellenimdir. Örneğin, tipik bir USB flash sürücü sabit yazılımı, dosyaların ileri geri aktarılmasını yönetir. Bir USB klavyenin donanım yazılımı, klavyedeki fiziksel tuş basışlarını bilgisayara USB bağlantısı üzerinden gönderilen dijital tuş basma verilerine dönüştürür.

Bu ürün yazılımının kendisi aslında bilgisayarınızın erişebildiği normal bir yazılım değildir. Cihazın kendisini çalıştıran koddur ve bir USB cihazının donanım yazılımının güvenli olduğunu kontrol etmenin ve doğrulamanın gerçek bir yolu yoktur.

Kötü Amaçlı Firmware Ne Yapabilir?

Bu sorunun anahtarı, USB cihazlarının birçok farklı şey yapabileceği tasarım hedefidir. Örneğin, kötü amaçlı yazılım içeren bir USB flash sürücü, bir USB klavye olarak işlev görebilir. Bilgisayarınıza bağladığınızda, sanki bilgisayarda oturan biri tuşları yazıyormuş gibi bilgisayara klavye basma eylemleri gönderebilir. Klavye kısayolları sayesinde, klavye işlevi gören kötü amaçlı bir ürün yazılımı, örneğin bir Komut İstemi penceresi açabilir, uzak sunucudan bir program indirebilir, çalıştırabilir ve UAC istemi .

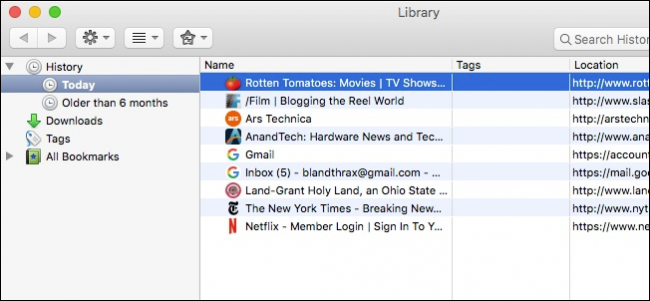

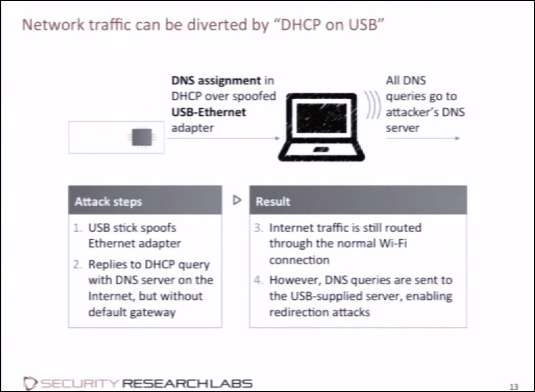

Daha sinsi bir şekilde, bir USB flash sürücü normal şekilde çalışıyor gibi görünebilir, ancak aygıt yazılımı, dosyaları cihazdan çıkarken değiştirerek onları enfekte edebilir. Bağlı bir cihaz, bir USB Ethernet adaptörü olarak işlev görebilir ve trafiği kötü amaçlı sunucular üzerinden yönlendirebilir. Kendi İnternet bağlantısı olan bir telefon veya herhangi bir tür USB cihazı, bilgisayarınızdan bilgi aktarmak için bu bağlantıyı kullanabilir.

İLİŞKİLİ: Tüm "Virüsler" Virüs Değildir: Açıklanan 10 Kötü Amaçlı Yazılım Terimi

Değiştirilmiş bir depolama aygıtı, bilgisayarın önyüklendiğini algıladığında bir önyükleme aygıtı olarak işlev görebilir ve bilgisayar daha sonra USB'den önyüklenir, yüklenir bir kötü amaçlı yazılım parçası (rootkit olarak bilinir) bu daha sonra altında çalışan gerçek işletim sistemini başlatır.

Önemli olarak, USB aygıtlarının kendileriyle ilişkilendirilmiş birden çok profili olabilir. Bir USB flash sürücü, taktığınızda bir flash sürücü, bir klavye ve bir USB Ethernet ağ adaptörü olduğunu iddia edebilir. Başka şeyler yapma hakkını saklı tutarken normal bir flash sürücü olarak işlev görebilir.

Bu, USB'nin kendisiyle ilgili temel bir sorundur. Yalnızca tek bir cihaz türü gibi davranan, aynı zamanda başka türden cihazlar olabilecek kötü amaçlı cihazların oluşturulmasını sağlar.

Bilgisayarlar USB Aygıtının Ürün Yazılımını Etkileyebilir

Bu şimdiye kadar oldukça ürkütücü ama tamamen değil. Evet, birisi kötü amaçlı bir donanım yazılımıyla değiştirilmiş bir cihaz oluşturabilir, ancak muhtemelen bunlarla karşılaşmayacaksınız. Özel olarak hazırlanmış kötü amaçlı bir USB cihazıyla karşılaşma olasılığınız nedir?

" BadUSB "Kavram kanıtı kötü amaçlı yazılım, bunu yeni ve daha korkutucu bir düzeye taşıyor. SR Labs araştırmacıları, birçok cihazda iki ay boyunca tersine mühendislik temelli USB aygıt yazılımı kodu harcadılar ve kodun aslında yeniden programlanıp değiştirilebileceğini keşfettiler. Başka bir deyişle, virüs bulaşmış bir bilgisayar, bağlı bir USB cihazının donanım yazılımını yeniden programlayarak bu USB cihazını kötü amaçlı bir cihaza dönüştürebilir. Bu cihaz daha sonra bağlı olduğu diğer bilgisayarlara bulaşabilir ve cihaz bilgisayardan USB cihazına, bilgisayara USB cihazına ve bu şekilde yayılabilir.

İLİŞKİLİ: "Meyve Suyu Krikosu" Nedir ve Genel Telefon Şarj Cihazlarından Uzak Durmalıyım?

Bu, geçmişte, bağlı oldukları bilgisayarlarda kötü amaçlı yazılımları otomatik olarak çalıştırmak için Windows Otomatik Kullan özelliğine bağlı kötü amaçlı yazılım içeren USB sürücülerinde meydana gelmişti. Ancak artık virüsten koruma programları, cihazdan cihaza yayılabilecek bu yeni virüs bulaşma türünü algılayamıyor veya engelleyemiyor.

Bu potansiyel olarak birleştirilebilir "Meyve suyu krikosu" saldırıları kötü amaçlı bir USB bağlantı noktasından USB aracılığıyla şarj olurken bir aygıta bulaştırmak için.

İyi haber şu ki, bu yalnızca USB cihazlarının yaklaşık% 50'si 2014'ün sonlarından itibaren. Kötü haber, hangi cihazların savunmasız olduğunu ve hangilerinin onları açıp iç devreleri incelemeden anlayamayacağınızdır. Üreticiler, aygıt yazılımlarının gelecekte değiştirilmesini önlemek için USB aygıtlarını daha güvenli bir şekilde tasarlayacaklardır. Bununla birlikte, bu arada, vahşi ortamdaki çok sayıda USB cihazı yeniden programlanmaya karşı savunmasızdır.

Bu Gerçek Bir Sorun mu?

Şimdiye kadar bunun teorik bir güvenlik açığı olduğu kanıtlandı. Gerçek saldırılar kanıtlandı, bu nedenle bu gerçek bir güvenlik açığıdır - ancak henüz vahşi ortamda herhangi bir gerçek kötü amaçlı yazılım tarafından istismar edildiğini görmedik. Bazı insanlar, NSA'nın bu sorunu bir süredir bildiğini ve kullandığını teorileştirdi. NSA’lar COTTONMOUTH istismar, hedeflere saldırmak için değiştirilmiş USB aygıtlarını kullanmayı içeriyor gibi görünse de, NSA'nın bu USB aygıtlarına özel donanım da yerleştirdiği görülüyor.

Bununla birlikte, bu sorun muhtemelen yakın zamanda karşılaşacağınız bir durum değildir. Günlük anlamda, muhtemelen arkadaşınızın Xbox oyun kumandasını veya çok fazla şüphe duyulan diğer yaygın cihazları görüntülemenize gerek yoktur. Ancak bu, USB'nin kendisinde düzeltilmesi gereken temel bir kusurdur.

Kendinizi Nasıl Koruyabilirsiniz

Şüpheli cihazlarla uğraşırken dikkatli olmalısınız. Windows Otomatik Kullan kötü amaçlı yazılım günlerinde, şirket park yerlerinde kalan USB flash sürücülerini zaman zaman duyardık. Umut, bir çalışanın flash sürücüyü alıp bir şirket bilgisayarına takması ve ardından sürücünün kötü amaçlı yazılımının otomatik olarak çalışıp bilgisayara bulaşmasıydı. Bu konuda farkındalık yaratmak için kampanyalar yapıldı, insanları otoparklardan USB cihazları alıp bilgisayarlarına bağlamamaya teşvik etti.

Otomatik Kullan artık varsayılan olarak devre dışı bırakıldığında, sorunun çözüldüğünü düşünme eğilimindeyiz. Ancak bu USB aygıt yazılımı sorunları, şüpheli aygıtların yine de tehlikeli olabileceğini göstermektedir. USB cihazlarını otoparklardan veya caddeden alıp prize takmayın.

Elbette, ne kadar endişelenmeniz gerektiği, kim olduğunuza ve ne yaptığınıza bağlıdır. Kritik ticari sırları veya finansal verileri olan şirketler, virüslerin yayılmasını önlemek için hangi USB cihazlarının hangi bilgisayarlara takılabileceği konusunda daha fazla dikkatli olmak isteyebilir.

Bu sorun şimdiye kadar yalnızca kavram kanıtı saldırılarında görülmesine rağmen, her gün kullandığımız cihazlarda çok büyük, temel bir güvenlik açığını ortaya çıkarıyor. Bu akılda tutulması gereken ve ideal olarak USB'nin güvenliğini artırmak için çözülmesi gereken bir konudur.

Resim Kredisi: Flickr'da Harco Rutgers