A rossz tervezési döntéseknek köszönhetően az AutoRun egykor hatalmas biztonsági problémát jelentett a Windows rendszeren. Az AutoRun segítőkészen engedélyezte a rosszindulatú szoftverek indítását, amint a lemezeket és az USB-meghajtókat behelyezte a számítógépébe.

Ezt a hibát nem csak a rosszindulatú programok szerzői használták ki. A Sony BMG híresen használta a rootkit zenei CD-ken. A Windows automatikusan futtatja és telepíti a rootkitet, amikor rosszindulatú Sony audio CD-t helyezett be a számítógépébe.

Az AutoRun eredete

ÖSSZEFÜGGŐ: Nem minden "vírus" vírus: 10 rosszindulatú program magyarázata

Az AutoRun a Windows 95-ben bevezetett szolgáltatás. Amikor szoftverlemezt helyezett be a számítógépébe, a Windows automatikusan beolvasta a lemezt, és - ha a lemez gyökérkönyvtárában található egy autorun.inf fájl - automatikusan elindítja a programot az autorun.inf fájlban van megadva.

Éppen ezért, amikor egy szoftver CD-t vagy PC-s játéklemezt helyezett a számítógépébe, az automatikusan elindított egy telepítőt vagy egy opciókat tartalmazó splash képernyőt. A funkciót úgy tervezték, hogy az ilyen lemezek könnyen használhatók legyenek, csökkentve ezzel a felhasználók zavart. Ha az AutoRun nem létezik, a felhasználóknak meg kell nyitniuk a fájlböngésző ablakát, el kell navigálniuk a lemezre, és onnan indítaniuk a setup.exe fájlt.

Ez egy ideig elég jól sikerült, és nem voltak nagy kérdések. Végül is az otthoni felhasználóknak nem volt könnyű módjuk saját CD-k készítésére, mielőtt a CD-írók elterjedtek. Tényleg csak kereskedelmi lemezekkel találkozott, és általában megbízhatóak voltak.

De még a Windows 95-ben, az AutoRun bevezetésekor sem volt engedélyezve floppy lemezek . Végül is bárki elhelyezhetett bármilyen fájlt hajlékonylemezen. Az AutoRun a hajlékonylemezekhez lehetővé tenné a rosszindulatú programok terjedését hajlékonylemezről számítógépre, hajlékonylemezről számítógépre.

Automatikus lejátszás Windows XP rendszerben

A Windows XP finomította ezt a funkciót egy „AutoPlay” funkcióval. Ha lemezt, USB flash meghajtót vagy más típusú cserélhető adathordozó eszközt helyezett be, a Windows megvizsgálja annak tartalmát és intézkedéseket javasol Önnek. Például, ha a digitális fényképezőgépről fényképeket tartalmazó SD-kártyát helyez be, akkor azt javasolja, hogy tegyen valami megfelelőt a képfájlokhoz. Ha egy meghajtó rendelkezik autorun.inf fájllal, akkor megjelenik egy opció, amely megkérdezi, hogy automatikusan akar-e futtatni egy programot a meghajtóról is.

A Microsoft azonban továbbra is azt akarta, hogy a CD-k ugyanúgy működjenek. Tehát a Windows XP rendszerben a CD-k és a DVD-k akkor is automatikusan futtatnák a programokat rajtuk, ha rendelkeznek autorun.inf fájllal, vagy automatikusan elkezdnék lejátszani a zenéjüket, ha audio CD-k lennének. És, a Windows XP biztonsági architektúrája miatt ezek a programok valószínűleg rendszergazdai hozzáféréssel indulnának . Más szavakkal, teljes hozzáféréssel rendelkeznek az Ön rendszeréhez.

Az autorun.inf fájlokat tartalmazó USB-meghajtókkal a program nem fut automatikusan, de az AutoPlay ablakban bemutatja ezt a lehetőséget.

Még mindig letilthatja ezt a viselkedést. Opciók voltak eltemetve magában az operációs rendszerben, a rendszerleíró adatbázisban és a csoportházirend-szerkesztőben. Tartsa lenyomva a Shift billentyűt, amikor behelyez egy lemezt, és a Windows nem hajtja végre az AutoRun viselkedést.

Egyes USB-meghajtók képesek utánozni a CD-ket, és még a CD-k sem biztonságosak

Ez a védelem azonnal tönkremenni kezdett. A SanDisk és az M-Systems látta a CD AutoRun viselkedését, és saját USB flash meghajtóira szerette volna, ezért létrehozták U3 flash meghajtók . Ezek a flash meghajtók utánozták a CD-meghajtót, amikor csatlakoztatja őket a számítógéphez, így a Windows XP rendszer automatikusan elindítja a programokat rajtuk, amikor csatlakoznak.

Természetesen még a CD-k sem biztonságosak. A támadók könnyen megégethetnek CD- vagy DVD-meghajtót, vagy újraírható meghajtót használhatnak. Téves a gondolat, hogy a CD-k valamivel biztonságosabbak, mint az USB-meghajtók.

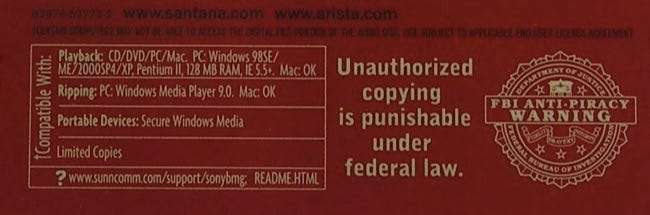

1. katasztrófa: A Sony BMG Rootkit Fiasco

2005-ben a Sony BMG millió CD-n kezdte el szállítani a Windows rootkiteket. Amikor behelyezte az audio CD-t a számítógépébe, a Windows beolvasta az autorun.inf fájlt, és automatikusan futtatta a rootkit telepítőt, amely alattomos módon megfertőzte a számítógépet a háttérben. Ennek célja az volt, hogy megakadályozza, hogy lemásolja a zenei lemezt vagy feltépje a számítógépére. Mivel ezek általában támogatott funkciók, a rootkitnek fel kellett rombolnia az egész operációs rendszert, hogy elnyomja őket.

Az AutoRun-nak köszönhetően mindez lehetséges volt. Vannak, akik azt ajánlották, hogy tartsák lenyomva a Shift-et, amikor audio CD-t helyeztek a számítógépbe, mások pedig nyíltan azon gondolkodtak, hogy a Shift tartása a rootkit telepítésének elnyomása érdekében megfontolható-e a DMCA kijátszásellenes tilalmának megsértése a másolásvédelem megkerülése ellen.

Mások krónikást írtak a hosszú, sajnálom történelem neki. Mondjuk a rootkit instabil volt, a rosszindulatú programok a rootkit előnyeit kihasználva könnyebben megfertőzték a Windows rendszereket, a Sony pedig hatalmas és jól megérdemelt fekete szemet kapott a nyilvános arénában.

2. katasztrófa: A Conficker féreg és más rosszindulatú programok

A Conficker egy különösen csúnya féreg volt, amelyet először 2008-ban fedeztek fel. Többek között megfertőzte a csatlakoztatott USB-eszközöket, és autorun.inf fájlokat hozott létre rajtuk, amelyek automatikusan futtatják a rosszindulatú programokat, amikor egy másik számítógéphez csatlakoznak. Víruskereső cégként ESET írt:

"Manapság a leggyakrabban használt USB-meghajtók és egyéb cserélhető adathordozók, amelyekhez az Autorun / Autoplay funkciók férnek hozzá minden alkalommal (alapértelmezés szerint), amikor csatlakoztatja őket a számítógéphez."

A Conficker volt a legismertebb, de nem ez volt az egyetlen rosszindulatú program, amely visszaélt a veszélyes AutoRun funkcióval. Az AutoRun mint szolgáltatás gyakorlatilag ajándék a rosszindulatú programok szerzőinek.

A Windows Vista alapértelmezés szerint letiltotta az automatikus futtatást, de…

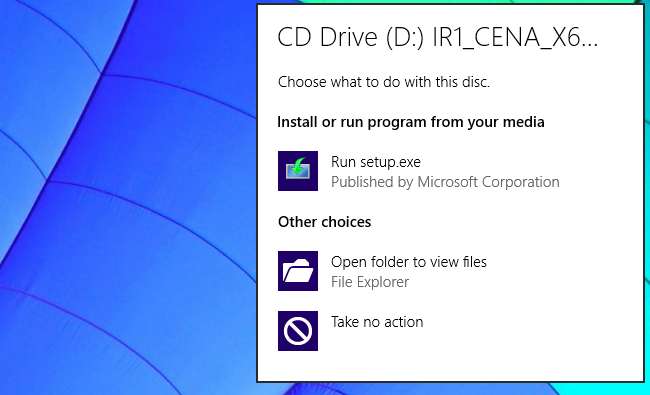

A Microsoft végül azt javasolta, hogy a Windows-felhasználók tiltsák le az AutoRun funkciót. A Windows Vista olyan jó változtatásokat hajtott végre, amelyeket a Windows 7, 8 és 8,1 mind örökölt.

Ahelyett, hogy CD-kből, DVD-kből és USB-meghajtókból programokat futtatna automatikusan lemezként, a Windows egyszerűen megjeleníti az Automatikus lejátszás párbeszédpanelt ezekhez a meghajtókhoz is. Ha a csatlakoztatott lemezen vagy meghajtón van program, akkor a listában opcióként fogja látni. A Windows Vista és a Windows újabb verziói nem futtatják automatikusan a programokat, anélkül, hogy megkérdeznék - a program futtatásához és a fertőzéshez az AutoPlay párbeszédpanelen kattintson a „Run [program].exe” lehetőségre.

ÖSSZEFÜGGŐ: Ne essen pánikba, de minden USB-eszköznek hatalmas biztonsági problémája van

De a rosszindulatú programok továbbra is elterjedhetnek az AutoPlay segítségével. Ha rosszindulatú USB-meghajtót csatlakoztat a számítógépéhez, akkor is csak egy kattintásra van a kártevő futtatásától az AutoPlay párbeszédpanelen keresztül - legalábbis az alapértelmezett beállításokkal. Egyéb biztonsági funkciók, mint például UAC és a víruskereső program segíthet megvédeni Önt, de továbbra is ébernek kell lennie.

És sajnos most van még ijesztőbb biztonsági fenyegetést jelentenek az USB-eszközök tudatában lenni.

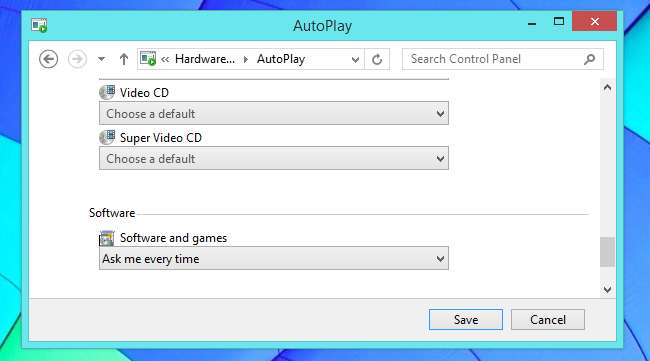

Ha tetszik, teheti tiltsa le teljesen az automatikus lejátszást - vagy csak bizonyos típusú meghajtókhoz - így nem kap AutoPlay előugró ablakot, amikor cserélhető adathordozót helyez a számítógépébe. Ezeket az opciókat a Vezérlőpulton találja meg. Keresse meg az „automatikus lejátszást” a Vezérlőpult keresőmezőjében, hogy megtalálja őket.

Kép jóváírása: aussiegal a Flickr-en , m01229 a Flickr-en , Lordcolus a Flickr-en