Zařízení USB jsou zjevně nebezpečnější, než jsme si kdy dokázali představit. To není o malware, který ve Windows používá mechanismus automatického přehrávání —Tentokrát jde o zásadní konstrukční chybu samotného USB.

PŘÍBUZNÝ: Jak se Malware v AutoRunu stal problémem v systému Windows a jak (většinou) byl opraven

Nyní byste opravdu neměli zvedat a používat podezřelé USB flash disky, které najdete ležet. I kdybyste zajistili, že neobsahují škodlivý software, mohli by mít škodlivý obsah firmware .

Je to vše ve firmwaru

USB znamená „univerzální sériová sběrnice“. Mělo by se jednat o univerzální typ portu a komunikačního protokolu, který vám umožní připojit k počítači mnoho různých zařízení. Úložná zařízení, jako jsou flash disky a externí pevné disky, myši, klávesnice, herní ovladače, zvukové náhlavní soupravy, síťové adaptéry a mnoho dalších typů zařízení, používají USB přes stejný typ portu.

Tato zařízení USB - a další součásti ve vašem počítači - používají typ softwaru známého jako „firmware“. V zásadě platí, že když připojíte zařízení k počítači, firmware v zařízení je to, co umožňuje zařízení skutečně fungovat. Například typický firmware jednotky USB flash zvládne přenos souborů tam a zpět. Firmware klávesnice USB by převedl fyzické stisknutí kláves na klávesnici na data stisknutí digitálních kláves zaslaná přes USB připojení k počítači.

Tento firmware sám o sobě ve skutečnosti není běžný software, ke kterému má váš počítač přístup. Je to kód běžící na samotném zařízení a neexistuje žádný skutečný způsob, jak zkontrolovat a ověřit, zda je firmware zařízení USB bezpečný.

Co může škodlivý software udělat

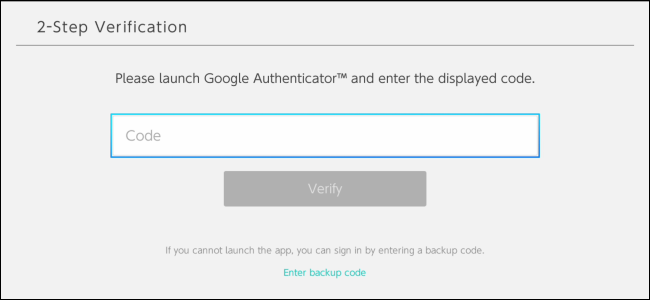

Klíčem k tomuto problému je cíl návrhu, aby zařízení USB mohla dělat mnoho různých věcí. Například USB flash disk se škodlivým firmwarem může fungovat jako USB klávesnice. Když jej připojíte k počítači, může odesílat akce stisknutí klávesnice do počítače, jako by někdo, kdo sedí u počítače, psal klávesy. Díky klávesovým zkratkám může škodlivý firmware fungující jako klávesnice - například - otevřít okno příkazového řádku, stáhnout program ze vzdáleného serveru, spustit jej a souhlasit s Výzva UAC .

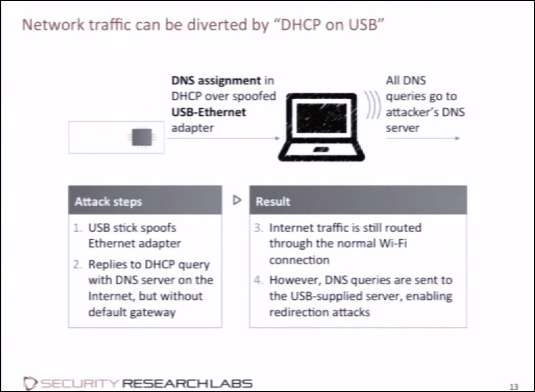

Snadněji se může zdát, že USB flash disk funguje normálně, ale firmware může při opuštění zařízení soubory upravovat a infikovat je. Připojené zařízení může fungovat jako adaptér USB Ethernet a směrovat provoz přes škodlivé servery. Telefon nebo jakýkoli typ zařízení USB s vlastním internetovým připojením může toto připojení použít k přenosu informací z vašeho počítače.

PŘÍBUZNÝ: Ne všechny „viry“ jsou viry: Vysvětleno 10 pojmů týkajících se malwaru

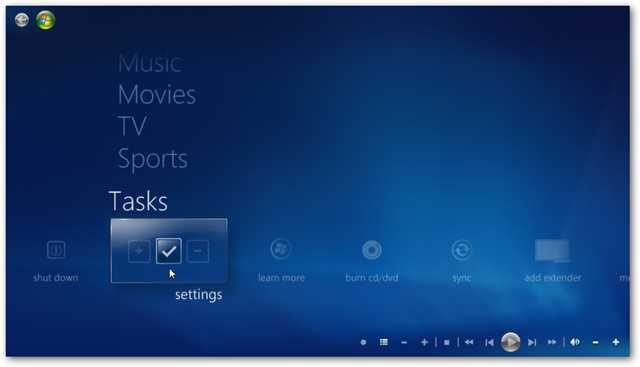

Upravené úložné zařízení může fungovat jako zaváděcí zařízení, když zjistí, že se počítač spouští, a počítač by se poté zaváděl z USB a načítal malware (známý jako rootkit) který by pak spustil skutečný operační systém běžící pod ním.

Důležité je, že zařízení USB mohou mít přidruženo více profilů. Po vložení může jednotka USB flash vypadat jako jednotka flash, klávesnice a síťový adaptér USB Ethernet. Mohlo by to fungovat jako normální flash disk a vyhradit si právo dělat jiné věci.

Jedná se pouze o zásadní problém samotného USB. Umožňuje vytváření škodlivých zařízení, která mohou předstírat, že jsou pouze jedním typem zařízení, ale také jinými typy zařízení.

Počítače mohou infikovat firmware zařízení USB

To je zatím dost děsivé, ale ne úplně. Ano, někdo by mohl vytvořit upravené zařízení se škodlivým firmwarem, ale pravděpodobně na ně nenarazíte. Jaké jsou šance, že vám bude předáno speciálně vytvořené škodlivé zařízení USB?

„ BadUSB „Malwarem proof-of-concept se to dostává na novou, děsivější úroveň. Vědci pro laboratoře SR strávili dva měsíce zpětným inženýrstvím základního kódu firmwaru USB na mnoha zařízeních a zjistili, že by mohl být skutečně přeprogramován a upraven. Jinými slovy, infikovaný počítač by mohl přeprogramovat firmware připojeného zařízení USB a přeměnit toto zařízení USB na škodlivé zařízení. Toto zařízení by pak mohlo infikovat další počítače, ke kterým bylo připojeno, a zařízení se mohlo šířit z počítače na zařízení USB do počítače na zařízení USB a dál a dál.

PŘÍBUZNÝ: Co je to „Juice Jacking“ a mám se vyhnout veřejným nabíječkám telefonů?

To se stalo v minulosti u USB disků obsahujících malware, které závisely na tom, že funkce Windows AutoPlay automaticky spustí malware na počítačích, ke kterým byli připojeni. Nyní však antivirové nástroje nemohou detekovat nebo blokovat tento nový typ infekce, která by se mohla šířit ze zařízení na zařízení.

To by mohlo být potenciálně kombinováno s Útoky „džusu“ infikovat zařízení při nabíjení přes USB ze škodlivého portu USB.

Dobrou zprávou je, že je to možné pouze u asi 50% zařízení USB od konce roku 2014. Špatnou zprávou je, že nemůžete říct, která zařízení jsou zranitelná a která ne, aniž byste je otevřeli a prozkoumali vnitřní obvody. Výrobci doufejme navrhnou zařízení USB bezpečněji, aby v budoucnu chránili svůj firmware. Mezitím je však obrovské množství USB zařízení ve volné přírodě náchylné k přeprogramování.

Je to skutečný problém?

Zatím se to ukázalo jako teoretická zranitelnost. Byly prokázány skutečné útoky, takže se jedná o skutečnou zranitelnost - zatím jsme však neviděli, že by byl využíván žádným skutečným malwarem ve volné přírodě. Někteří lidé se domnívali, že NSA o tomto problému nějakou dobu věděla a využila jej. NSA BAVLNA Zdá se, že exploit zahrnuje použití modifikovaných zařízení USB k útoku na cíle, i když se zdá, že NSA do těchto zařízení USB také implantuje specializovaný hardware.

Pravděpodobně však tento problém není něco, na co se v nejbližší době setkáte. V každodenním smyslu pravděpodobně nebudete muset s velkým podezřením sledovat ovladač Xbox vašeho přítele nebo jiná běžná zařízení. Jedná se však o základní chybu samotného USB, která by měla být opravena.

Jak se můžete chránit

Při jednání s podezřelými zařízeními byste měli být opatrní. Ve dnech malwaru Windows AutoPlay jsme občas slyšeli o USB flash discích, které zůstaly na firemních parkovištích. Doufalo se, že zaměstnanec zvedne flash disk a připojí jej k firemnímu počítači, a poté se malware disku automaticky spustí a infikuje počítač. Proběhly kampaně na zvýšení povědomí o tom, které povzbuzovaly lidi, aby nevybírali zařízení USB z parkovišť a nepřipojovali je ke svým počítačům.

Když je nyní ve výchozím nastavení zakázáno automatické přehrávání, máme tendenci si myslet, že je problém vyřešen. Tyto problémy s firmwarem USB však ukazují, že podezřelá zařízení mohou být stále nebezpečná. Nezvedejte zařízení USB z parkovišť nebo z ulice a nezapojujte je.

Kolik byste se měli bát, samozřejmě záleží na tom, kdo jste a co děláte. Společnosti s kritickými obchodními tajemstvími nebo finančními údaji mohou chtít být zvlášť opatrní, co zařízení USB může připojit k jakým počítačům, a zabránit šíření infekcí.

Ačkoli se tento problém doposud projevil pouze u útoků typu proof-of-concept, odhaluje obrovskou bezpečnostní chybu v zařízeních, která používáme každý den. Je třeba mít na paměti a - v ideálním případě - něco, co by mělo být vyřešeno, aby se zlepšilo zabezpečení samotného USB.

Kredit obrázku: Harco Rutgers na Flickru