Aparentemente, los dispositivos USB son más peligrosos de lo que imaginamos. Esto no se trata de malware que utiliza el mecanismo de reproducción automática en Windows —Esta vez, es un defecto de diseño fundamental en el propio USB.

RELACIONADO: Cómo el malware AutoRun se convirtió en un problema en Windows y cómo se solucionó (en su mayoría)

Ahora realmente no debería recoger y usar unidades flash USB sospechosas que encuentre por ahí. Incluso si se aseguraba de que estuvieran libres de software malintencionado, podrían tener firmware .

Todo está en el firmware

USB significa "bus serie universal". Se supone que es un tipo universal de puerto y protocolo de comunicación que le permite conectar muchos dispositivos diferentes a su computadora. Los dispositivos de almacenamiento como unidades flash y discos duros externos, ratones, teclados, controladores de juegos, auriculares de audio, adaptadores de red y muchos otros tipos de dispositivos utilizan USB en el mismo tipo de puerto.

Estos dispositivos USB, y otros componentes de su computadora, ejecutan un tipo de software conocido como "firmware". Básicamente, cuando conecta un dispositivo a su computadora, el firmware en el dispositivo es lo que permite que el dispositivo funcione realmente. Por ejemplo, un firmware típico de unidad flash USB administraría la transferencia de archivos de un lado a otro. El firmware de un teclado USB convertiría las pulsaciones de teclas físicas en un teclado en datos de pulsaciones de teclas digitales enviados a través de la conexión USB a la computadora.

Este firmware en sí no es en realidad un software normal al que tiene acceso su computadora. Es el código que ejecuta el dispositivo en sí, y no hay una forma real de verificar y verificar que el firmware de un dispositivo USB sea seguro.

Qué podría hacer el firmware malicioso

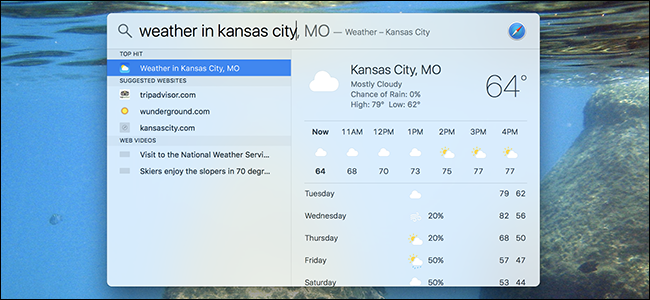

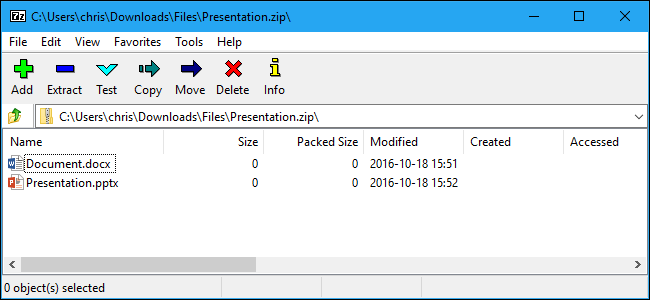

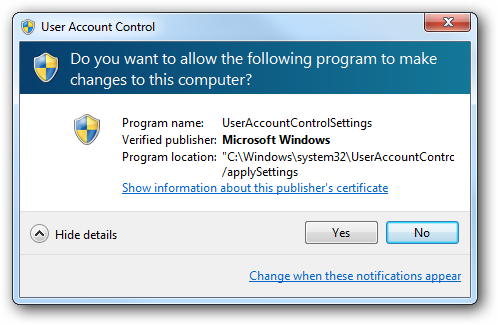

La clave de este problema es el objetivo de diseño de que los dispositivos USB puedan hacer muchas cosas diferentes. Por ejemplo, una unidad flash USB con firmware malicioso podría funcionar como un teclado USB. Cuando lo conecta a su computadora, podría enviar acciones de pulsación de teclado a la computadora como si alguien sentado frente a la computadora estuviera escribiendo las teclas. Gracias a los atajos de teclado, un firmware malintencionado que funciona como un teclado podría, por ejemplo, abrir una ventana de símbolo del sistema, descargar un programa de un servidor remoto, ejecutarlo y aceptar una Mensaje de UAC .

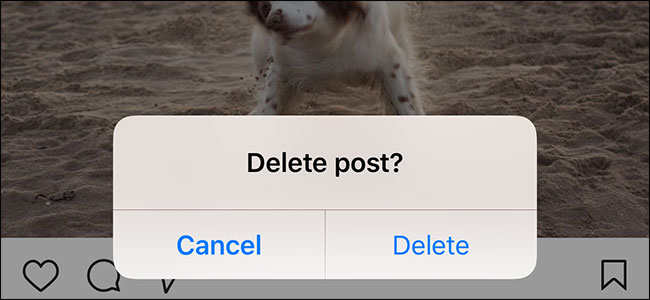

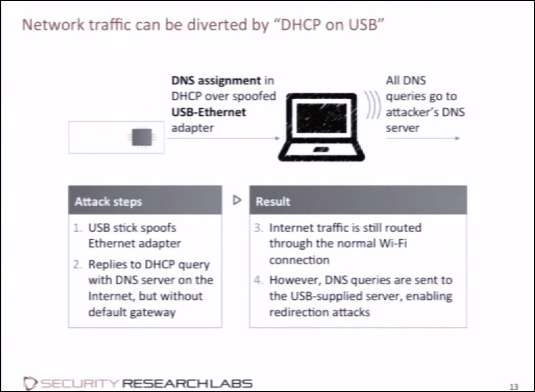

Más sigilosamente, una unidad flash USB podría parecer que funciona normalmente, pero el firmware podría modificar los archivos a medida que salen del dispositivo, infectándolos. Un dispositivo conectado podría funcionar como un adaptador Ethernet USB y enrutar el tráfico a través de servidores maliciosos. Un teléfono o cualquier tipo de dispositivo USB con su propia conexión a Internet podría usar esa conexión para transmitir información desde su computadora.

RELACIONADO: No todos los "virus" son virus: explicación de diez términos de software malicioso

Un dispositivo de almacenamiento modificado podría funcionar como un dispositivo de arranque cuando detecta que la computadora se está iniciando, y la computadora luego arrancaría desde USB, cargando una pieza de malware (conocida como rootkit) que luego arrancaría el sistema operativo real, ejecutándose debajo de él.

Es importante destacar que los dispositivos USB pueden tener múltiples perfiles asociados. Una unidad flash USB podría pretender ser una unidad flash, un teclado y un adaptador de red USB Ethernet cuando la inserte. Podría funcionar como una unidad flash normal mientras se reserva el derecho a hacer otras cosas.

Este es solo un problema fundamental con el propio USB. Permite la creación de dispositivos maliciosos que pueden pretender ser solo un tipo de dispositivo, pero también otros tipos de dispositivos.

Las computadoras pueden infectar el firmware de un dispositivo USB

Esto es bastante aterrador hasta ahora, pero no del todo. Sí, alguien podría crear un dispositivo modificado con un firmware malicioso, pero probablemente no los encontrará. ¿Cuáles son las probabilidades de que se le entregue un dispositivo USB malicioso especialmente diseñado?

Los " BadUSB ”El malware de prueba de concepto lleva esto a un nivel nuevo y más aterrador. Los investigadores de SR Labs pasaron dos meses haciendo ingeniería inversa del código de firmware USB básico en muchos dispositivos y descubrieron que en realidad podía reprogramarse y modificarse. En otras palabras, una computadora infectada podría reprogramar el firmware de un dispositivo USB conectado, convirtiendo ese dispositivo USB en un dispositivo malicioso. Ese dispositivo podría infectar a otras computadoras a las que estaba conectado, y el dispositivo podría propagarse de una computadora a un dispositivo USB a una computadora a un dispositivo USB, y así sucesivamente.

RELACIONADO: ¿Qué es "Juice Jacking" y debo evitar los cargadores de teléfonos públicos?

Esto ha sucedido en el pasado con unidades USB que contienen malware que dependía de la función de reproducción automática de Windows para ejecutar automáticamente malware en las computadoras a las que estaban conectadas. Pero ahora las utilidades antivirus no pueden detectar ni bloquear este nuevo tipo de infección que podría propagarse de un dispositivo a otro.

Esto podría potencialmente combinarse con Ataques de "extracción de jugo" para infectar un dispositivo cuando se carga a través de USB desde un puerto USB malicioso.

La buena noticia es que esto solo es posible con aproximadamente el 50% de los dispositivos USB a finales de 2014. La mala noticia es que no se puede saber qué dispositivos son vulnerables y cuáles no sin abrirlos y examinar los circuitos internos. Es de esperar que los fabricantes diseñen dispositivos USB de forma más segura para proteger su firmware de modificaciones en el futuro. Sin embargo, mientras tanto, una gran cantidad de dispositivos USB en la naturaleza son vulnerables a la reprogramación.

¿Es este un problema real?

Hasta ahora, esto ha demostrado ser una vulnerabilidad teórica. Se han demostrado ataques reales, por lo que es una vulnerabilidad real, pero todavía no hemos visto que ningún malware real la explote. Algunas personas han teorizado que la NSA conoce este problema desde hace un tiempo y lo ha utilizado. La NSA BOCA DE ALGODÓN exploit parece implicar el uso de dispositivos USB modificados para atacar objetivos, aunque parece que la NSA también está implantada hardware especializado en estos dispositivos USB.

Sin embargo, este problema probablemente no es algo con lo que se encontrará pronto. En un sentido cotidiano, probablemente no necesite ver el controlador Xbox de su amigo u otros dispositivos comunes con mucha sospecha. Sin embargo, esta es una falla central en el propio USB que debe corregirse.

Cómo puede protegerse

Debe tener cuidado al tratar con dispositivos sospechosos. En los días del malware de Windows AutoPlay, ocasionalmente oíamos hablar de las unidades flash USB que quedaban en los estacionamientos de las empresas. La esperanza era que un empleado tomara la unidad flash y la conectara a una computadora de la empresa, y luego el malware de la unidad se ejecutaría automáticamente e infectaría la computadora. Se realizaron campañas para concienciar sobre esto, animando a las personas a no recoger dispositivos USB de los estacionamientos y conectarlos a sus computadoras.

Con AutoPlay ahora deshabilitado por defecto, tendemos a pensar que el problema está resuelto. Pero estos problemas de firmware USB muestran que los dispositivos sospechosos aún pueden ser peligrosos. No recoja dispositivos USB de los estacionamientos o de la calle y los conecte.

Cuánto debes preocuparte depende de quién eres y qué estás haciendo, por supuesto. Es posible que las empresas con secretos comerciales críticos o datos financieros quieran tener mucho cuidado con los dispositivos USB que se pueden conectar a qué computadoras, evitando la propagación de infecciones.

Aunque este problema solo se ha visto en ataques de prueba de concepto hasta ahora, expone una gran falla de seguridad central en los dispositivos que usamos todos los días. Es algo a tener en cuenta e, idealmente, algo que debería resolverse para mejorar la seguridad del USB.

Credito de imagen: Harco Rutgers en Flickr