Bất cứ khi nào bạn nhận được một email, có rất nhiều thứ liên quan đến nó hơn là bắt gặp. Mặc dù bạn thường chỉ chú ý đến địa chỉ từ, dòng tiêu đề và nội dung của thư, nhưng có rất nhiều thông tin khác có sẵn “ẩn” trong mỗi email có thể cung cấp cho bạn vô số thông tin bổ sung.

Tại sao lại khó chịu khi nhìn vào một tiêu đề email?

Đây là một câu hỏi rất hay. Đối với hầu hết các phần, bạn thực sự sẽ không bao giờ cần trừ khi:

- Bạn nghi ngờ một email là một nỗ lực lừa đảo hoặc giả mạo

- Bạn muốn xem thông tin định tuyến trên đường dẫn của email

- Bạn là một người ham học hỏi

Bất kể lý do của bạn là gì, việc đọc tiêu đề email thực sự khá dễ dàng và có thể rất tiết lộ.

Lưu ý bài viết: Đối với ảnh chụp màn hình và dữ liệu của chúng tôi, chúng tôi sẽ sử dụng Gmail nhưng hầu như mọi ứng dụng thư khác cũng phải cung cấp thông tin tương tự.

Xem tiêu đề email

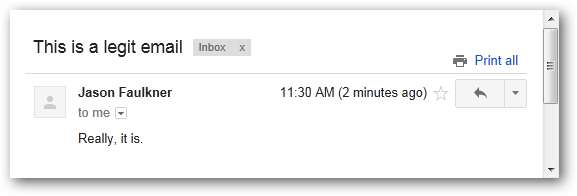

Trong Gmail, hãy xem email. Đối với ví dụ này, chúng tôi sẽ sử dụng email bên dưới.

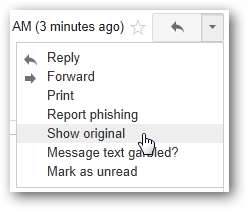

Sau đó nhấp vào mũi tên ở góc trên bên phải và chọn Hiển thị bản gốc.

Cửa sổ kết quả sẽ có dữ liệu tiêu đề email ở dạng văn bản thuần túy.

Lưu ý: Trong tất cả dữ liệu tiêu đề email mà tôi hiển thị bên dưới, tôi đã thay đổi địa chỉ Gmail của mình để hiển thị là [email protected] và địa chỉ email bên ngoài của tôi để hiển thị là [email protected] và [email protected] cũng như che địa chỉ IP của máy chủ email của tôi.

Đã gửi đến: [email protected]

Đã nhận: bởi 10.60.14.3 với id SMTP l3csp18666oec;

Thứ 3, ngày 6 tháng 3 năm 2012 08:30:51 -0800 (PST)

Đã nhận: bởi 10.68.125.129 với id SMTP mq1mr1963003pbb.21.1331051451044;

Thứ 3, ngày 06 tháng 3 năm 2012 08:30:51 -0800 (PST)

Đường dẫn trả lại: <[email protected]>

Đã nhận: từ exprod7og119.obsmtp.com (exprod7og119.obsmtp.com. [64.18.2.16])

bởi mx.google.com với id SMTP l7si25161491pbd.80.2012.03.06.08.30.49;

Thứ 3, ngày 06 tháng 3 năm 2012 08:30:50 -0800 (PST)

Đã nhận-SPF: trung lập (google.com: 64.18.2.16 không được phép hay bị từ chối bởi bản ghi phỏng đoán tốt nhất cho miền của [email protected]) client-ip = 64.18.2.16;

Xác thực-Kết quả: mx.google.com; spf = trung lập (google.com: 64.18.2.16 không được phép cũng như bị từ chối bởi bản ghi phỏng đoán tốt nhất cho miền của [email protected]) [email protected]

Đã nhận: từ mail.externalemail.com ([XXX.XXX.XXX.XXX]) (sử dụng TLSv1) bởi exprod7ob119.postini.com ([64.18.6.12]) với SMTP

ID DSNKT1Y7uSEvyrMLco/atcAoN+95PMku3Y/[email protected]; Thứ 3, ngày 06 tháng 3 năm 2012 08:30:50 PST

Đã nhận: từ MYSERVER.myserver.local ([fe80::a805:c335:8c71:cdb3]) bởi

MYSERVER.myserver.local ([fe80::a805:c335:8c71:cdb3%11]) với mapi; Thứ 3, ngày 6 tháng 3

2012 11:30:48 -0500

Người gửi: Jason Faulkner <[email protected]>

Tới: “[email protected]” <[email protected]>

Ngày: Thứ Ba, ngày 6 tháng 3 năm 2012 11:30:48 -0500

Chủ đề: Đây là một email hợp pháp

Chủ đề-Chủ đề: Đây là một email hợp pháp

Chỉ mục chủ đề: Acz7tnUyKZWWCcrUQ +++ QVd6awhl + Q ==

ID thư: <682A3A66C6EAC245B3B7B088EF360E15A2B30B10D5@MYSERVER.myserver.local>

Ngôn ngữ chấp nhận: en-US

Nội dung-Ngôn ngữ: en-US

X-MS-Has-Attach:

X-MS-TNEF-Bộ tương quan:

acceptlanguage: en-US

Nội dung-Loại: nhiều phần / thay thế;

ranh giới = ”_ 000_682A3A66C6EAC245B3B7B088EF360E15A2B30B10D5HARDHAT2hardh_”

MIME-Phiên bản: 1.0

Khi bạn đọc tiêu đề email, dữ liệu sẽ theo thứ tự thời gian ngược lại, có nghĩa là thông tin ở trên cùng là sự kiện gần đây nhất. Vì vậy, nếu bạn muốn theo dõi email từ người gửi đến người nhận, hãy bắt đầu ở dưới cùng. Kiểm tra tiêu đề của email này, chúng ta có thể thấy một số điều.

Ở đây, chúng tôi thấy thông tin được tạo bởi ứng dụng khách gửi. Trong trường hợp này, email được gửi từ Outlook nên đây là siêu dữ liệu mà Outlook thêm vào.

Người gửi: Jason Faulkner <[email protected]>

Tới: “[email protected]” <[email protected]>

Ngày: Thứ Ba, ngày 6 tháng 3 năm 2012 11:30:48 -0500

Chủ đề: Đây là một email hợp pháp

Chủ đề-Chủ đề: Đây là một email hợp pháp

Chỉ mục chủ đề: Acz7tnUyKZWWCcrUQ +++ QVd6awhl + Q ==

ID thư: <682A3A66C6EAC245B3B7B088EF360E15A2B30B10D5@MYSERVER.myserver.local>

Ngôn ngữ chấp nhận: en-US

Nội dung-Ngôn ngữ: en-US

X-MS-Has-Attach:

X-MS-TNEF-Bộ tương quan:

acceptlanguage: en-US

Nội dung-Loại: nhiều phần / thay thế;

ranh giới = ”_ 000_682A3A66C6EAC245B3B7B088EF360E15A2B30B10D5HARDHAT2hardh_”

MIME-Phiên bản: 1.0

Phần tiếp theo theo dõi đường dẫn email đi từ máy chủ gửi đến máy chủ đích. Hãy nhớ rằng các bước (hoặc bước nhảy) này được liệt kê theo thứ tự thời gian ngược lại. Chúng tôi đã đặt số tương ứng bên cạnh mỗi bước để minh họa thứ tự. Lưu ý rằng mỗi bước hiển thị chi tiết về địa chỉ IP và tên DNS ngược tương ứng.

Đã gửi đến: [email protected]

[6] Đã nhận: bởi 10.60.14.3 với id SMTP l3csp18666oec;

Thứ 3, ngày 6 tháng 3 năm 2012 08:30:51 -0800 (PST)

[5] Đã nhận: bởi 10.68.125.129 với id SMTP mq1mr1963003pbb.21.1331051451044;

Thứ 3, ngày 06 tháng 3 năm 2012 08:30:51 -0800 (PST)

Đường dẫn trả lại: <[email protected]>

[4] Đã nhận: từ exprod7og119.obsmtp.com (exprod7og119.obsmtp.com. [64.18.2.16])

bởi mx.google.com với id SMTP l7si25161491pbd.80.2012.03.06.08.30.49;

Thứ 3, ngày 06 tháng 3 năm 2012 08:30:50 -0800 (PST)

[3] Đã nhận-SPF: trung lập (google.com: 64.18.2.16 không được phép hay bị từ chối bởi bản ghi phỏng đoán tốt nhất cho miền của [email protected]) client-ip = 64.18.2.16;

Xác thực-Kết quả: mx.google.com; spf = trung lập (google.com: 64.18.2.16 không được phép cũng như bị từ chối bởi bản ghi phỏng đoán tốt nhất cho miền của [email protected]) [email protected]

[2] Đã nhận: từ mail.externalemail.com ([XXX.XXX.XXX.XXX]) (sử dụng TLSv1) bởi exprod7ob119.postini.com ([64.18.6.12]) với SMTP

ID DSNKT1Y7uSEvyrMLco/atcAoN+95PMku3Y/[email protected]; Thứ 3, ngày 06 tháng 3 năm 2012 08:30:50 PST

[1] Đã nhận: từ MYSERVER.myserver.local ([fe80::a805:c335:8c71:cdb3]) bởi

MYSERVER.myserver.local ([fe80::a805:c335:8c71:cdb3%11]) với mapi; Thứ 3, ngày 6 tháng 3

2012 11:30:48 -0500

Mặc dù điều này khá đơn giản đối với một email hợp pháp, nhưng thông tin này có thể khá hữu ích khi kiểm tra các email spam hoặc lừa đảo.

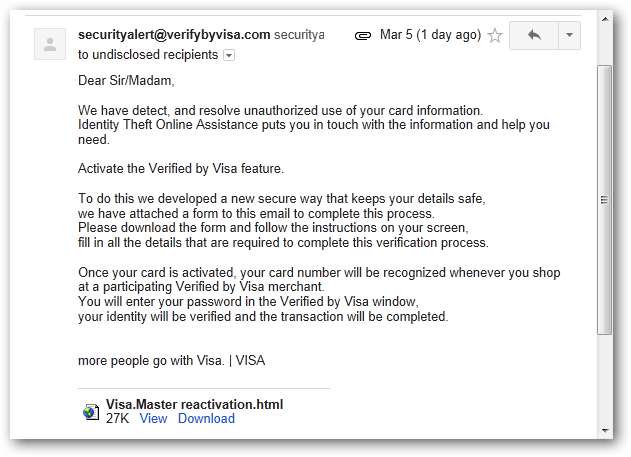

Kiểm tra Email Lừa đảo - Ví dụ 1

Đối với ví dụ lừa đảo đầu tiên của chúng tôi, chúng tôi sẽ kiểm tra một email là một nỗ lực lừa đảo rõ ràng. Trong trường hợp này, chúng tôi có thể xác định thông báo này là gian lận đơn giản bằng các chỉ báo trực quan nhưng trên thực tế, chúng tôi sẽ xem xét các dấu hiệu cảnh báo trong tiêu đề.

Đã gửi đến: [email protected]

Đã nhận: bởi 10.60.14.3 với id SMTP l3csp12958oec;

Thứ Hai, ngày 5 tháng 3 năm 2012 23:11:29 -0800 (PST)

Đã nhận: trước 10.236.46.164 với id SMTP r24mr7411623yhb.101.1331017888982;

Thứ Hai, ngày 05 tháng 3 năm 2012 23:11:28 -0800 (PST)

Đường dẫn trả lại: <[email protected]>

Đã nhận: từ ms.externalemail.com (ms.externalemail.com. [XXX.XXX.XXX.XXX])

bởi mx.google.com với id ESMTP t19si8451178ani.110.2012.03.05.23.11.28;

Thứ Hai, ngày 05 tháng 3 năm 2012 23:11:28 -0800 (PST)

Đã nhận-SPF: fail (google.com: domain of [email protected] không chỉ định XXX.XXX.XXX.XXX là người gửi được phép) client-ip = XXX.XXX.XXX.XXX;

Xác thực-Kết quả: mx.google.com; spf = hardfail (google.com: domain of [email protected] không chỉ định XXX.XXX.XXX.XXX là người gửi được phép) [email protected]

Đã nhận: với Trình kết nối Postoffice MailEnable; Thứ 3, ngày 6 tháng 3 năm 2012 02:11:20 -0500

Đã nhận: từ mail.lovingtour.com ([211.166.9.218]) bởi ms.externalemail.com với MailEnable ESMTP; Thứ 3, ngày 6 tháng 3 năm 2012 02:11:10 -0500

Đã nhận: từ Người dùng ([118.142.76.58])

qua mail.lovingtour.com

; Thứ Hai, ngày 5 tháng 3 năm 2012 21:38:11 +0800

ID thư: <[email protected]>

Trả lời đến: <[email protected]>

Từ: “[email protected]” <[email protected]>

Chủ đề: Thông báo

Ngày: Thứ Hai, ngày 5 tháng 3 năm 2012 21:20:57 +0800

MIME-Phiên bản: 1.0

Nội dung-Loại: nhiều phần / hỗn hợp;

ranh giới = ”—- = _ NextPart_000_0055_01C2A9A6.1C1757C0 ″

Ưu tiên X: 3

X-MSMail-Ưu tiên: Bình thường

X-Mailer: Microsoft Outlook Express 6.00.2600.0000

X-MimeOLE: Được sản xuất bởi Microsoft MimeOLE V6.00.2600.0000

X-ME-Bayesian: 0,000000

Cờ đỏ đầu tiên nằm trong vùng thông tin khách hàng. Lưu ý ở đây siêu dữ liệu đã thêm tham chiếu Outlook Express. Không có khả năng Visa đi sau quá xa so với thời điểm họ có người gửi email theo cách thủ công bằng ứng dụng email 12 năm tuổi.

Trả lời đến: <[email protected]>

Từ: “[email protected]” <[email protected]>

Chủ đề: Thông báo

Ngày: Thứ Hai, ngày 5 tháng 3 năm 2012 21:20:57 +0800

MIME-Phiên bản: 1.0

Nội dung-Loại: nhiều phần / hỗn hợp;

ranh giới = ”—- = _ NextPart_000_0055_01C2A9A6.1C1757C0 ″

Ưu tiên X: 3

X-MSMail-Ưu tiên: Bình thường

X-Mailer: Microsoft Outlook Express 6.00.2600.0000

X-MimeOLE: Được sản xuất bởi Microsoft MimeOLE V6.00.2600.0000

X-ME-Bayesian: 0,000000

Bây giờ kiểm tra bước đầu tiên trong định tuyến email cho thấy rằng người gửi được đặt tại địa chỉ IP 118.142.76.58 và email của họ được chuyển tiếp qua máy chủ thư mail.lovingtour.com.

Đã nhận: từ Người dùng ([118.142.76.58])

qua mail.lovingtour.com

; Thứ Hai, ngày 5 tháng 3 năm 2012 21:38:11 +0800

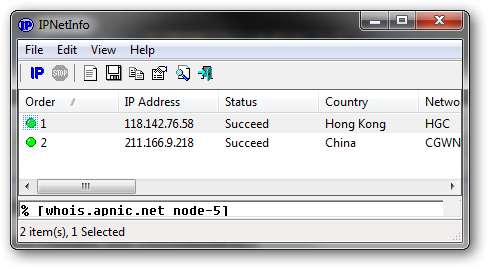

Tra cứu thông tin IP bằng tiện ích IPNetInfo của Nirsoft, chúng ta có thể thấy người gửi được đặt tại Hồng Kông và máy chủ thư được đặt tại Trung Quốc.

Không cần phải nói điều này là một chút đáng ngờ.

Phần còn lại của các bước nhảy email không thực sự phù hợp trong trường hợp này vì chúng cho thấy email bị trả về lưu lượng truy cập máy chủ hợp pháp trước khi cuối cùng được gửi.

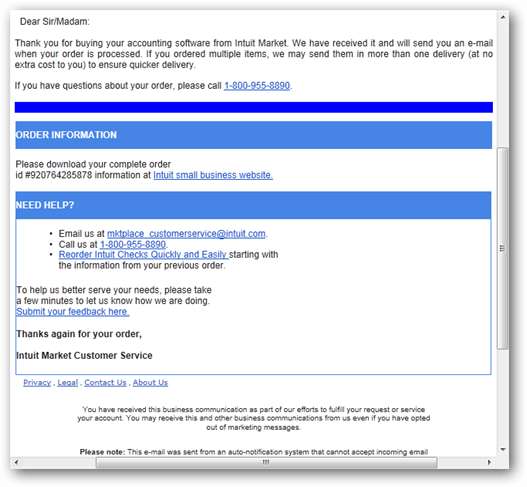

Kiểm tra Email Lừa đảo - Ví dụ 2

Đối với ví dụ này, email lừa đảo của chúng tôi thuyết phục hơn nhiều. Có một số chỉ báo trực quan ở đây nếu bạn nhìn đủ kỹ, nhưng một lần nữa vì mục đích của bài viết này, chúng tôi sẽ giới hạn điều tra của chúng tôi đối với tiêu đề email.

Đã gửi đến: [email protected]

Đã nhận: bởi 10.60.14.3 với id SMTP l3csp15619oec;

Thứ 3, ngày 6 tháng 3 năm 2012 04:27:20 -0800 (PST)

Đã nhận: bởi 10.236.170.165 với id SMTP p25mr8672800yhl.123.1331036839870;

Thứ 3, ngày 06 tháng 3 năm 2012 04:27:19 -0800 (PST)

Đường dẫn trở lại: <[email protected]>

Đã nhận: từ ms.externalemail.com (ms.externalemail.com. [XXX.XXX.XXX.XXX])

bởi mx.google.com với id ESMTP o2si20048188yhn.34.2012.03.06.04.27.19;

Thứ 3, ngày 06 tháng 3 năm 2012 04:27:19 -0800 (PST)

Đã nhận-SPF: fail (google.com: domain of [email protected] không chỉ định XXX.XXX.XXX.XXX là người gửi được phép) client-ip = XXX.XXX.XXX.XXX;

Xác thực-Kết quả: mx.google.com; spf = hardfail (google.com: domain of [email protected] không chỉ định XXX.XXX.XXX.XXX là người gửi được phép) [email protected]

Đã nhận: với Trình kết nối Postoffice MailEnable; Thứ 3, ngày 6 tháng 3 năm 2012 07:27:13 -0500

Đã nhận: from dynamic-pool-xxx.hcm.fpt.vn ([118.68.152.212]) bởi ms.externalemail.com với MailEnable ESMTP; Thứ 3, ngày 6 tháng 3 năm 2012 07:27:08 -0500

Đã nhận: từ apache bởi intuit.com với cục bộ (Exim 4.67)

(phong bì-từ <[email protected]>)

id GJMV8N-8BERQW-93

cho <[email protected]>; Thứ 3, ngày 6 tháng 3 năm 2012 19:27:05 +0700

Tới: <[email protected]>

Chủ đề: Hóa đơn Intuit.com của bạn.

X-PHP-Script: intuit.com/sendmail.php cho 118.68.152.212

Từ: "INTUIT INC." <[email protected]>

Người gửi X: "INTUIT INC." <[email protected]>

X-Mailer: PHP

Ưu tiên X: 1

MIME-Phiên bản: 1.0

Nội dung-Loại: nhiều phần / thay thế;

ranh giới = ”———— 03060500702080404010506 ″

Id thư: <[email protected]>

Ngày: Thứ 3, ngày 6 tháng 3 năm 2012 19:27:05 +0700

X-ME-Bayesian: 0,000000

Trong ví dụ này, một ứng dụng thư khách không được sử dụng, thay vào đó là một tập lệnh PHP với địa chỉ IP nguồn là 118.68.152.212.

Tới: <[email protected]>

Chủ đề: Hóa đơn Intuit.com của bạn.

X-PHP-Script: intuit.com/sendmail.php cho 118.68.152.212

Từ: "INTUIT INC." <[email protected]>

Người gửi X: "INTUIT INC." <[email protected]>

X-Mailer: PHP

Ưu tiên X: 1

MIME-Phiên bản: 1.0

Nội dung-Loại: nhiều phần / thay thế;

ranh giới = ”———— 03060500702080404010506 ″

Id thư: <[email protected]>

Ngày: Thứ 3, ngày 6 tháng 3 năm 2012 19:27:05 +0700

X-ME-Bayesian: 0,000000

Tuy nhiên, khi chúng tôi xem xét hop email đầu tiên, nó có vẻ hợp pháp vì tên miền của máy chủ gửi khớp với địa chỉ email. Tuy nhiên, hãy cảnh giác với điều này vì kẻ gửi thư rác có thể dễ dàng đặt tên máy chủ của họ là “intuit.com”.

Đã nhận: từ apache bởi intuit.com với cục bộ (Exim 4.67)

(phong bì-từ <[email protected]>)

id GJMV8N-8BERQW-93

cho <[email protected]>; Thứ 3, ngày 6 tháng 3 năm 2012 19:27:05 +0700

Kiểm tra bước tiếp theo sẽ phá vỡ nhà thẻ này. Bạn có thể thấy bước thứ hai (nơi nó được nhận bởi một máy chủ email hợp pháp) giải quyết máy chủ gửi trở lại miền “dynamic-pool-xxx.hcm.fpt.vn”, không phải “intuit.com” với cùng một địa chỉ IP được chỉ ra trong tập lệnh PHP.

Đã nhận: from dynamic-pool-xxx.hcm.fpt.vn ([118.68.152.212]) bởi ms.externalemail.com với MailEnable ESMTP; Thứ 3, ngày 6 tháng 3 năm 2012 07:27:08 -0500

Việc xem thông tin địa chỉ IP xác nhận nghi ngờ khi vị trí của máy chủ thư đã quay trở lại Việt Nam.

Mặc dù ví dụ này thông minh hơn một chút, nhưng bạn có thể thấy gian lận được tiết lộ nhanh như thế nào chỉ với một chút điều tra.

Phần kết luận

Mặc dù việc xem tiêu đề email có thể không phải là một phần trong nhu cầu hàng ngày của bạn, nhưng có những trường hợp thông tin chứa trong chúng có thể khá có giá trị. Như chúng tôi đã trình bày ở trên, bạn có thể khá dễ dàng xác định người gửi giả mạo như một thứ gì đó mà họ không phải là. Đối với một trò lừa đảo được thực hiện rất tốt trong đó các dấu hiệu trực quan thuyết phục, việc mạo danh các máy chủ thư thực tế là cực kỳ khó (nếu không muốn nói là không thể) và việc xem xét thông tin bên trong tiêu đề email có thể nhanh chóng tiết lộ bất kỳ bí mật nào.