Datorită deciziilor proaste de proiectare, AutoRun a fost odată o problemă imensă de securitate pe Windows. AutoRun a permis ca software-ul rău intenționat să se lanseze imediat ce ați introdus discuri și unități USB în computer.

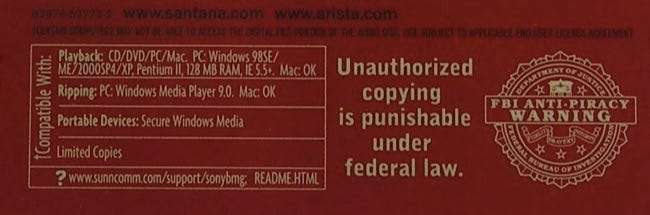

Acest defect nu a fost exploatat doar de autorii de programe malware. A fost cunoscut folosit de Sony BMG pentru a ascunde un rootkit pe CD-uri muzicale. Windows va rula și instala automat rootkit-ul atunci când ați introdus un CD audio Sony rău intenționat în computer.

Originea AutoRun

LEGATE DE: Nu toți „virușii” sunt viruși: au fost explicați 10 termeni malware

AutoRun a fost o caracteristică introdusă în Windows 95. Când ați introdus un disc software în computer, Windows a citit automat discul și - dacă un fișier autorun.inf a fost găsit în directorul rădăcină al discului - ar lansa automat programul specificat în fișierul autorun.inf.

Acesta este motivul pentru care, atunci când ați introdus un CD cu software sau un disc pentru jocuri pe computer în computer, acesta a lansat automat un program de instalare sau un splash screen cu opțiuni. Funcția a fost concepută pentru a face astfel de discuri ușor de utilizat, reducând confuzia utilizatorilor. Dacă AutoRun nu ar exista, utilizatorii ar trebui să deschidă fereastra browserului de fișiere, să navigheze la disc și să lanseze un fișier setup.exe de acolo.

Acest lucru a funcționat destul de bine pentru o vreme și nu au existat probleme mari. La urma urmei, utilizatorii casnici nu au avut o modalitate ușoară de a-și produce propriile CD-uri înainte ca arzătoarele de CD să fie răspândite. Ați întâlni doar discuri comerciale și, în general, erau de încredere.

Dar chiar și înapoi în Windows 95 când a fost introdus AutoRun, nu a fost activat pentru dischete . La urma urmei, oricine ar putea plasa orice fișiere dorea pe o dischetă. AutoRun pentru dischete ar permite malware-ului să se răspândească de la dischetă la computer la dischetă la computer.

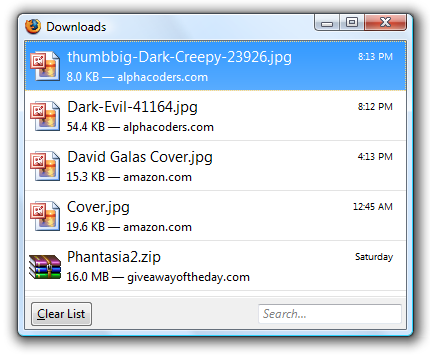

Redare automată în Windows XP

Windows XP a rafinat această caracteristică cu o funcție „AutoPlay”. Când ați introdus un disc, o unitate flash USB sau un alt tip de dispozitiv media amovibil, Windows va examina conținutul acestuia și vă va sugera acțiuni. De exemplu, dacă introduceți un card SD care conține fotografii de pe camera dvs. digitală, acesta vă va recomanda să faceți ceva adecvat pentru fișierele imagine. Dacă o unitate are un fișier autorun.inf, veți vedea o opțiune care vă întreabă dacă doriți să rulați automat un program și de pe unitate.

Cu toate acestea, Microsoft a dorit în continuare ca CD-urile să funcționeze la fel. Deci, în Windows XP, CD-urile și DVD-urile ar rula automat programe pe ele dacă ar avea un fișier autorun.inf sau ar începe să redea automat muzica lor dacă ar fi CD-uri audio. Și, datorită arhitecturii de securitate a Windows XP, acele programe ar fi lansate probabil cu acces de administrator . Cu alte cuvinte, aceștia ar avea acces complet la sistemul dvs.

Cu unitățile USB care conțin fișiere autorun.inf, programul nu va rula automat, dar vă va prezenta opțiunea într-o fereastră de redare automată.

Ați putea dezactiva în continuare acest comportament. Au existat opțiuni îngropate în sistemul de operare în sine, în registru și în editorul de politici de grup. De asemenea, puteți ține apăsată tasta Shift în timp ce introduceți un disc, iar Windows nu va efectua comportamentul AutoRun.

Unele unități USB pot emula CD-uri, iar chiar și CD-urile nu sunt sigure

Această protecție a început să se descompună imediat. SanDisk și M-Systems au văzut comportamentul CD AutoRun și l-au dorit pentru propriile lor unități flash USB, așa că au creat Unități flash U3 . Aceste unități flash au emulat o unitate CD atunci când le conectați la un computer, astfel încât un sistem Windows XP va lansa automat programe pe ele atunci când sunt conectate.

Desigur, nici CD-urile nu sunt sigure. Atacatorii ar putea arde cu ușurință o unitate CD sau DVD sau ar putea folosi o unitate regrababilă. Ideea că CD-urile sunt cumva mai sigure decât unitățile USB este greșită.

Dezastru 1: Fiasco-ul Sony BMG Rootkit

În 2005, Sony BMG a început să livreze rootkit-uri Windows pe milioane de CD-uri audio. Când ați introdus CD-ul audio în computerul dvs., Windows ar citi fișierul autorun.inf și va rula automat programul de instalare rootkit, care a infectat computerul dvs. în fundal. Scopul acestui lucru a fost să vă împiedice să copiați discul muzical sau să îl rupeți pe computer. Deoarece acestea sunt în mod normal funcții acceptate, rootkit-ul a trebuit să subverseze întregul sistem de operare pentru a le suprima.

Acest lucru a fost posibil datorită funcției AutoRun. Unii oameni au recomandat să țineți Shift de fiecare dată când ați introdus un CD audio în computerul dvs., iar alții s-au întrebat în mod deschis dacă ar fi luat în considerare apăsarea Shift pentru a suprima rootkit-ul de la instalare. o încălcare a interdicțiilor anti-eludare ale DMCA împotriva ocolirii protecției împotriva copierii.

Alții au cronicizat lunga, scuze istorie a ei. Să presupunem că rootkit-ul a fost instabil, malware-ul a profitat de rootkit pentru a infecta mai ușor sistemele Windows și Sony a primit un ochi negru imens și binemeritat în arena publică.

Dezastru 2: Viermele Conficker și alte programe malware

Conficker a fost un vierme deosebit de urât detectat pentru prima dată în 2008. Printre altele, a infectat dispozitivele USB conectate și a creat fișiere autorun.inf care ar rula automat programe malware atunci când erau conectate la alt computer. Ca companie antivirus CAZ a scris:

„Unitățile USB și alte suporturi amovibile, care sunt accesate de funcționalitățile Autorun / Autoplay de fiecare dată (în mod implicit) le conectați la computer, sunt purtătorii de viruși cei mai frecvent utilizați în aceste zile.”

Conficker a fost cel mai cunoscut, dar nu a fost singurul malware care a abuzat de funcționalitatea periculoasă AutoRun. AutoRun ca o caracteristică este practic un cadou pentru autorii de malware.

Windows Vista a dezactivat AutoRun implicit, dar ...

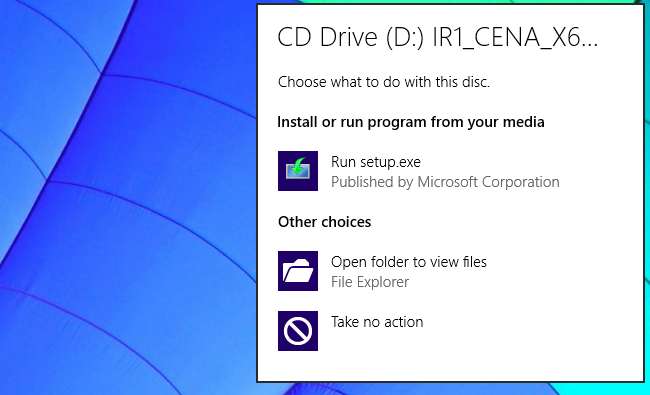

Microsoft a recomandat în cele din urmă ca utilizatorii Windows să dezactiveze funcționalitatea AutoRun. Windows Vista a făcut câteva modificări bune pe care Windows 7, 8 și 8.1 le-au moștenit.

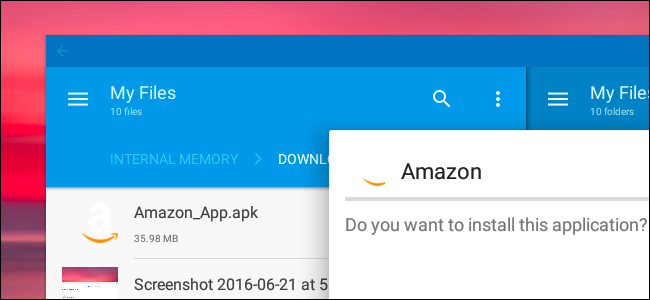

În loc să ruleze automat programe de pe CD-uri, DVD-uri și unități USB mascate ca discuri, Windows arată pur și simplu dialogul de redare automată și pentru aceste unități. Dacă un disc sau unitate conectată are un program, îl veți vedea ca o opțiune în listă. Windows Vista și versiunile ulterioare ale Windows nu vor rula automat programe fără să vă solicite - ar trebui să faceți clic pe opțiunea „Rulați [program].exe” din dialogul AutoPlay pentru a rula programul și a vă infecta.

LEGATE DE: Nu vă panicați, dar toate dispozitivele USB au o problemă masivă de securitate

Dar ar fi totuși posibil ca malware-ul să se răspândească prin Redare automată. Dacă conectați o unitate USB rău intenționată la computer, sunteți la doar un clic distanță de a rula malware-ul prin dialogul AutoPlay - cel puțin cu setările implicite. Alte caracteristici de securitate precum UAC iar programul dvs. antivirus vă poate ajuta să vă protejați, dar ar trebui să fiți în continuare atenți.

Și, din păcate, acum avem o amenințare de securitate și mai înfricoșătoare a dispozitivelor USB să fie conștienți de.

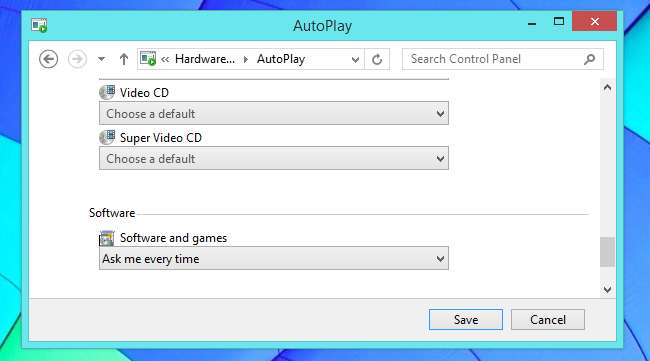

Dacă doriți, puteți dezactivați redarea automată în întregime - sau doar pentru anumite tipuri de unități - deci nu veți primi o fereastră de tip AutoPlay atunci când introduceți suporturi amovibile în computer. Veți găsi aceste opțiuni în Panoul de control. Efectuați o căutare pentru „redare automată” în caseta de căutare a Panoului de control pentru a le găsi.

Credit de imagine: aussiegal pe Flickr , m01229 pe Flickr , Lordcolus pe Flickr