Atacurile cu forță brută sunt destul de simple de înțeles, dar dificil de protejat. Criptarea este matematică , și pe măsură ce computerele devin mai rapide la matematică, devin mai rapide încercând toate soluțiile și văzând care se potrivește.

Aceste atacuri pot fi utilizate împotriva oricărui tip de criptare, cu diferite grade de succes. Atacurile cu forță brută devin mai rapide și mai eficiente pe zi ce trece pe măsură ce se lansează hardware mai nou și mai rapid al computerului.

Bazele forței brute

Atacurile cu forță brută sunt ușor de înțeles. Un atacator are un fișier criptat - să zicem LastPass sau KeePass baza de date cu parole. Știu că acest fișier conține date pe care doresc să le vadă și știu că există o cheie de criptare care îl deblochează. Pentru a o decripta, pot începe să încerce fiecare parolă posibilă și să vadă dacă rezultă un fișier decriptat.

Acestea fac acest lucru automat cu un program de calculator, astfel încât viteza cu care cineva poate cripta cu forță brută crește pe măsură ce hardware-ul computerului disponibil devine din ce în ce mai rapid, capabil să facă mai multe calcule pe secundă. Atacul cu forță brută ar începe probabil de la parole dintr-o cifră înainte de a trece la parole din două cifre și așa mai departe, încercând toate combinațiile posibile până când una funcționează.

Un „atac de dicționar” este similar și încearcă cuvinte într-un dicționar - sau o listă de parole obișnuite - în loc de toate parolele posibile. Acest lucru poate fi foarte eficient, deoarece mulți oameni folosesc parole atât de slabe și comune.

De ce atacatorii nu pot forța brute serviciile web

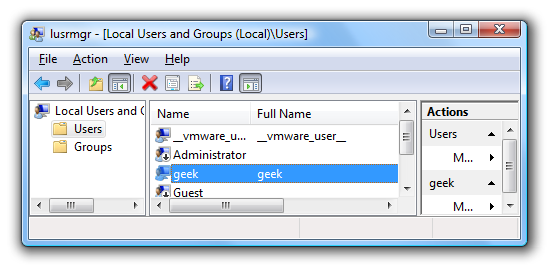

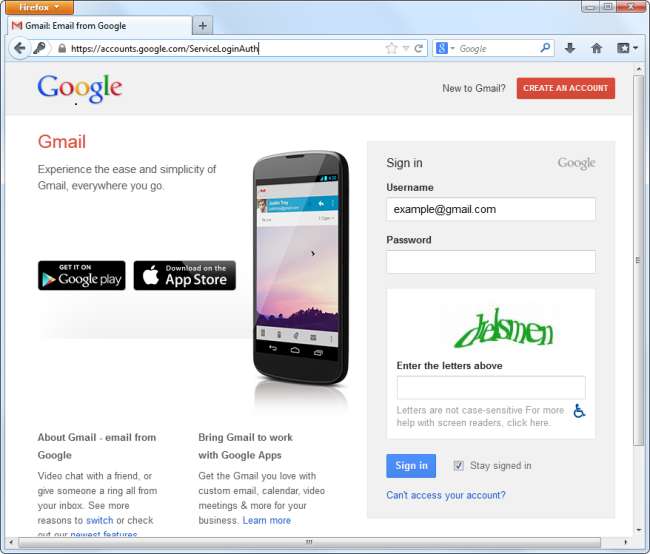

Există o diferență între atacurile cu forță brută online și offline. De exemplu, dacă un atacator dorește să-și pătrundă forța în contul dvs. Gmail, poate începe să încerce fiecare parolă posibilă, dar Google le va întrerupe rapid. Serviciile care oferă acces la astfel de conturi vor restricționa încercările de acces și vor interzice adresele IP care încearcă să se conecteze de atâtea ori. Astfel, un atac împotriva unui serviciu online nu ar funcționa prea bine, deoarece se pot face foarte puține încercări înainte ca atacul să fie oprit.

De exemplu, după câteva încercări eșuate de conectare, Gmail vă va arăta o imagine CATPCHA pentru a verifica dacă nu sunteți un computer care încearcă automat parolele. Probabil că vă vor opri complet încercările de conectare dacă ați reușit să continuați suficient timp.

Pe de altă parte, să presupunem că un atacator a scos un fișier criptat de pe computer sau a reușit să compromită un serviciu online și să descarce astfel de fișiere criptate. Atacatorul are acum datele criptate pe propriul hardware și poate încerca câte parole doresc în timpul liber. Dacă au acces la datele criptate, nu există nicio modalitate de a le împiedica să încerce un număr mare de parole într-o perioadă scurtă de timp. Chiar dacă utilizați o criptare puternică, este în beneficiul dvs. să vă păstrați datele în siguranță și să vă asigurați că alții nu le pot accesa.

Hashing

Algoritmii puternici de hash pot încetini atacurile cu forță brută. În esență, algoritmii de hash efectuează lucrări matematice suplimentare pe o parolă înainte de a stoca o valoare derivată din parolă pe disc. Dacă se folosește un algoritm de hash mai lent, va fi nevoie de mii de ori mai multă muncă matematică pentru a încerca fiecare parolă și a încetini dramatic atacurile cu forță brută. Cu toate acestea, cu cât este nevoie de mai multă muncă, cu atât mai mult trebuie să facă un server sau alt computer de fiecare dată când utilizatorul se conectează cu parola sa. Software-ul trebuie să echilibreze rezistența împotriva atacurilor cu forță brută cu utilizarea resurselor.

Viteza Brute-Force

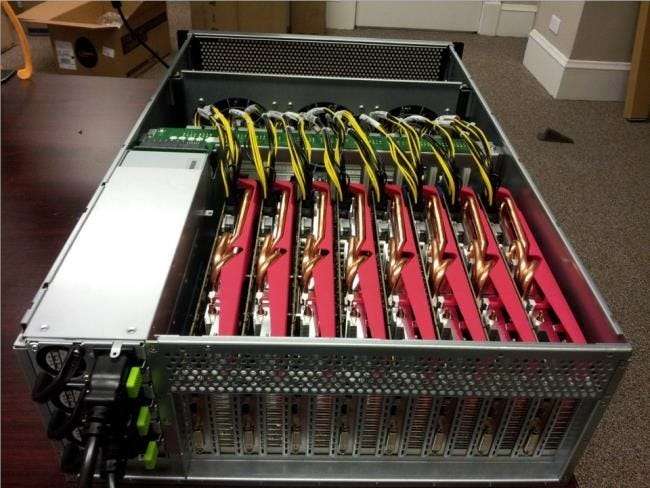

Viteza depinde de hardware. Agențiile de informații pot construi hardware specializat doar pentru atacuri cu forță brută, la fel cum minerii Bitcoin își construiesc propriul hardware specializat optimizat pentru extragerea Bitcoin. Când vine vorba de hardware-ul consumatorului, cel mai eficient tip de hardware pentru atacurile cu forță brută este o placă grafică (GPU). Deoarece este ușor să încercați mai multe chei de criptare diferite simultan, multe plăci grafice care rulează în paralel sunt ideale.

La sfârșitul anului 2012, Ars Technica reported că un cluster de 25 GPU ar putea sparge fiecare parolă Windows sub 8 caractere în mai puțin de șase ore. Algoritmul NTLM folosit de Microsoft nu era suficient de rezistent. Cu toate acestea, când a fost creat NTLM, ar fi durat mult mai mult timp pentru a încerca toate aceste parole. Acest lucru nu a fost considerat o amenințare suficientă pentru Microsoft pentru a crește criptarea.

Viteza crește și, în câteva decenii, putem descoperi că chiar și cei mai puternici algoritmi criptografici și cheile de criptare pe care le folosim astăzi pot fi rapid sparte de computerele cuantice sau de orice alt hardware pe care îl folosim în viitor.

Protejarea datelor dvs. împotriva atacurilor cu forță brută

Nu există nicio modalitate de a te proteja complet. Este imposibil să spunem cât de rapid va ajunge hardware-ul computerului și dacă vreunul dintre algoritmii de criptare pe care îi folosim astăzi prezintă puncte slabe care vor fi descoperite și exploatate în viitor. Cu toate acestea, iată elementele de bază:

- Păstrați datele criptate în condiții de siguranță acolo unde atacatorii nu pot avea acces la acestea. Odată ce au copiat datele dvs. pe hardware-ul lor, pot încerca atacuri cu forță brută împotriva acestora în timpul liber.

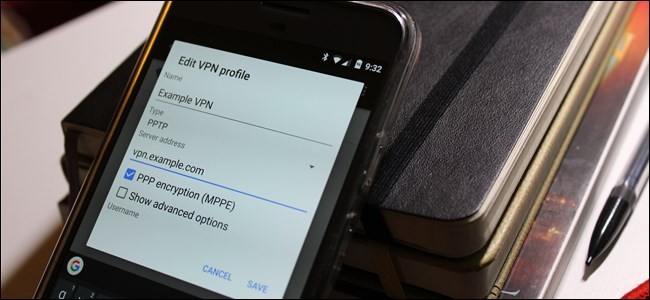

- Dacă rulați orice serviciu care acceptă conectări pe Internet, asigurați-vă că limitează încercările de conectare și blochează persoanele care încearcă să se conecteze cu multe parole diferite într-o perioadă scurtă de timp. Software-ul server este, în general, setat să facă acest lucru imediat, deoarece este o bună practică de securitate.

- Utilizați algoritmi de criptare puternici, cum ar fi SHA-512. Asigurați-vă că nu utilizați algoritmi de criptare vechi cu puncte slabe cunoscute, care sunt ușor de spart.

- Folosiți parole lungi și sigure. Toată tehnologia de criptare din lume nu vă va ajuta dacă utilizați „parola” sau popularul „vânător2”.

Atacurile cu forță brută sunt de preocupat atunci când vă protejați datele, alegeți algoritmi de criptare și selectați parole. Sunt, de asemenea, un motiv pentru a dezvolta în continuare algoritmi criptografici mai puternici - criptarea trebuie să țină pasul cu cât de repede este redată ineficientă de hardware-ul nou.

Credit de imagine: Johan Larsson pe Flickr , Jeremy Gosney