התקפות כוח אכזרי הן פשוטות למדי להבנה, אך קשה להגן עליהן. ההצפנה היא מתמטיקה וככל שהמחשבים הופכים מהר יותר במתמטיקה, הם הופכים מהר יותר לנסות את כל הפתרונות ולראות איזה מהם מתאים.

ניתן להשתמש בהתקפות אלה כנגד כל סוג של הצפנה, בדרגות הצלחה שונות. התקפות כוח ברוט הופכות להיות מהירות ויעילות יותר בכל יום שעובר ככל שמתפרסמת חומרת מחשב חדשה ומהירה יותר.

יסודות כוח הברוט

התקפות כוח אכזרי פשוטות להבנה. לתוקף יש קובץ מוצפן - נניח, שלך מעבר אחרון אוֹ KeePass מאגר סיסמאות. הם יודעים שקובץ זה מכיל נתונים שהם רוצים לראות, והם יודעים שיש מפתח הצפנה שפותח אותו. כדי לפענח אותה, הם יכולים להתחיל לנסות כל סיסמה אפשרית ולראות אם התוצאה היא קובץ מפוענח.

הם עושים זאת באופן אוטומטי באמצעות תוכנית מחשב, כך שהמהירות בה מישהו יכול להצפין כוח ברוטאלי עולה ככל שחומרת המחשב הזמינה הופכת למהירה ומהירה יותר, ומסוגלת לעשות יותר חישובים בשנייה. מתקפת הכוח הבריאה תתחיל ככל הנראה בסיסמאות חד-ספרתיות לפני שתעבור לסיסמאות דו-ספרתיות וכן הלאה, ותנסה את כל הצירופים האפשריים עד שאחד עובד.

"התקפת מילון" דומה ומנסה מילים במילון - או ברשימת סיסמאות נפוצות - במקום בכל הסיסמאות האפשריות. זה יכול להיות יעיל מאוד, מכיוון שאנשים רבים משתמשים בסיסמאות חלשות ונפוצות כל כך.

מדוע התוקפים אינם יכולים להכות שירותי אינטרנט בכוח

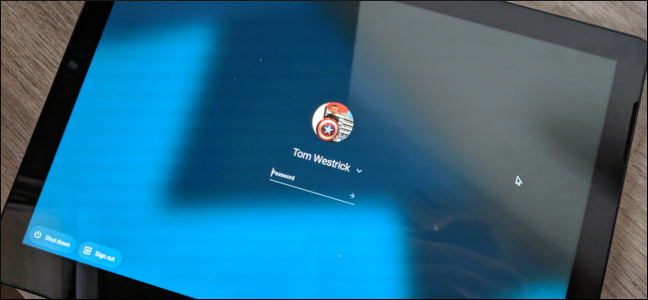

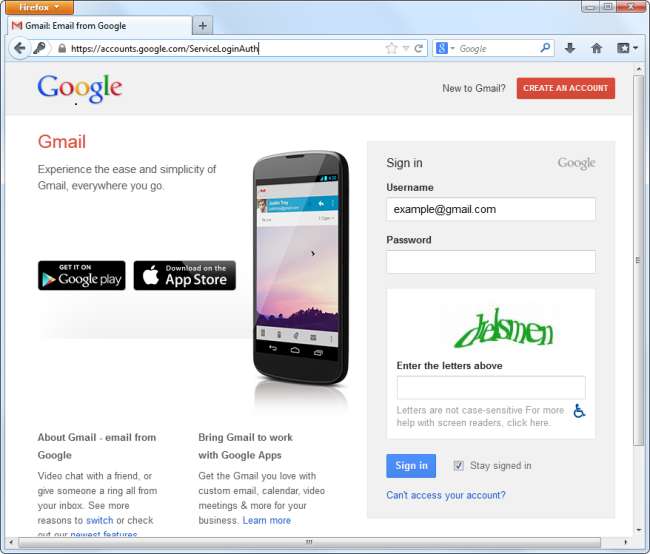

יש הבדל בין התקפות כוח ברוט מקוון לא מקוון. לדוגמה, אם תוקף מעוניין להכניס את דרכם לחשבון הג'ימייל שלך, הוא יכול להתחיל לנסות כל סיסמה אפשרית - אך גוגל תנתק אותם במהירות. שירותים המספקים גישה לחשבונות כאלה ישכנו את ניסיונות הגישה ויאסרו כתובות IP המנסות להתחבר כל כך הרבה פעמים. לפיכך, מתקפה נגד שירות מקוון לא תפעל טוב מדי מכיוון שניתן לעשות מעט מאוד ניסיונות לפני שהמתקפה תיעצר.

לדוגמא, לאחר מספר ניסיונות כניסה כושלים, Gmail יציג בפניך תמונת CATPCHA כדי לוודא שאינך מחשב שמנסה סיסמאות באופן אוטומטי. סביר להניח שהם יפסיקו את ניסיונות הכניסה שלך לחלוטין אם הצלחת להמשיך מספיק זמן.

מצד שני, נניח שתוקף חטף קובץ מוצפן מהמחשב שלך או הצליח להתפשר על שירות מקוון ולהוריד קבצים מוצפנים כאלה. התוקף מחזיק כעת בנתונים המוצפנים בחומרה משלו ויכול לנסות כמה סיסמאות שהם רוצים בשעות הפנאי. אם יש להם גישה לנתונים המוצפנים, אין דרך למנוע מהם לנסות מספר רב של סיסמאות בפרק זמן קצר. גם אם אתה משתמש בהצפנה חזקה, זה לטובתך לשמור על אבטחת הנתונים שלך ולהבטיח שאחרים לא יוכלו לגשת אליהם.

גיבוב

אלגוריתמי גיבוב חזקים יכולים להאט התקפות כוח אכזרי. בעיקרו של דבר, אלגוריתמי hashing מבצעים עבודה מתמטית נוספת על סיסמה לפני שמירת ערך הנגזר מהסיסמה בדיסק. אם משתמשים באלגוריתם hashing איטי יותר, נדרש עבודה מתמטית של אלפי פעמים בכדי לנסות כל סיסמה ולהאט דרמטית את התקפות הכוח הזרוע. עם זאת, ככל שנדרשת עבודה רבה יותר, כך שרת או מחשב אחר צריכים לעשות יותר עבודה בכל פעם שמשתמש מתחבר עם הסיסמה שלהם. על התוכנה לאזן בין החוסן לבין התקפות כוח אכזרי עם שימוש במשאבים.

מהירות כוח הברוט

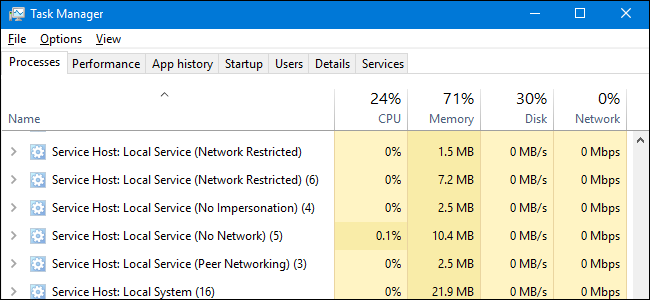

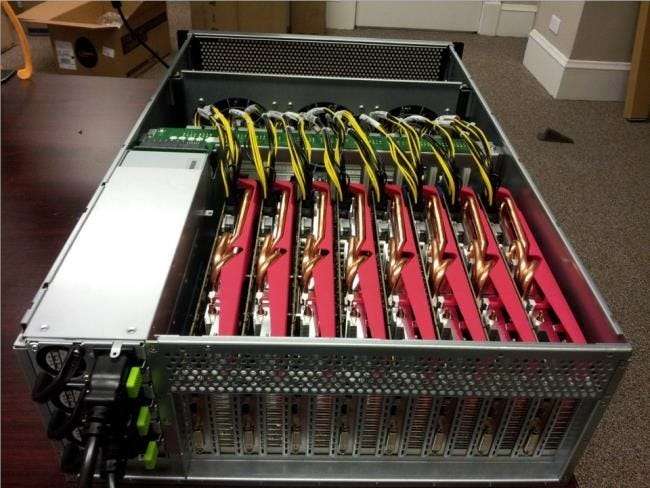

המהירות הכל תלוי בחומרה. סוכנויות מודיעין עשויות לבנות חומרה מיוחדת בדיוק להתקפות כוח אכזרי, כשם שכורי ביטקוין בונים חומרה מיוחדת משלהם המותאמת לכריית ביטקוין. כשמדובר בחומרה צרכנית, הסוג החומרה היעיל ביותר להתקפות כוח אנושי הוא כרטיס גרפי (GPU). מכיוון שקל לנסות מפתחות הצפנה רבים ושונים בבת אחת, כרטיסי גרפיקה רבים הפועלים במקביל הם אידיאליים.

בסוף 2012, דיווחה ארס טכניקה כי אשכול 25-GPU יכול לפצח כל סיסמת Windows תחת 8 תווים בפחות משש שעות. האלגוריתם של NTLM בו השתמשה מיקרוסופט פשוט לא היה גמיש מספיק. עם זאת, כאשר NTLM נוצר, היה לוקח הרבה יותר זמן לנסות את כל הסיסמאות הללו. זה לא נחשב מספיק כאיום על מנת שמיקרוסופט תחזק את ההצפנה.

המהירות גוברת, ובעוד כמה עשורים אנו עשויים לגלות שאפילו האלגוריתמים הצפוניים והמפתחות ההצפנה החזקים ביותר בהם אנו משתמשים כיום יכולים להיסדק במהירות על ידי מחשבים קוונטיים או כל חומרה אחרת בה אנו משתמשים בעתיד.

הגנה על הנתונים שלך מפני התקפות כוח אכזרי

אין שום דרך להגן על עצמך לחלוטין. אי אפשר לומר כמה מהר תקבל חומרת המחשב והאם לאלגוריתמי ההצפנה בהם אנו משתמשים כיום יש חולשות שיתגלו וינוצלו בעתיד. עם זאת, להלן היסודות:

- שמור על בטיחות הנתונים המוצפנים שלך כאשר התוקפים אינם יכולים לקבל גישה אליהם. ברגע שיש להעתיק את הנתונים שלך לחומרה שלהם, הם יכולים לנסות התקפות כוח אכזריות נגדו בשעות הפנאי שלהם.

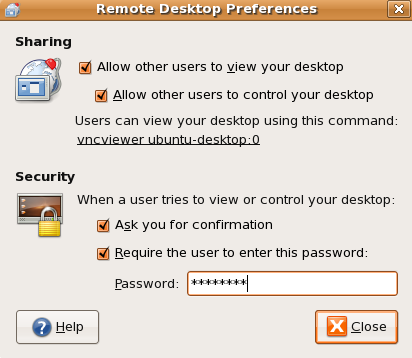

- אם אתה מפעיל שירות כלשהו שמקבל כניסות דרך האינטרנט, ודא שהוא מגביל את ניסיונות הכניסה וחוסם אנשים שמנסים להתחבר עם סיסמאות רבות ושונות בפרק זמן קצר. תוכנת שרתים מוגדרת בדרך כלל לעשות זאת מהקופסה, מכיוון שזה נוהג אבטחה טוב.

- השתמש באלגוריתמי הצפנה חזקים, כגון SHA-512. ודא שאתה לא משתמש באלגוריתמי הצפנה ישנים עם חולשות ידועות שקל לפצח.

- השתמש בסיסמאות ארוכות ומאובטחות. כל טכנולוגיית ההצפנה בעולם לא תועיל אם אתה משתמש ב"סיסמה "או" האנטר 2 "הפופולרי.

התקפות כוח אכזרי הן משהו שצריך לדאוג לו בעת הגנה על הנתונים שלך, בחירת אלגוריתמי הצפנה ובחירת סיסמאות. הם גם סיבה להמשיך ולפתח אלגוריתמים קריפטוגרפיים חזקים יותר - ההצפנה צריכה לעמוד בקצב המהיר שהוא הופך ללא יעיל על ידי חומרה חדשה.

אשראי תמונה: יוהאן לרסון בפליקר , ג'רמי גוסני