Nos dias de hoje, não é uma má ideia desconfiar de arquivos executáveis não confiáveis, mas existe uma maneira segura de executar um em seu sistema Linux se você realmente precisar fazer isso? A postagem de hoje com perguntas e respostas sobre o superusuário traz alguns conselhos úteis em resposta à dúvida de um leitor preocupado.

A sessão de perguntas e respostas de hoje chega até nós como cortesia do SuperUser - uma subdivisão do Stack Exchange, um grupo de sites de perguntas e respostas voltado para a comunidade

A questão

O leitor de superusuário Emanuele deseja saber como executar com segurança um arquivo executável não confiável no Linux:

Baixei um arquivo executável compilado por terceiros e preciso executá-lo em meu sistema (Ubuntu Linux 16.04, x64) com acesso total aos recursos de HW, como CPU e GPU (por meio dos drivers NVIDIA).

Suponha que este arquivo executável contenha um vírus ou backdoor, como devo executá-lo? Devo criar um novo perfil de usuário, executá-lo e excluir o perfil de usuário?

Como você executa com segurança um arquivo executável não confiável no Linux?

A resposta

Os contribuidores do SuperUser Shiki e Emanuele têm a resposta para nós. Primeiro, Shiki:

Em primeiro lugar, se for um arquivo binário de risco muito alto, você teria que configurar uma máquina física isolada, executar o arquivo binário e, em seguida, destruir fisicamente o disco rígido, a placa-mãe e basicamente todo o resto, porque hoje e idade, até o vácuo do seu robô pode espalhar malware. E se o programa já infectasse seu micro-ondas através dos alto-falantes do computador usando transmissão de dados de alta frequência ?!

Mas vamos tirar esse chapéu de papel alumínio e voltar um pouco à realidade.

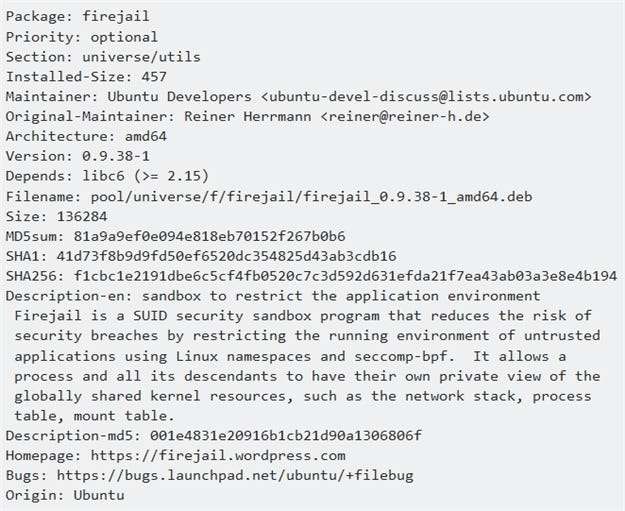

Sem virtualização - rápido de usar

Tive que executar um arquivo binário não confiável semelhante há apenas alguns dias e minha pesquisa levou a este pequeno programa muito legal. Já vem empacotado para o Ubuntu, é muito pequeno e virtualmente não tem dependências. Você pode instalá-lo no Ubuntu usando: sudo apt-get install firejail

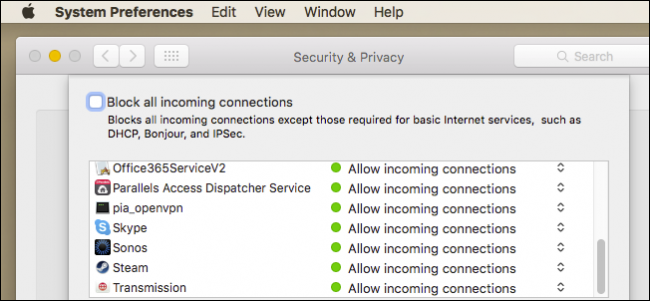

Informações do pacote:

Virtualização

KVM ou Virtualbox

Esta é a aposta mais segura dependendo do binário, mas olha, veja acima. Se tiver sido enviado pelo “Sr. Hacker ”que é faixa preta, programador de chapéu preto, há uma chance de que o binário possa escapar de um ambiente virtualizado.

Malware binário - método de economia de custos

Alugue uma máquina virtual! Por exemplo, provedores de servidores virtuais como Amazon (AWS), Microsoft (Azure), DigitalOcean, Linode, Vultr e Ramnode. Você aluga a máquina, executa o que for necessário e eles a limparão. A maioria dos fornecedores maiores cobra por hora, então é realmente barato.

Seguido pela resposta de Emanuele:

Uma palavra de cautela. Firejail está bem, mas é preciso ser extremamente cuidadoso ao especificar todas as opções em termos de lista negra e lista branca. Por padrão, ele não faz o que é citado neste Artigo da Linux Magazine . O autor de Firejail também deixou alguns comentários sobre problemas conhecidos no Github .

Seja extremamente cuidadoso ao usá-lo, ele pode lhe dar uma falsa sensação de segurança sem o opções certas .

Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui .

Crédito da imagem: Clip Art da Cela de Prisão (Clker.com)