У наш час це не погана ідея залишати ненадійні виконувані файли, але чи є безпечний спосіб запустити такий у вашій системі Linux, якщо вам це дійсно потрібно? Сьогоднішня публікація запитань SuperUser містить кілька корисних порад у відповідь на запитання стурбованого читача.

Сьогоднішня сесія запитань і відповідей надійшла до нас люб’язно від SuperUser - підрозділу Stack Exchange, угруповання веб-сайтів із питань та відповідей на основі спільноти.

Питання

Читач SuperUser Емануеле хоче знати, як безпечно запустити ненадійний виконуваний файл на Linux:

Я завантажив виконуваний файл, скомпільований третьою стороною, і мені потрібно запустити його у своїй системі (Ubuntu Linux 16.04, x64) із повним доступом до HW-ресурсів, таких як центральний процесор та графічний процесор (через драйвери NVIDIA).

Припустимо, що цей виконуваний файл містить вірус або бэкдор, як мені його запустити? Чи слід створювати новий профіль користувача, запускати його, а потім видаляти профіль користувача?

Як ви безпечно запускаєте ненадійний виконуваний файл на Linux?

Відповідь

Співробітники SuperUser Шикі та Емануеле мають відповідь за нас. По-перше, Шикі:

Перш за все, якщо це двійковий файл з дуже високим ризиком, вам доведеться створити ізольовану фізичну машину, запустити двійковий файл, а потім фізично знищити жорсткий диск, материнську плату і, в основному, все інше, тому що в цей день і вік, навіть ваш робот-вакуум може поширювати шкідливе програмне забезпечення. А що, якщо програма вже заразила вашу мікрохвильовку через динаміки комп’ютера за допомогою високочастотної передачі даних ?!

Але давайте знімемо цей капелюх із станіолу і трохи повернемося до реальності.

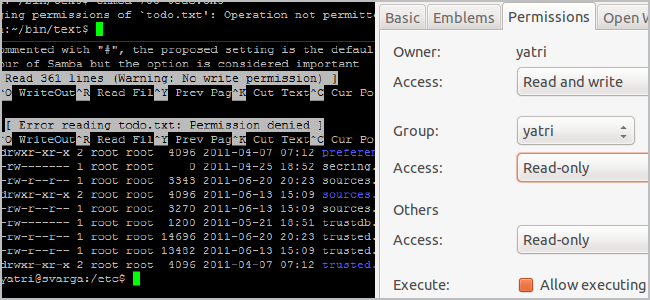

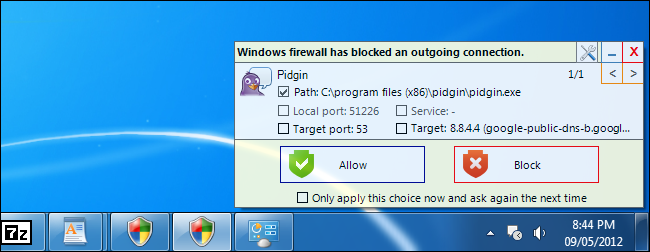

Відсутність віртуалізації - швидка у використанні

Мені довелося запустити подібний ненадійний двійковий файл лише кілька днів тому, і мій пошук привів до цієї дуже класної невеликої програми. Він уже упакований для Ubuntu, дуже малий і практично не має залежностей. Ви можете встановити його на Ubuntu, використовуючи: sudo apt-get встановити firejail

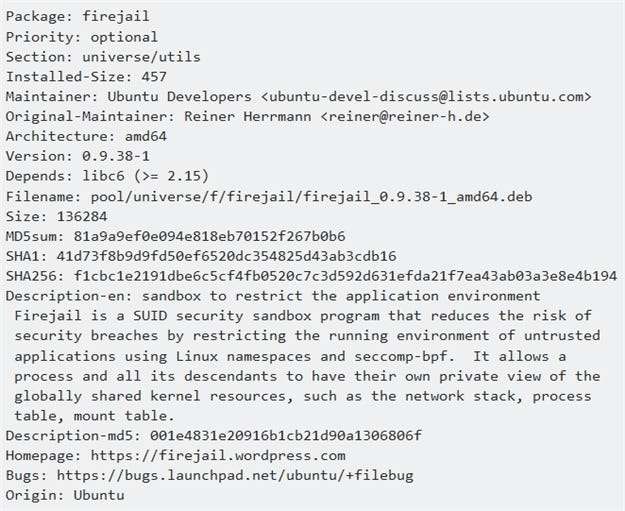

Інформація про пакет:

Віртуалізація

КВМ або Virtualbox

Це найбезпечніша ставка залежно від бінарного файлу, але привіт, див. Вище. Якщо його надіслав “пан Хакер », який є чорним поясом, програмістом чорних капелюхів, існує ймовірність того, що двійковий файл може уникнути віртуалізованого середовища.

Шкідливе двійкове програмне забезпечення - метод заощадження

Оренда віртуальної машини! Наприклад, постачальники віртуальних серверів, такі як Amazon (AWS), Microsoft (Azure), DigitalOcean, Linode, Vultr та Ramnode. Ви берете машину в оренду, запускаєте все, що вам потрібно, тоді вони її знищать. Більшість великих провайдерів виставляють рахунки за годину, тому це дійсно дешево.

Далі відповідає відповідь Емануеле:

Слово обережності. Firejail в порядку, але потрібно бути гранично обережним, визначаючи всі параметри з точки зору чорного та білого списку. За замовчуванням він не робить того, про що йдеться в цьому Стаття журналу Linux . Автор Firejail також залишив деякі коментарі про відомі проблеми на Github .

Будьте гранично обережні, коли ви використовуєте його, це може створити у вас помилкове відчуття безпеки без правильні варіанти .

Є що додати до пояснення? Звук у коментарях. Хочете прочитати більше відповідей від інших досвідчених користувачів Stack Exchange? Ознайомтесь із повним обговоренням тут .

Кредит зображення: Тюремні клітинки (Clker.com)