foto por Benjamin Gustafsson

Sempre que você estiver fazendo conexões com qualquer coisa fora de sua rede, a segurança deve ser uma preocupação, e isso é duplamente verdadeiro para usuários de BitTorrent, que estão obtendo dados de todos os tipos de fontes desconhecidas. Veja como se proteger.

Nota: Esta é a terceira parte de nossa série que explica o BitTorrent - certifique-se de ler a primeira parte da série, onde explicamos o que é BitTorrent e como funciona , e então a segunda parte, onde explicamos como criar seus próprios torrents .

Ameaças à segurança

É importante entender quais tipos de ameaças existem para bloqueá-las com eficácia, então vamos dar uma olhada.

Os vírus e outras formas de malware são as ameaças mais básicas. Os arquivos baixados são estrangeiros e você deve tratá-los como tal; escaneie-os imediatamente após baixá-los. A maioria dos programas antivírus importantes tem a capacidade de adicionar pastas para verificação automática, o que provavelmente é a solução ideal se você não tem tempo ou não quer perder esforço fazendo as coisas manualmente.

foto por fitbloggersguide

Do lado mais sério, não deve ser surpresa que seu endereço IP seja muito fácil de rastrear. Embora muitas pessoas nunca tenham tido problemas, isso não significa que você não deva se preocupar com as coisas. Além de as pessoas simplesmente espionarem suas conexões, seus downloads também podem ser prejudicados. Há cada vez mais incidentes de “tráfego ruim”, pares que enviam dados corrompidos em resposta a chamadas do BitTorrent, forçando os usuários a baixar novamente essas seções de seus arquivos. Os usuários que transferem material que infringe direitos autorais também precisam se preocupar em serem pegos por esses mesmos métodos. Nós da How-To Geek não toleramos a pirataria, é claro, mas apoiamos a segurança, e a melhor maneira de ficar seguro é se manter informado.

Encriptação

Uma maneira de ajudar a aliviar esses problemas é habilitar a criptografia para suas conexões. Isso evita que os dados enviados entre dois pares sejam compreendidos pelos espectadores, embora não os impeça de ver seus endereços IP ou certos detalhes do rastreador, como a quantidade de dados transferidos.

Essa não é uma solução perfeita, entretanto. A criptografia deve ser suportada por seus pares também, e eles podem não ter seus clientes configurados para usá-la. Alguns rastreadores nem mesmo permitem criptografia, mas se o seu permitir, não é uma má ideia habilitar preferindo conexões criptografadas, mas permitindo transferências não criptografadas se nenhuma estiver presente.

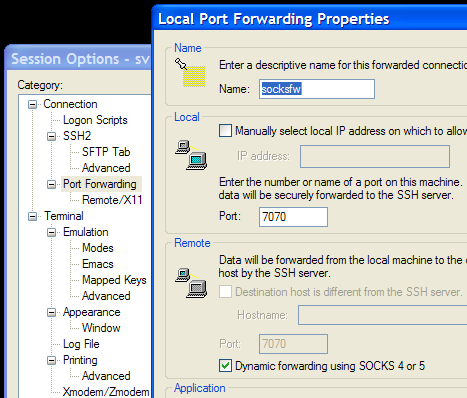

Habilitar criptografia no uTorrent

Abrir uTorrent , vamos para Opções> Preferências e clique onde diz BitTorrent à esquerda.

Abaixo de onde diz "Criptografia de protocolo", escolha ativado e clique em Permitir conexões herdadas de entrada . Isso permitirá a criptografia de saída, mas ainda aceitará conexões não criptografadas quando não houver conexões criptografadas disponíveis.

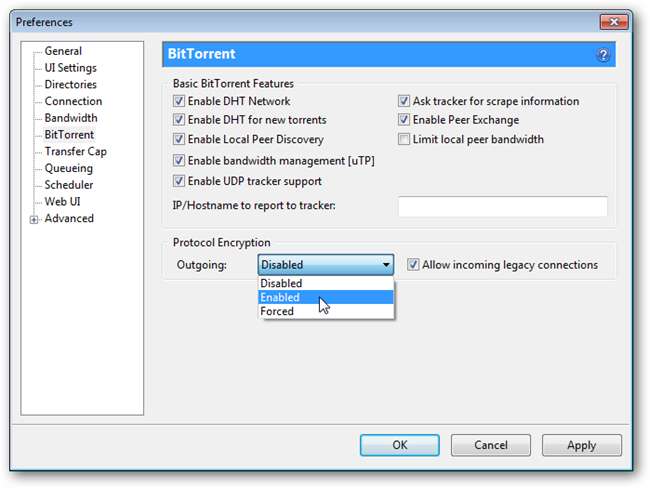

Habilitar criptografia na transmissão

Abrir Transmissão e clique em Editar> Preferências (Linux) ou Transmissão> Preferências (Mac OS). Em seguida, clique no Privacidade guia (Linux) ou o Pares tab (Mac OS).

Na caixa suspensa “Modo de criptografia”, selecione Encriptação preferida . Isso ainda aceitará conexões não criptografadas quando houver falta de conexões criptografadas disponíveis.

Bloqueadores de IP

Outra coisa que você pode fazer é usar um bloqueador de IP. Esses programas são executados junto com um firewall existente (você TEM um firewall, não tem?) E seu cliente BitTorrent e filtram os endereços IP com base em listas de bloqueio. Bloqueia intervalos compostos de IPs que contêm problemas conhecidos, como monitoramento e transferência incorreta de pacotes. O quão bem eles funcionam está em debate e não há consenso sobre se eles fazem alguma coisa. Sites e rastreadores que funcionam bem às vezes são bloqueados e você precisa permiti-los manualmente.

Se você é uma pessoa cautelosa, no entanto, não é uma má ideia executar um bloqueador de IP por precaução. Os mais conhecidos são PeerBlock para Windows e Moblock para Linux e Transmission para Mac e Linux tem a capacidade de usar uma lista de bloqueio. PeerBlock, uma vez instalado, permite que você baixe e atualize listas de bloqueio e automaticamente começa a bloquear endereços IP.

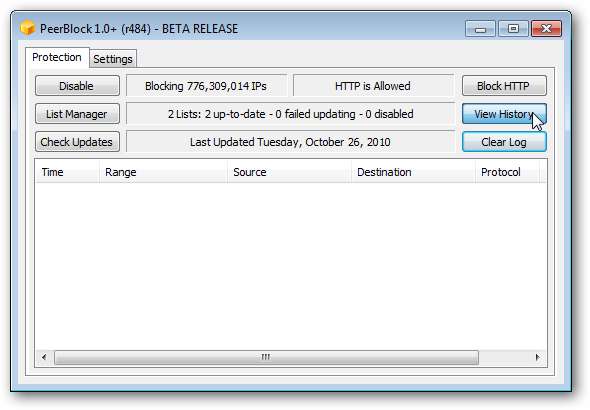

Instale e configure o PeerBlock no Windows

Baixar PeerBlock de seu site . O beta é bastante estável e fornece os recursos mais úteis, e é compatível com Windows XP, Vista e 7 (todas as versões).

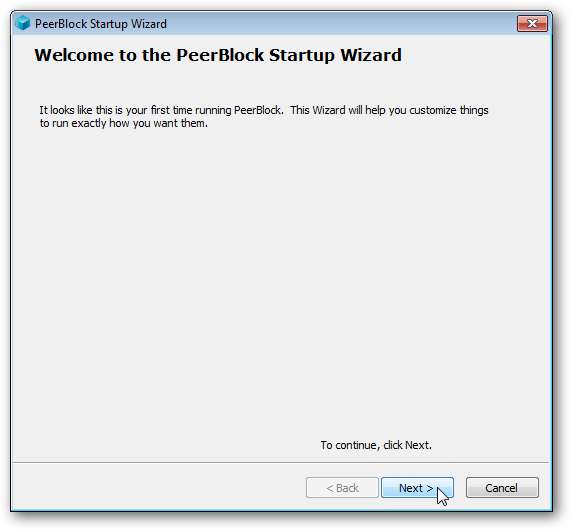

A instalação é muito fácil, e assim que terminar e abrir o PeerBlock, ele iniciará o assistente de configuração. Acertar Próximo .

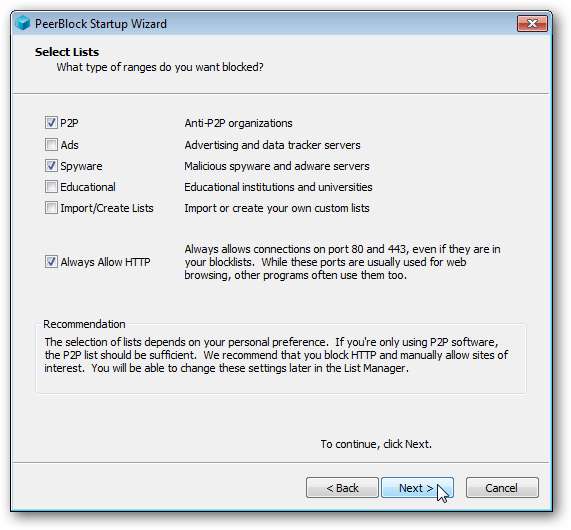

Nesta tela, você pode escolher quais tipos de listas de bloqueio deseja assinar. Você pode ver aqui que escolhemos P2P e incluiu Spyware também. Se você é novo nesse tipo de coisa, provavelmente é melhor escolher Sempre permitir HTTP também, uma vez que permite todo o tráfego por essa porta. Se você não escolher esta opção, sua navegação pode ser afetada e você terá que permitir manualmente certos sites. Clique Próximo quando você terminar.0

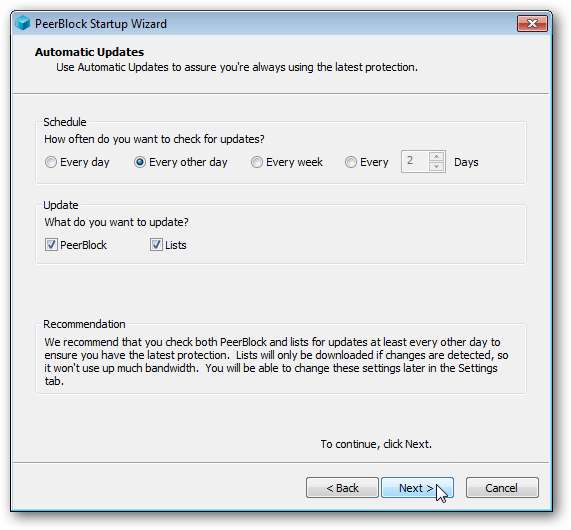

Em seguida, você pode escolher agendar o que e com que freqüência atualizar. O padrão é perfeitamente adequado aqui, então clique Próximo.

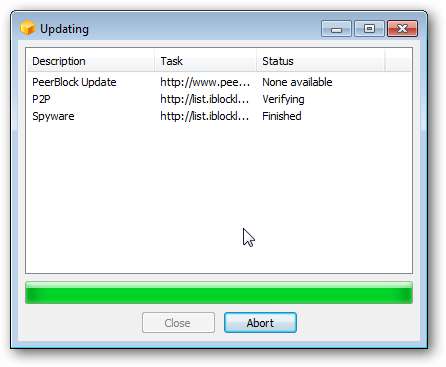

Você verá um pop-up e as listas de bloqueio selecionadas serão atualizadas automaticamente. Depois de terminar, o Perto o botão não ficará esmaecido e você pode clicar nele.

Você será saudado com a tela principal do PeerBlock, onde você pode ver o histórico de tentativas bloqueadas de acessar seu computador, gerenciar suas listas, verificar se há atualizações manualmente e assim por diante. Você pode sair por meio do ícone na bandeja do sistema.

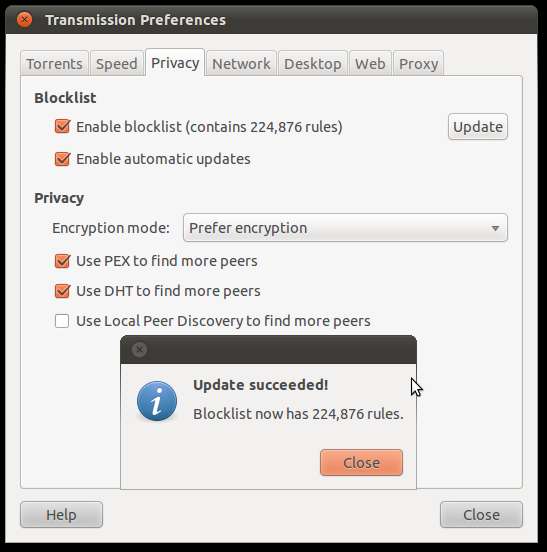

Bloqueio de IPs em Linux e Mac OS

Moblock é um pouco mais poderoso e complicado e, embora haja uma GUI com o nome de Mobloquer disponível, não é difícil configurá-la. Além disso, ele só funciona no Linux, e não há uma grande variedade de ferramentas comparáveis disponíveis no Mac OS que funcionem bem. Felizmente para nós, no entanto, o Transmission pode baixar e utilizar listas de bloqueio com muita facilidade!

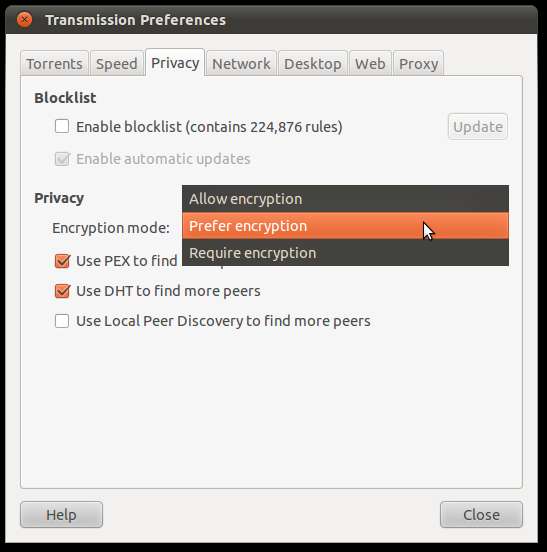

Abra a transmissão e clique em Editar> Preferências (Linux) ou Transmissão> Preferências (Mac OS). Em seguida, clique no Privacidade guia (Linux) ou Pares guia (Mac OS) mais uma vez.

Clique nas marcas de seleção ao lado do Habilitar lista de bloqueio e Habilitar atualizações automáticas caixas e, em seguida, clique no Atualizar botão. A transmissão irá baixar e utilizar automaticamente a lista de bloqueio P2P e exibirá o número total de regras que estão sendo seguidas. É isso aí!

Rastreadores Privados

Ficar seguro é importante porque você não sabe quem (ou o quê) está lá fora. Mas, e se você tivesse uma fonte confiável? Rastreadores privados servem como uma solução ideal de longo prazo devido a alguns motivos principais:

- Uma comunidade fechada e confiável : O rastreador requer registro e há um processo de triagem. Quebrar as regras pode levar ao banimento e, em muitos casos, se as pessoas que você convidar para a comunidade fizerem algo para ser banido, você também será banido. Embora isso possa parecer uma nuvem de tempestade iminente, contanto que você tome cuidado, você estará protegido da maioria das ameaças, assim como todos os outros.

- Regras estritas de conexão : Apenas clientes e métodos aprovados são permitidos. Isso reduz as taxas de falsificação, leeching, etc. dos usuários e simultaneamente determina como as conexões devem ser feitas para maximizar a velocidade e a segurança.

- Padrões para torrents : Os arquivos enviados possuem padrões de qualidade e formato, além de estarem livres de vírus e malware. A maioria dos rastreadores requer visualizações para a desambiguação de torrents semelhantes.

- Índices : Cada usuário deve manter uma certa proporção de uploads para downloads. Isso geralmente é avaliado pelo valor total em MB, embora adicionar novos torrents possa lhe dar um bônus, ou pode haver vantagens baseadas em doações. Isso garante que os arquivos tenham alta disponibilidade e ajuda na velocidade, embora isso varie com base nos próprios torrents individuais.

Como você pode ver, isso constitui uma boa solução de longo prazo para muitos problemas que você pode encontrar ao usar o BitTorrent. Você ganha muitas vantagens ao entrar em um rastreador privado, e há muitos por aí. A principal desvantagem é que você terá que esperar pelo registro ou então encontrar alguém que possa enviar um convite, o que pode levar algum tempo.

Se você é do tipo cauteloso, não faria mal combinar essas estratégias para mitigar as ameaças à segurança e à privacidade. Como o cibercrime é um perigo muito real, é uma boa ideia assumir o controle da segurança do seu computador por meio de ferramentas como essas, sem comprometer muito a sua atividade na Internet. A coisa mais importante que você pode fazer, no entanto, é tomar decisões inteligentes, tanto no que você baixa quanto para onde vai, e se manter informado sobre o que está lá fora. Fazer sua pesquisa é a melhor maneira de se manter seguro.

Editar: A guia em Preferências para transmissão no Mac OS foi corrigida. Agora, ele se refere corretamente à guia Pares.

![Pokémon Go tem acesso total à sua conta do Google. Veja como consertar [Updated]](https://cdn.thefastcode.com/static/thumbs/pok-mon-go-has-full-access-to-your-google-account-here-s-how-to-fix-it-updated.jpg)