के द्वारा तस्वीर बेंजामिन गुस्ताफसन

जब भी आप अपने नेटवर्क के बाहर किसी भी चीज़ से कनेक्शन बना रहे हों, सुरक्षा एक चिंता का विषय होना चाहिए, और यह बिटटोरेंट के उपयोगकर्ताओं के लिए दोगुना सच है, जो सभी प्रकार के अज्ञात स्रोतों से डेटा प्राप्त कर रहे हैं। यहां बताया गया है कि अपनी सुरक्षा कैसे करें।

ध्यान दें: यह हमारी श्रृंखला का तीसरा भाग है जिसमें बिटटोरेंट को समझाया गया है - सुनिश्चित करें और श्रृंखला का पहला भाग पढ़ें, जहां हमने समझाया था BitTorrent क्या है और यह कैसे काम करता है , और फिर दूसरा भाग, जहां हमने समझाया कैसे अपने खुद के torrents बनाने के लिए .

सुरक्षा खतरे

यह समझना महत्वपूर्ण है कि उन्हें प्रभावी ढंग से अवरुद्ध करने के लिए किस प्रकार के खतरे हैं, इसलिए आइए एक नज़र डालते हैं।

वायरस और मैलवेयर के अन्य रूप खतरे के सबसे बुनियादी हैं। आपके द्वारा डाउनलोड की जाने वाली फाइलें विदेशी हैं और आपको उन्हें इस तरह से व्यवहार करना चाहिए; उन्हें डाउनलोड करने के तुरंत बाद स्कैन करें। अधिकांश प्रमुख एंटी-वायरस प्रोग्राम में ऑटो-स्कैनिंग के लिए फ़ोल्डर्स जोड़ने की क्षमता होती है, जो कि शायद आदर्श समाधान है यदि आपके पास समय नहीं है या आप मैन्युअल रूप से काम करने में प्रयास बर्बाद नहीं करना चाहते हैं।

के द्वारा तस्वीर fitbloggersguide

अधिक गंभीर पक्ष पर, यह कोई आश्चर्य नहीं होना चाहिए कि आपका आईपी पता ट्रेस करना बहुत आसान है। जबकि कई लोगों को कभी समस्या नहीं हुई, इसका मतलब यह नहीं है कि आपको चीजों के बारे में चिंता नहीं करनी चाहिए। आपके कनेक्शन पर सिर्फ ईव्सड्रॉपिंग करने वाले लोगों के अलावा, आपके डाउनलोड भी पीड़ित हो सकते हैं। "खराब ट्रैफ़िक" की बढ़ती घटनाएं हैं, जो बिटटोरेंट कॉल के जवाब में भ्रष्ट डेटा भेजते हैं, जिससे उपयोगकर्ताओं को अपनी फ़ाइलों के उन वर्गों को फिर से डाउनलोड करना पड़ता है। कॉपीराइट-उल्लंघन सामग्री को स्थानांतरित करने वाले उपयोगकर्ताओं को भी इन्हीं तरीकों के माध्यम से पकड़े जाने की चिंता करनी पड़ती है। हम हाउ-टू गीक पर कॉन्डेंस पाइरेसी नहीं करते हैं, लेकिन हम सुरक्षा का समर्थन करते हैं, और सुरक्षित रहने का सबसे अच्छा तरीका सूचित रहना है।

एन्क्रिप्शन

इन समस्याओं को कम करने में मदद करने का एक तरीका आपके कनेक्शन के लिए एन्क्रिप्शन सक्षम करना है। यह दो साथियों के बीच भेजे गए डेटा को दर्शकों द्वारा समझा जाने से रोकता है, हालांकि यह उन्हें उनके आईपी पते या ट्रैकर से कुछ विवरण, जैसे कि हस्तांतरित डेटा को देखने से नहीं रोकता है।

हालांकि यह एक सही समाधान नहीं है। एन्क्रिप्शन को आपके साथियों द्वारा भी समर्थित होना चाहिए, और हो सकता है कि उनके पास इसका उपयोग करने के लिए अपने ग्राहक न हों। कुछ ट्रैकर्स एन्क्रिप्शन की अनुमति भी नहीं देते हैं, लेकिन यदि आपका है, तो यह सक्षम करने के लिए एक बुरा विचार नहीं है पसंद करते हैं एन्क्रिप्टेड कनेक्शन, लेकिन अगर कोई भी मौजूद नहीं है तो अनएन्क्रिप्टेड ट्रांसफर की अनुमति देता है।

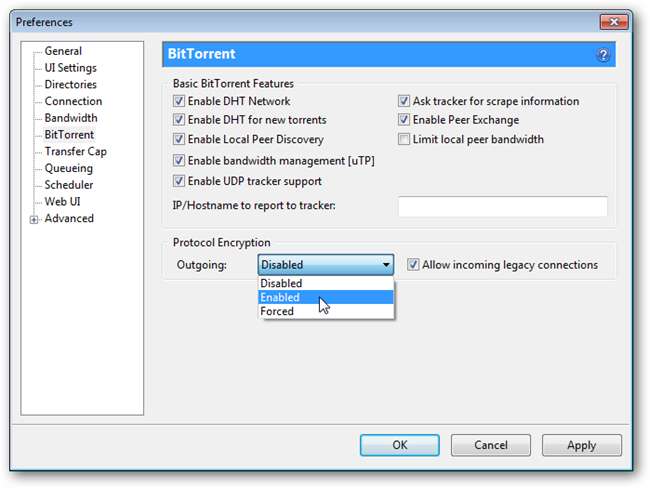

UTorrent में एन्क्रिप्शन सक्षम करें

खुला हुआ uTorrent , के लिए जाओ विकल्प> प्राथमिकताएँ , और उसके बाद जहाँ यह कहता है क्लिक करें BitTorrent बाईं तरफ।

के तहत यह कहाँ कहता है "प्रोटोकॉल एन्क्रिप्शन," चुनें सक्रिय और पर क्लिक करें आने वाली विरासत कनेक्शन की अनुमति दें । यह आउटबाउंड एन्क्रिप्शन की अनुमति देगा लेकिन फिर भी गैर-एन्क्रिप्टेड कनेक्शन स्वीकार करता है जब कोई एन्क्रिप्टेड कनेक्शन उपलब्ध नहीं होता है।

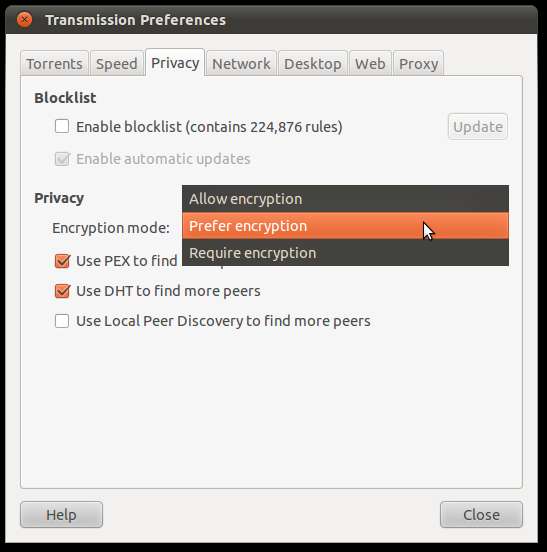

ट्रांसमिशन में एन्क्रिप्शन सक्षम करें

खुला हुआ हस्तांतरण और पर क्लिक करें संपादित करें> प्राथमिकताएँ (लिनक्स) या संचरण> प्राथमिकताएँ (मैक ओ एस)। फिर पर क्लिक करें एकांत टैब (लिनक्स) या साथियों टैब (मैक ओएस)।

"एन्क्रिप्शन मोड" ड्रॉपडाउन बॉक्स के तहत, का चयन करें एन्क्रिप्शन को प्राथमिकता दें । यह तब भी अनएन्क्रिप्टेड कनेक्शन को स्वीकार करेगा जब उपलब्ध एन्क्रिप्टेड कनेक्शन की कमी हो।

आईपी ब्लॉकर्स

एक और चीज जो आप कर सकते हैं वह है आईपी अवरोधक का उपयोग करना। ये प्रोग्राम मौजूदा फ़ायरवॉल (आपके पास फ़ायरवॉल नहीं है, आपके पास नहीं है?) और आपके बिटटोरेंट क्लाइंट के साथ चलते हैं और वे ब्लॉकलिस्ट के आधार पर आईपी एड्रेस को फ़िल्टर करते हैं। IPl की ब्लॉकलिस्ट कंपाउंड रेंज जिसमें ज्ञात समस्याएं हैं, जैसे निगरानी और खराब पैकेट स्थानांतरण। वे कितनी अच्छी तरह काम करते हैं बहस के लिए, और इस बात पर कोई सहमति नहीं है कि वे कुछ भी करते हैं। वेबसाइट और ट्रैकर्स जो ठीक हैं वे कभी-कभी अवरुद्ध हो जाते हैं, और आपको उन्हें मैन्युअल रूप से अनुमति देना होगा।

यदि आप सतर्क व्यक्ति हैं, तो यह सिर्फ एक मामले में आईपी अवरोधक चलाने के लिए एक बुरा विचार नहीं है। सबसे प्रसिद्ध व्यक्ति हैं PeerBlock विंडोज के लिए और Moblock लिनक्स के लिए, और मैक और लिनक्स दोनों के लिए ट्रांसमिशन में एक ब्लॉकलिस्ट का उपयोग करने की क्षमता है। PeerBlock, एक बार स्थापित होने पर, आपको डाउनलोड करने और ब्लॉकचेन अपडेट करने की अनुमति देता है और स्वचालित रूप से आईपी पते को ब्लॉक करना शुरू कर देता है।

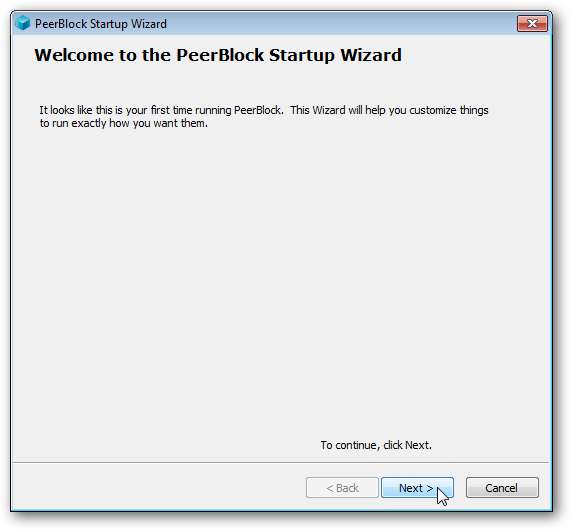

Windows पर PeBBlock स्थापित और कॉन्फ़िगर करें

डाउनलोड उनकी वेबसाइट से PeerBlock । बीटा बहुत स्थिर है और सबसे उपयोगी सुविधाएँ प्रदान करता है, और विंडोज एक्सपी, विस्टा, और 7 (सभी संस्करण) के साथ संगत है।

स्थापना एक हवा है, और एक बार जब यह समाप्त हो जाता है और आप PeerBlock खोलते हैं, तो यह कॉन्फ़िगरेशन विज़ार्ड शुरू करेगा। मारो आगे .

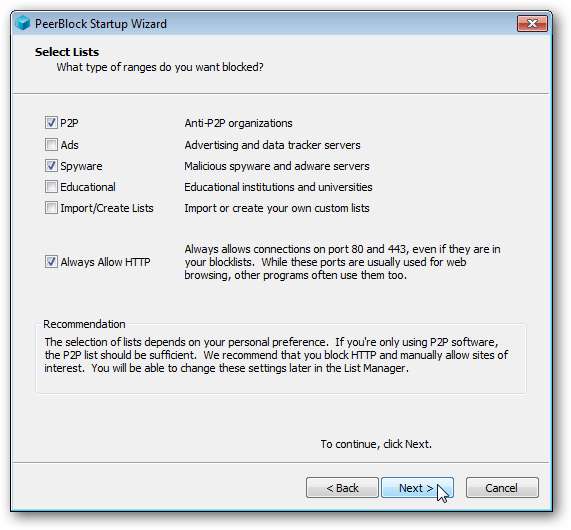

इस स्क्रीन पर, आप चुन सकते हैं कि किस प्रकार के ब्लॉकलिस्ट को सब्सक्राइब करना है। आप यहां देख सकते हैं कि हमने क्या चुना पी 2 पी , और अच्छे उपाय के लिए स्पायवेयर में फेंक दिया। यदि आप इस प्रकार के नए हैं, तो संभवतः चुनना सबसे अच्छा है हमेशा HTTP की अनुमति दें साथ ही, चूंकि यह उस बंदरगाह के माध्यम से सभी यातायात की अनुमति देता है। यदि आप इस विकल्प को नहीं चुनते हैं, तो आपका ब्राउज़िंग प्रभावित हो सकता है, और आप स्वयं पाएंगे कि कुछ वेबसाइटों को मैन्युअल रूप से अनुमति दी जाए। क्लिक करें आगे जब आप कर रहे हैं

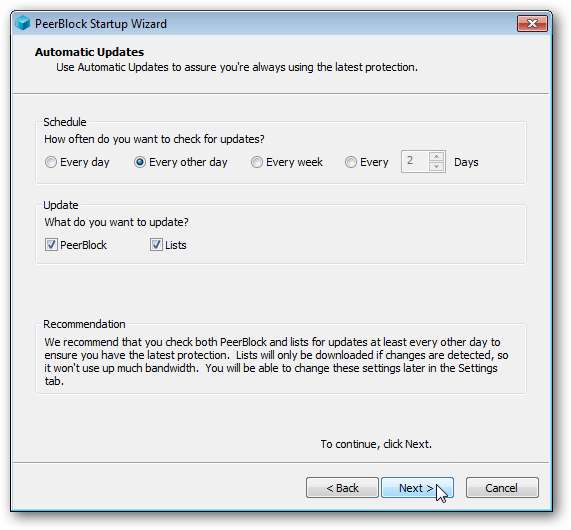

इसके बाद, आप यह निर्धारित कर सकते हैं कि क्या और कितनी बार अद्यतन करना है। यहां डिफ़ॉल्ट पूरी तरह से ठीक है, इसलिए क्लिक करें आगे।

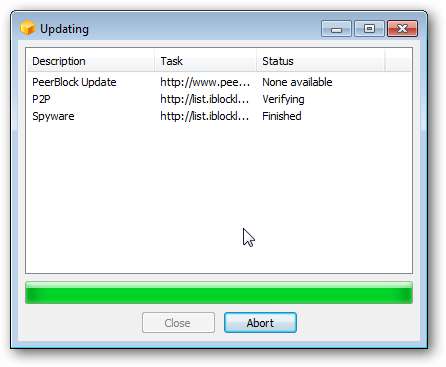

आपको एक पॉप-अप दिखाई देगा और आपके चुने हुए ब्लॉकलिस्ट स्वतः अपडेट हो जाएंगे। एक बार जब वे समाप्त कर लेते हैं, बंद करे बटन को धूसर नहीं किया जाएगा और आप उसे क्लिक कर सकते हैं।

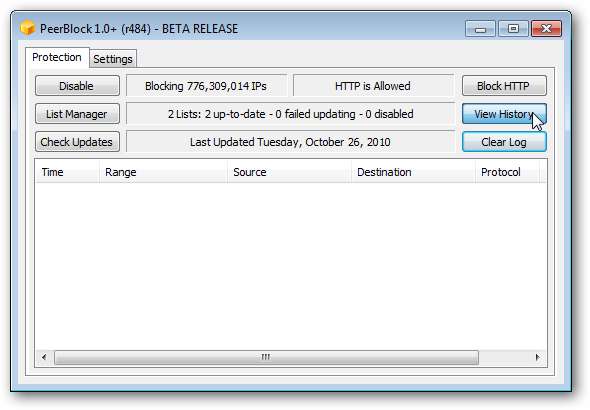

आपको मुख्य PeerBlock स्क्रीन के साथ बधाई दी जाएगी, जहाँ आप अपने कंप्यूटर तक पहुँचने के लिए अवरुद्ध प्रयासों के इतिहास को देख सकते हैं, अपनी सूचियों को प्रबंधित कर सकते हैं, मैन्युअल रूप से अपडेट की जांच कर सकते हैं, और इसी तरह। आप अपने सिस्टम ट्रे में आइकन के माध्यम से बाहर निकल सकते हैं।

लिनक्स और मैक ओएस पर आईपी को ब्लॉक करना

Moblock थोड़ा अधिक शक्तिशाली और जटिल है, और हालांकि Mobloquer के नाम से एक GUI है, इसे स्थापित करने के लिए पार्क में टहलना नहीं है। इसके अलावा, यह केवल लिनक्स पर काम करता है, और मैक ओएस पर उपलब्ध तुलनात्मक उपकरणों की एक विस्तृत विविधता नहीं है जो काम भी करते हैं। हमारे लिए गंभीर रूप से, हालाँकि, ट्रांसमिशन बहुत आसानी से ब्लॉकलिस्ट डाउनलोड और उपयोग कर सकता है!

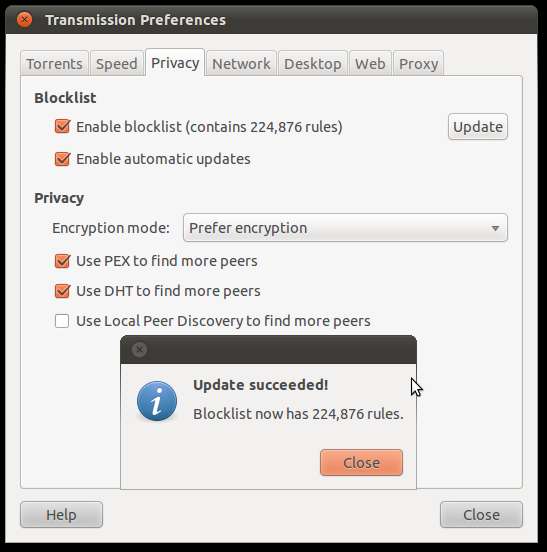

ट्रांसमिशन खोलें और पर क्लिक करें संपादित करें> प्राथमिकताएँ (लिनक्स) या संचरण> प्राथमिकताएँ (मैक ओ एस)। फिर पर क्लिक करें एकांत टैब (लिनक्स) या साथियों टैब (मैक ओएस) एक बार फिर।

के बगल में स्थित चेकमार्क पर क्लिक करें ब्लॉकलिस्ट सक्षम करें तथा स्वचालित अपडेट सक्षम करें बक्से, और फिर क्लिक करें अपडेट करें बटन। ट्रांसमिशन स्वचालित रूप से पी 2 पी ब्लॉकलिस्ट को डाउनलोड और उपयोग करेगा और इसके बाद होने वाले कुल नियमों को प्रदर्शित करेगा। बस!

निजी ट्रैकर्स

सुरक्षित रहना महत्वपूर्ण है क्योंकि आप नहीं जानते कि कौन (या क्या) वहां से बाहर है। लेकिन, क्या होगा अगर आपके पास एक विश्वसनीय स्रोत था? निजी ट्रैकर्स कुछ प्रमुख कारणों की वजह से एक आदर्श दीर्घकालिक समाधान के रूप में काम करते हैं:

- एक बंद, विश्वसनीय समुदाय : ट्रैकर को पंजीकरण की आवश्यकता होती है और एक स्क्रीनिंग प्रक्रिया होती है। नियम तोड़ने पर प्रतिबंध लगाया जा सकता है, और कई मामलों में, यदि आप जिन लोगों को समुदाय में आमंत्रित करते हैं, वे प्रतिबंधित होने के लिए कुछ करते हैं, तो आप भी प्रतिबंधित हो जाते हैं। हालांकि यह एक भयावह तूफान-बादल की तरह लग सकता है, जब तक आप सावधान रहेंगे आप ज्यादातर खतरों से सुरक्षित रहेंगे और इसलिए सभी बाकी हैं।

- कड़े कनेक्शन नियम : केवल स्वीकृत क्लाइंट और विधियों की अनुमति है। यह फ़ेकिंग रेशियो, लीचिंग इत्यादि के उपयोगकर्ताओं पर कटौती करता है और साथ ही यह निर्धारित करता है कि कैसे गति और सुरक्षा को अधिकतम करने के लिए कनेक्शन बनाए जाने चाहिए।

- टॉरेंट के लिए मानक : अपलोड की गई फ़ाइलों में गुणवत्ता और प्रारूप के साथ-साथ वायरस और मैलवेयर मुक्त होने के मानक हैं। अधिकांश ट्रैकर्स को समान टॉरेंट के वितरण के लिए साक्षात्कार की आवश्यकता होती है।

- अनुपात : प्रत्येक उपयोगकर्ता को डाउनलोड करने के लिए अपलोड का एक निश्चित अनुपात बनाए रखना आवश्यक है। यह अक्सर एमबी में कुल राशि के माध्यम से आंका जाता है, हालांकि नए टॉरेंट जोड़ने से आपको बोनस मिल सकता है, या दान-आधारित डिस्क हो सकती है। यह सुनिश्चित करता है कि फ़ाइलों की एक उच्च उपलब्धता है और गति के साथ मदद करता है, हालांकि यह व्यक्तिगत रूप से व्यक्तिगत टॉरेंट के आधार पर भिन्न होता है।

जैसा कि आप देख सकते हैं, यह बहुत सारे मुद्दों का एक बहुत अच्छा दीर्घकालिक समाधान बनाता है जो आप बिटटोरेंट का उपयोग करते समय संभावित रूप से सामना कर सकते हैं। जब आप एक निजी ट्रैकर से जुड़ते हैं, तो आपको बहुत सारे भत्ते मिलते हैं, और कई बाहर होते हैं। मुख्य नकारात्मक पक्ष यह है कि आपको पंजीकरण के लिए इंतजार करना होगा या किसी ऐसे व्यक्ति को ढूंढना होगा जो आपको निमंत्रण भेज सकता है, जिसमें कुछ समय लग सकता है।

यदि आप सतर्क प्रकार हैं, तो सुरक्षा और गोपनीयता खतरों को कम करने के लिए इन रणनीतियों को संयोजित करने के लिए यह चोट नहीं पहुंचेगी। साइबर अपराध एक बहुत ही वास्तविक खतरे के साथ, आपके कंप्यूटर की सुरक्षा को इन जैसे उपकरणों के माध्यम से नियंत्रित करना एक अच्छा विचार है, बिना आपकी इंटरनेट गतिविधि से बहुत अधिक समझौता किए। हालाँकि, आप जो सबसे महत्वपूर्ण काम कर सकते हैं, वह है स्मार्ट निर्णय लेना, जो आप डाउनलोड करते हैं और जहाँ आप जाते हैं, और वहाँ क्या है, दोनों से अवगत रहना। अपने शोध को करना सुरक्षित रहने का सबसे अच्छा तरीका है।

संपादित करें: मैक ओएस पर ट्रांसमिशन के लिए प्राथमिकता के तहत टैब तय किया गया था। यह अब सही ढंग से पीयर टैब को संदर्भित करता है।