Foto por Benjamín Gustafsson

Cada vez que realiza conexiones a cualquier cosa fuera de su red, la seguridad debe ser una preocupación, y esto es doblemente cierto para los usuarios de BitTorrent, que obtienen datos de todo tipo de fuentes desconocidas. He aquí cómo protegerse.

Nota: Esta es la tercera parte de nuestra serie que explica BitTorrent. Asegúrese de leer la primera parte de la serie, donde explicamos qué es BitTorrent y cómo funciona , y luego la segunda parte, donde explicamos cómo crear tus propios torrents .

Amenazas de seguridad

Es importante comprender qué tipos de amenazas existen para bloquearlas de manera efectiva, así que echemos un vistazo.

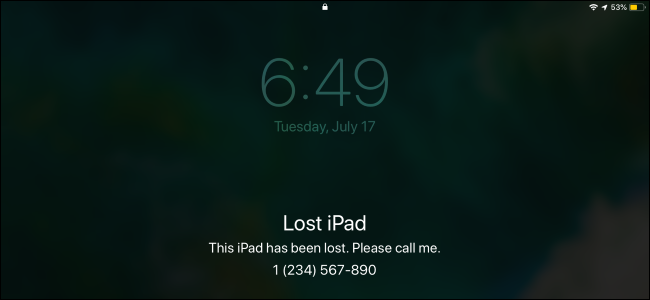

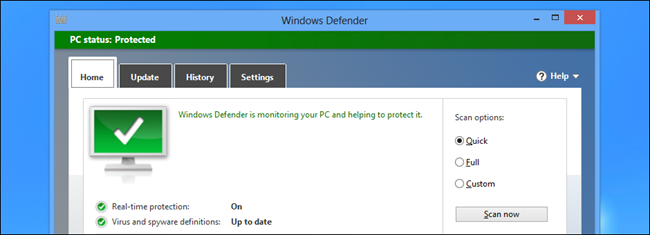

Los virus y otras formas de malware son las amenazas más básicas. Los archivos que descarga son ajenos y debe tratarlos como tales; escanéelos inmediatamente después de descargarlos. La mayoría de los principales programas antivirus tienen la capacidad de agregar carpetas para el escaneo automático, que probablemente sea la solución ideal si no tiene tiempo o no quiere perder el esfuerzo haciendo las cosas manualmente.

Foto por fitbloggersguide

En el lado más serio, no debería sorprender que su dirección IP sea muy fácil de rastrear. Si bien muchas personas nunca han tenido problemas, eso no significa que no deba preocuparse por las cosas. Además de que la gente simplemente escucha a escondidas sus conexiones, sus descargas también pueden verse afectadas. Hay cada vez más incidentes de "tráfico incorrecto", pares que envían datos corruptos en respuesta a las llamadas de BitTorrent, lo que obliga a los usuarios a tener que volver a descargar esas secciones de sus archivos. Los usuarios que transfieren material que infringe los derechos de autor también deben preocuparse de que los atrapen a través de estos mismos métodos. En How-To Geek no toleramos la piratería, por supuesto, pero apoyamos la seguridad, y la mejor manera de mantenerse seguro es mantenerse informado.

Cifrado

Una forma de ayudar a aliviar estos problemas es habilitar el cifrado para sus conexiones. Esto evita que los espectadores comprendan los datos enviados entre dos pares, aunque no les impide ver sus direcciones IP o ciertos detalles del rastreador, como la cantidad de datos transferidos.

Sin embargo, esta no es una solución perfecta. El cifrado también debe ser compatible con sus pares, y es posible que sus clientes no estén configurados para usarlo. Algunos rastreadores ni siquiera permiten el cifrado, pero si el tuyo lo hace, no es mala idea habilitar prefiriendo conexiones cifradas, pero permitiendo transferencias no cifradas si no hay ninguna.

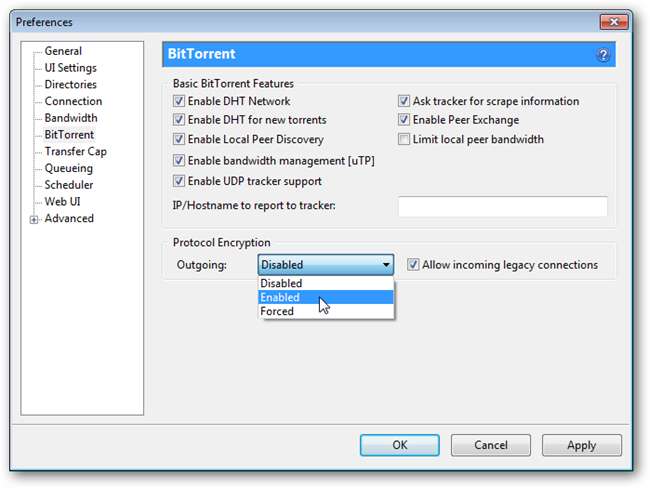

Habilitar el cifrado en uTorrent

Abierto uTorrent , ir Opciones> Preferencias y luego haga clic donde dice BitTorrent a la izquierda.

Debajo de donde dice "Cifrado de protocolo", elija Habilitado y haga clic en Permitir conexiones heredadas entrantes . Esto permitirá el cifrado saliente pero aún aceptará conexiones no cifradas cuando no haya conexiones cifradas disponibles.

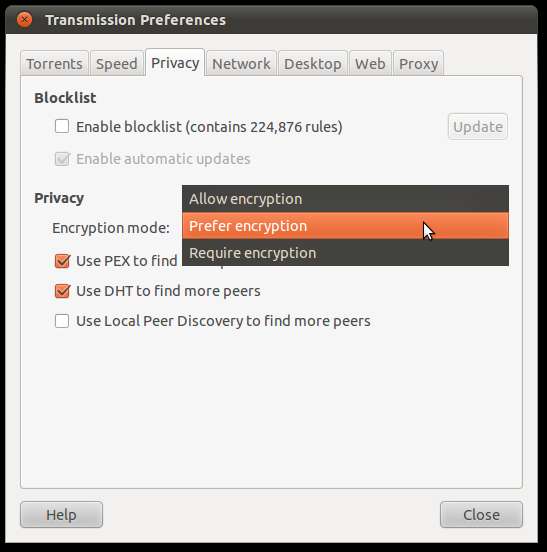

Habilitar el cifrado en la transmisión

Abierto Transmisión y haga clic en Editar> Preferencias (Linux) o Transmisión> Preferencias (Mac OS). Luego haga clic en el Intimidad pestaña (Linux) o la Compañeros pestaña (Mac OS).

En el cuadro desplegable "Modo de cifrado", seleccione Prefiere el cifrado . Esto seguirá aceptando conexiones no cifradas cuando no haya conexiones cifradas disponibles.

Bloqueadores de IP

Otra cosa que puedes hacer es usar un bloqueador de IP. Estos programas se ejecutan junto con un firewall existente (TIENE un firewall, ¿no es así?) Y su cliente BitTorrent y filtran las direcciones IP según las listas de bloqueo. Enumera los rangos compuestos de IP que contienen problemas conocidos, como la supervisión y la transferencia de paquetes incorrecta. Qué tan bien funcionan está en debate y no hay consenso sobre si hacen algo en absoluto. Los sitios web y rastreadores que están bien a veces se bloquean y debe permitirlos manualmente.

Sin embargo, si es una persona cautelosa, no es mala idea ejecutar un bloqueador de IP por si acaso. Los más conocidos son PeerBlock para Windows y Moblock para Linux, y Transmission para Mac y Linux tiene la capacidad de usar una lista de bloqueo. PeerBlock, una vez instalado, le permite descargar y actualizar listas de bloqueo y automáticamente comienza a bloquear direcciones IP.

Instalar y configurar PeerBlock en Windows

Descargar PeerBlock de su sitio web . La versión beta es bastante estable y proporciona las funciones más útiles, y es compatible con Windows XP, Vista y 7 (todas las versiones).

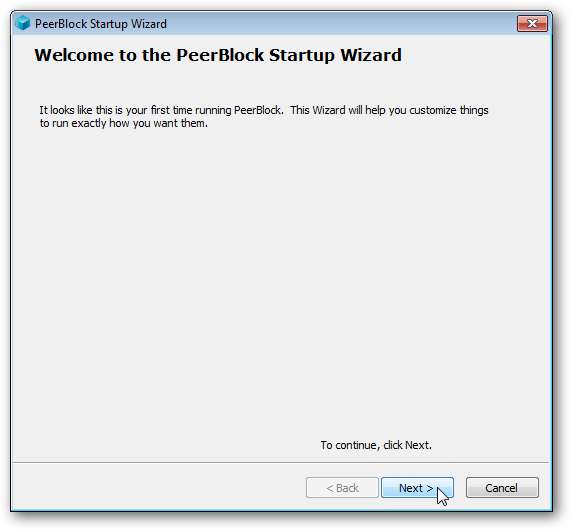

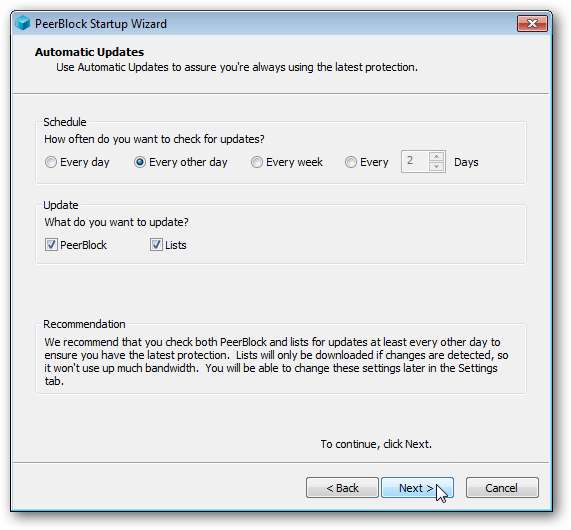

La instalación es muy sencilla, y una vez que haya finalizado y abra PeerBlock, se iniciará el asistente de configuración. Golpear próximo .

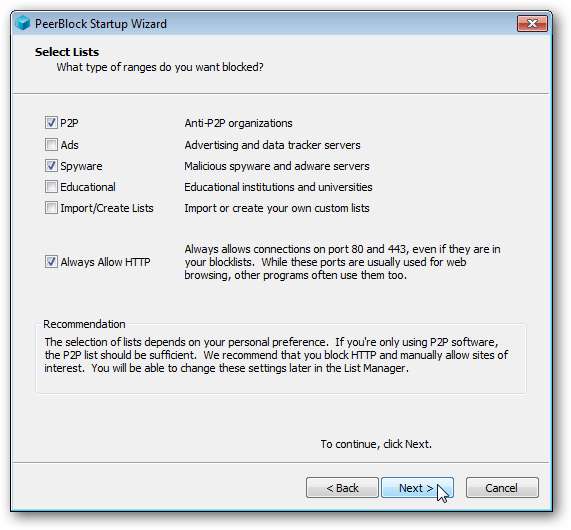

En esta pantalla, puede elegir a qué tipos de listas de bloqueo suscribirse. Puedes ver aquí que elegimos P2P , y también incluyó Spyware en buena medida. Si es nuevo en este tipo de cosas, probablemente sea mejor elegir Permitir siempre HTTP además, ya que permite todo el tráfico a través de ese puerto. Si no elige esta opción, su navegación puede verse afectada y tendrá que permitir manualmente ciertos sitios web. Hacer clic próximo cuando hayas terminado.0

A continuación, puede elegir programar qué y con qué frecuencia actualizar. Los valores predeterminados están perfectamente bien aquí, así que haga clic en Próximo.

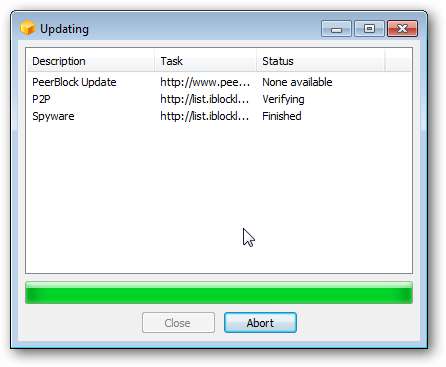

Verás una ventana emergente y tus listas de bloqueo seleccionadas se actualizarán automáticamente. Una vez que hayan terminado, Cerca El botón no estará atenuado y puede hacer clic en él.

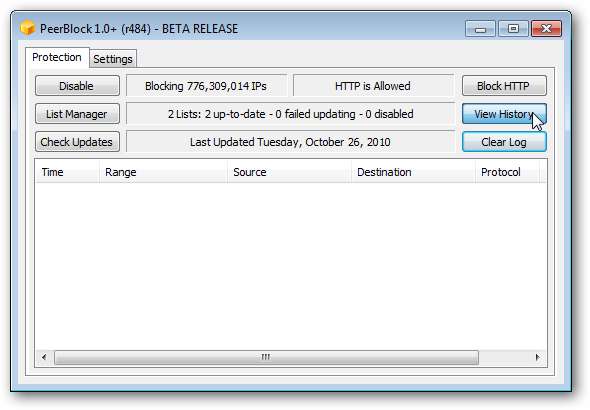

Será recibido con la pantalla principal de PeerBlock, donde puede ver el historial de intentos bloqueados para acceder a su computadora, administrar sus listas, buscar actualizaciones manualmente, etc. Puede salir a través del icono en la bandeja del sistema.

Bloqueo de direcciones IP en Linux y Mac OS

Moblock es un poco más poderoso y complicado, y aunque hay una GUI disponible con el nombre de Mobloquer, configurarlo no es un paseo por el parque. Además, solo funciona en Linux y no hay una amplia variedad de herramientas comparables disponibles en Mac OS que también funcionen. Sin embargo, por casualidad para nosotros, Transmission puede descargar y utilizar listas de bloqueo muy fácilmente.

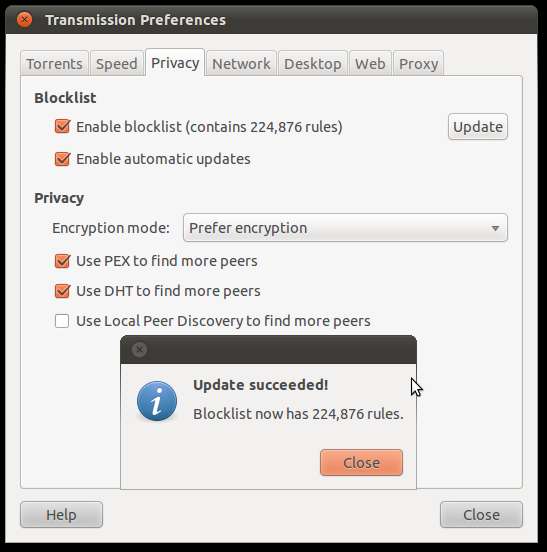

Abra Transmisión y haga clic en Editar> Preferencias (Linux) o Transmisión> Preferencias (Mac OS). Luego haga clic en el Intimidad pestaña (Linux) o Compañeros pestaña (Mac OS) una vez más.

Haga clic en las marcas de verificación junto al Habilitar lista de bloqueo y Habilitar actualizaciones automáticas cuadros, y luego haga clic en el Actualizar botón. Transmission descargará y utilizará automáticamente la lista de bloqueo P2P y mostrará el número total de reglas que se están siguiendo. ¡Eso es!

Rastreadores privados

Mantenerse a salvo es importante porque no sabe quién (o qué) está ahí fuera. Pero, ¿y si tuviera una fuente confiable? Los rastreadores privados sirven como una solución ideal a largo plazo debido a algunas razones clave:

- Una comunidad cerrada y de confianza : El rastreador requiere registro y hay un proceso de selección. Romper las reglas puede llevar a ser baneado y, en muchos casos, si las personas a las que invitas a la comunidad hacen algo para ser baneado, también te banean. Si bien esto puede parecer una nube de tormenta inminente, siempre que tenga cuidado, estará a salvo de la mayoría de las amenazas y de todos los demás.

- Reglas de conexión estrictas : Solo se permiten clientes y métodos aprobados. Esto reduce las proporciones de falsificación de los usuarios, las sanguijuelas, etc. y, simultáneamente, dicta cómo se deben realizar las conexiones para maximizar la velocidad y la seguridad.

- Estándares para torrents : Los archivos cargados tienen estándares en cuanto a calidad y formato, además de estar libres de virus y malware. La mayoría de los rastreadores requieren vistas previas para eliminar la ambigüedad de torrents similares.

- Ratios : Cada usuario debe mantener una cierta proporción de cargas y descargas. Esto a menudo se juzga por la cantidad total en MB, aunque agregar nuevos torrents puede darle una bonificación, o puede haber beneficios basados en donaciones. Esto asegura que los archivos tengan una alta disponibilidad y ayuda con la velocidad, aunque esto ciertamente varía según los torrents individuales.

Como puede ver, esto constituye una solución bastante buena a largo plazo para muchos problemas que podría encontrar al usar BitTorrent. Obtienes muchas ventajas cuando te unes a un rastreador privado, y hay muchas por ahí. La principal desventaja es que tienes que esperar a que te registres o encontrar a alguien que pueda enviarte una invitación, lo que puede llevar algún tiempo.

Si eres del tipo cauteloso, no estaría de más combinar estas estrategias para mitigar las amenazas a la seguridad y la privacidad. Dado que el ciberdelito es un peligro muy real, es una buena idea tomar el control de la seguridad de su computadora a través de herramientas como estas, sin comprometer demasiado su actividad en Internet. Sin embargo, lo más importante que puede hacer es tomar decisiones inteligentes, tanto en lo que descarga como a dónde va, y mantenerse informado de lo que hay disponible. Hacer su investigación es la mejor manera de mantenerse seguro.

Editar: se corrigió la pestaña en Preferencias de transmisión en Mac OS. Ahora se refiere correctamente a la pestaña Peers.