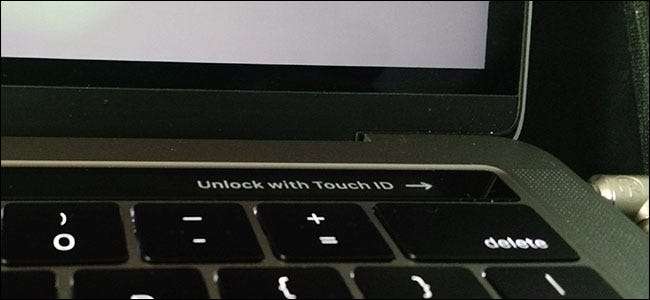

iPhone'y i komputery Mac z Touch ID lub Face ID używają oddzielnego procesora do obsługi danych biometrycznych. Nazywa się Bezpieczną Enklawą, jest w zasadzie całym komputerem i oferuje różnorodne funkcje bezpieczeństwa.

Bezpieczna enklawa uruchamia się niezależnie od reszty urządzenia. Działa we własnym mikrojądrze, do którego nie ma bezpośredniego dostępu system operacyjny ani żadne programy uruchomione na urządzeniu. Dostępnych jest 4 MB pamięci flash, która jest używana wyłącznie do przechowywania 256-bitowych kluczy prywatnych z krzywą eliptyczną. Te klucze są unikalne dla Twojego urządzenia i nigdy nie są synchronizowane z chmurą ani nawet bezpośrednio widziane przez podstawowy system operacyjny Twojego urządzenia. Zamiast tego system prosi Bezpieczną Enklawę o odszyfrowanie informacji za pomocą kluczy.

Dlaczego istnieje bezpieczna enklawa?

Bezpieczna enklawa bardzo utrudnia hakerom odszyfrowanie poufnych informacji bez fizycznego dostępu do urządzenia. Ponieważ Bezpieczna Enklawa to oddzielny system, a Twój podstawowy system operacyjny nigdy nie widzi kluczy odszyfrowywania, odszyfrowanie danych bez odpowiedniej autoryzacji jest niezwykle trudne.

Warto zauważyć, że same informacje biometryczne nie są przechowywane w bezpiecznej enklawie; 4 MB to za mało miejsca na wszystkie te dane. Zamiast tego Enklawa przechowuje klucze szyfrowania używane do blokowania tych danych biometrycznych.

Programy innych firm mogą również tworzyć i przechowywać klucze w enklawie, aby blokować dane, ale aplikacje nigdy nie mają dostępu do samych kluczy . Zamiast tego aplikacje żądają od Bezpiecznej Enklawy szyfrowania i odszyfrowywania danych. Oznacza to, że wszelkie informacje zaszyfrowane za pomocą Enklawy są niezwykle trudne do odszyfrowania na jakimkolwiek innym urządzeniu.

Cytować Dokumentacja Apple dla programistów :

Gdy przechowujesz klucz prywatny w bezpiecznej enklawie, w rzeczywistości nigdy nie obsługujesz klucza, co utrudnia złamanie klucza. Zamiast tego polecasz Bezpiecznej Enklawie, aby utworzyła klucz, bezpiecznie go przechowywała i wykonywała na nim operacje. Otrzymujesz tylko dane wyjściowe tych operacji, takie jak zaszyfrowane dane lub wynik weryfikacji podpisu kryptograficznego.

Warto również zauważyć, że Bezpieczna enklawa nie może importować kluczy z innych urządzeń: jest przeznaczona wyłącznie do lokalnego tworzenia i używania kluczy. To sprawia, że bardzo trudno jest odszyfrować informacje na dowolnym urządzeniu poza tym, na którym zostały utworzone.

Czekaj, czy Bezpieczna Enklawa nie została zhakowana?

Bezpieczna enklawa to skomplikowana konfiguracja, która bardzo utrudnia życie hakerom. Ale nie ma czegoś takiego jak doskonałe bezpieczeństwo i rozsądne jest założenie, że ktoś w końcu to wszystko naruszy.

Latem 2017 r. Entuzjastyczni hakerzy ujawnili, że to prawda udało się odszyfrować oprogramowanie układowe Secure Enclave , potencjalnie dając im wgląd w to, jak działa enklawa. Jesteśmy pewni, że Apple wolałoby, aby ten wyciek się nie wydarzył, ale warto zauważyć, że hakerzy nie znaleźli jeszcze sposobu na odzyskanie kluczy szyfrowania przechowywanych w enklawie: odszyfrowali tylko samo oprogramowanie sprzętowe.

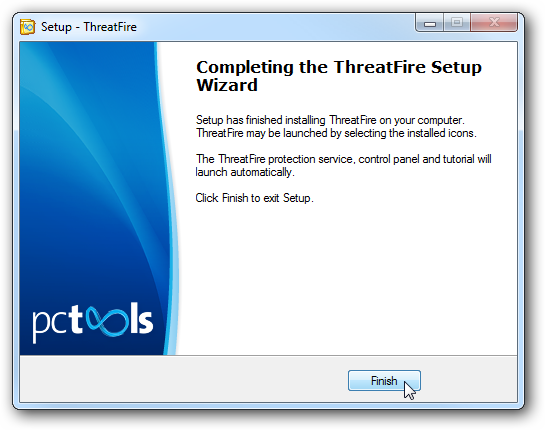

Oczyść enklawę przed sprzedażą komputera Mac

ZWIĄZANE Z: Jak wyczyścić pasek dotykowy MacBooka i bezpieczne dane enklawy

Klucze w Bezpiecznej Enklawie na Twoim iPhonie są wymazywane, gdy Ty wykonać reset fabryczny . Teoretycznie należy je również usunąć, gdy ty ponownie zainstaluj macOS , ale Apple poleca wyczyść bezpieczną enklawę na komputerze Mac jeśli użyłeś czegoś innego niż oficjalny instalator macOS.