Les iPhones et Mac avec Touch ID ou Face ID utilisent un processeur distinct pour gérer vos informations biométriques. Il s’appelle Secure Enclave, il s’agit en gros d’un ordinateur complet et offre une variété de fonctionnalités de sécurité.

Le Secure Enclave démarre séparément du reste de votre appareil. Il exécute son propre micro-noyau, qui n'est pas directement accessible par votre système d'exploitation ou par les programmes exécutés sur votre appareil. Il y a 4 Mo de stockage flashable, qui est utilisé exclusivement pour stocker des clés privées de courbe elliptique de 256 bits. Ces clés sont uniques à votre appareil et ne sont jamais synchronisées avec le cloud ni même vues directement par le système d'exploitation principal de votre appareil. Au lieu de cela, le système demande au Secure Enclave de déchiffrer les informations à l'aide des clés.

Pourquoi la Secure Enclave existe-t-elle?

Avec Secure Enclave, il est très difficile pour les pirates de déchiffrer les informations sensibles sans accès physique à votre appareil. Étant donné que Secure Enclave est un système distinct et que votre système d’exploitation principal ne voit jamais les clés de déchiffrement, il est extrêmement difficile de déchiffrer vos données sans autorisation appropriée.

Il convient de noter que vos informations biométriques elles-mêmes ne sont pas stockées sur Secure Enclave; 4 Mo, ce n’est pas assez d’espace de stockage pour toutes ces données. Au lieu de cela, l'Enclave stocke les clés de cryptage utilisées pour verrouiller ces données biométriques.

Les programmes tiers peuvent également créer et stocker des clés dans l'enclave pour verrouiller les données mais les applications ne jamais avoir accès aux clés elles-mêmes . Au lieu de cela, les applications demandent à Secure Enclave de crypter et de décrypter les données. Cela signifie que toute information cryptée à l'aide de l'Enclave est incroyablement difficile à décrypter sur tout autre appareil.

Citer Documentation d'Apple pour les développeurs :

Lorsque vous stockez une clé privée dans Secure Enclave, vous ne gérez jamais la clé, ce qui rend difficile la compromission de la clé. Au lieu de cela, vous demandez à Secure Enclave de créer la clé, de la stocker en toute sécurité et d'effectuer des opérations avec elle. Vous ne recevez que la sortie de ces opérations, telles que des données cryptées ou un résultat de vérification de signature cryptographique.

Il convient également de noter que Secure Enclave ne peut pas importer de clés à partir d’autres appareils: il est conçu exclusivement pour créer et utiliser des clés localement. Cela rend très difficile le déchiffrement des informations sur n'importe quel appareil, sauf celui sur lequel elles ont été créées.

Attendez, la Secure Enclave n'a-t-elle pas été piratée?

Le Secure Enclave est une configuration élaborée et rend la vie très difficile pour les pirates. Mais il n’existe pas de sécurité parfaite et il est raisonnable de supposer que quelqu'un finira par compromettre tout cela.

À l'été 2017, des hackers enthousiastes ont révélé qu'ils réussi à décrypter le firmware du Secure Enclave , leur donnant potentiellement un aperçu du fonctionnement de l'enclave. Nous sommes sûrs qu'Apple préférerait que cette fuite ne se soit pas produite, mais il convient de noter que les pirates n'ont pas encore trouvé de moyen de récupérer les clés de chiffrement stockées sur l'enclave: ils n'ont déchiffré que le micrologiciel lui-même.

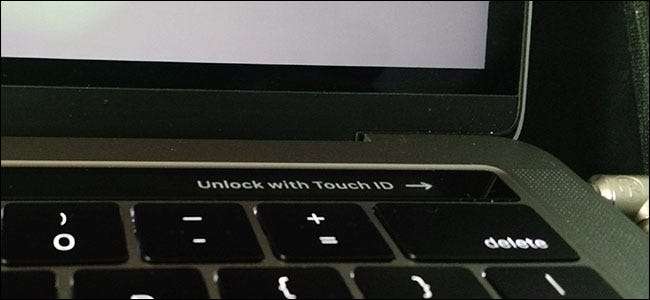

Nettoyez l'Enclave avant de vendre votre Mac

EN RELATION: Comment effacer la Touch Bar de votre MacBook et sécuriser les données de l'Enclave

Les clés de Secure Enclave sur votre iPhone sont effacées lorsque vous effectuer une réinitialisation d'usine . En théorie, ils devraient également être effacés lorsque vous réinstaller macOS , mais Apple vous recommande effacez Secure Enclave sur votre Mac si vous avez utilisé autre chose que le programme d'installation officiel de macOS.