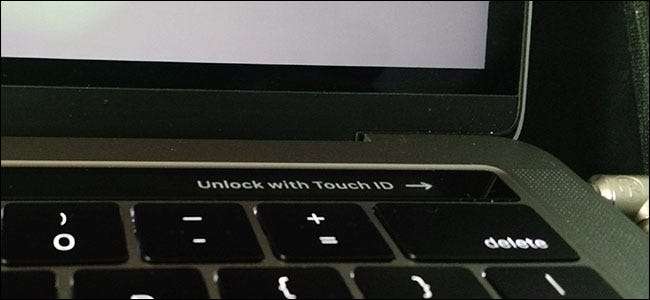

Touch ID 또는 Face ID가있는 iPhone 및 Mac은 별도의 프로세서를 사용하여 생체 정보를 처리합니다. Secure Enclave라고하며 기본적으로 자체적으로 전체 컴퓨터이며 다양한 보안 기능을 제공합니다.

Secure Enclave는 나머지 장치와 별도로 부팅됩니다. 자체 마이크로 커널을 실행하며, 운영 체제 또는 장치에서 실행중인 프로그램에서 직접 액세스 할 수 없습니다. 256 비트 타원 곡선 개인 키를 저장하는 데만 사용되는 4MB의 플래시 스토리지가 있습니다. 이러한 키는 기기에 고유하며 클라우드에 동기화되지 않으며 기기의 기본 운영체제에서 직접 볼 수도 없습니다. 대신 시스템은 키를 사용하여 정보를 해독하도록 Secure Enclave에 요청합니다.

Secure Enclave가 존재하는 이유는 무엇입니까?

Secure Enclave를 사용하면 해커가 장치에 물리적으로 액세스하지 않고도 민감한 정보를 해독하기가 매우 어렵습니다. Secure Enclave는 별도의 시스템이고 기본 운영 체제가 실제로 복호화 키를 볼 수 없기 때문에 적절한 승인없이 데이터를 복호화하는 것이 매우 어렵습니다.

생체 인식 정보 자체가 Secure Enclave에 저장되지 않는다는 점은 주목할 가치가 있습니다. 4MB는 모든 데이터를 저장할 수있는 충분한 저장 공간이 아닙니다. 대신 Enclave는 생체 인식 데이터를 잠그는 데 사용되는 암호화 키를 저장합니다.

타사 프로그램은 데이터를 잠그기 위해 엔 클레이브에 키를 만들고 저장할 수도 있지만 앱은 키 자체에 액세스 할 수 없습니다. . 대신 앱은 Secure Enclave에 데이터를 암호화 및 해독하도록 요청합니다. 즉, Enclave를 사용하여 암호화 된 모든 정보는 다른 장치에서 해독하기가 매우 어렵습니다.

인용하다 개발자를위한 Apple의 문서 :

Secure Enclave에 개인 키를 저장하면 실제로 키를 처리하지 않으므로 키가 손상되기 어렵습니다. 대신, Secure Enclave에 키를 생성하고 안전하게 저장하고 관련 작업을 수행하도록 지시합니다. 암호화 된 데이터 또는 암호화 서명 확인 결과와 같은 이러한 작업의 출력 만 수신합니다.

또한 Secure Enclave는 다른 기기에서 키를 가져올 수 없습니다. 로컬에서 키를 만들고 사용하도록 독점적으로 설계되었습니다. 이로 인해 생성 된 장치를 제외한 모든 장치에서 정보를 해독하기가 매우 어렵습니다.

잠깐, 보안 영역이 해킹되지 않았습니까?

Secure Enclave는 정교한 설정이며 해커의 삶을 매우 어렵게 만듭니다. 그러나 완벽한 보안이란 존재하지 않으며 누군가가 결국이 모든 것을 타협 할 것이라고 가정하는 것이 합리적입니다.

2017 년 여름, 열광적 인 해커들은 Secure Enclave의 펌웨어를 해독했습니다. , 잠재적으로 엔 클레이브 작동 방식에 대한 통찰력을 제공합니다. Apple은 이러한 유출이 발생하지 않았 으면 좋겠지 만 해커가 아직 격리 영역에 저장된 암호화 키를 검색 할 방법을 찾지 못했다는 점에 주목할 가치가 있습니다. 그들은 펌웨어 자체 만 해독했습니다.

Mac을 판매하기 전에 Enclave 정리

관련 : MacBook의 Touch Bar 및 Secure Enclave 데이터를 지우는 방법

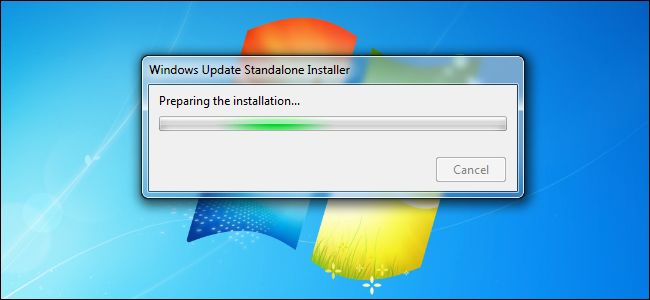

iPhone의 Secure Enclave에있는 키는 다음과 같은 경우 지워집니다. 공장 초기화 수행 . 이론적으로 그들은 또한 당신이 macOS 재설치 ,하지만 Apple은 Mac에서 Secure Enclave를 지 웁니다. 공식 macOS 설치 프로그램 이외의 것을 사용한 경우.