A cryptojacking a bűnözők forró új módja annak, hogy pénzt szerezzenek az Ön hardverével. A böngészőjében megnyitott webhely maximalizálja a CPU-t a kriptopénz bányászatához, és a kártékony programok titkosításával egyre gyakrabban fordul elő.

Mi a Cryptojacking?

A cryptojacking olyan támadás, ahol a támadó kriptovaluta-bányász szoftvereket futtat a hardveren az Ön engedélye nélkül. A támadó megtartja a kriptovalutát, és haszonszerzés céljából eladja, és elakad a magas processzorhasználat és a borsos villanyszámla.

Míg Bitcoin a legszélesebb körben ismert kriptovaluta, a kriptázó támadások általában más kriptovaluták bányászatával járnak. A Monero különösen gyakori, mivel úgy tervezték, hogy az emberek átlagosan PC-ken bányásszák. Monero névtelenséggel is rendelkezik, ami azt jelenti, hogy nehéz nyomon követni, hogy a támadó végül hova küldi az általuk bányászott Monerót az áldozatok hardverére. Monero egy „ altcoin , Ami nem Bitcoin kriptovalutát jelent.

A kriptopénz bányászata összetett matematikai egyenletek futtatásával jár, amelyek nagy CPU-energiát használnak fel. Egy tipikus cryptojacking támadás során a bányász szoftver maximalizálja a számítógép CPU-ját. A számítógép lassabban fog működni, több energiát használ fel és több hőt termel. Lehet, hogy hallja, ahogy rajongói felpörögnek, hogy lehűtsék magukat. Ha laptopról van szó, akkor az akkumulátora gyorsabban hal meg. Még akkor is, ha asztali számítógépről van szó, több áramot szív le és növeli az elektromos számláját.

A villamos energia költsége teszi nehéz nyereségesen bányászni a saját számítógépével . De a titkosítással a támadónak nem kell fizetnie a villanyszámlát. Megkapják a nyereséget, és Ön fizeti a számlát.

Mely eszközök titkosíthatók?

Bármely szoftvert futtató eszköz parancsolható kriptovaluta bányászatra. A támadónak csak bányász szoftvert kell futtatnia.

A „meghajtó” titkosító támadásokat bármely eszközzel, böngészővel lehet végrehajtani - Windows PC, Mac, Linux rendszer, Chromebook, Android telefon, iPhone vagy iPad. Mindaddig, amíg a böngészőjében be van nyitva egy beágyazott bányászati szkriptet tartalmazó weboldal, a támadó az Ön CPU-jával pénznemet kereshet. Amint bezárja a böngésző fület, vagy elköltözik az oldalról, elveszíti ezt a hozzáférését.

Van még egy cryptojacking malware, amely ugyanúgy működik, mint bármely más malware. Ha a támadó kihasználhatja a biztonsági réseket, vagy becsaphatja a rosszindulatú programok telepítését, akkor futtathat egy bányászati szkriptet háttérfolyamatként a számítógépén - legyen szó Windows PC-ről, Mac-ről vagy Linux-ról. A támadók a kriptovaluta bányászokat is megpróbálták becsempészni a mobilalkalmazásokba - különösen az Android-alkalmazásokba.

Elméletileg még az is lehetséges, hogy egy támadó megtámadja a biztonsági lyukakkal rendelkező smarthome eszközt, és kriptovaluta bányaszoftvert telepít, és arra kényszeríti az eszközt, hogy korlátozott számítási teljesítményét a kriptopénz bányászatára fordítsa.

Cryptojacking a böngészőben

A „drive-by” titkosító támadások egyre gyakoribbá váltak az interneten. A weboldalak tartalmazhatnak JavaScript a böngészőjében futó kód, és amíg meg van nyitva a weboldal, ez a JavaScript-kód pénznemet adhat a böngészőben, maximalizálva a CPU-t. Amikor bezárja a böngésző lapot, vagy elmozdul a weboldalról, a bányászat leáll.

A CoinHive volt az első bányászati szkript, amely elnyerte a közvélemény figyelmét, különösen akkor, amikor integrálták a The Pirate Bay-be. Azonban több bányászati szkript létezik, mint a CoinHive, és egyre több webhelybe integrálták őket.

Bizonyos esetekben a támadók ténylegesen veszélyeztetnek egy törvényes webhelyet, majd kriptovaluta bányakódot adnak hozzá. A támadók bányászattal keresnek pénzt, amikor az emberek meglátogatják a veszélyeztetett webhelyet. Más esetekben a webhelytulajdonosok önállóan adják hozzá a kriptovaluta-bányászati szkripteket, és ezzel megtérülnek.

Ez minden olyan eszközön működik, amely rendelkezik webböngészővel. Általában asztali webhelyek támadására használják, mivel a Windows PC-k, a Mac-ek és a Linux asztali számítógépek több hardveres erőforrással rendelkeznek, mint a telefonok. De még akkor is, ha iPhone-on vagy Android-telefonon Chrome-ot néz meg egy Safari weboldalon, a weboldal tartalmazhat egy bányászati szkriptet, amely az oldal közben fut. Lassabban bányászna, de a weboldalak képesek lennének rá.

Hogyan védhetjük meg magunkat a böngészőben történő kriptázás ellen

Javasoljuk a biztonsági szoftver automatikus futtatását blokkolja a böngészőben a kriptovaluta bányászokat . Például, Malwarebytes automatikusan blokkolja a CoinHive-t és más kriptovaluta-bányász szkripteket, megakadályozva, hogy azok a böngészőben fussanak. A beépített Windows Defender víruskereső a Windows 10 rendszeren nem blokkolja az összes böngészőben lévő bányászt. Kérdezze meg a biztonsági szoftvercégtől, hogy blokkolják-e a bányászati szkripteket.

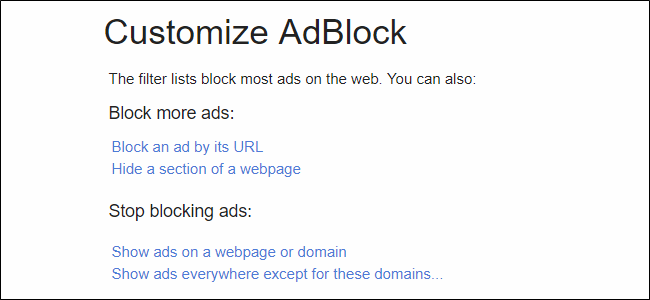

Bár a biztonsági szoftvereknek védenie kell, telepíthet egy böngészőbővítményt is, amely a bányászati szkriptek „feketelistáját” biztosítja.

IPhone, iPad vagy Android eszközön a kriptovaluta bányászokat használó weboldalaknak le kell állítaniuk a bányászatot, amint eltávolodnak a böngészőalkalmazástól vagy megváltoztatják a lapokat. Az operációs rendszer nem engedi, hogy sok CPU-t használjanak a háttérben.

Windows PC-n, Mac-en, Linux-rendszeren vagy Chromebookon csak a fülek nyitása a háttérben lehetővé teszi, hogy egy webhely annyi CPU-t használjon, amennyit csak akar. Ha azonban van olyan szoftvere, amely blokkolja ezeket a bányászati szkripteket, akkor nem kell aggódnia.

ÖSSZEFÜGGŐ: Hogyan blokkolhatjuk a kriptovaluta bányászokat a böngészőben

Cryptojacking Malware

A rosszindulatú programok titkosítása is egyre gyakoribb. Ransomware pénzt keres azzal, hogy valahogy bekerül a számítógépére, váltságdíjért tartja a fájlokat, majd követeli, hogy kriptovalutában fizessen azok feloldásához. A rosszindulatú titkosító program kihagyja a drámát és elrejtőzik a háttérben, csendesen kitermeli a készülékén a kriptovalutát, majd elküldi azt a támadónak. Ha nem veszi észre, hogy a számítógépe lassan fut, vagy egy folyamat 100% -os CPU-t használ, akkor nem is fogja észrevenni a rosszindulatú programot.

A többi rosszindulatú programhoz hasonlóan a támadónak is ki kell használnia egy sebezhetőséget, vagy be kell csalnia a szoftver telepítésébe, hogy megtámadja a számítógépét. A cryptojacking csak egy új módja annak, hogy pénzt keressenek, miután már megfertőzték a számítógépet.

Az emberek egyre inkább megpróbálják a kriptovaluta bányászokat becsempészni egy legitimnek tűnő szoftverbe. A Google-nak el kellett távolítania az Android-alkalmazásokat, amelyekben rejtett kriptovaluta bányászok voltak, a Google Play Áruházból, az Apple pedig eltávolította a kriptovaluta bányászokkal rendelkező Mac-alkalmazásokat a Mac App Store-ból.

Az ilyen típusú rosszindulatú programok gyakorlatilag bármilyen eszközt megfertőzhetnek - egy Windows PC-t, egy Mac-et, egy Linux rendszert, egy androidos telefont, egy iPhone-t (ha bejuthat az App Store-ba és elrejtőzhet az Apple elől), és még a sebezhető okoseszközöket is.

Hogyan lehet elkerülni a rosszindulatú programok titkosítását

A rosszindulatú programok kriptojackingja olyan, mint bármely más rosszindulatú program. Az eszközök támadás elleni védelme érdekében feltétlenül telepítse a legújabb biztonsági frissítéseket. Annak biztosítása érdekében, hogy véletlenül ne telepítsen ilyen rosszindulatú programokat, feltétlenül csak megbízható forrásokból telepítsen szoftvereket.

Windows PC-n azt javasoljuk, hogy futtasson antimalware szoftvert, amely blokkolja a kriptovaluta bányászokat - például a Malwarebytes. A Malwarebytes elérhető a Mac-en is, és blokkolja a párhuzamos bányászokat a Mac számára is. Ajánljuk Malwarebytes Mac-hez , főleg ha a Mac App Store-ból kívül telepít szoftvert. Végezzen vizsgálatot kedvenc kártevőirtó szoftverével, ha aggódik a fertőzés miatt. És jó hír, hogy a Malwarebytes programot futtathatja a szokásos víruskereső alkalmazás mellett.

Android-eszközön javasoljuk csak a Google Play Áruházból szerez be szoftvert . Ha te oldalletöltő alkalmazásokat a Play Áruházon kívülről , nagyobb a kockázata annak, hogy rosszindulatú szoftvereket szerezzen. Míg néhány alkalmazás átjutott a Google védelmén, és a kriptovaluta bányászokat behatolta a Google Play Áruházba, a Google szükség esetén eltávolíthatja az ilyen rosszindulatú alkalmazásokat az eszközéről. Ha a Play Áruházon kívülről telepít alkalmazásokat, a Google nem tudja megmenteni.

ÖSSZEFÜGGŐ: Hogyan lehet elkerülni a rosszindulatú programokat az Android rendszeren

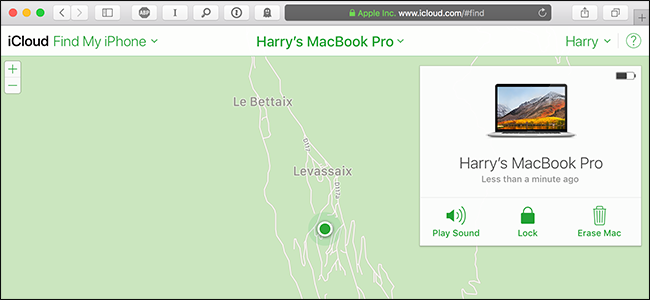

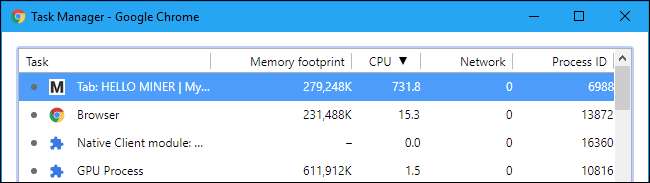

Szemmel tarthatja a sajátját is Feladatkezelő (Windows rendszerben) vagy Activity Monitor (Mac-en), ha úgy gondolja, hogy a PC vagy a Mac különösen lassan vagy forrón fut. Keressen minden olyan ismeretlen folyamatot, amely nagy mennyiségű CPU-energiát használ fel, és végezzen internetes keresést, hogy meggyőződjön arról, hogy azok jogosak-e. Természetesen néha a háttérben futó operációs rendszerek sok CPU-energiát is felhasználnak - főleg Windows rendszeren.

Míg sok kriptovaluta-bányász mohó és felhasználja az összes CPU-energiát, amennyit csak tud, egyes kriptovaluta-bányász szkriptek „fojtást” használnak. Előfordulhat, hogy például a számítógép CPU-teljesítményének csupán 50% -át használja fel 100% helyett. Ez jobbá teszi a számítógép futtatását, de lehetővé teszi a bányászati szoftver jobb álcázását is.

Még akkor is, ha nem látja a 100% -os CPU-felhasználást, előfordulhat, hogy egy kriptovaluta-bányász fut egy weboldalon vagy eszközén.

Kép jóváírása: Visual Generation /Shutterstock.com.