Cryptojacking är det heta nya sättet för brottslingar att tjäna pengar med din hårdvara. En webbplats som du har öppnat i din webbläsare kan maximera din CPU för att bryta kryptovaluta, och kryptojacking-skadlig kod blir allt vanligare.

Vad är Cryptojacking?

Cryptojacking är en attack där angriparen kör programvara för gruvdrift av kryptovaluta på din hårdvara utan din tillåtelse. Angriparen behåller kryptovalutan och säljer den för vinst, och du fastnar med hög CPU-användning och en rejäl elräkning.

Medan Bitcoin är den mest kända kryptovalutan, innebär kryptojackingattacker vanligtvis att bryta andra kryptovalutor. Monero är särskilt vanligt, eftersom det är utformat så att människor kan bryta det på genomsnittliga datorer. Monero har också anonymitetsfunktioner, vilket innebär att det är svårt att spåra var angriparen till sist skickar den Monero som de bryter på deras offrets hårdvara. Monero är en “ altcoin , ”Vilket betyder en icke-Bitcoin-kryptovaluta.

Gruvkryptovaluta innebär att man kör komplexa matematiska ekvationer, som använder mycket CPU-kraft. I en typisk kryptojackingattack kommer gruvprogramvaran att maximera din dators CPU. Din dator kommer att fungera långsammare, använda mer kraft och generera mer värme. Du kanske hör fansen snurra för att svalna sig. Om det är en bärbar dator kommer batteriet att dö snabbare. Även om det är ett skrivbord kommer det att suga ner mer el och öka din elräkning.

Elkostnaden gör det svårt att lönsamt mina med din egen dator . Men med kryptojacking behöver inte angriparen betala elräkningen. De får vinsten och du betalar räkningen.

Vilka enheter kan kryptojackas?

Alla enheter som kör programvara kan kommanderas för kryptovalutautvinning. Angriparen måste bara få den att köra gruvprogramvara.

”Drive-by” -kryptojackingattacker kan utföras mot alla enheter med en webbläsare - en Windows-dator, Mac, Linux-system, Chromebook, Android-telefon, iPhone eller iPad. Så länge du har en webbsida med ett inbäddat gruvskript öppet i din webbläsare kan angriparen använda din CPU för att bryta mot valuta. De kommer att förlora den åtkomst så snart du stänger webbläsarfliken eller navigerar bort från sidan.

Det finns också kryptojacking-skadlig kod, som fungerar precis som alla andra skadliga program. Om en angripare kan dra nytta av ett säkerhetshål eller lura dig att installera deras skadliga program kan de köra ett gruvskript som bakgrundsprocess på din dator - oavsett om det är ett Windows-PC-, Mac- eller Linux-system. Angripare har också försökt smyga kryptovalutagruvare till mobilappar - särskilt Android-appar.

I teorin skulle det till och med vara möjligt för en angripare att attackera en smarthome-enhet med säkerhetshål och installera kryptovalutagruppsprogramvara, vilket tvingar enheten att spendera sin begränsade datorkraft på gruvkryptovaluta.

Cryptojacking i webbläsaren

”Drive-by” kryptojackingattacker har blivit allt vanligare online. Webbsidor kan innehålla JavaScript kod som körs i din webbläsare och, medan du har den webbsidan öppen, kan den JavaScript-koden ta ut valuta i din webbläsare, vilket maximerar din CPU. När du stänger webbläsarfliken eller navigerar bort från webbsidan stannar brytningen.

CoinHive var det första gruvmanuset som uppmärksammade allmänheten, särskilt när det integrerades i The Pirate Bay. Det finns dock fler gruvskript än CoinHive, och de har integrerats i fler och fler webbplatser.

I vissa fall äventyrar angripare faktiskt en legitim webbplats och lägger sedan till kryptovalutagruppskod i den. Angriparna tjänar pengar genom gruvdrift när människor besöker den komprometterade webbplatsen. I andra fall lägger webbplatsägare till kryptovaluta-skript på egen hand och de tjänar vinsten.

Detta fungerar på alla enheter med en webbläsare. Det används vanligtvis för att angripa skrivbordswebbplatser eftersom Windows-datorer, Mac-datorer och Linux-stationära datorer har fler hårdvaruresurser än telefoner. Men även om du tittar på en webbsida i Safari på en iPhone eller Chrome på en Android-telefon kan webbsidan innehålla ett gruvskript som körs medan du är på sidan. Det skulle bryta långsammare, men webbplatser kunde göra det.

Hur du skyddar dig mot kryptojacking i webbläsaren

Vi rekommenderar att du kör säkerhetsprogramvara automatiskt blockerar kryptovaluta gruvarbetare i din webbläsare . Till exempel, Malwarebytes blockerar automatiskt CoinHive och andra kryptovaluta-skript, vilket förhindrar att de körs i din webbläsare. De inbyggt Windows Defender-antivirusprogram på Windows 10 blockerar inte alla gruvarbetare i webbläsaren. Kontrollera med ditt säkerhetsprogramvaruföretag om de blockerar gruvskript.

Säkerhetsprogramvaran bör skydda dig, men du kan också installera ett webbläsartillägg som tillhandahåller en "svartlista" med gruvskript.

På en iPhone, iPad eller Android-enhet bör webbsidor som använder gruvarbetare av cryptocurrency sluta bryta så fort du navigerar bort från din webbläsarapp eller byter flikar. Operativsystemet låter dem inte använda mycket CPU i bakgrunden.

På en Windows-dator, Mac, Linux-system eller Chromebook kan det bara vara så att flikarna är öppna i bakgrunden så att en webbplats kan använda så mycket CPU som den vill. Men om du har programvara som blockerar dessa gruvskript bör du inte behöva oroa dig.

RELATERAD: Hur du blockerar Cryptocurrency Miners i din webbläsare

Cryptojacking-skadlig programvara

Cryptojacking malware blir också allt vanligare. Ransomware tjänar pengar genom att komma in på din dator på något sätt, hålla dina filer för lösen och sedan kräva att du betalar i kryptovaluta för att låsa upp dem. Cryptojacking-skadlig programvara hoppar över drama och gömmer sig i bakgrunden, bryter tyst kryptovaluta på din enhet och skickar den sedan till angriparen. Om du inte märker att din dator går långsamt eller om en process använder 100% CPU kommer du inte ens märka skadlig programvara.

Liksom andra typer av skadlig kod måste en angripare utnyttja en sårbarhet eller lura dig att installera deras programvara för att attackera din dator. Cryptojacking är bara ett nytt sätt för dem att tjäna pengar efter att de redan har infekterat din dator.

Människor försöker alltmer smyga kryptovaluta gruvarbetare till legitim programvara. Google var tvungen att ta bort Android-appar med kryptovaluta gruvarbetare gömda i dem från Google Play Store, och Apple har tagit bort Mac-appar med kryptovaluta gruvarbetare från Mac App Store.

Denna typ av skadlig kod kan infektera praktiskt taget vilken enhet som helst - en Windows-dator, en Mac, ett Linux-system, en Android-telefon, en iPhone (om den kan komma in i App Store och gömma sig från Apple) och till och med sårbara smarthome-enheter.

Hur man undviker Cryptojacking-skadlig programvara

Cryptojacking malware är som alla andra malware. För att skydda dina enheter från attack, var noga med att installera de senaste säkerhetsuppdateringarna. För att säkerställa att du inte av misstag installerar sådan skadlig kod ska du bara installera programvara från betrodda källor.

På en Windows-dator rekommenderar vi att köra antimalware-programvara som blockerar kryptovalutagruvar - som till exempel Malwarebytes. Malwarebytes är också tillgängligt för Mac och kommer också att blockera gruvarbetare för Mac. Vi rekommenderar Malwarebytes för Mac , särskilt om du installerar programvara utanför Mac App Store. Utför en genomsökning med ditt favoritprogram mot antimalware om du är orolig för att du är infekterad. Och den goda nyheten är att du kan köra Malwarebytes precis bredvid din vanliga antivirusapp.

På en Android-enhet rekommenderar vi bara få programvara från Google Play Butik . Om du sidladdningsappar utanför Play Store riskerar du att få skadlig programvara. Medan några appar har kommit igenom Googles skydd och smuggit kryptovalutagruvar i Google Play Butik kan Google ta bort sådana skadliga appar från din enhet efter att ha hittat dem, om det behövs. Om du installerar appar utanför Play Store kan Google inte spara dig.

RELATERAD: Hur man undviker skadlig programvara på Android

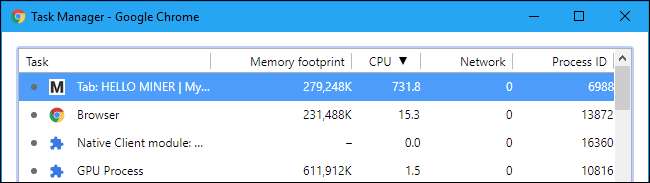

Du kan också hålla ett öga på din Aktivitetshanteraren (i Windows) eller Aktivitetsövervakare (på en Mac) om du tycker att din dator eller Mac körs särskilt långsamt eller varmt. Leta efter okända processer som använder en stor mängd CPU-kraft och gör en webbsökning för att se om de är legitima. Naturligtvis använder ibland processer i bakgrundsoperativsystemet också mycket CPU-kraft - särskilt i Windows.

Medan många gruvarbetare i kryptovaluta är giriga och använder all CPU-kraft de kan, använder vissa kryptovalutagruppskript "strypning". De kan till exempel bara använda 50% av datorns CPU-kraft istället för 100%. Detta gör att din dator fungerar bättre, men gör det också möjligt för gruvprogramvaran att bättre dölja sig.

Även om du inte ser 100% CPU-användning kan du fortfarande ha en kryptovaluta-gruvarbetare som kör på en webbsida eller på din enhet.

Bildkredit: Visuell generering /Shutterstock.com.