Криптоджекінг - це гарячий новий спосіб для злочинців заробляти гроші за допомогою вашого обладнання. Веб-сайт, який ви відкрили у своєму веб-переглядачі, може максимально використати ваш процесор для видобутку криптовалюти, а шкідливе програмне забезпечення для криптовалютних процесів стає все більш поширеним явищем.

Що таке криптоджекінг?

Криптоджекінг - це атака, коли зловмисник запускає програмне забезпечення для майнінгу криптовалют на вашому обладнанні без вашого дозволу. Зловмисник зберігає криптовалюту і продає її з метою отримання прибутку, а ви застрягаєте при великому споживанні процесора та неабияких рахунках за електроенергію.

Поки Біткойн є найбільш широко відомою криптовалютою, атаки криптоджекінгу зазвичай передбачають видобуток інших криптовалют. Monero особливо поширений, оскільки він розроблений таким чином, щоб люди могли його видобувати на середніх ПК. Monero також має функції анонімності, а це означає, що важко відстежити, куди зловмисник в кінцевому підсумку відправляє Monero, який він видобуває, на апаратне забезпечення своїх жертв. Monero - це альткойн , "Що означає криптовалюту, що не є біткойнами.

Майнінг криптовалюти передбачає запуск складних математичних рівнянь, які використовують велику потужність процесора. Під час типової атаки криптоджекінгу програмне забезпечення для майнінгу буде максимально використовувати CPU вашого ПК. Ваш ПК буде працювати повільніше, використовувати більше енергії та генерувати більше тепла. Ви можете почути, як його шанувальники крутяться, щоб охолодитись. Якщо це ноутбук, його акумулятор швидше розрядиться. Навіть якщо це робочий стіл, він буде висмоктувати більше електроенергії та збільшувати ваш рахунок за електроенергію.

Вартість електроенергії робить це важко вигідно видобувати на власному ПК . Але з використанням криптовалютного зловмисника зловмиснику не потрібно платити за рахунок електроенергії. Вони отримують прибуток, а ви оплачуєте рахунок.

Які пристрої можуть бути криптовалютами?

Будь-який пристрій, що запускає програмне забезпечення, може бути призначений для майнінгу криптовалют. Зловмисникові просто потрібно змусити його запустити програмне забезпечення для майнінгу.

Крипто-джекінг-атаки "Drive-by" можуть бути здійснені проти будь-якого пристрою з браузером - ПК з Windows, Mac, Linux, Chromebook, телефону Android, iPhone або iPad. Поки у вас у веб-переглядачі відкрита веб-сторінка із вбудованим сценарієм видобутку, зловмисник може використовувати ваш процесор для видобутку валюти. Вони втратять цей доступ, як тільки ви закриєте вкладку веб-переглядача або відійдете від сторінки.

Існує також шкідливе програмне забезпечення для криптоджекінгу, яке працює так само, як і будь-яке інше шкідливе програмне забезпечення. Якщо зловмисник може скористатися дірою безпеки або обдурити вас встановленням шкідливого програмного забезпечення, він може запустити сценарій видобутку як фоновий процес на вашому комп’ютері - будь то ПК з Windows, Mac або Linux. Зловмисники також намагалися проникнути майнерів криптовалюти в мобільні додатки, особливо в програми Android.

Теоретично, зловмиснику навіть можливо атакувати смарт-пристрій з дірками в безпеці та встановити програмне забезпечення для видобутку криптовалют, змусивши пристрій витратити обмежені обчислювальні потужності на видобуток криптовалюти.

Криптоджекінг у браузері

Крипто-джекінг-атаки "проїжджають" стають все більш поширеними в Інтернеті. Веб-сторінки можуть містити JavaScript код, який працює у вашому браузері, і, поки ви відкриваєте цю веб-сторінку, цей код JavaScript може видобувати валюту у вашому браузері, максимізуючи ваш процесор. Коли ви закриваєте вкладку браузера або відходите від веб-сторінки, видобуток припиняється.

CoinHive був першим сценарієм видобутку, який привернув увагу громадськості, особливо коли він був інтегрований у Піратську затоку. Однак є більше сценаріїв для майнінгу, ніж CoinHive, і вони інтегровані у все більше веб-сайтів.

У деяких випадках зловмисники фактично компрометують законний веб-сайт, а потім додають на нього код видобутку криптовалют. Зловмисники заробляють гроші на майнінгу, коли люди відвідують цей скомпрометований веб-сайт. В інших випадках власники веб-сайтів самостійно додають сценарії видобутку криптовалюти і отримують прибуток.

Це працює на будь-якому пристрої з веб-браузером. Зазвичай він використовується для атаки веб-сайтів на настільних комп’ютерах, оскільки ПК з ОС Windows, Mac і Linux мають більше апаратних ресурсів, ніж телефони. Але навіть якщо ви переглядаєте веб-сторінку в Safari на iPhone або Chrome на телефоні Android, веб-сторінка може містити сценарій майнінгу, який працює під час перебування на сторінці. Це буде добуватися повільніше, але веб-сайти можуть це робити.

Як захистити себе від криптоджекінгу у браузері

Ми рекомендуємо запускати програмне забезпечення безпеки автоматично блокує майнери криптовалюти у вашому браузері . Наприклад, Malwarebytes автоматично блокує CoinHive та інші сценарії видобутку криптовалюти, не даючи їм працювати у вашому браузері. вбудований антивірус Windows Defender у Windows 10 не блокує всі майнери в браузері. Зверніться до компанії-виробника програмного забезпечення, чи блокують вони сценарії видобутку.

Хоча програмне забезпечення безпеки повинно захищати вас, ви також можете встановити розширення браузера, яке надає «чорний список» сценаріїв видобутку.

На пристроях iPhone, iPad або Android веб-сторінки, які використовують майнери криптовалюти, повинні припинити видобуток, як тільки ви вийдете з програми браузера або зміните вкладки. Операційна система не дозволяє їм використовувати багато процесора у фоновому режимі.

На ПК з ОС Windows, Mac, Linux або Chromebook просто відкриття вкладок у фоновому режимі дозволить веб-сайту використовувати стільки ЦП, скільки хоче. Однак якщо у вас є програмне забезпечення, яке блокує ці сценарії видобутку, вам не слід турбуватися.

ПОВ'ЯЗАНІ: Як заблокувати майнерів криптовалюти у вашому веб-браузері

Криптоджекінг шкідливих програм

Зловмисне програмне забезпечення Cryptojacking також стає все більш поширеним явищем. Вимагальна програма заробляє гроші, потрапляючи якось на комп’ютер, тримаючи файли на викуп, а потім вимагаючи платити криптовалютою, щоб їх розблокувати. Зловмисне програмне забезпечення Cryptojacking пропускає драму і ховається у фоновому режимі, тихо видобуваючи криптовалюту на вашому пристрої, а потім надсилаючи її зловмиснику. Якщо ви не помітите, що ваш ПК працює повільно або процес використовує 100% процесор, ви навіть не помітите шкідливого програмного забезпечення.

Як і інші типи шкідливих програм, зловмисник повинен використати уразливість або обдурити вас встановленням їх програмного забезпечення для атаки на ваш ПК. Криптоджекінг - це лише новий спосіб заробляти гроші після того, як вони вже заразили ваш ПК.

Люди все частіше намагаються вкрасти майнерів криптовалюти в легітимне програмне забезпечення. Google повинен був видалити з магазину Google Play додатки Android із прихованими в них майнерами криптовалют, а Apple видалила додатки Mac з майнерами криптовалюти з магазину Mac App Store.

Цей тип шкідливого програмного забезпечення може заразити практично будь-який пристрій - ПК з Windows, Mac, систему Linux, телефон Android, iPhone (якщо він може потрапити в App Store і сховатися від Apple) і навіть вразливі смарт-пристрої.

Як уникнути зловмисного програмного забезпечення

Зловмисне програмне забезпечення Cryptojacking схоже на будь-яке інше шкідливе програмне забезпечення. Щоб захистити свої пристрої від атак, не забудьте встановити найновіші оновлення безпеки. Щоб випадково не встановити таке шкідливе програмне забезпечення, не забудьте встановити програмне забезпечення лише з надійних джерел.

На ПК з ОС Windows ми рекомендуємо запускати антивірусне програмне забезпечення, яке блокуватиме майнери криптовалюти - наприклад, Malwarebytes, наприклад. Malwarebytes також доступний для Mac і також заблокує майнери одночасної роботи для Mac. Ми рекомендуємо Malwarebytes для Mac , особливо якщо ви встановлюєте програмне забезпечення поза межами Mac App Store. Проведіть сканування за допомогою улюбленого програмного забезпечення для захисту від шкідливих програм, якщо вас турбує зараження. І хороша новина полягає в тому, що ви можете запускати Malwarebytes поряд із вашим звичайним антивірусним додатком.

На пристрої Android ми рекомендуємо лише отримання програмного забезпечення з Google Play Store . Якщо ви завантажувати додатки поза межами Play Store , ви ризикуєте отримати зловмисне програмне забезпечення. Хоча кілька програм проникли через захист Google і проникли майнерів криптовалюти в Google Play Store, Google може видалити такі шкідливі програми з вашого пристрою після їх пошуку, якщо це необхідно. Якщо ви встановите додатки поза магазином Play, Google не зможе врятувати вас.

ПОВ'ЯЗАНІ: Як уникнути шкідливих програм на Android

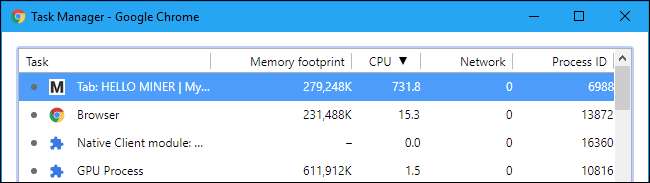

Ви також можете стежити за своїм Диспетчер завдань (у Windows) або Монітор активності (на Mac), якщо ви вважаєте, що ваш ПК або Mac працює особливо повільно або гаряче. Шукайте будь-які незнайомі процеси, які використовують велику кількість процесора, та виконайте веб-пошук, щоб перевірити, чи є вони законними. Звичайно, іноді фонові операційні системи також використовують велику потужність центрального процесора - особливо в Windows.

Хоча багато майнерів криптовалюти жадібні та використовують усю потужність центрального процесора, деякі сценарії видобутку криптовалют використовують “регулювання”. Наприклад, вони можуть використовувати лише 50% потужності центрального процесора вашого комп’ютера замість 100%. Це покращить роботу вашого ПК, але також дозволить програмному забезпеченню для майнінгу краще маскуватися.

Навіть якщо ви не бачите 100% використання центрального процесора, ви все одно можете мати майнер криптовалют, який працює на веб-сторінці або на вашому пристрої.

Кредит зображення: Візуальне покоління /Shutterstock.com.