Cryptojacking je nový horký způsob, jak mohou zločinci vydělat peníze pomocí vašeho hardwaru. Web, který máte otevřený ve svém prohlížeči, může maximalizovat váš procesor na těžbu kryptoměny a malware v kryptoměně je stále běžnější.

Co je to Cryptojacking?

Cryptojacking je útok, při kterém útočník bez vašeho svolení spouští na vašem hardwaru software pro těžbu kryptoměny. Útočník kryptoměnu udržuje a prodává ji se ziskem a vy se zaseknete vysokým využitím procesoru a statným účtem za elektřinu.

Zatímco Bitcoin je nejznámější kryptoměnou, útoky kryptoměny obvykle zahrnují těžbu dalších kryptoměn. Monero je obzvláště běžné, protože je navrženo tak, aby ho lidé mohli těžit na průměrných počítačích. Monero má také funkce anonymity, což znamená, že je obtížné sledovat, kam útočník nakonec pošle Monero, které těží, na hardware jejich obětí. Monero je „ altcoin , “Což znamená kryptoměnu, která není bitcoinová.

Těžba kryptoměny zahrnuje běh složitých matematických rovnic, které využívají hodně výkonu procesoru. Při typickém útoku na kryptojacking bude těžební software maximalizovat CPU vašeho počítače. Váš počítač bude pracovat pomaleji, bude spotřebovávat více energie a bude generovat více tepla. Možná slyšíte, jak se jeho fanoušci roztahují, aby se ochladili. Pokud jde o notebook, jeho baterie rychleji zemře. I když je to stolní počítač, nasaje více elektřiny a zvýší váš účet za elektřinu.

Náklady na elektřinu to činí těžko se ziskem těžit s vlastním PC . S kryptojackingem však útočník nemusí platit účet za elektřinu. Dostanou zisky a vy zaplatíte účet.

Která zařízení lze kryptojackovat?

Každé zařízení, na kterém je spuštěn software, může být zabaveno pro těžbu kryptoměny. Útočník musí pouze spustit těžařský software.

Útoky typu „Drive-by“ cryptojacking lze provádět proti jakémukoli zařízení s prohlížečem - Windows PC, Mac, Linux, Chromebook, telefon Android, iPhone nebo iPad. Pokud máte ve svém prohlížeči otevřenou webovou stránku s vloženým těžařským skriptem, může útočník těžit z měny pomocí vašeho CPU. Ztratí tento přístup, jakmile zavřete kartu prohlížeče nebo opustíte stránku.

K dispozici je také malware pro šifrování, který funguje stejně jako jakýkoli jiný malware. Pokud může útočník využít bezpečnostní díru nebo vás přimět k instalaci svého malwaru, může spustit těžební skript jako proces na pozadí vašeho počítače - ať už se jedná o systém Windows PC, Mac nebo Linux. Útočníci se také pokusili vplížit těžařům kryptoměny do mobilních aplikací - zejména do aplikací pro Android.

Teoreticky by dokonce bylo možné, aby útočník zaútočil na chytré zařízení s bezpečnostními otvory a nainstaloval software pro těžbu kryptoměny, což by zařízení donutilo utrácet omezený výpočetní výkon na těžbu kryptoměny.

Kryptojacking v prohlížeči

Online útoky na kryptoměny typu „Drive-by“ jsou stále častější. Webové stránky mohou obsahovat JavaScript kód, který běží ve vašem prohlížeči, a když máte tuto webovou stránku otevřenou, tento JavaScriptový kód může těžit měnu uvnitř vašeho prohlížeče a maximalizovat váš CPU. Když zavřete kartu prohlížeče nebo přejdete od webové stránky, těžba se zastaví.

CoinHive byl první těžební skript, který získal pozornost veřejnosti, zvláště když byl integrován do The Pirate Bay. Existuje však více skriptů pro těžbu než CoinHive a byly integrovány do více a více webů.

V některých případech útočníci skutečně napadnou legitimní web a poté k němu přidají kód pro těžbu kryptoměny. Útočníci vydělávají peníze těžbou, když lidé navštíví napadený web. V ostatních případech si vlastníci webových stránek sami přidají skripty pro těžbu kryptoměny a vydělávají na zisku.

To funguje na jakémkoli zařízení s webovým prohlížečem. Obvykle se používá k útoku na stolní počítače, protože počítače se systémem Windows, Mac a Linux mají více hardwarových prostředků než telefony. Ale i když prohlížíte webovou stránku v Safari na iPhonu nebo Chrome na telefonu s Androidem, webová stránka může obsahovat těžební skript, který se spustí, když jste na stránce. Těžilo by to pomaleji, ale webové stránky to dokázaly.

Jak se chránit před kryptoměnou v prohlížeči

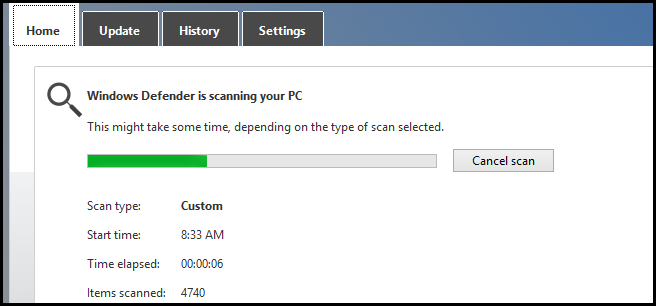

Doporučujeme automaticky spouštět bezpečnostní software blokuje kryptoměny ve vašem prohlížeči . Například, Malwarebytes automaticky blokuje CoinHive a další skripty pro těžbu kryptoměny a brání jim v běhu uvnitř vašeho prohlížeče. The integrovaný antivirus Windows Defender ve Windows 10 neblokuje všechny horníky v prohlížeči. Poraďte se s vaší bezpečnostní softwarovou společností, zda blokuje těžební skripty.

Bezpečnostní software by vás měl chránit, ale můžete si také nainstalovat rozšíření prohlížeče, které poskytuje „černou listinu“ těžebních skriptů.

Na iPhonu, iPadu nebo zařízení Android by webové stránky, které používají těžaře kryptoměn, měly přestat těžit, jakmile odejdete z aplikace prohlížeče nebo změníte karty. Operační systém jim nedovolí používat na pozadí hodně CPU.

U počítačů se systémem Windows, Mac, Linux nebo Chromebooku stačí mít karty otevřené na pozadí, aby web mohl používat tolik CPU, kolik chce. Pokud však máte software, který tyto těžební skripty blokuje, nemusíte se bát.

PŘÍBUZNÝ: Jak blokovat těžaře kryptoměny ve vašem webovém prohlížeči

Cryptojacking malware

Cryptojacking malware je také stále běžnější. Ransomware vydělává peníze tím, že se nějak dostane do vašeho počítače, drží vaše soubory za výkupné a poté požaduje, abyste za odemčení zaplatili kryptoměnou. Cryptojacking malware přeskočí drama a skryje se na pozadí, tiše těží kryptoměnu ve vašem zařízení a poté ji odesílá útočníkovi. Pokud si nevšimnete, že váš počítač běží pomalu nebo proces používá 100% CPU, malware si ani nevšimnete.

Stejně jako jiné typy malwaru musí útočník zneužít zranitelnost nebo vás přimět k instalaci svého softwaru k útoku na váš počítač. Cryptojacking je pro ně nový způsob vydělávání peněz poté, co již infikovali váš počítač.

Lidé se stále více snaží vplížit těžařům kryptoměny do legitimně vypadajícího softwaru. Google musel z obchodu Google Play odebrat aplikace pro Android s těmi, kdo v nich skrývá kryptoměnu, a Apple z Mac App Storu odstranil aplikace pro Mac s kryptoměnou.

Tento typ malwaru může infikovat prakticky jakékoli zařízení - počítač se systémem Windows, Mac, systém Linux, telefon s Androidem, iPhone (pokud by se mohl dostat do App Store a skrýt se před Apple) a dokonce i zranitelná inteligentní zařízení.

Jak se vyhnout kryptojackingu malwaru

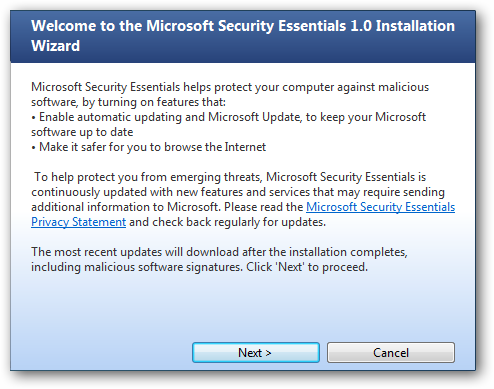

Cryptojacking malware je jako každý jiný malware. Chcete-li chránit svá zařízení před útokem, nainstalujte si nejnovější aktualizace zabezpečení. Abyste zajistili, že takový malware nenainstalujete náhodou, instalujte software pouze z důvěryhodných zdrojů.

Na počítači se systémem Windows doporučujeme spouštět antimalwarový software, který bude blokovat těžaře kryptoměny - například Malwarebytes. Malwarebytes je k dispozici také pro Mac a bude blokovat i minery souběžnosti pro Mac. Doporučujeme Malwarebytes pro Mac , zejména pokud instalujete software mimo Mac App Store. Pokud máte obavy, že jste nakaženi, proveďte skenování pomocí svého oblíbeného antimalwarového softwaru. A dobrou zprávou je, že Malwarebytes můžete spouštět přímo vedle své běžné antivirové aplikace.

Na zařízení Android doporučujeme získáváte pouze software z obchodu Google Play . jestli ty postranní aplikace mimo obchod Play , vystavujete se většímu riziku získání škodlivého softwaru. Zatímco několik aplikací prošlo ochranou Google a vtahovalo těžaře kryptoměn do obchodu Google Play, Google může tyto škodlivé aplikace z vašeho zařízení odstranit, pokud je to nutné, poté, co je najde. Pokud instalujete aplikace mimo Obchod Play, Google vás nebude moci zachránit.

PŘÍBUZNÝ: Jak se vyhnout malwaru v systému Android

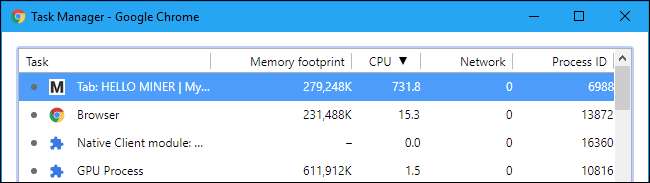

Můžete také dávat pozor na své Správce úloh (ve Windows) nebo Monitor aktivity (na počítači Mac), pokud si myslíte, že váš počítač PC nebo Mac běží obzvláště pomalu nebo horkě. Vyhledejte všechny neznámé procesy, které využívají velké množství CPU, a proveďte vyhledávání na webu, abyste zjistili, zda jsou legitimní. Samozřejmě někdy procesy operačního systému na pozadí využívají také hodně výkonu procesoru - zejména v systému Windows.

Zatímco mnozí těžaři kryptoměn jsou chamtiví a využívají veškerý výkon procesoru, který mohou, některé skripty pro těžbu kryptoměny používají „škrcení“. Mohou například využívat pouze 50% výkonu procesoru vašeho počítače místo 100%. Díky tomu bude váš počítač fungovat lépe, ale také to umožní těžebnímu softwaru lépe se maskovat.

I když nevidíte 100% využití procesoru, na webové stránce nebo na vašem zařízení může stále běžet těžař kryptoměny.

Kredit obrázku: Vizuální generace /Shutterstock.com.