Термінологія, з якою людина стикається, потрапляючи у світ обчислювальної техніки, може здатися дивною або часом змушувати вас дивуватися, задаючись питанням, як і чому використовуються ці терміни. Маючи це на увазі, сьогоднішня публікація запитань та запитань SuperUser містить відповіді на запитання читачів, яких бентежить.

Сьогоднішня сесія запитань і відповідей надійшла до нас люб’язно від SuperUser - підрозділу Stack Exchange, угруповання веб-сайтів із питань та відповідей на основі спільноти.

Питання

Користувач зчитувача SuperUser7681202 хоче знати, чому мережевий тунель називається "тунелем":

Я не розумію, чому метафора “тунель” використовується для опису мережевого тунелю.

Спочатку я думав, що причина в тому, що дані надсилались у зашифрованому вигляді, щоб підслуховувач не міг бачити дані (натомість бачачи дані, загорнуті в тунель).

Але що з протоколами тунелювання, які не використовують шифрування? Чому їх ще називають «тунелями»?

Чому мережевий тунель називають “тунелем”?

Відповідь

Відповідачі за нас мають співробітники SuperUser Mokubai та DavidPostill. По-перше, Мокубай:

У випадку з дорогами реальний тунель - це побудований прохід, який дозволяє вам проїжджати безпосередньо від точки А до точки В, замість того, щоб їхати довшим маршрутом та / або має більше речей, що уповільнюють вас. Прикладом можуть бути тунелі через гори, які в іншому випадку вам доведеться об'їхати, підземні переходи, що дозволяють переїхати на інший бік дороги, не переходячи через неї, та тунелі метро, що дозволяють поїздам рухатися по місту без необхідності змагатися з дорогами та будівлями. .

У кожному з цих випадків тунель забезпечує прямий шлях, який дозволяє уникнути певної складності, з якою вам доведеться мати справу. У мережах він використовується так само.

Тунель IPv4 через IPv6 дозволяє IPv4 проходити через мережу IPv6 в іншу мережу IPv4, що в іншому випадку було б неможливим, якщо початковий комп'ютер не зрозумів мережу IPv6.

VPN - це тунель, спеціально призначений для підключення двох приватних мереж без накладних витрат на переклад IP-адрес між приватними та публічними адресами на кожному кінці.

Прикладом, що поєднує ці два, є програмне забезпечення для ігор VPN, таке як Hamachi, яке можна використовувати для гри в «через Інтернет», яка використовувала старі протоколи, такі як IPX, або спиралася на місцеві відкриття для пошуку інших гравців.

Далі йде відповідь від DavidPostill:

Чому мережевий тунель називають “тунелем”?

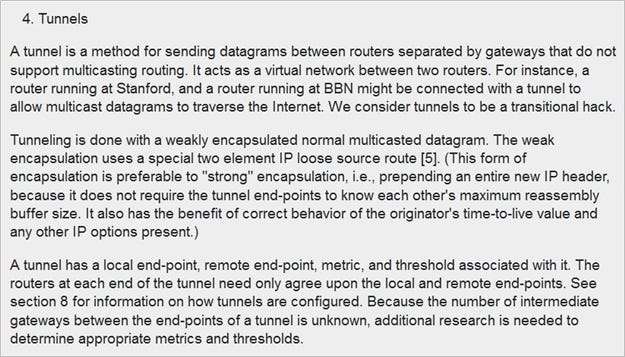

Фраза вперше була використана (наскільки я можу зрозуміти) у протоколі багатоадресної маршрутизації RFC 1075, що визначається таким чином:

І ...

Незважаючи на те, що вищезазначене говорить: "Ми вважаємо тунелі тимчасовим руйнуванням.", Тунелювання все ще використовується сьогодні з по суті тим самим значенням. Дані, що надсилаються через тунель, інкапсулюються, щоб їх можна було передавати за протоколом, який інакше не підтримував би передачу:

Джерело: Мережа 101 - Розуміння тунелювання

Є що додати до пояснення? Звук у коментарях. Хочете прочитати більше відповідей від інших досвідчених користувачів Stack Exchange? Ознайомтесь із повним обговоренням тут .

Кредит зображення: mattthewafflecat (Pixabay)