Terminologin man stöter på när man kommer in i datorvärlden kan verka konstig eller ibland låta dig vara förbryllad och undrar hur och varför dessa termer används. Med detta i åtanke har dagens SuperUser Q & A-inlägg svar på en förvirrad läsares frågor.

Dagens Fråga & Svar-session kommer till oss med tillstånd av SuperUser - en underavdelning av Stack Exchange, en community-driven gruppering av Q & A-webbplatser.

Frågan

SuperUser-läsaren user7681202 vill veta varför en nätverkstunnel kallas en "tunnel":

Jag förstår inte varför "tunnel" -metaforen används för att beskriva en nätverkstunnel.

Först trodde jag att anledningen var att uppgifterna skickades i krypterad form så att en avlyssnare inte kunde se informationen (se data insvept i en tunnel istället).

Men vad av tunnelförfarandena som inte använder kryptering? Varför kallas de också "tunnlar"?

Varför kallas en nätverkstunnel en "tunnel"?

Svaret

SuperUser-bidragsgivarna Mokubai och DavidPostill har svaret för oss. Först upp, Mokubai:

När det gäller vägar är en verklig världstunnel en konstruerad passage som låter dig passera direkt från punkt A till punkt B istället för att ta en rutt som är längre och / eller har fler saker för att sakta ner dig. Exempel är tunnlar genom berg som du annars kan behöva gå runt, gångar som låter dig komma till andra sidan vägen utan att gå över den och tunnelbanetunnlar som låter tåg röra sig runt i en stad utan att behöva kämpa med vägar och byggnader .

I vart och ett av dessa fall ger en tunnel en direkt väg som undviker någon form av komplexitet som du annars skulle behöva hantera. I nätverk används det på samma sätt.

En IPv4 över IPv6-tunnel gör att IPv4 kan passera genom ett IPv6-nätverk till ett annat IPv4-nätverk, något som annars inte skulle vara möjligt utan att den ursprungliga datorn förstod IPv6-nätverket.

En VPN är en tunnel som är speciellt avsedd för att ansluta två privata nätverk utan att kostnaden för att översätta IP-adresserna mellan privata och offentliga adresser i varje ände.

Ett exempel som kombinerar de två är spel-VPN-programvara som Hamachi som kan användas för att spela "över Internet" -spel som använde gamla protokoll som IPX eller förlitade sig på lokal upptäckt för att hitta andra spelare.

Följt av svaret från DavidPostill:

Varför kallas en nätverkstunnel en "tunnel"?

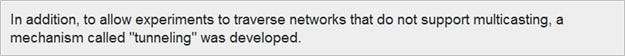

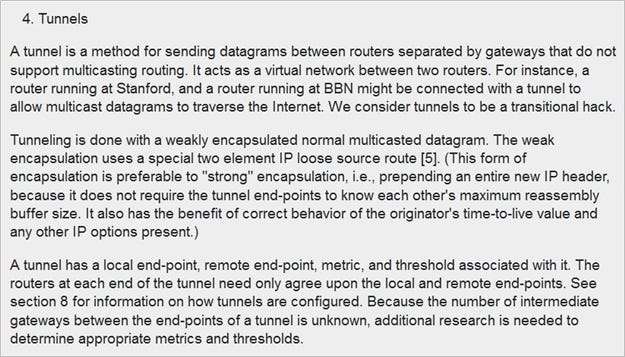

Frasen användes först (såvitt jag kan se) i RFC 1075 Distance Vector Multicast Routing Protocol, där den definieras enligt följande:

Och…

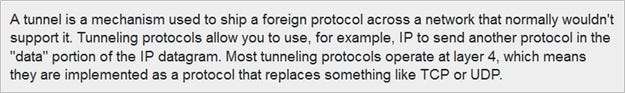

Även om ovanstående säger, ”Vi anser att tunnlar är en övergångshack.”, Används tunnlar fortfarande idag med i stort sett samma betydelse. Data som skickas genom en tunnel är inkapslad så att den kan överföras via ett protokoll som annars inte skulle stödja överföringen:

Har du något att lägga till förklaringen? Ljud av i kommentarerna. Vill du läsa fler svar från andra tekniskt kunniga Stack Exchange-användare? Kolla in hela diskussionstråden här .

Bildkredit: mattthewafflecat (Pixabay)