A terminológia, amellyel találkozunk, amikor belépünk a számítástechnikai világba, furcsának tűnhet, vagy néha elgondolkodtathatja Önt, hogy vajon hogyan és miért használják ezeket a kifejezéseket. Ezt szem előtt tartva a mai SuperUser Q & A bejegyzés megválaszolja az olvasó zavaros kérdéseit.

A mai Kérdések és válaszok ülés a SuperUser jóvoltából érkezik hozzánk - a Stack Exchange alosztályához, amely a Q & A webhelyek közösségvezérelt csoportosulása.

A kérdés

A SuperUser olvasó, a 76681202 felhasználó tudni akarja, miért nevezik a hálózati alagutat „alagútnak”:

Nem értem, miért használják az „alagút” metaforát egy hálózati alagút leírására.

Először azt gondoltam, hogy ennek oka az volt, hogy az adatokat titkosított formában küldték el, hogy egy lehallgató ne láthassa az adatokat (az alagútba burkolt adatokat látva).

De mi a helyzet az alagút protokollokkal, amelyek nem használnak titkosítást? Miért hívják őket „alagutaknak” is?

Miért hívják a hálózati alagutat „alagútnak”?

A válasz

A SuperUser közreműködői, Mokubai és DavidPostill válaszoltak ránk. Először fel, Mokubai:

Az utak esetében a valós világú alagút egy megépített járat, amely lehetővé teszi, hogy közvetlenül az A pontról a B pontra haladjon, ahelyett, hogy hosszabb és / vagy több dologgal haladna meg. Ilyenek például a hegyeken át vezetett alagutak, amelyeket egyébként meg kell kerülni, aluljárók, amelyek lehetővé teszik, hogy az út túloldalára lépjen anélkül, hogy áthaladna rajta, és a metróalagutak, amelyek lehetővé teszik a vonatok számára a város körüli mozgást anélkül, hogy utakkal és épületekkel kellene küzdeni .

Mindegyik esetben az alagút közvetlen utat biztosít, amely elkerüli az olyan típusú összetettséget, amellyel egyébként foglalkoznia kellene. A hálózatépítésben ugyanúgy használják.

Az IPv4 IPv6 alagút révén az IPv4 átjuthat egy IPv6 hálózaton egy másik IPv4 hálózatba, ami egyébként nem lenne lehetséges anélkül, hogy az eredeti számítógép megértené az IPv6 hálózatot.

A VPN egy olyan alagút, amelyet kifejezetten két magánhálózat összekapcsolására szántak, anélkül, hogy az IP-címek mindkét végén privát és nyilvános címek között lefordítottak volna.

A kettőt ötvöző példa a játék-VPN szoftver, például a Hamachi, amely felhasználható „az interneten keresztül” játszható játékokhoz, amelyek olyan régi protokollokat használtak, mint az IPX, vagy a helyi felfedezésekre támaszkodva találtak más játékosokat.

DavidPostill válasza következik:

Miért hívják a hálózati alagutat „alagútnak”?

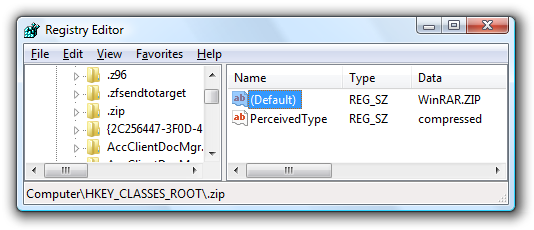

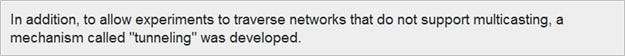

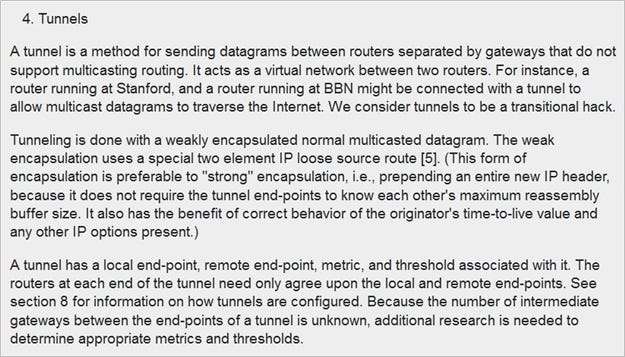

A kifejezést először (amennyire meg tudom mondani) az RFC 1075 Distance Vector Multicast Routing Protocol-ban használták, ahol a következőképpen definiálták:

És…

Bár a fentiek kimondják: „Az alagutakat átmeneti feltörésnek tartjuk.”, Az alagutakat ma is lényegében azonos jelentéssel használják. Az alagúton keresztül küldött adatok be vannak zárva, hogy továbbíthassák azokat az protokollokat, amelyek egyébként nem támogatják az átvitelt:

Van valami hozzáfűzhető a magyarázathoz? Hang a kommentekben. Szeretne további válaszokat olvasni más, hozzáértő Stack Exchange-felhasználóktól? Nézze meg a teljes vitafonalat itt .

Kép jóváírása: mattthewafflecat (Pixabay)