A terminologia encontrada ao entrar no mundo da computação pode parecer estranha ou deixá-lo confuso às vezes, imaginando como e por que esses termos estão em uso. Com isso em mente, a postagem de hoje de perguntas e respostas do superusuário tem as respostas para as perguntas de um leitor confuso.

A sessão de perguntas e respostas de hoje chega até nós como cortesia do SuperUser - uma subdivisão do Stack Exchange, um grupo de sites de perguntas e respostas voltado para a comunidade

A questão

O leitor SuperUser user7681202 quer saber por que um túnel de rede é chamado de “túnel”:

Não entendo porque a metáfora do “túnel” é usada para descrever um túnel de rede.

A princípio, pensei que o motivo era porque os dados foram enviados em uma forma criptografada para que um intruso não pudesse ver os dados (vendo os dados embrulhados em um túnel).

Mas e os protocolos de tunelamento que não usam criptografia? Por que eles também são chamados de “túneis”?

Por que um túnel de rede é chamado de “túnel”?

A resposta

Os contribuidores do SuperUser, Mokubai e DavidPostill, têm a resposta para nós. Primeiro, Mokubai:

No caso de estradas, um túnel do mundo real é uma passagem construída que permite passar diretamente do ponto A ao ponto B em vez de seguir uma rota mais longa e / ou com mais coisas para diminuir a velocidade. Os exemplos incluem túneis através de montanhas que, de outra forma, você teria que contornar, passagens subterrâneas que permitem chegar ao outro lado da estrada sem atravessá-la e túneis de metrô que permitem que os trens se movam pela cidade sem a necessidade de contornar estradas e edifícios .

Em cada um desses casos, um túnel fornece um caminho direto que evita algum tipo de complexidade com a qual você teria de lidar. Na rede, ele é usado da mesma maneira.

Um túnel IPv4 sobre IPv6 permite que o IPv4 passe por uma rede IPv6 para outra rede IPv4, algo que de outra forma não seria possível sem que o computador de origem entendesse a rede IPv6.

Uma VPN é um túnel projetado especificamente para conectar duas redes privadas sem a sobrecarga de traduzir os endereços IP entre os endereços público e privado em cada extremidade.

Um exemplo que combina os dois é o software VPN de jogos como o Hamachi, que poderia ser usado para jogar jogos “pela Internet” que usavam protocolos antigos como IPX ou dependiam de descoberta local para encontrar outros jogadores.

Seguido pela resposta de DavidPostill:

Por que um túnel de rede é chamado de “túnel”?

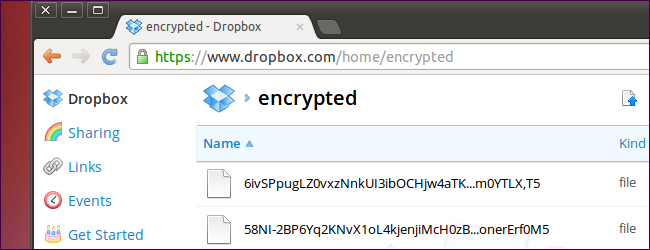

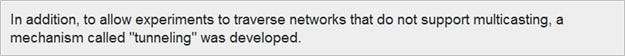

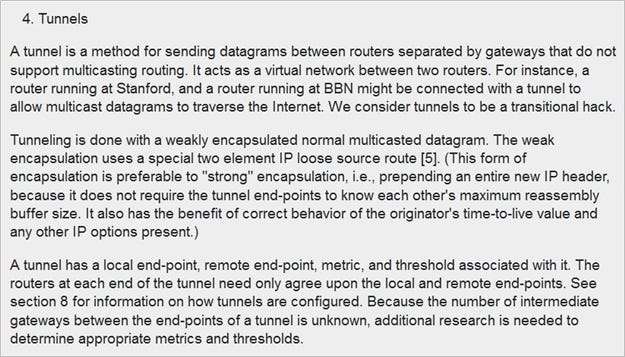

A frase foi usada pela primeira vez (até onde eu posso dizer) no RFC 1075 Distance Vector Multicast Routing Protocol, onde é definida da seguinte maneira:

E…

Embora o acima afirme, “Consideramos os túneis um hack de transição.”, O tunelamento ainda é usado hoje com essencialmente o mesmo significado. Os dados enviados através de um túnel são encapsulados para que possam ser transmitidos por meio de um protocolo que, de outra forma, não suportaria a transmissão:

Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui .

Crédito da imagem: mattthewafflecat (Pixabay)