На вашому комп’ютері обов’язково будуть дані, які ви хочете захистити від хакерів, зайвих друзів чи цікавих колег. Шифрування диска комп’ютера захищає вас від зловмисників, і ось кілька різних способів захистити ваші дані.

Сьогодні на уроці ми покажемо вам, як захистити дані за допомогою шифрування розділу, папки, а також як створити прихований том за допомогою TrueCrypt.

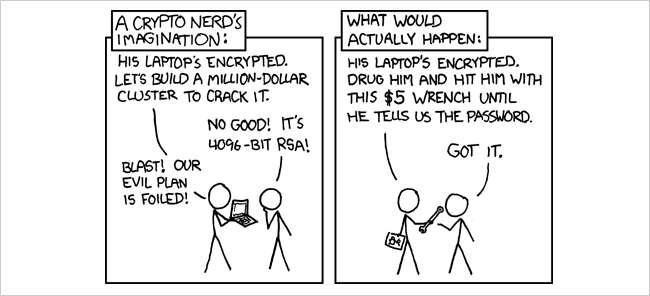

Зображення xkcd , очевидно.

Шифрування розділу

Ubuntu майстер встановлення альтернативного компакт-диска - дає нам можливість зашифрувати ваш розділ встановлення Ubuntu, тому вам потрібно буде записати файл ISO на живий диск або створити завантажувальний USB-накопичувач і встановіть з ним Ubuntu.

Меню альтернативного встановлення Ubuntu дуже схоже на ваше стандартне меню встановлення Ubuntu. Майстер встановлення попросить вас вибрати мову, клавіатуру, мережу, а найважливішим кроком є метод розділення, де нам потрібно вибрати опцію «Керовано - використовувати весь диск і налаштувати зашифрований LVM», щоб зашифрувати весь наш жорсткий диск.

Зверніть увагу, що для встановлення ми повинні надати порожній жорсткий диск „Master”, а не „Slave”.

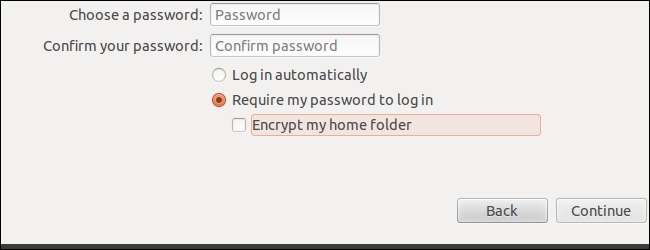

Майстер встановлення попросить вас вказати парольну фразу, яку ви будете використовувати для дешифрування жорсткого диска під час входу в Ubuntu.

Майстер шифрування зашифрує вашу «домашню» папку, про всяк випадок, якщо ми розмістимо нашу «домашню» папку поза вашим розділом встановлення Ubuntu.

Це воно ! Виконайте інші кроки встановлення, і майстер встановить Ubuntu поверх зашифрованого розділу.

Шифрування папки

eCryptfs - це криптографічна файлова система, заснована на PGP, створена Філіпом Циммерманом у 1991 році. Найцікавішим у eCryptfs є порівняння з іншими файловими системами шифрування, такими як TrueCrypt, полягає в тому, що нам не потрібно попередньо виділяти певний обсяг дискового простору, який ми хочу зашифрувати.

Ми можемо легко встановити eCryptfs, виконавши наступну команду в консолі

sudo aptitude встановити ecryptfs-utils

eCryptfs створює на вашому локальному диску "приватний" каталог, де eCryptfs шифрує будь-які файли, які ми в ньому зберігаємо.

ecryptfs-setup-private

Примітка. Це налаштує прихований приватний каталог: ~ / .Private

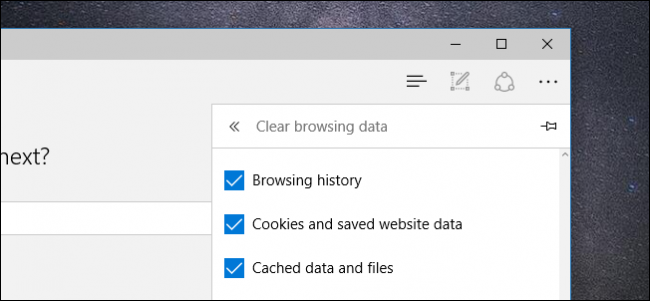

Ми повинні зберігати наші конфіденційні дані у "приватному" каталозі, щоб переконатися, що зловмисники не зможуть легко отримати наші дані. ecryptfs приховає будь-які файли, які ми зберігаємо у приватній папці, коли вона не змонтована.

Приватний каталог буде автоматично змонтовано, коли ми увійдемо до свого облікового запису. Це створює можливість для іншої людини отримати доступ до цієї приватної папки, коли користувач залишає комп’ютер. Спосіб пом'якшення цієї проблеми полягає у тому, щоб запобігти розблокуванню ecryptfs приватної папки під час входу в систему, видаливши порожній файл автоматичного монтування, який знаходиться в ~ / .ecryptfs /, та відключити каталог, коли ми не використовуємо наш комп’ютер.

ecryptfs-umount-private

Створення прихованого зашифрованого тому

TrueCrypt - це безкоштовна програма для шифрування диска з відкритим кодом, яка працює з Windows, Mac та Linux. Він забезпечує шифрування на льоту, і після того, як накопичувач накопичувача, ви зможете продовжувати використовувати все, як зазвичай.

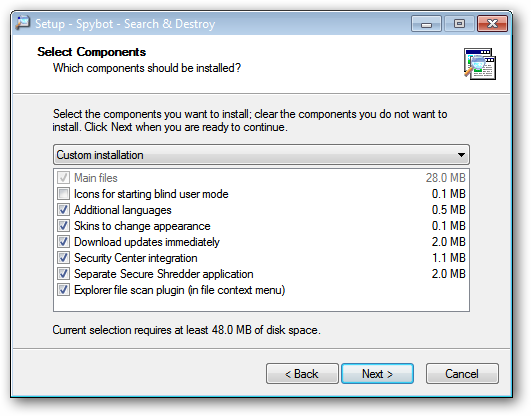

Ви можете завантажити TrueCrypt як деб-файл Ubuntu з його веб-сайт . Після завантаження розпакуйте архів та двічі клацніть на програмі встановлення, щоб запустити установку. Після встановлення TrueCrypt ви знайдете в меню: Додатки> Аксесуари> TrueCrypt.

Почніть із створення тому, який ми хочемо зашифрувати.

Том TrueCrypt може знаходитись у файлі, який також називається контейнером, у розділі або на диску.

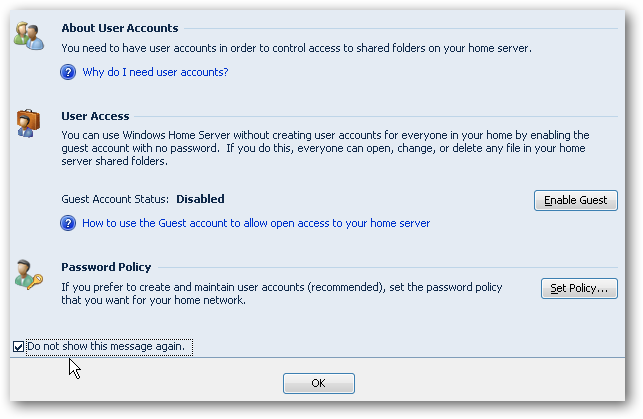

TrueCrypt дає нам можливість створити прихований зашифрований том у іншому зашифрованому томі TrueCrypt.

Вам слід скопіювати файли, що мають конфіденційний вигляд не хочу сховатися до зовнішнього об'єму. Ці файли виступають як приманка, коли люди змушують вас відкрити зовнішній пароль тома. Ви повинні мати файли, які ДЕЙСТВОРНО хочете заховати всередині прихованого тома, і ніколи не слід розкривати зашифрований прихований том.

Тепер вам слід вибрати назву файлу тому та місце, де ви хочете зберігати файл тому. Буде створено новий файл. Якщо ви вибрали існуючий файл, він буде перезаписаний. Тож дайте унікальне ім’я для свого файлу тому TrueCrypt.

Ви можете вибрати різні рівні шифрування. На вибір є кілька типів, і кожен має свої унікальні якості… але для більшості користувачів AES вам буде добре.

встановіть розмір тома та переконайтеся, що ви надаєте достатньо місця для незашифрованого простору тому.

TrueCrypt радить нам використовувати принаймні 20 символів для нашого пароля. Виберіть пароль, який легко запам’ятати і нелегко вгадати.

Переміщуйте мишу якомога випадковіше у вікні Майстра створення гучності щонайменше протягом 30 секунд. Чим довше ви рухаєте мишкою, тим краще. Це значно збільшує криптографічну міцність ключів шифрування (що підвищує безпеку).

TrueCrypt автоматично змонтує зашифрований диск як віртуальний зашифрований диск.

Тепер ми налаштуємо прихований обсяг.

Виберіть відповідний формат жорсткого диска для прихованого тома.

У нас є можливість зробити цей прихований том сумісним з іншими платформами.

Шифрування - це лише один рівень захисту наших даних на нашому ПК, ми також повинні розглянути можливість встановлення іншого програмного забезпечення для захисту, такого як сканер вірусів або брандмауер, щоб захистити нас від вірусів та зловмисників, коли ми перебуваємо в Інтернеті.