Få människor märkte vid den tiden, men Microsoft lade till en ny funktion i Windows 8 som gör det möjligt för tillverkare att infektera UEFI-firmware med crapware . Windows fortsätter att installera och återuppliva denna skräpprogramvara även efter att du utför en reninstallation.

Denna funktion fortsätter att finnas på Windows 10, och det är helt mystifierande varför Microsoft skulle ge PC-tillverkare så mycket ström. Det lyfter fram vikten av att köpa datorer från Microsoft Store - till och med att utföra en ren installation kanske inte blir av med alla förinstallerade bloatware.

WPBT 101

Från och med Windows 8 kan en datortillverkare bädda in ett program - en Windows .exe-fil, i huvudsak - i datorns UEFI-firmware . Detta lagras i avsnittet ”Windows Platform Binary Table” (WPBT) i UEFI-firmware. När Windows startar tittar det på UEFI-firmware för det här programmet, kopierar det från firmware till operativsystemets enhet och kör den. Windows i sig ger inget sätt att stoppa detta. Om tillverkarens UEFI-firmware erbjuder det, kör Windows det utan tvekan.

Lenovos LSE och dess säkerhetshål

RELATERAD: Hur datortillverkare betalas för att göra din bärbara dator värre

Det är omöjligt att skriva om denna tvivelaktiga funktion utan att notera ärendet som gjorde det offentligt uppmärksammat . Lenovo levererade en mängd olika datorer med något som kallades "Lenovo Service Engine" (LSE) aktiverat. Här är vad Lenovo hävdar är en fullständig lista över berörda datorer .

När programmet körs automatiskt av Windows 8, hämtar Lenovo Service Engine ett program som heter OneKey Optimizer och rapporterar en viss mängd data tillbaka till Lenovo. Lenovo sätter upp systemtjänster för att ladda ner och uppdatera programvara från Internet, vilket gör det omöjligt att ta bort dem - de kommer till och med automatiskt tillbaka efter en ren installation av Windows .

Lenovo gick ännu längre och utvidgade denna skumma teknik till Windows 7. UEFI-firmware kontrollerar filen C: \ Windows \ system32 \ autochk.exe och skriver över den med Lenovos egen version. Detta program körs vid start för att kontrollera filsystemet på Windows, och det här tricket gör det möjligt för Lenovo att få den här otäcka övningen att fungera på Windows 7 också. Det visar bara att WPBT inte ens är nödvändigt - PC-tillverkare kan bara få sina firmware att skriva över Windows-systemfiler.

Microsoft och Lenovo upptäckte en stor säkerhetsproblem med detta som kan utnyttjas, så Lenovo har tack och lov slutat leverera datorer med detta otäcka skräp. Lenovo erbjuder en uppdatering som tar bort LSE från bärbara datorer och en uppdatering som tar bort LSE från stationära datorer . Dessa laddas dock inte ner och installeras automatiskt, så många - förmodligen mest drabbade Lenovo-datorer kommer att fortsätta att ha detta skräp installerat i sin UEFI-firmware.

Detta är bara ett otäckt säkerhetsproblem från PC-tillverkaren som förde oss Datorer infekterade med Superfish . Det är oklart om andra PC-tillverkare har missbrukat WPBT på liknande sätt på vissa av sina datorer.

Vad säger Microsoft om detta?

Som Lenovo noterar:

”Microsoft har nyligen släppt uppdaterade säkerhetsriktlinjer för hur man bäst implementerar den här funktionen. Lenovos användning av LSE överensstämmer inte med dessa riktlinjer och därför har Lenovo slutat leverera stationära modeller med det här verktyget och rekommenderar kunder med det här verktyget aktiverat att köra ett "rensningsverktyg" som tar bort LSE-filerna från skrivbordet. "

Med andra ord tillåts Lenovo LSE-funktionen som använder WPBT för att ladda ner skräp från Internet enligt Microsofts ursprungliga design och riktlinjer för WPBT-funktionen. Riktlinjerna har först nu förfinats.

Microsoft erbjuder inte mycket information om detta. Det är bara en enda .docx-fil - inte ens en webbsida - på Microsofts webbplats med information om den här funktionen. Du kan lära dig allt du vill om det genom att läsa dokumentet. Det förklarar Microsofts skäl för att inkludera den här funktionen med hjälp av beständig stöldskyddsprogram som ett exempel:

”Det primära syftet med WPBT är att låta kritisk programvara bestå även när operativsystemet har ändrats eller installerats om i en” ren ”konfiguration. Ett användningsfall för WPBT är att aktivera stöldskyddsprogramvara som krävs för att kvarstå om en enhet har stulits, formaterats och installerats om. I det här scenariot ger WPBT-funktionalitet möjligheten för stöldskyddsprogrammet att installera om sig själv i operativsystemet och fortsätta arbeta som avsett. ”

Detta försvar av funktionen lades bara till dokumentet efter att Lenovo använt det för andra ändamål.

Inkluderar din dator WPBT-programvara?

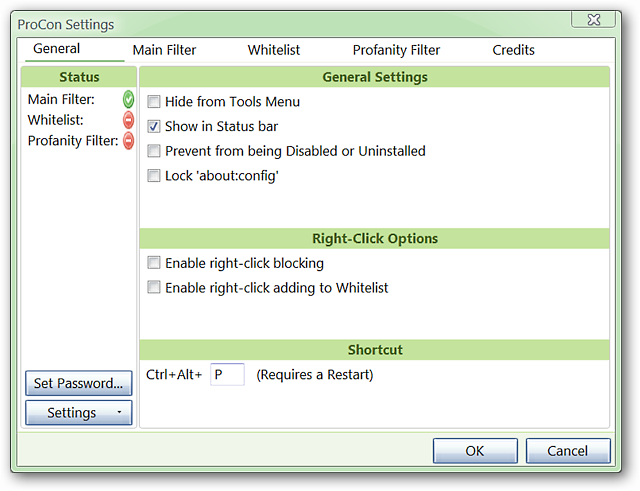

På datorer som använder WPBT läser Windows binära data från tabellen i UEFI-firmware och kopierar den till en fil med namnet wpbbin.exe vid start.

Du kan kontrollera din egen dator för att se om tillverkaren har inkluderat programvara i WPBT. För att ta reda på det, öppna katalogen C: \ Windows \ system32 och leta efter en fil med namnet wpbbin.exe . C: \ Windows \ system32 \ wpbbin.exe-filen finns bara om Windows kopierar den från UEFI-firmware. Om den inte finns har din datortillverkare inte använt WPBT för att automatiskt köra programvara på din dator.

Undvik WPBT och annan skräpvara

Microsoft har satt upp några fler regler för denna funktion i kölvattnet av Lenovos oansvariga säkerhetsfel. Men det är förvirrande att denna funktion till och med finns i första hand - och särskilt förvirrande att Microsoft skulle tillhandahålla den till PC-tillverkare utan några tydliga säkerhetskrav eller riktlinjer för dess användning.

De reviderade riktlinjerna instruerar OEM-företag att se till att användare faktiskt kan inaktivera den här funktionen om de inte vill ha den, men Microsofts riktlinjer har inte hindrat PC-tillverkare från att missbruka Windows-säkerhet tidigare. Bevittna Samsung-fraktdatorer med Windows Update inaktiverat eftersom det var enklare än att arbeta med Microsoft för att säkerställa att rätt drivrutiner lades till i Windows Update.

RELATERAD: Det enda säkra stället att köpa en Windows-dator är Microsoft Store

Detta är ännu ett exempel på att PC-tillverkare inte tar Windows-säkerhet på allvar. Om du planerar att köpa en ny Windows-dator rekommenderar vi att du köper en från Microsoft Store, Microsoft bryr sig faktiskt om dessa datorer och ser till att de inte har skadlig programvara som Lenovos Superfish, Samsungs Disable_WindowsUpdate.exe, Lenovos LSE-funktion, och allt annat skräp som en typisk dator kan komma med.

När vi skrev detta tidigare svarade många läsare att detta var onödigt eftersom du alltid bara kunde utföra en ren installation av Windows för att bli av med någon uppblåsning. Det är tydligen inte sant - det enda säkra sättet att få en Windows-dator utan uppblåsning är från Microsoft Store . Det borde inte vara så, men det är det.

Vad som är särskilt oroande med WPBT är inte bara Lenovos fullständiga misslyckande med att använda den för att baka säkerhetsproblem och skräp i rena installationer av Windows. Det som är särskilt oroande är att Microsoft tillhandahåller funktioner som detta till PC-tillverkare i första hand - särskilt utan ordentliga begränsningar eller vägledning.

Det tog också flera år innan den här funktionen till och med blev märkt bland den större tekniska världen, och det hände bara på grund av en otäck säkerhetssårbarhet. Vem vet vilka andra otäcka funktioner som bakas in i Windows för PC-tillverkare att missbruka. PC-tillverkare drar Windows rykte genom muck och Microsoft behöver för att få dem under kontroll.

Bildkredit: Cory M. Grenier på Flickr