В то время мало кто заметил, но Microsoft добавила новую функцию в Windows 8, которая позволяет производителям заражать прошивку UEFI с помощью мусор . Windows продолжит установку и восстановление этого нежелательного программного обеспечения даже после выполнения чистой установки.

Эта функция по-прежнему присутствует в Windows 10, и совершенно непонятно, почему Microsoft дала производителям ПК такую большую власть. Это подчеркивает важность покупки ПК в Microsoft Store - даже выполнение чистой установки может не избавить от всех предустановленных вредоносных программ.

WPBT 101

Начиная с Windows 8, производитель ПК может встроить программу - по сути, EXE-файл Windows - в Прошивка UEFI . Он хранится в разделе «Двоичная таблица платформы Windows» (WPBT) прошивки UEFI. При каждой загрузке Windows просматривает прошивку UEFI для этой программы, копирует ее из прошивки на диск операционной системы и запускает ее. Сама Windows не может предотвратить это. Если прошивка UEFI производителя предлагает это, Windows без вопросов запустит его.

LSE Lenovo и его дыры в безопасности

СВЯЗАННЫЕ С: Как производителям компьютеров платят за то, чтобы ваш ноутбук становился хуже

Невозможно написать об этой сомнительной особенности, не заметив дело, которое привлекло внимание общественности . Lenovo поставляла различные ПК с так называемым «Lenovo Service Engine» (LSE). Вот что утверждает Lenovo полный список затронутых компьютеров .

Когда программа автоматически запускается Windows 8, Lenovo Service Engine загружает программу под названием OneKey Optimizer и отправляет некоторый объем данных обратно в Lenovo. Lenovo устанавливает системные службы, предназначенные для загрузки и обновления программного обеспечения из Интернета, что делает невозможным их удаление - они даже автоматически вернутся после чистая установка Windows .

Lenovo пошла еще дальше, распространив эту сомнительную технику на Windows 7. Прошивка UEFI проверяет файл C: \ Windows \ system32 \ autochk.exe и заменяет его собственной версией Lenovo. Эта программа запускается при загрузке для проверки файловой системы в Windows, и этот трюк позволяет Lenovo заставить эту неприятную практику работать и в Windows 7. Это просто говорит о том, что в WPBT даже нет необходимости - производители ПК могут просто попросить свои прошивки перезаписать системные файлы Windows.

Microsoft и Lenovo обнаружили серьезную уязвимость в системе безопасности, которую можно использовать, поэтому Lenovo, к счастью, прекратила поставки компьютеров с этим неприятным хламом. Lenovo предлагает обновление, которое удалит LSE с ноутбуков а также обновление, которое удалит LSE с настольных ПК . Однако они не загружаются и не устанавливаются автоматически, поэтому на многих - возможно, наиболее пострадавших ПК Lenovo - по-прежнему будет установлен этот мусор в прошивке UEFI.

Это просто еще одна неприятная проблема безопасности от производителя ПК, из-за которой мы ПК, зараженные Superfish . Неясно, злоупотребляли ли другие производители ПК аналогичным образом WPBT на некоторых своих ПК.

Что об этом говорит Microsoft?

Как отмечает Lenovo:

«Корпорация Майкрософт недавно выпустила обновленное руководство по безопасности, в котором объясняется, как лучше всего реализовать эту функцию. Использование Lenovo LSE не соответствует этим рекомендациям, поэтому Lenovo прекратила поставки моделей настольных компьютеров с этой утилитой и рекомендует клиентам, у которых включена эта утилита, запустить утилиту «очистки», которая удаляет файлы LSE с рабочего стола ».

Другими словами, функция Lenovo LSE, использующая WPBT для загрузки нежелательного ПО из Интернета, была разрешена в соответствии с первоначальным дизайном и рекомендациями Microsoft для функции WPBT. Правила только сейчас были уточнены.

Microsoft не предоставляет много информации об этом. Есть только один файл .docx - даже не веб-страницу - на веб-сайте Microsoft с информацией об этой функции. Вы можете узнать об этом все, что захотите, прочитав этот документ. В нем объясняется, почему Microsoft включает эту функцию, на примере постоянного противоугонного ПО:

«Основная цель WPBT состоит в том, чтобы позволить критически важному программному обеспечению сохраняться, даже если операционная система была изменена или была переустановлена в« чистой »конфигурации. Одним из вариантов использования WPBT является включение программного обеспечения для защиты от кражи, которое необходимо для сохранения в случае кражи, форматирования и переустановки устройства. В этом сценарии функция WPBT дает возможность программному обеспечению для защиты от кражи переустановить себя в операционную систему и продолжить работу по назначению ».

Эта защита функции была добавлена в документ только после того, как Lenovo использовала ее для других целей.

Есть ли на вашем компьютере программное обеспечение WPBT?

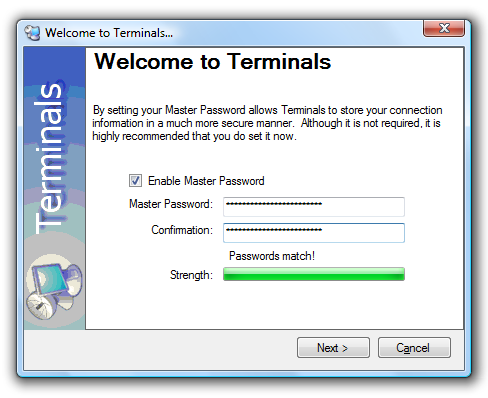

На ПК, использующих WPBT, Windows считывает двоичные данные из таблицы в прошивке UEFI и копирует их в файл с именем wpbbin.exe при загрузке.

Вы можете проверить свой собственный компьютер, чтобы узнать, включил ли производитель программное обеспечение в WPBT. Чтобы узнать, откройте каталог C: \ Windows \ system32 и найдите файл с именем wpbbin.exe . Файл C: \ Windows \ system32 \ wpbbin.exe существует только в том случае, если Windows копирует его из прошивки UEFI. Если его нет, производитель вашего ПК не использовал WPBT для автоматического запуска программного обеспечения на вашем ПК.

Избегайте WPBT и другого нежелательного ПО

Microsoft установила еще несколько правил для этой функции после безответственного сбоя системы безопасности Lenovo. Но вызывает недоумение то, что эта функция вообще существует, и особенно сбивает с толку то, что Microsoft предоставила ее производителям ПК без каких-либо четких требований безопасности или руководящих принципов по ее использованию.

В пересмотренном руководстве OEM-производители должны убедиться, что пользователи действительно могут отключить эту функцию, если они не хотят этого, но рекомендации Microsoft не мешали производителям ПК злоупотреблять безопасностью Windows в прошлом. Свидетель ПК Samsung с отключенным Центром обновления Windows потому что это было проще, чем работать с Microsoft, чтобы обеспечить добавление нужных драйверов в Центр обновления Windows.

СВЯЗАННЫЕ С: Единственное безопасное место для покупки ПК с Windows - это Microsoft Store.

Это еще один пример того, как производители ПК не относятся серьезно к безопасности Windows. Если вы планируете приобрести новый ПК с Windows, мы рекомендуем вам купить его в Microsoft Store, Microsoft действительно заботится об этих ПК и гарантирует, что на них нет вредоносного программного обеспечения, такого как Lenovo Superfish, Disable_WindowsUpdate.exe от Samsung, функция Lenovo LSE, и все остальное барахло, которое может быть у обычного ПК.

Когда мы писали это в прошлом, многие читатели ответили, что в этом нет необходимости, потому что вы всегда можете просто выполнить чистую установку Windows, чтобы избавиться от любых вредоносных программ. Ну видимо это неправда - единственный верный способ получить ПК с Windows без лишних программ - это Microsoft Store. . Так не должно быть, но это так.

Что особенно беспокоит в WPBT, так это не только полная неспособность Lenovo использовать его для запекания уязвимостей безопасности и нежелательного ПО в чистых установках Windows. Что особенно беспокоит, так это то, что Microsoft предоставляет подобные функции в первую очередь производителям ПК - особенно без надлежащих ограничений или указаний.

Кроме того, потребовалось несколько лет, прежде чем эта функция стала заметной среди широкого технологического мира, и это произошло только из-за серьезной уязвимости в системе безопасности. Кто знает, какие еще неприятные функции встроены в Windows, чтобы производители ПК могли ими злоупотреблять. Производители ПК тащат репутацию Windows в грязь, и Microsoft необходимо взять их под контроль.

Кредит изображения: Кори М. Гренье на Flickr