Niewiele osób wtedy zauważyło, ale Microsoft dodał nową funkcję do Windows 8, która pozwala producentom infekować oprogramowanie układowe UEFI crapware . System Windows będzie kontynuował instalowanie i wskrzeszanie tego niepotrzebnego oprogramowania nawet po wykonaniu czystej instalacji.

Ta funkcja jest nadal obecna w systemie Windows 10 i jest absolutnie zadziwiające, dlaczego Microsoft dałby producentom komputerów PC tyle mocy. Podkreśla znaczenie kupowania komputerów w sklepie Microsoft Store - nawet wykonanie czystej instalacji może nie pozbyć się całego preinstalowanego oprogramowania typu bloatware.

WPBT 101

Począwszy od systemu Windows 8, producent komputerów PC może osadzić program - zasadniczo plik .exe systemu Windows - w komputerze Oprogramowanie układowe UEFI . Jest on przechowywany w sekcji „Tabela binarna platformy Windows” (WPBT) oprogramowania układowego UEFI. Za każdym razem, gdy system Windows uruchamia się, sprawdza oprogramowanie układowe UEFI dla tego programu, kopiuje je z oprogramowania układowego na dysk systemu operacyjnego i uruchamia. Sam system Windows nie zapewnia sposobu, aby temu zapobiec. Jeśli oferuje to oprogramowanie układowe UEFI producenta, system Windows uruchomi je bez pytania.

LSE Lenovo i jego otwory zabezpieczające

ZWIĄZANE Z: Jak producenci komputerów są opłacani, aby Twój laptop był gorszy

Nie można pisać o tej wątpliwej funkcji bez zauważenia sprawa, która zwróciła na to uwagę opinii publicznej . Lenovo dostarczyło różne komputery z włączoną funkcją „Lenovo Service Engine” (LSE). Oto, co twierdzi Lenovo pełną listę komputerów, których dotyczy problem .

Gdy program jest automatycznie uruchamiany przez system Windows 8, Lenovo Service Engine pobiera program o nazwie OneKey Optimizer i zgłasza pewną ilość danych z powrotem do Lenovo. Lenovo konfiguruje usługi systemowe przeznaczone do pobierania i aktualizowania oprogramowania z Internetu, uniemożliwiając ich usunięcie - wrócą one nawet automatycznie po czysta instalacja systemu Windows .

Lenovo poszło jeszcze dalej, rozszerzając tę podejrzaną technikę na Windows 7. Oprogramowanie układowe UEFI sprawdza plik C: \ Windows \ system32 \ autochk.exe i nadpisuje go własną wersją Lenovo. Ten program działa podczas rozruchu, aby sprawdzić system plików w systemie Windows, a ta sztuczka pozwala Lenovo na wykonanie tej paskudnej praktyki również w systemie Windows 7. To po prostu pokazuje, że WPBT nie jest nawet konieczne - producenci komputerów PC mogliby po prostu zlecić ich oprogramowaniu firmowemu nadpisanie plików systemowych Windows.

Microsoft i Lenovo odkryły poważną lukę w zabezpieczeniach, która może zostać wykorzystana, więc Lenovo na szczęście zaprzestało wysyłania komputerów PC z tymi paskudnymi śmieciami. Oferty Lenovo aktualizacja, która usunie LSE z notebooków i aktualizacja, która usunie LSE z komputerów stacjonarnych . Jednak nie są one pobierane i instalowane automatycznie, więc wiele komputerów Lenovo - prawdopodobnie najbardziej dotkniętych - będzie nadal mieć te śmieci zainstalowane w oprogramowaniu UEFI.

To tylko kolejny paskudny problem bezpieczeństwa ze strony producenta komputera, który nam przyniósł Komputery zainfekowane wirusem Superfish . Nie jest jasne, czy inni producenci komputerów PC nadużywali WPBT w podobny sposób na niektórych swoich komputerach.

Co o tym mówi firma Microsoft?

Jak zauważa Lenovo:

„Firma Microsoft niedawno wydała zaktualizowane wytyczne dotyczące bezpieczeństwa, jak najlepiej wdrożyć tę funkcję. Korzystanie przez Lenovo z LSE nie jest zgodne z tymi wytycznymi, dlatego Lenovo zaprzestało dostarczania modeli komputerów stacjonarnych z tym narzędziem i zaleca klientom, którzy mają włączone to narzędzie, uruchomienie narzędzia do „czyszczenia”, które usuwa pliki LSE z pulpitu ”.

Innymi słowy, funkcja Lenovo LSE, która wykorzystuje WPBT do pobierania oprogramowania typu junkware z Internetu, była dozwolona zgodnie z pierwotnym projektem firmy Microsoft i wytycznymi dotyczącymi funkcji WPBT. Dopiero teraz wytyczne zostały dopracowane.

Microsoft nie oferuje zbyt wielu informacji na ten temat. Jest tylko pojedynczy plik docx - nawet strony internetowej - w witrynie firmy Microsoft z informacjami o tej funkcji. Możesz dowiedzieć się wszystkiego, co chcesz, czytając dokument. Wyjaśnia uzasadnienie firmy Microsoft dla włączenia tej funkcji na przykładzie trwałego oprogramowania zabezpieczającego przed kradzieżą:

„Podstawowym celem WPBT jest umożliwienie przetrwania krytycznego oprogramowania nawet wtedy, gdy system operacyjny został zmieniony lub został ponownie zainstalowany w„ czystej ”konfiguracji. Jednym z przypadków użycia WPBT jest włączenie oprogramowania zabezpieczającego przed kradzieżą, które jest wymagane w przypadku kradzieży, formatowania i ponownej instalacji urządzenia. W tym scenariuszu funkcjonalność WPBT zapewnia oprogramowaniu zabezpieczającemu przed kradzieżą możliwość ponownego zainstalowania się w systemie operacyjnym i dalszego działania zgodnie z przeznaczeniem ”.

Ta obrona funkcji została dodana do dokumentu dopiero po wykorzystaniu jej przez Lenovo do innych celów.

Czy Twój komputer zawiera oprogramowanie WPBT?

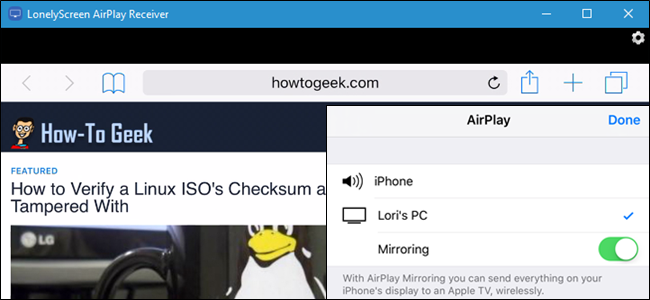

Na komputerach PC korzystających z WPBT system Windows odczytuje dane binarne z tabeli w oprogramowaniu układowym UEFI i kopiuje je do pliku o nazwie wpbbin.exe podczas rozruchu.

Możesz sprawdzić swój komputer, aby zobaczyć, czy producent włączył oprogramowanie do WPBT. Aby się tego dowiedzieć, otwórz katalog C: \ Windows \ system32 i poszukaj pliku o nazwie wpbbin.exe . Plik C: \ Windows \ system32 \ wpbbin.exe istnieje tylko wtedy, gdy system Windows skopiuje go z oprogramowania układowego UEFI. Jeśli go nie ma, producent komputera nie użył WPBT do automatycznego uruchamiania oprogramowania na komputerze.

Unikanie WPBT i innego oprogramowania typu junkware

Firma Microsoft wprowadziła kilka dodatkowych reguł dla tej funkcji w następstwie nieodpowiedzialnego błędu zabezpieczeń Lenovo. Ale zaskakujące jest to, że ta funkcja w ogóle istnieje - a szczególnie zaskakujące, że Microsoft udostępnia ją producentom komputerów PC bez żadnych jasnych wymagań bezpieczeństwa ani wytycznych dotyczących jej używania.

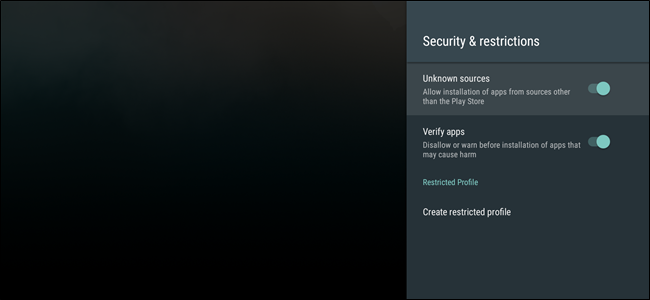

Zmienione wytyczne instruują producentów OEM, aby upewnić się, że użytkownicy mogą faktycznie wyłączyć tę funkcję, jeśli jej nie chcą, ale wytyczne firmy Microsoft nie powstrzymały producentów komputerów przed nadużywaniem zabezpieczeń systemu Windows w przeszłości. Świadek Samsung wysyła komputery z wyłączoną usługą Windows Update ponieważ było to łatwiejsze niż współpraca z firmą Microsoft w celu zapewnienia dodania odpowiednich sterowników do witryny Windows Update.

ZWIĄZANE Z: Jedynym bezpiecznym miejscem na zakup komputera z systemem Windows jest Microsoft Store

To kolejny przykład tego, że producenci komputerów PC nie traktują poważnie bezpieczeństwa systemu Windows. Jeśli planujesz zakup nowego komputera z systemem Windows, zalecamy zakup go w sklepie Microsoft Store. Microsoft faktycznie dba o te komputery i zapewnia, że nie mają one szkodliwego oprogramowania, takiego jak Lenovo Superfish, Disable_WindowsUpdate.exe firmy Samsung, funkcja LSE firmy Lenovo, i wszystkie inne śmieci, które może zawierać typowy komputer.

Kiedy pisaliśmy to w przeszłości, wielu czytelników odpowiedziało, że jest to niepotrzebne, ponieważ zawsze można po prostu przeprowadzić czystą instalację systemu Windows, aby pozbyć się nadużyć. Cóż, najwyraźniej to nieprawda - jedynym pewnym sposobem na uzyskanie komputera z systemem Windows bez nadużyć jest sklep Microsoft Store . Nie powinno tak być, ale tak jest.

To, co szczególnie niepokoi w WPBT, to nie tylko całkowita awaria Lenovo w używaniu go do umieszczania luk w zabezpieczeniach i oprogramowania typu junkware w czystych instalacjach systemu Windows. Szczególnie niepokojące jest to, że firma Microsoft udostępnia takie funkcje producentom komputerów PC - zwłaszcza bez odpowiednich ograniczeń i wskazówek.

Minęło również kilka lat, zanim ta funkcja została nawet zauważona w szerszym świecie technologicznym, a stało się to tylko z powodu paskudnej luki w zabezpieczeniach. Kto wie, jakie inne nieprzyjemne funkcje są wbudowane w system Windows, aby producenci komputerów PC mogli nadużywać. Producenci komputerów PC przeciągają reputację Windowsa przez błoto, a Microsoft musi mieć nad nimi kontrolę.

Źródło zdjęcia: Cory M. Grenier na Flickr