מעטים האנשים שמו לב באותה תקופה, אך מיקרוסופט הוסיפה תכונה חדשה לחלונות 8 המאפשרת ליצרנים להדביק את קושחת ה- UEFI באמצעות crapware . Windows תמשיך להתקין ולהחיות את תוכנת הזבל הזו גם לאחר ביצוע התקנה נקייה.

תכונה זו ממשיכה להיות קיימת ב- Windows 10, והיא בהחלט מסתירה מדוע מיקרוסופט תעניק ליצרני מחשבים רבים כל כך הרבה כוח. זה מדגיש את החשיבות של קניית מחשבים מחנות מיקרוסופט - אפילו ביצוע התקנה נקייה עלול לא להיפטר מכל תוכנת התפיחה המותקנת מראש.

WPBT 101

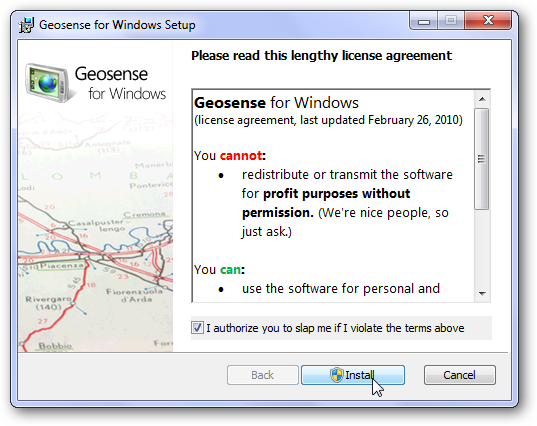

החל מ- Windows 8, יצרן מחשבים אישיים יכול להטמיע תוכנית - קובץ .exe של Windows, למעשה - במחשב האישי. קושחת UEFI . זה מאוחסן בסעיף "שולחן פלטפורמה בינארית של Windows" (WPBT) בקושחת UEFI. בכל פעם ש- Windows מאתחל, הוא מסתכל על הקושחה של UEFI עבור תוכנית זו, מעתיק אותה מהקושחה לכונן מערכת ההפעלה ומריץ אותה. חלונות עצמם אינם מספקים דרך למנוע זאת. אם קושחת ה- UEFI של היצרן תציע אותה, Windows תריץ אותה ללא עוררין.

LSE של לנובו וחורי האבטחה שלה

קָשׁוּר: כיצד משלמים יצרני מחשבים כדי להחמיר את המחשב הנייד שלך

אי אפשר לכתוב על התכונה המפוקפקת הזו בלי לציין המקרה שהביא אותו לידיעת הציבור . לנובו שלחה מגוון מחשבים עם מאפיין שנקרא "מנוע השירות של לנובו" (LSE). הנה מה שלטענת לנובו רשימה מלאה של מחשבים מושפעים .

כאשר התוכנית מנוהלת באופן אוטומטי על ידי Windows 8, מנוע השירות של לנובו מוריד תוכנית הנקראת OneKey Optimizer ומדווח על כמות מסוימת של נתונים בחזרה לנובו. לנובו מגדירה שירותי מערכת שנועדו להוריד ולעדכן תוכנות מהאינטרנט, מה שמאפשר להסיר אותם - הם אפילו יחזרו אוטומטית אחרי התקנה נקייה של Windows .

לנובו הלכה רחוק עוד יותר, והרחיבה את הטכניקה המוצלת הזו לחלונות 7. הקושחה של UEFI בודקת את קובץ C: \ Windows \ system32 \ autochk.exe ומחליפה אותה בגרסת Lenovo עצמה. תוכנית זו פועלת בעת האתחול כדי לבדוק את מערכת הקבצים ב- Windows, והטריק הזה מאפשר לנובו לגרום לתרגול מגעיל זה לעבוד גם ב- Windows 7. זה רק מראה כי ה- WPBT אפילו לא הכרחי - יצרני מחשבים אישיים יכולים פשוט להחליף את קבצי מערכת Windows שלהם.

מיקרוסופט ולנובו גילו פגיעות אבטחה גדולה בכך שניתן לנצל, ולכן לנובו הפסיקו למרבה המזל לשלוח מחשבים עם זבל מגעיל זה. לנובו מציעה עדכון שיסיר את LSE ממחשבים ניידים ו עדכון שיסיר את LSE ממחשבים שולחניים . עם זאת, אלה אינם מורידים ומותקנים באופן אוטומטי, כך שרבים - ככל הנראה מחשבי ה- Lenovo המושפעים ביותר ימשיכו להתקין את הזבל הזה בקושחת UEFI שלהם.

זו רק עוד בעיית אבטחה מגעילה של יצרן המחשבים האישיים שהביאה אותנו מחשבים נגועים בסופרפיש . לא ברור אם יצרני מחשבים אחרים ניצלו לרעה את ה- WPBT באופן דומה בחלק מהמחשבים שלהם.

מה אומרת מיקרוסופט על כך?

כפי שציין לנובו:

"מיקרוסופט פרסמה לאחרונה הנחיות אבטחה מעודכנות כיצד ליישם את התכונה הזו בצורה הטובה ביותר. השימוש של לנובו ב- LSE אינו תואם את ההנחיות הללו ולכן לנובו הפסיקה לשלוח דגמים שולחניים עם כלי השירות הזה וממליצה ללקוחות שמופעלת כלי השירות הזה להפעיל כלי "ניקוי" שמסיר את קבצי ה- LSE משולחן העבודה. "

במילים אחרות, תכונת Lenovo LSE המשתמשת ב- WPBT להורדת זבל מהאינטרנט הותרה על פי התכנון המקורי של מיקרוסופט וההנחיות לתכונת WPBT. ההנחיות שוכללו רק כעת.

מיקרוסופט לא מציעה הרבה מידע על כך. יש סתם קובץ .docx יחיד - אפילו לא דף אינטרנט - באתר האינטרנט של מיקרוסופט עם מידע על תכונה זו. אתה יכול ללמוד על כל מה שאתה רוצה על ידי קריאת המסמך. זה מסביר את הרציונל של מיקרוסופט לכלול תכונה זו, תוך שימוש בתוכנה נמשכת נגד גניבה כדוגמה:

"המטרה העיקרית של WPBT היא לאפשר לתוכנה קריטית להימשך גם כאשר מערכת ההפעלה השתנתה או הותקנה מחדש בתצורה" נקייה ". מקרה שימוש אחד עבור WPBT הוא לאפשר תוכנה נגד גניבה אשר נדרשת להתמיד במקרה והתקן נגנב, מעוצב ומותקן מחדש. בתרחיש זה פונקציונליות WPBT מספקת את האפשרות לתוכנת נגד גניבה להתקין את עצמה מחדש למערכת ההפעלה ולהמשיך לעבוד כמתוכנן. "

הגנה זו על התכונה נוספה למסמך רק לאחר שלנובו השתמשה בה למטרות אחרות.

האם המחשב שלך כולל תוכנת WPBT?

במחשבים אישיים המשתמשים ב- WPBT, Windows קורא את הנתונים הבינאריים מהטבלה בקושחת UEFI ומעתיק אותם לקובץ בשם wpbbin.exe בעת האתחול.

אתה יכול לבדוק את המחשב האישי שלך כדי לראות אם היצרן כלל תוכנה ב- WPBT. כדי לברר זאת, פתח את ספריית C: \ Windows \ system32 וחפש קובץ בשם wpbbin.exe . הקובץ C: \ Windows \ system32 \ wpbbin.exe קיים רק אם Windows מעתיק אותו מקושחת UEFI. אם הוא אינו קיים, יצרן המחשבים האישיים שלך לא השתמש ב- WPBT להפעלת תוכנה באופן אוטומטי במחשב האישי שלך.

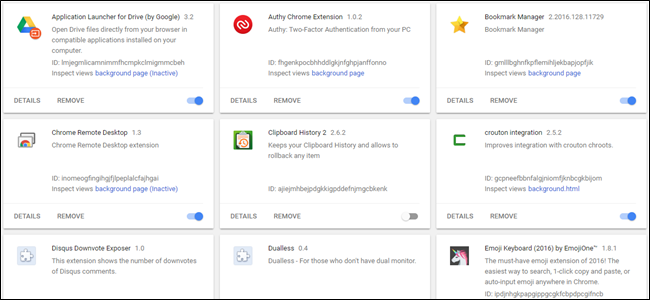

הימנעות מ- WPBT וזבל אחר

מיקרוסופט קבעה עוד כמה כללים לתכונה זו בעקבות כישלון האבטחה הלא אחראי של לנובו. אך מביך שתכונה זו בכלל קיימת מלכתחילה - ובעיקר מביכה שמיקרוסופט תספק אותה ליצרני מחשבים אישיים ללא כל דרישות אבטחה ברורות או הנחיות לשימוש בה.

ההנחיות המתוקנות מנחות את יצרני המקור להבטיח שמשתמשים יכולים להשבית את התכונה הזו אם הם לא רוצים אותה, אך ההנחיות של מיקרוסופט לא מנעו מיצרני מחשבים פוגעים בעבר באבטחת Windows. עֵד מחשבי משלוח של סמסונג עם Windows Update מושבתים כי זה היה קל יותר מאשר לעבוד עם מיקרוסופט כדי להבטיח שמנהלי ההתקנים המתאימים יתווספו ל- Windows Update.

קָשׁוּר: המקום הבטוח היחיד לרכישת מחשב Windows הוא חנות מיקרוסופט

זוהי דוגמה נוספת ליצרני מחשבים שאינם מתייחסים ברצינות לאבטחת Windows. אם אתם מתכננים לרכוש מחשב חדש של Windows, אנו ממליצים לכם לקנות אחד מחנות מיקרוסופט, מיקרוסופט אכן דואגת למחשבים אלה ומבטיחה שאין להם תוכנה מזיקה כמו Superfish של לנובו, Disable_WindowsUpdate.exe של סמסונג, תכונת ה- LSE של לנובו, וכל שאר הזבל שאליו עשוי להגיע מחשב טיפוסי.

כשכתבנו את זה בעבר, הרבה קוראים השיבו כי זה מיותר מכיוון שתמיד תוכל פשוט לבצע התקנה נקייה של Windows כדי להיפטר מכל תוכנת bloat. ובכן, כנראה שזה לא נכון - הדרך הבטוחה היחידה להשיג מחשב Windows ללא bloatware הוא מחנות מיקרוסופט . זה לא צריך להיות ככה, אבל זה כן.

מה שמטריד במיוחד ב- WPBT הוא לא רק הכישלון המוחלט של לנובו בשימוש בו לאפיית פרצות אבטחה וגרוטאות זבל להתקנות נקיות של Windows. מה שמדאיג במיוחד הוא שמיקרוסופט מספקת תכונות כאלה ליצרני מחשבים מלכתחילה - במיוחד ללא מגבלות או הנחיות מתאימות.

זה לקח גם כמה שנים עד שהתכונה הזו אפילו הופיעה בקרב העולם הטכנולוגי הרחב, וזה קרה רק בגלל פגיעות ביטחונית מגעילה. מי יודע אילו תכונות נבזיות אחרות נאפות בחלונות כדי שיצרני מחשבים יוכלו להתעלל בהם. יצרניות מחשבים אישיים גוררות את המוניטין של חלונות באמצעות המיקרוסופט ומיקרוסופט צריכה להביא אותם לשליטה.

אשראי תמונה: קורי מ 'גרנייה בפליקר