физкес / Shutterstock Bluetooth есть повсюду, как и недостатки его безопасности. Но насколько велик риск? Насколько вас должны беспокоить Bluejacking, Bluesnarfing или Bluebugging? Вот что вам нужно знать, чтобы защитить свои устройства.

Многочисленные уязвимости Bluetooth

На первый взгляд может показаться, что использовать Bluetooth довольно рискованно. На недавней конференции по безопасности DEF CON 27, участникам посоветовали отключить Bluetooth на своих устройствах, пока они были там. Конечно, имеет смысл быть более осторожным с безопасностью своего устройства, если вас окружают тысячи хакеров в довольно небольшом месте.

Даже если вы не посещаете хакерскую конференцию, есть веские причины для беспокойства - просто прочтите новости. А уязвимость в спецификации Bluetooth был недавно обнаружен. Он позволяет хакерам получить доступ к вашему устройству Bluetooth с помощью метода, называемого согласованием ключей Bluetooth (KNOB). Для этого хакер поблизости заставляет ваше устройство использовать более слабое шифрование при подключении, что упрощает его взлом.

Звучит сложно? Это вроде как. Чтобы эксплойт KNOB сработал, хакер должен быть физически близко к вам, когда вы подключаете два ваших Bluetooth-устройства. И у него есть только короткое время, чтобы перехватить рукопожатие и принудительно применить другой метод шифрования. Затем хакеру приходится подбирать пароль - однако это, вероятно, довольно просто, потому что новый ключ шифрования может иметь длину всего один бит.

Рассмотрим также уязвимость, обнаруженная исследователями Бостонского университета . Подключенные устройства Bluetooth, такие как наушники и динамики, передают свою личность удивительно заметным образом. Если вы используете такое устройство, вас можно будет отслеживать, пока оно включено.

Обе эти уязвимости появились в прошлом месяце, и вам нужно всего лишь прокрутить год назад, чтобы найти еще один . Короче говоря, если хакер находится поблизости и отправляет недействительный открытый ключ на ваше устройство Bluetooth, весьма вероятно, что он сможет определить ваш текущий сеансовый ключ. Как только это будет сделано, хакер сможет легко перехватить и расшифровать все данные, передаваемые между устройствами Bluetooth. Хуже того, она также может вводить вредоносные сообщения на устройство.

И мы могли бы продолжить. Есть множество доказательств того, что Bluetooth примерно так же безопасен, как замок, сделанный из макаронных изделий фузилли.

Обычно это вина производителя

Говоря о навесных замках Fusilli, виноваты не эксплойты, указанные в спецификации Bluetooth. Производители устройств Bluetooth несут значительную ответственность за усугубление уязвимостей Bluetooth. Сэм Куинн, исследователь безопасности из McAfee Advanced Threat Research, рассказал How-to Geek об уязвимости, которую он обнаружил в интеллектуальном замке Bluetooth:

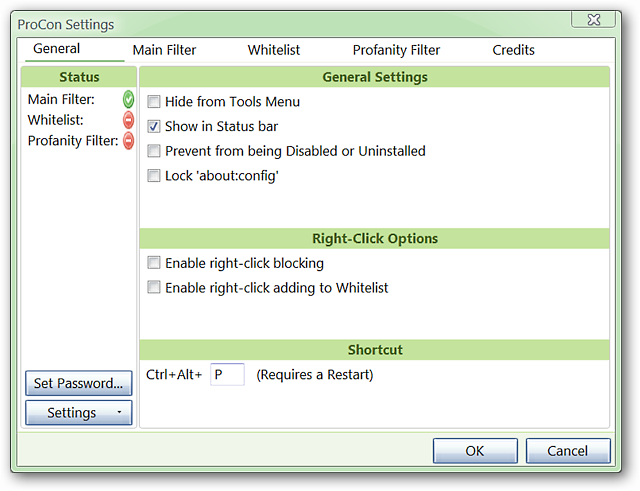

«Они реализовали это без необходимости сопряжения. Мы обнаружили, что если вы отправите ему определенное значение, он просто откроется без имени пользователя или пароля, используя режим Bluetooth с низким энергопотреблением под названием «Just Works» ».

С Just Works любое устройство может мгновенно подключаться, выдавать команды и читать данные без какой-либо другой аутентификации. Хотя это удобно в определенных ситуациях, это не лучший способ создать замок.

«Многие уязвимости возникают из-за того, что производитель не понимает, как лучше всего реализовать безопасность для своего устройства», - сказал Куинн.

Тайлер Моффитт, старший аналитик по исследованию угроз в Webroot, согласен с тем, что это проблема:

«Так много устройств создается с Bluetooth, и нет никаких правил или рекомендаций относительно того, как производители должны реализовывать безопасность. Есть много поставщиков, производящих наушники, умные часы, всевозможные устройства, и мы не знаем, какой тип безопасности они имеют ».

Моффитт описывает умную игрушку, подключенную к облаку, которую он однажды оценил, которая может воспроизводить звуковые сообщения, хранящиеся в облаке. «Он был разработан для людей, которые много путешествуют, и семей военнослужащих, чтобы они могли загружать сообщения, чтобы дети могли услышать их воспроизведение на игрушке».

К сожалению, можно было подключиться к игрушке и по Bluetooth. Он не использовал никакой аутентификации, поэтому злоумышленник мог стоять снаружи и записывать на него что угодно.

Моффитт видит проблему в чувствительном к цене рынке устройств. Многие поставщики обходятся стороной с безопасностью, потому что клиенты не видят и не ценят ее.

«Если я смогу получить то же самое, что и эти Apple Watch, менее чем за половину цены, я попробую это сделать», - сказал Моффитт. «Но эти устройства часто представляют собой минимально жизнеспособные продукты, созданные для максимальной рентабельности. Дизайн этих продуктов часто не проходит проверку на безопасность ».

Избегайте привлекательных неприятностей

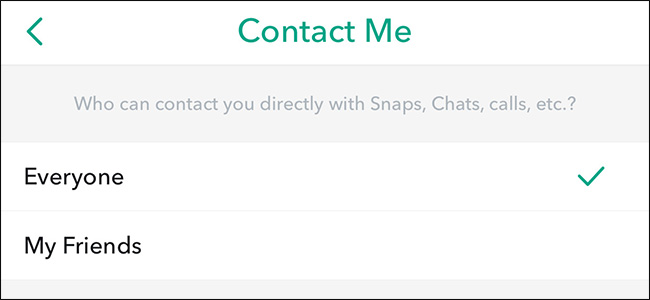

Доктрина привлекательного неудобства - это аспект деликтного права. Под ним, если что-то вроде лужи или щелкающего дерева, на котором растут конфеты (применимо только в магических сферах), соблазняет ребенка вторгнуться в вашу собственность, и он ранен, вы несете ответственность. Некоторые функции Bluetooth являются привлекательной помехой, которая подвергает риску ваше устройство и данные, и взлома не требуется.

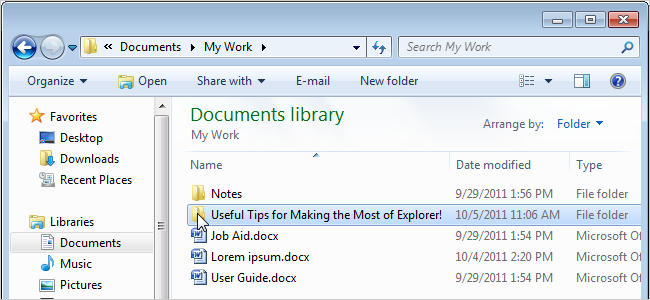

Например, многие телефоны имеют функцию интеллектуальной блокировки. Он позволяет вам оставлять телефон разблокированным, если он подключен к определенному надежному устройству Bluetooth. Таким образом, если вы носите наушники Bluetooth, ваш телефон остается разблокированным, пока они включены. Это удобно, но делает вас уязвимыми для взлома.

«Я искренне рекомендую никому не использовать эту функцию, - сказал Моффитт. «Это просто созрело для злоупотреблений».

Существует бесчисленное множество ситуаций, в которых вы можете отойти от телефона достаточно далеко, что вы не можете им управлять, но при этом он все еще находится в зоне действия Bluetooth. По сути, вы оставили свой телефон разблокированным в общественном месте.

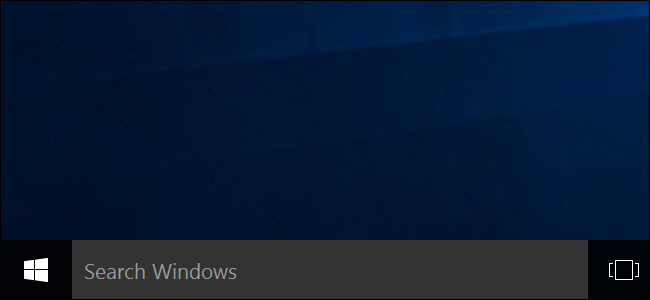

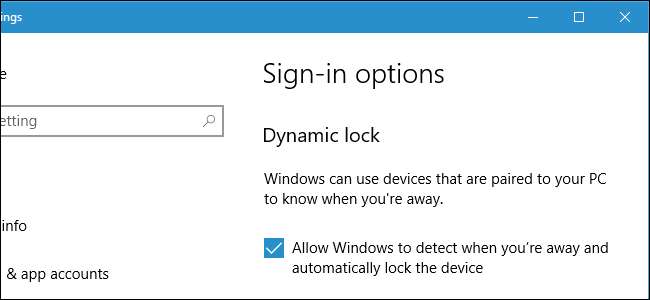

В Windows 10 есть разновидность интеллектуальной блокировки, которая называется Динамическая блокировка . Он блокирует ваш компьютер, когда ваш телефон выходит за пределы диапазона Bluetooth. Как правило, подумал, этого не происходит, пока вы не окажетесь на расстоянии 30 футов. И даже тогда Dynamic Lock иногда работает медленно.

Существуют и другие устройства, предназначенные для автоматической блокировки или разблокировки. Это круто и футуристично, когда умный замок отпирает вашу входную дверь, как только вы ступите на крыльцо, но он также делает его взломанным. А если кто-то заберет ваш телефон, он сможет войти в ваш дом, не зная пароля вашего телефона.

«Bluetooth 5 выходит, и его теоретическая дальность действия составляет 800 футов », - говорит Моффитт. "Это усилит опасения такого рода".

СВЯЗАННЫЕ С: Bluetooth 5.0: в чем отличие и почему это важно

Примите разумные меры предосторожности

Ясно, что с Bluetooth существуют реальные риски. Но это не значит, что вам нужно выбрасывать AirPods или продавать портативные колонки - риск на самом деле невелик. В общем, для того, чтобы хакер добился успеха, он должен находиться в пределах 300 футов от вас для устройства Bluetooth класса 1 или 30 футов для устройства класса 2.

Он также должен быть опытным, чтобы иметь в виду конкретную цель для вашего устройства. Bluejacking устройства (получение контроля над отправкой сообщений на другие близлежащие устройства Bluetooth), Bluesnarfing (доступ или кража данных на устройстве Bluetooth) и Bluebugging (получение полного контроля над устройством Bluetooth) - все это требует различных эксплойтов и наборов навыков.

Есть гораздо более простые способы добиться того же. Чтобы проникнуть в чей-то дом, вы можете попытаться взломать замок входной двери или просто бросить камень в окно.

«Исследователь из нашей команды говорит, что лом - лучший инструмент для взлома», - сказал Куинн.

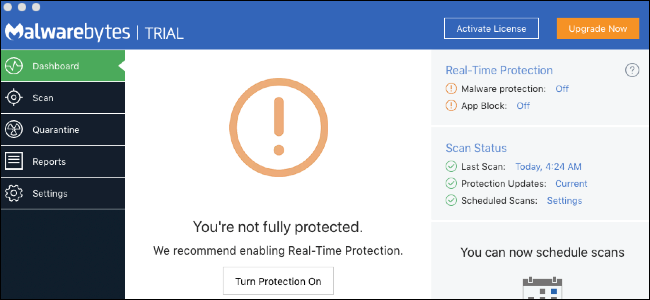

Но это не значит, что вам не следует принимать разумные меры предосторожности. Прежде всего, отключите функции интеллектуальной блокировки на вашем телефоне и ПК. Не привязывайте безопасность какого-либо устройства к присутствию другого через Bluetooth.

И используйте для сопряжения только устройства с аутентификацией. Если вы покупаете устройство, для которого не требуется код доступа - или код доступа 0000 - верните его, чтобы получить более безопасный продукт.

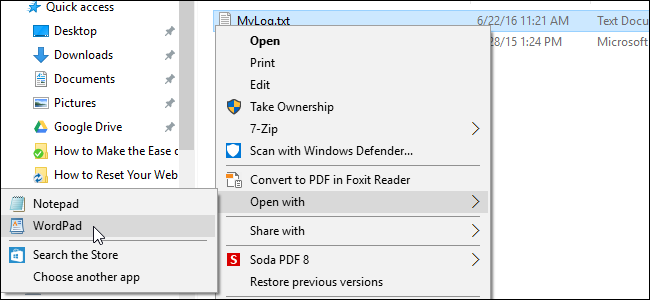

Это не всегда возможно, но обновите прошивку на своих устройствах Bluetooth, если она доступна. Если нет, возможно, пришло время заменить это устройство.

«Это похоже на вашу операционную систему», - сказал Моффитт. «Если вы используете Windows XP или Windows 7, вероятность заражения выше более чем в два раза. То же самое и со старыми устройствами Bluetooth ».

Опять же, если вы примете надлежащие меры предосторожности, вы можете значительно снизить риск взлома.

«Мне нравится думать, что эти устройства не обязательно небезопасны», - сказал Куинн. «За те 20 лет, что у нас был Bluetooth, никто до сих пор не обнаружил эту уязвимость KNOB, и в реальном мире нет известных взломов Bluetooth».

Но он добавил: «Если устройству не требуется открытая связь, возможно, вы могли бы отключить Bluetooth на этом устройстве. Это просто добавляет еще один вектор атаки, который могут использовать хакеры ».