fizkes / Shutterstock ब्लूटूथ हर जगह है, और इसलिए इसकी सुरक्षा खामियां हैं। लेकिन जोखिम कितना बढ़िया है? ब्लूजैकिंग, ब्लूस्नरफ़िंग या ब्लूबगिंग के बारे में आपको कितना चिंतित होना चाहिए? यहां आपको अपने उपकरणों की सुरक्षा के लिए पता होना चाहिए।

ब्लूटूथ कमजोरियाँ प्रचुरता

पहली नज़र में, यह ब्लूटूथ का उपयोग करने के लिए बहुत जोखिम भरा लग सकता है। हाल ही में DEF CON 27 सुरक्षा सम्मेलन में, उपस्थित लोगों को ब्लूटूथ को अक्षम करने की सलाह दी गई उनके उपकरणों पर जब वे वहां थे। निश्चित रूप से, यह समझ में आता है कि यदि आप एक उचित स्थान पर हजारों हैकर्स से घिरे हैं, तो आप अपनी डिवाइस सुरक्षा के साथ अधिक सावधान रहना चाहते हैं।

यहां तक कि अगर आप हैकर्स सम्मेलन में भाग नहीं ले रहे हैं, तो चिंता के वैध कारण हैं - बस खबर पढ़ें। ए ब्लूटूथ विनिर्देश में भेद्यता हाल ही में उजागर किया गया था। यह हैकर्स को ब्लूटूथ की कुंजी वार्ता (KNOB) नामक तकनीक के माध्यम से आपके ब्लूटूथ डिवाइस तक पहुंचने की अनुमति देता है। ऐसा करने के लिए, एक नजदीकी हैकर आपके डिवाइस को कनेक्ट होने पर कमजोर एन्क्रिप्शन का उपयोग करने के लिए मजबूर करता है, जिससे उसे क्रैक करना आसान हो जाता है।

ध्वनि जटिल? यह एक तरह का है। KNOB काम करने के लिए, जब आप अपने दो ब्लूटूथ डिवाइस कनेक्ट करते हैं, तो हैकर को शारीरिक रूप से आपके करीब होना चाहिए। और उसके पास केवल हाथ मिलाने और एक अलग एन्क्रिप्शन विधि को लागू करने के लिए एक छोटी खिड़की है। फिर हैकर को पासवर्ड को बल देना पड़ता है - हालाँकि, यह बहुत आसान है क्योंकि नई एन्क्रिप्शन कुंजी लंबाई में एक बिट जितनी कम हो सकती है।

इस पर भी विचार करें बोस्टन विश्वविद्यालय के शोधकर्ताओं द्वारा उजागर की गई भेद्यता । कनेक्टेड ब्लूटूथ डिवाइस, जैसे ईयरबड और स्पीकर, अपनी पहचान को आश्चर्यजनक रूप से पहचानने योग्य तरीके से प्रसारित करते हैं। यदि आप इस तरह के उपकरण का उपयोग करते हैं, तो जब तक आप इस पर नज़र रख सकते हैं।

इन दोनों कमजोरियों को पिछले महीने में पॉप अप किया गया था, और आपको केवल एक वर्ष वापस खोजने के लिए स्क्रॉल करना होगा एक और । संक्षेप में, यदि कोई हैकर पास है और आपके ब्लूटूथ डिवाइस के लिए एक अमान्य सार्वजनिक कुंजी भेजता है, तो यह अत्यधिक संभावित है कि वह आपकी वर्तमान सत्र कुंजी निर्धारित कर सकता है। एक बार ऐसा करने के बाद, हैकर आसानी से ब्लूटूथ डिवाइस के बीच से गुजरने वाले सभी डेटा को इंटरसेप्ट और डिक्रिप्ट कर सकता है। इससे भी बदतर, वह डिवाइस पर दुर्भावनापूर्ण संदेशों को भी इंजेक्ट कर सकती है।

और हम जा सकते थे। इस बात के पर्याप्त प्रमाण हैं कि ब्लूटूथ के बारे में उतना ही सुरक्षित है जितना कि फ़्यूसिली पास्ता से निकले पैडलॉक।

यह आमतौर पर निर्माता की गलती है

फ्यूसिली पैडलॉक की बात करें तो, यह ब्लूटूथ स्पेसिफिकेशन में होने वाले कारनामों के लिए नहीं है। ब्लूटूथ डिवाइस निर्माताओं ब्लूटूथ की कमजोरियों को कम करने के लिए महत्वपूर्ण जिम्मेदारी लेते हैं। McAfee एडवांस्ड थ्रेट रिसर्च के एक सुरक्षा शोधकर्ता सैम क्विन ने बताया कि कैसे-कैसे गीक के बारे में उन्होंने एक ब्लूटूथ स्मार्ट पैडलॉक के लिए खुलासा किया।

उन्होंने कहा, "उन्होंने इसे लागू करने की आवश्यकता नहीं है। हमें पता चला कि यदि आपने इसके लिए एक विशेष मूल्य भेजा है, तो यह सिर्फ password जस्ट वर्क्स ’नामक एक ब्लूटूथ कम ऊर्जा मोड का उपयोग करके बिना किसी उपयोगकर्ता नाम या पासवर्ड के खुलेगा।

जस्ट वर्क्स के साथ, कोई भी डिवाइस तुरंत कनेक्ट कर सकता है, कमांड जारी कर सकता है, और किसी अन्य प्रमाणीकरण के बिना डेटा पढ़ सकता है। हालांकि कुछ स्थितियों में यह आसान है, लेकिन यह पैडलॉक डिजाइन करने का सबसे अच्छा तरीका नहीं है।

"बहुत कमजोरियां एक निर्माता से खेलने में आती हैं जो अपने डिवाइस के लिए सुरक्षा को लागू करने का सबसे अच्छा तरीका नहीं समझती है," क्विन ने कहा।

वेबरॉट के एक वरिष्ठ खतरे शोध विश्लेषक टायलर मोफिट ने माना कि यह एक समस्या है:

"इतने सारे उपकरण ब्लूटूथ के साथ बनाए जा रहे हैं, और विक्रेताओं के शून्य विनियमन या दिशानिर्देश हैं कि विक्रेताओं को सुरक्षा कैसे लागू करनी चाहिए। बहुत सारे वेंडर हैं जो हेडफ़ोन, स्मार्टवॉच बनाते हैं, सभी तरह के उपकरण हैं और हम नहीं जानते हैं कि उन्होंने किस तरह की सुरक्षा का निर्माण किया है। ”

मोफिट एक क्लाउड-कनेक्टेड स्मार्ट टॉय का वर्णन करता है जो उसने एक बार मूल्यांकन किया था जो क्लाउड में संग्रहीत ऑडियो संदेश चला सकता है। "यह उन लोगों के लिए डिज़ाइन किया गया था जो बहुत अधिक और सैन्य परिवारों की यात्रा करते हैं, इसलिए वे बच्चों को खिलौना पर वापस सुनने के लिए संदेश अपलोड कर सकते हैं।"

दुर्भाग्य से, आप ब्लूटूथ के माध्यम से खिलौने से भी जुड़ सकते हैं। इसमें किसी भी तरह के प्रमाणीकरण का उपयोग नहीं किया गया था, इसलिए एक दुर्भावनापूर्ण अभिनेता बाहर खड़े होकर कुछ भी रिकॉर्ड कर सकता है।

मोफिट मूल्य-संवेदनशील डिवाइस बाजार को एक समस्या के रूप में देखता है। कई विक्रेताओं ने सुरक्षा पर कोनों को काट दिया क्योंकि ग्राहक इसे बहुत अधिक मौद्रिक मूल्य नहीं देखते या असाइन नहीं करते हैं।

मोफ ने कहा, "अगर मैं इस ऐप्पल वॉच को आधे से भी कम कीमत में खरीद सकता हूं, तो मैं कोशिश करूंगा।" “लेकिन उन उपकरणों को अक्सर वास्तव में सिर्फ न्यूनतम व्यवहार्य उत्पाद होते हैं, जो अधिकतम लाभप्रदता के लिए बनाए जाते हैं। इन उत्पादों के डिजाइन में अक्सर शून्य सुरक्षा वीटिंग होती है। ”

आकर्षक उपद्रवों से बचें

आकर्षक उपद्रव सिद्धांत टार्चर लॉ का एक पहलू है। इसके तहत, अगर कोई ऐसा पूल या तड़क-भड़क वाला पेड़ है जो कैंडी उगता है (केवल जादुई स्थानों में लागू होता है) एक बच्चे को आपकी संपत्ति पर अत्याचार करने के लिए लालच देता है और वह घायल हो जाता है, तो आप उत्तरदायी हैं। कुछ ब्लूटूथ विशेषताएं एक आकर्षक उपद्रव की तरह हैं जो आपके डिवाइस और डेटा को खतरे में डालती हैं, और हैकिंग की आवश्यकता नहीं होती है।

उदाहरण के लिए, कई फोन में स्मार्ट लॉक फीचर होता है। यह आपको अपना फ़ोन तब तक खुला छोड़ने की अनुमति देता है, जब तक कि वह किसी विशिष्ट, विश्वसनीय ब्लूटूथ डिवाइस से जुड़ा हुआ हो। इसलिए, यदि आप ब्लूटूथ हेडफ़ोन पहनते हैं, तो आपका फ़ोन तब तक खुला रहता है, जब तक आप उन्हें ऑन करते हैं। जबकि यह सुविधाजनक है, यह आपको हैकिंग के लिए असुरक्षित बनाता है।

"यह एक ऐसी सुविधा है जिसका मैं पूरी ईमानदारी से कोई उपयोग नहीं करने की सलाह देता हूं," मोफिट ने कहा। "यह दुरुपयोग के लिए सिर्फ पका है।"

ऐसी अनगिनत परिस्थितियाँ हैं जिनमें आप अपने फोन से काफी दूर तक भटक सकते हैं जो आपके नियंत्रण में नहीं हैं, और फिर भी यह ब्लूटूथ सीमा के भीतर है। अनिवार्य रूप से, आपने अपना फ़ोन किसी सार्वजनिक स्थान पर अनलॉक कर दिया है।

विंडोज 10 में स्मार्ट लॉक नाम की भिन्नता है डायनेमिक लॉक । जब आपका फोन ब्लूटूथ रेंज से बाहर चला जाता है तो यह आपके कंप्यूटर को लॉक कर देता है। आमतौर पर, सोचा जाता है, कि जब तक आप 30 फीट दूर नहीं हो जाते। और फिर भी, डायनेमिक लॉक कभी-कभी सुस्त होता है।

स्वचालित रूप से लॉक या अनलॉक करने के लिए डिज़ाइन किए गए अन्य डिवाइस हैं। जब आप पोर्च पर कदम रखते हैं तो एक स्मार्ट लॉक आपके सामने के दरवाजे को अनलॉक करता है, लेकिन यह आपको हैक करने योग्य भी बनाता है। और अगर कोई आपका फोन लेता है, तो वह अब आपके घर में आपके फोन के पासकोड को जाने बिना आ सकता है।

“ब्लूटूथ 5 बाहर आ रहा है, और इसकी 800 फीट की एक सैद्धांतिक सीमा है, ”मोफिट कहते हैं। "इस प्रकार की चिंताओं को बढ़ाना है।"

सम्बंधित: ब्लूटूथ 5.0: क्या अलग है, और यह क्यों मायने रखता है

उचित सावधानी बरतें

स्पष्ट रूप से, ब्लूटूथ के साथ वास्तविक जोखिम हैं। लेकिन इसका मतलब यह नहीं है कि आपको अपने AirPods को फेंकना होगा या अपने पोर्टेबल स्पीकर को बेचना होगा - जोखिम वास्तव में कम है। सामान्य तौर पर, किसी हैकर के सफल होने के लिए, उसे क्लास 1 ब्लूटूथ डिवाइस के लिए 300 फीट या क्लास 2 के लिए 30 फीट के दायरे में रहना होगा।

उसे आपके डिवाइस के लिए एक विशिष्ट लक्ष्य के साथ परिष्कृत होना होगा। ब्लूजैकिंग एक उपकरण (अन्य आस-पास के ब्लूटूथ डिवाइसों को संदेश भेजने के लिए नियंत्रण), ब्लूसनर्फिंग (ब्लूटूथ डिवाइस पर डेटा को एक्सेस करना या चोरी करना), और ब्लूबगिंग (ब्लूटूथ डिवाइस का संपूर्ण नियंत्रण लेना) सभी के लिए अलग-अलग कारनामे और कौशल की आवश्यकता होती है।

समान चीजों को पूरा करने के लिए बहुत आसान तरीके हैं। किसी के घर में घुसने के लिए, आप सामने के दरवाजे के लॉक को ब्लूबग कर सकते हैं या केवल एक खिड़की के माध्यम से एक चट्टान फेंक सकते हैं।

"हमारी टीम के एक शोधकर्ता कहते हैं कि क्राउन सबसे अच्छा हैकिंग टूल है," क्विन ने कहा।

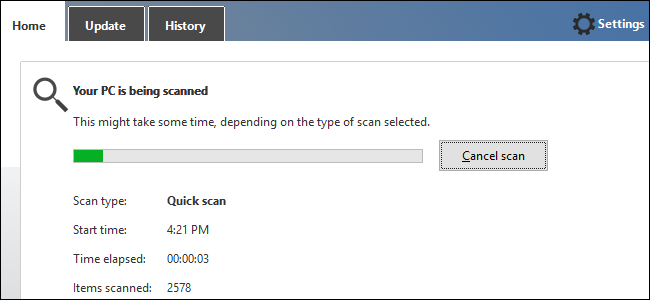

लेकिन इसका मतलब यह नहीं है कि आपको उचित सावधानी नहीं बरतनी चाहिए। सबसे पहले और सबसे महत्वपूर्ण, अपने फोन और पीसी पर स्मार्ट लॉक सुविधाओं को अक्षम करें। किसी भी उपकरण की सुरक्षा को ब्लूटूथ के माध्यम से दूसरे की उपस्थिति में न बांधें।

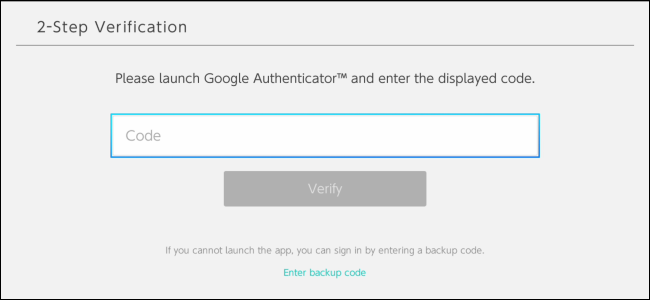

और केवल उन उपकरणों का उपयोग करें जिनके पास युग्मन के लिए प्रमाणीकरण है। यदि आप कोई ऐसा उपकरण खरीदते हैं जिसके लिए पासकोड की आवश्यकता नहीं है - या पासकोड 0000 है - तो उसे अधिक सुरक्षित उत्पाद के लिए लौटा दें।

यह हमेशा संभव नहीं है, लेकिन यदि यह उपलब्ध है तो अपने ब्लूटूथ डिवाइस पर फर्मवेयर अपडेट करें। यदि नहीं, तो शायद उस उपकरण को बदलने का समय आ गया है।

"यह आपके ऑपरेटिंग सिस्टम की तरह है," Moffitt ने कहा। "आप Windows XP या विंडोज 7 का उपयोग करते हैं, आप संक्रमित होने की संभावना से दोगुना से अधिक हैं। पुराने ब्लूटूथ डिवाइस के साथ भी ऐसा ही है। "

फिर भी, यदि आप उचित सावधानी बरतते हैं, तो आप हैक होने के जोखिम को बहुत कम कर सकते हैं।

"मुझे लगता है कि ये उपकरण जरूरी असुरक्षित नहीं हैं," क्विन ने कहा। "20 वर्षों में हमारे पास ब्लूटूथ था, किसी को भी अब तक इस KNOB भेद्यता का पता नहीं चला, और वास्तविक दुनिया में कोई ज्ञात ब्लूटूथ हैक नहीं हैं।"

लेकिन उन्होंने कहा: "अगर किसी डिवाइस को खुले संचार की आवश्यकता नहीं होती है, तो शायद आप उस डिवाइस पर ब्लूटूथ बंद कर सकते हैं। यह सिर्फ एक और हमला वेक्टर जोड़ता है जिसे हैकर्स इस्तेमाल कर सकते हैं। "