fizkes/Shutterstock Bluetooth er overalt, og det er også sikkerhetsfeil. Men hvor stor er risikoen? Hvor bekymret skal du være om Bluejacking, Bluesnarfing eller Bluebugging? Dette er hva du trenger å vite for å beskytte enhetene dine.

Sikkerhetsproblemer i Bluetooth

Ved første øyekast kan det virke som om det er ganske risikabelt å bruke Bluetooth. På den nylige sikkerhetskonferansen DEF CON 27, deltakerne ble rådet til å deaktivere Bluetooth på enhetene mens de var der. Selvfølgelig er det fornuftig at du vil være mer forsiktig med enhetens sikkerhet hvis du er omgitt av tusenvis av hackere på et ganske lite sted.

Selv om du ikke deltar på en hackerkonferanse, er det gyldige grunner til bekymring - bare les nyhetene. EN sårbarhet i Bluetooth-spesifikasjonen ble nylig avdekket. Det gir hackere tilgang til Bluetooth-enheten din via en teknikk som kalles Key Negotiation of Bluetooth (KNOB). For å gjøre dette tvinger en nærliggende hacker enheten din til å bruke svakere kryptering når den kobles til, noe som gjør det lettere for ham å knekke den.

Høres komplisert ut? Det er liksom. For at KNOB-utnyttelsen skal fungere, må hackeren være fysisk nær deg når du kobler til dine to Bluetooth-enheter. Og han har bare et kort tidsvindu til å fange opp håndtrykket og tvinge en annen krypteringsmetode. Hackeren må da tvinge passordet, men det er sannsynligvis ganske enkelt fordi den nye krypteringsnøkkelen kan være så kort som en bit i lengden.

Tenk også på sårbarhet avdekket av forskere ved Boston University . Tilkoblede Bluetooth-enheter, som ørepropper og høyttalere, kringkaster identiteten sin på en overraskende påvisbar måte. Hvis du bruker en slik enhet, kan du spores så lenge den er på.

Begge disse sårbarhetene dukket opp den siste måneden, og du trenger bare å bla et år tilbake for å finne en annen . Kort sagt, hvis en hacker er i nærheten og sender en ugyldig offentlig nøkkel til Bluetooth-enheten din, er det veldig sannsynlig at hun kan bestemme den gjeldende øktnøkkelen din. Når det er gjort, kan hackeren avskjære og dekryptere all data som passerer mellom Bluetooth-enhetene enkelt. Enda verre, hun kan også injisere ondsinnede meldinger på enheten.

Og vi kunne fortsette. Det er rikelig med bevis på at Bluetooth er omtrent like sikker som en hengelås skulpturert av fusilli pasta.

Det er vanligvis produsentens feil

Når vi snakker om fusilli-hengelåser, er det ikke utnyttelsene i Bluetooth-spesifikasjonen som er skylden. Produsenter av Bluetooth-enheter påtar seg et betydelig ansvar for å forverre Bluetooths sårbarheter. Sam Quinn, sikkerhetsforsker ved McAfee Advanced Threat Research, fortalte How-to Geek om et sårbarhet han avslørte for en Bluetooth-smart hengelås:

“De hadde implementert det uten sammenkobling. Vi oppdaget at hvis du sendte en bestemt verdi til den, ville den bare åpne uten brukernavn eller passord, ved hjelp av en Bluetooth-lavenergimodus kalt 'Just Works.' "

Med Just Works kan alle enheter umiddelbart koble til, utstede kommandoer og lese data uten annen autentisering. Selv om det er praktisk i visse situasjoner, er det ikke den beste måten å designe en hengelås på.

"Mange sårbarheter spiller inn fra en produsent som ikke forstår den beste måten å implementere sikkerhet på enheten sin," sa Quinn.

Tyler Moffitt, en senior trusselforskningsanalytiker ved Webroot, var enig i at dette er et problem:

«Så mange enheter blir opprettet med Bluetooth, og det er ingen reguleringer eller retningslinjer for hvordan leverandører skal implementere sikkerhet. Det er mange leverandører som lager hodetelefoner, smartklokker, alle slags enheter - og vi vet ikke hva slags sikkerhet de har innebygd. "

Moffitt beskriver et sky-tilkoblet smart leketøy han en gang evaluerte som kunne spille lydmeldinger lagret i skyen. "Den var designet for folk som reiser mye og militære familier, slik at de kunne laste opp meldinger for barna å høre spilt på leketøyet."

Dessverre kan du også koble til leketøyet via Bluetooth. Den brukte ingen autentisering overhodet, så en ondsinnet skuespiller kunne stå utenfor og spille inn noe til den.

Moffitt ser det prisfølsomme enhetsmarkedet som et problem. Mange leverandører kutter sikkerheten fordi kundene ikke ser eller tildeler den mye økonomisk verdi.

"Hvis jeg kan få det samme som denne Apple Watch for mindre enn halvparten av prisen, skal jeg prøve det," sa Moffitt. "Men disse enhetene er egentlig bare minimale levedyktige produkter, laget for maksimal lønnsomhet. Det er ofte null sikkerhetskontroll som går inn i utformingen av disse produktene. ”

Unngå attraktive plager

Den attraktive ordenslæren er et aspekt av erstatningsretten. Under det, hvis noe som et basseng eller et snappende tre som dyrker godteri (kun anvendelig i magiske riker) lokker et barn til å overtrå eiendommen din og han er skadet, er du ansvarlig. Noen Bluetooth-funksjoner er som en attraktiv plage som setter enheten og data i fare, og ingen hacking er nødvendig.

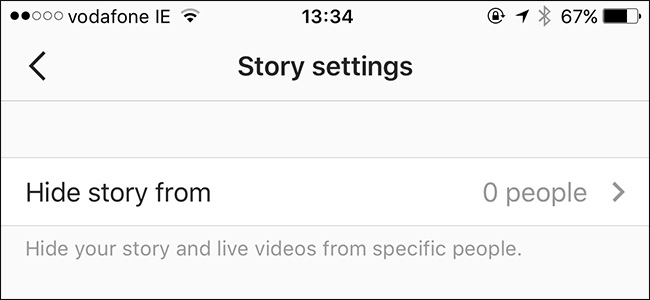

For eksempel har mange telefoner en smart lås-funksjon. Den lar deg la telefonen være ulåst så lenge den er koblet til en bestemt, pålitelig Bluetooth-enhet. Så hvis du bruker Bluetooth-hodetelefoner, forblir telefonen ulåst så lenge du har dem på. Selv om dette er praktisk, gjør det deg sårbar for hacking.

"Dette er en funksjon jeg helhjertet anbefaler ingen bruker," sa Moffitt. "Det er bare modent for misbruk."

Det er utallige situasjoner der du kan vandre langt nok unna telefonen din til at du ikke har kontroll over den, og likevel er den fortsatt innenfor Bluetooth-rekkevidden. I hovedsak har du latt telefonen være ulåst på et offentlig sted.

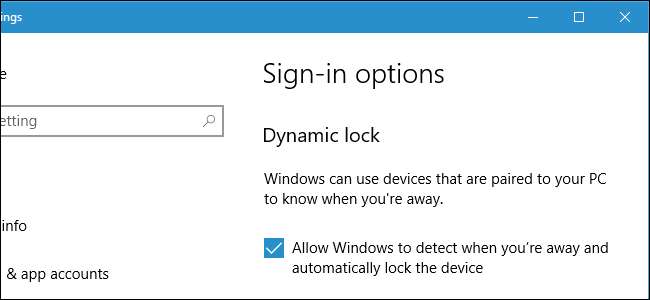

Windows 10 har en variant av den smarte låsen som heter Dynamisk lås . Den låser datamaskinen din når telefonen går utenfor Bluetooth-rekkevidden. Generelt, tenkte det, skjer det ikke før du er 30 meter unna. Og selv da er Dynamic Lock noen ganger svak.

Det er andre enheter designet for å låse eller låse opp automatisk. Det er kult og futuristisk når en smartlås låser opp inngangsdøren din så snart du tråkker på verandaen, men det gjør den også hackbar. Og hvis noen tar telefonen din, kan han nå komme hjem til deg uten å kjenne telefonens passord.

“Bluetooth 5 kommer ut, og den har en teoretisk rekkevidde på 800 fot, ”sier Moffitt. "Det kommer til å forsterke denne typen bekymringer."

I SLEKT: Bluetooth 5.0: Hva er annerledes, og hvorfor det betyr noe

Ta rimelige forholdsregler

Det er tydelig at det er reelle risikoer med Bluetooth. Men det betyr ikke at du må kaste AirPods eller selge bærbare høyttalere - risikoen er faktisk lav. Generelt, for at en hacker skal lykkes, må han være innen 300 meter fra deg for en klasse 1 Bluetooth-enhet eller 30 fot for klasse 2.

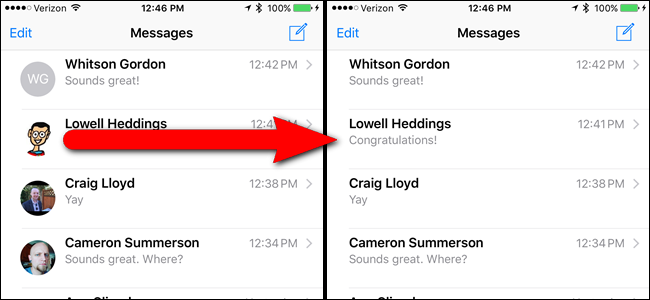

Han må også være sofistikert med et bestemt mål i tankene for enheten din. Bluejacking en enhet (tar kontroll for å sende meldinger til andre Bluetooth-enheter i nærheten), Bluesnarfing (får tilgang til eller stjeler data på en Bluetooth-enhet) og Bluebugging (tar total kontroll over en Bluetooth-enhet) krever forskjellige utnyttelses- og ferdighetssett.

Det er langt enklere måter å oppnå de samme tingene på. For å bryte deg inn i noens hus, kan du prøve å Bluebug inngangsdørlåsen eller bare kaste en stein gjennom et vindu.

"En forsker i teamet vårt sier at brekkjernet er det beste hackingsverktøyet," sa Quinn.

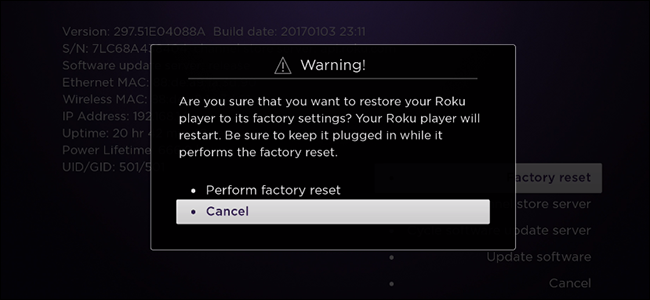

Men det betyr ikke at du ikke bør ta rimelige forholdsregler. Først og fremst deaktiverer du smarte låsefunksjoner på telefonen og PCen. Ikke bind noen enhets sikkerhet til tilstedeværelsen av en annen via Bluetooth.

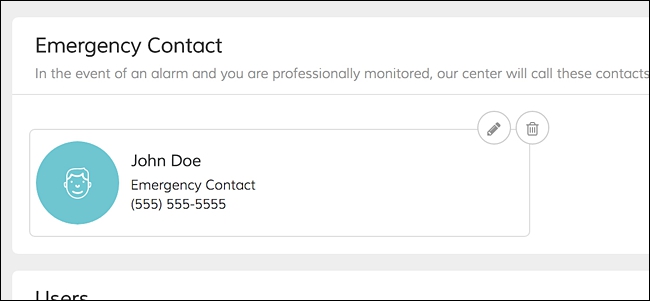

Og bruk bare enheter som har autentisering for paring. Hvis du kjøper en enhet som ikke krever passord - eller passordet er 0000 - kan du returnere det for et sikrere produkt.

Det er ikke alltid mulig, men oppdater fastvaren på Bluetooth-enhetene dine hvis den er tilgjengelig. Hvis ikke, er det kanskje på tide å bytte ut enheten.

"Det er liksom operativsystemet ditt," sa Moffitt. “Du bruker Windows XP eller Windows 7, det er mer enn dobbelt så sannsynlig at du blir smittet. Det er på samme måte med gamle Bluetooth-enheter. "

Igjen, skjønt, hvis du tar riktige forholdsregler, kan du i stor grad begrense risikoen for å bli hacket.

"Jeg liker å tro at disse enhetene ikke nødvendigvis er usikre," sa Quinn. "I de 20 årene vi har hatt Bluetooth, oppdaget ingen denne KNOB-sårbarheten til nå, og det er ingen kjente Bluetooth-hacks i den virkelige verden."

Men han la til: “Hvis en enhet ikke trenger å ha åpen kommunikasjon, kan du kanskje slå av Bluetooth på den enheten. Det legger bare til en annen angrepsvektor som hackere kan bruke. ”