VPN-urile și tunelurile SSH pot „tunela” în siguranță traficul de rețea printr-o conexiune criptată. Sunt similare în anumite privințe, dar diferite în altele - dacă încercați să decideți pe care să le folosiți, vă ajută să înțelegeți cum funcționează fiecare.

Un tunel SSH este adesea denumit „VPN pentru om sărac”, deoarece poate oferi unele dintre aceleași caracteristici ca un VPN fără procesul de configurare a serverului mai complicat - cu toate acestea, are unele limitări.

Cum funcționează un VPN

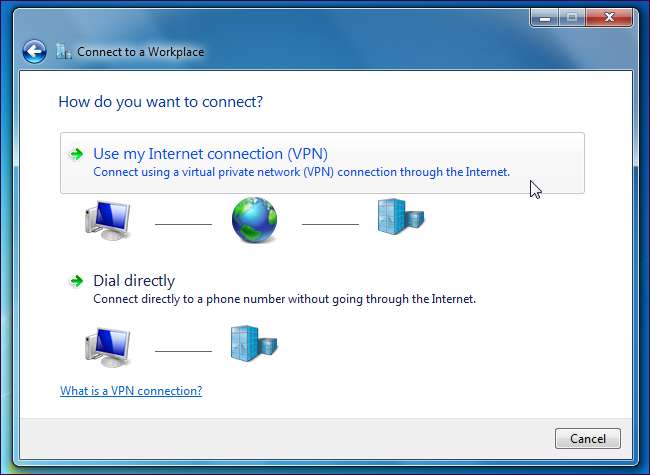

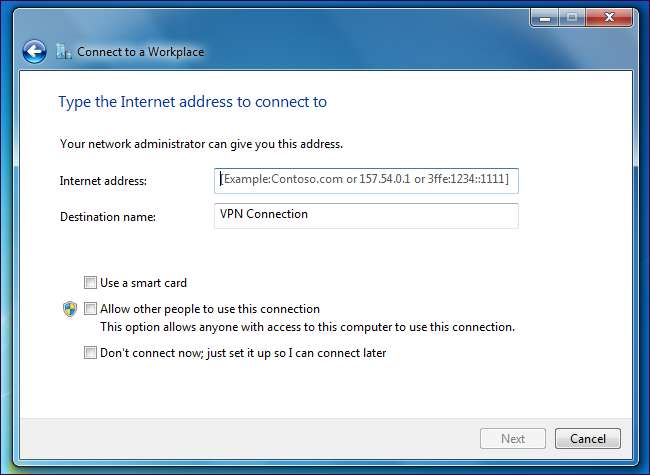

VPN înseamnă „rețea privată virtuală” - așa cum indică și numele, este utilizat pentru conectarea la rețele private prin rețele publice, cum ar fi Internetul. Într-un caz de utilizare VPN comun, o companie poate avea o rețea privată cu partajări de fișiere, imprimante în rețea și alte lucruri importante. Unii dintre angajații companiei pot călători și trebuie să acceseze frecvent aceste resurse de pe drum. Cu toate acestea, compania nu dorește să expună resursele lor importante internetului public. În schimb, compania poate configura un server VPN, iar angajații de pe drum se pot conecta la VPN-ul companiei. Odată ce un angajat este conectat, computerul său pare să facă parte din rețeaua privată a companiei - poate accesa partajări de fișiere și alte resurse de rețea ca și cum ar fi de fapt în rețeaua fizică.

Clientul VPN comunică prin internetul public și trimite traficul de rețea al computerului prin conexiunea criptată către serverul VPN. Criptarea oferă o conexiune sigură, ceea ce înseamnă că concurenții companiei nu pot ascunde conexiunea și nu pot vedea informații sensibile despre companie. În funcție de VPN, tot traficul de rețea al computerului poate fi trimis prin VPN - sau doar o parte din acesta (în general, totuși, tot traficul de rețea trece prin VPN). Dacă tot traficul de navigare pe web este trimis prin VPN, persoanele dintre clientul VPN și server nu pot ascunde traficul de navigare pe web. Aceasta oferă protecție atunci când se utilizează rețele Wi-Fi publice și permite utilizatorilor să acceseze servicii restricționate geografic - de exemplu, angajatul ar putea ocoli cenzura Internetului dacă lucrează dintr-o țară care cenzurează internetul. Pentru site-urile web pe care angajatul le accesează prin VPN, traficul de navigare pe web pare să provină de pe serverul VPN.

În mod crucial, un VPN funcționează mai mult la nivelul sistemului de operare decât la nivelul aplicației. Cu alte cuvinte, atunci când ați configurat o conexiune VPN, sistemul dvs. de operare poate direcționa tot traficul de rețea prin ea de la toate aplicațiile (deși acest lucru poate varia de la VPN la VPN, în funcție de modul în care este configurat VPN). Nu trebuie să configurați fiecare aplicație individuală.

Pentru a începe cu propriul VPN, consultați ghidurile noastre pentru folosind OpenVPN pe un router Tomato , instalarea OpenVPN pe un router DD-WRT , sau configurarea unui VPN pe Debian Linux .

Cum funcționează un tunel SSH

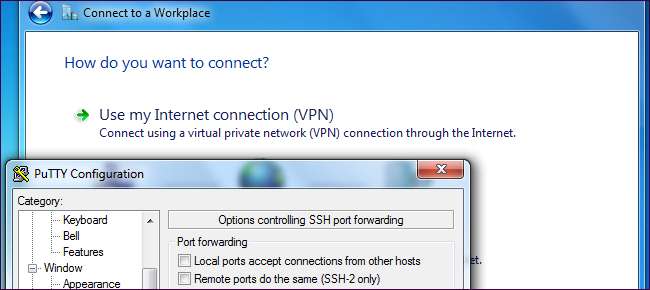

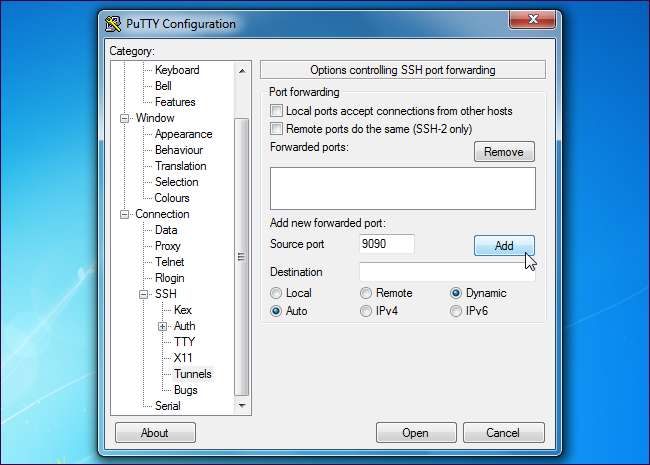

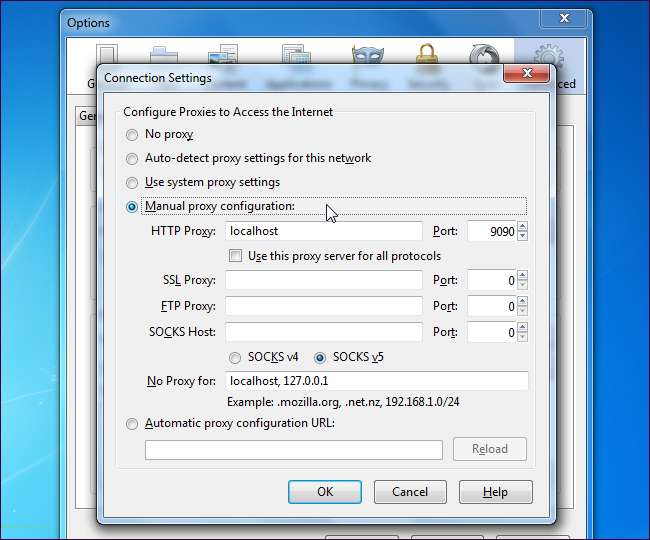

SSH, care înseamnă „shell securizat”, nu este conceput exclusiv pentru redirecționarea traficului de rețea. În general, SSH este utilizat pentru a achiziționa și utiliza în siguranță o sesiune de terminal la distanță - dar SSH are alte utilizări . SSH folosește, de asemenea, o criptare puternică și puteți seta clientul SSH să acționeze ca un proxy SOCKS. Odată ce aveți, puteți configura aplicații de pe computer - cum ar fi browserul dvs. web - pentru a utiliza proxy-ul SOCKS. Traficul intră în proxy-ul SOCKS care rulează pe sistemul dvs. local și clientul SSH îl transmite prin conexiunea SSH - aceasta este cunoscută sub numele de tunelare SSH. Acest lucru funcționează similar cu navigarea pe web printr-un VPN - din perspectiva serverului web, traficul dvs. pare să provină de pe serverul SSH. Traficul dintre computerul dvs. și serverul SSH este criptat, astfel încât să puteți naviga printr-o conexiune criptată așa cum ați putea cu un VPN.

Cu toate acestea, un tunel SSH nu oferă toate avantajele unui VPN. Spre deosebire de un VPN, trebuie să configurați fiecare aplicație pentru a utiliza proxy-ul tunelului SSH. Cu un VPN, sunteți sigur că tot traficul va fi trimis prin VPN - dar nu aveți această asigurare cu un tunel SSH. Cu un VPN, sistemul dvs. de operare se va comporta ca și cum ați fi în rețeaua la distanță - ceea ce înseamnă că conectarea la partajările de fișiere din rețeaua Windows ar fi ușoară. Este considerabil mai dificil cu un tunel SSH.

Pentru mai multe informații despre tunelurile SSH, consultați acest ghid pentru crearea unui tunel SSH pe Windows cu PuTTY . Pentru a crea un tunel SSH pe Linux, consultați lista noastră de lucruri interesante pe care le puteți face cu un server SSH .

Care este mai sigur?

Dacă vă faceți griji cu privire la care este mai sigur pentru utilizarea în afaceri, răspunsul este clar un VPN - puteți forța tot traficul de rețea din sistem prin intermediul acestuia. Cu toate acestea, dacă doriți doar o conexiune criptată pentru a naviga pe web din rețelele publice Wi-Fi din cafenele și aeroporturi, un server VPN și SSH au ambele criptare puternică care vă va servi bine.

Există și alte considerații. Utilizatorii începători se pot conecta cu ușurință la un VPN, dar configurarea unui server VPN este un proces mai complex. Tunelurile SSH sunt mai descurajante pentru utilizatorii începători, dar configurarea unui server SSH este mai simplă - de fapt, mulți oameni vor avea deja un server SSH pe care îl accesează de la distanță. Dacă aveți deja acces la un server SSH, este mult mai ușor să îl utilizați ca tunel SSH decât să configurați un server VPN. Din acest motiv, tunelurile SSH au fost denumite „VPN pentru om sărac”.

Companiile care caută o rețea mai robustă vor dori să investească într-un VPN. Pe de altă parte, dacă sunteți un geek cu acces la un server SSH, un tunel SSH este o modalitate ușoară de a cripta și tunela traficul de rețea - și criptarea este la fel de bună ca și criptarea VPN.