A VPN-ek és az SSH-alagutak egyaránt biztonságosan „alagutazhatják” a hálózati forgalmat egy titkosított kapcsolaton keresztül. Bizonyos szempontból hasonlóak, másokban azonban eltérőek - ha megpróbálja eldönteni, melyiket használja, az segít megérteni az egyes működésüket.

Az SSH-alagutat gyakran „szegény ember VPN-jének” nevezik, mert a bonyolultabb szerver-beállítási folyamat nélkül ugyanolyan funkciókat tud nyújtani, mint a VPN - azonban vannak bizonyos korlátai.

Hogyan működik a VPN

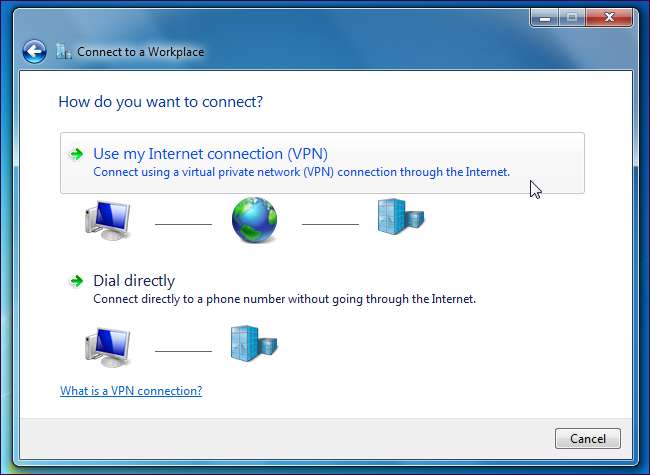

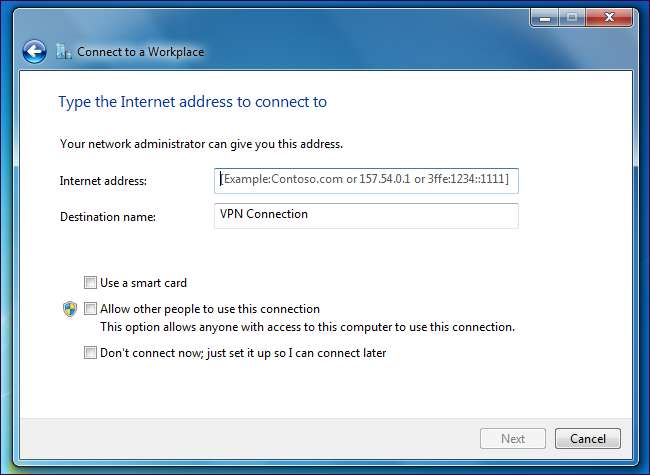

A VPN a „virtuális magánhálózat” rövidítése - amint a neve is jelzi, nyilvános hálózatokon, például az interneten keresztül történő magánhálózatokhoz való csatlakozásra szolgál. Gyakori VPN-használat esetén az üzleti vállalkozások rendelkezhetnek privát hálózattal, amelyen fájlmegosztások, hálózati nyomtatók és egyéb fontos dolgok találhatók. A vállalkozás néhány alkalmazottja utazhat, és gyakran az útról kell hozzáférnie ezekhez az erőforrásokhoz. A vállalkozás azonban nem akarja kitenni fontos erőforrásaikat a nyilvános internetnek. Ehelyett a vállalkozás létrehozhat egy VPN-kiszolgálót, és az úton lévő alkalmazottak csatlakozhatnak a vállalat VPN-jéhez. Miután az alkalmazott csatlakozik, úgy tűnik, hogy a számítógépe a vállalkozás magánhálózatának része - úgy férhetnek hozzá a fájlmegosztásokhoz és más hálózati erőforrásokhoz, mintha valóban a fizikai hálózaton lennének.

A VPN kliens a nyilvános interneten keresztül kommunikál, és a titkosított kapcsolaton keresztül elküldi a számítógép hálózati forgalmát a VPN szervernek. A titkosítás biztonságos kapcsolatot biztosít, ami azt jelenti, hogy a vállalkozás versenytársai nem tudják leskelődni a kapcsolatot, és nem láthatják a bizalmas üzleti információkat. A VPN-től függően előfordulhat, hogy a számítógép összes hálózati forgalma elküldik a VPN-en keresztül - vagy csak annak egy része (általában azonban az összes hálózati forgalom a VPN-en keresztül megy). Ha az összes webböngészési forgalmat a VPN-en keresztül küldik, akkor a VPN-kliens és a szerver közötti emberek nem szimatolhatják a böngészési forgalmat. Ez védelmet nyújt a nyilvános Wi-Fi hálózatok használatakor, és lehetővé teszi a felhasználók számára a földrajzilag korlátozott szolgáltatásokhoz való hozzáférést - például a munkavállaló megkerülheti az internetes cenzúrát, ha olyan országból dolgoznak, amely cenzúrázza az internetet. Azokhoz a webhelyekhez, amelyekhez az alkalmazott hozzáfér a VPN-en keresztül, úgy tűnik, hogy a webböngészési forgalom a VPN-kiszolgálóról származik.

Fontos, hogy a VPN jobban működjön az operációs rendszer szintjén, mint az alkalmazás szintjén. Más szavakkal, amikor létrehozott egy VPN-kapcsolatot, az operációs rendszere az összes alkalmazás forgalmát át tudja irányítani rajta keresztül (bár ez VPN-től VPN-ig változhat, attól függően, hogy a VPN konfigurálva van). Nem kell konfigurálnia az egyes alkalmazásokat.

A saját VPN használatának megkezdéséhez olvassa el útmutatóinkat az OpenVPN használatával Tomato routeren , az OpenVPN telepítése DD-WRT útválasztóra , vagy VPN beállítása a Debian Linux rendszeren .

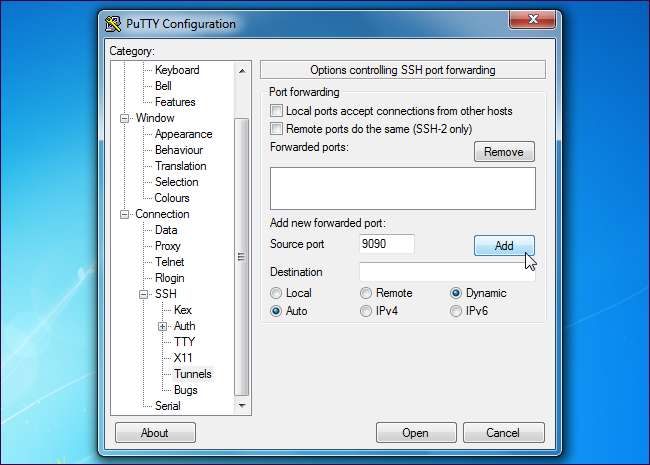

Hogyan működik az SSH alagút

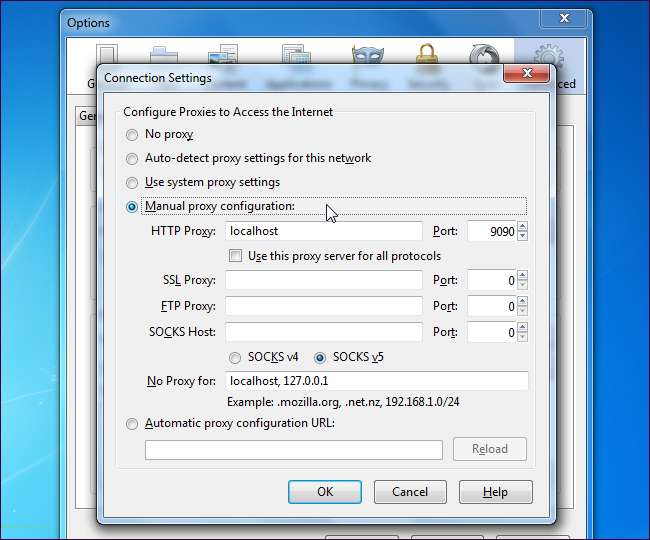

Az SSH, amely a „biztonságos shell” kifejezés, nem kizárólag a hálózati forgalom továbbítására szolgál. Általában az SSH-t használják egy távoli terminál munkamenet biztonságos megszerzésére és használatára - de Az SSH-nak más felhasználási lehetőségei vannak . Az SSH szintén erős titkosítást használ, és beállíthatja, hogy az SSH kliens SOCKS proxy-ként működjön. Miután elkészült, konfigurálhatja a számítógépén lévő alkalmazásokat - például a webböngészőt - a SOCKS proxy használatára. A forgalom belép a helyi rendszerén futó SOCKS proxyba, és az SSH kliens továbbítja az SSH kapcsolaton keresztül - ezt SSH alagútnak hívják. Ez hasonlóan működik, mint az internet böngészése VPN-en keresztül - a webkiszolgáló szempontjából a forgalma az SSH-kiszolgálóról származik. A számítógép és az SSH-kiszolgáló közötti forgalom titkosított, így titkosított kapcsolaton keresztül böngészhet, akárcsak egy VPN használatával.

Az SSH alagút azonban nem kínálja a VPN összes előnyét. A VPN-től eltérően minden alkalmazást be kell állítania az SSH alagút proxyjának használatára. A VPN használatával biztos lehet benne, hogy az összes forgalmat a VPN-en keresztül továbbítja - de SSH-alagúttal nincs ilyen biztosítéka. VPN használatával az operációs rendszer úgy fog viselkedni, mintha a távoli hálózaton lenne - ami azt jelenti, hogy a Windows hálózati fájlmegosztásokhoz való csatlakozás egyszerű lenne. Sokkal nehezebb egy SSH-alagúttal.

Az SSH alagutakkal kapcsolatos további információkért lásd: ez az útmutató az SSH alagút létrehozásához Windows rendszeren a PuTTY segítségével . SSH-alagút létrehozásához Linuxon lásd: hűvös dolgokat tehet egy SSH szerverrel .

Melyik a biztonságosabb?

Ha aggódik amiatt, hogy melyik a biztonságosabb az üzleti használatra, akkor a válasz egyértelműen VPN - a rendszeren keresztüli összes hálózati forgalmat rá lehet kényszeríteni. Azonban, ha csak egy titkosított kapcsolatot szeretne böngészni az interneten a nyilvános Wi-Fi hálózatokról a kávézókban és a repülőtereken, a VPN és az SSH szerver egyaránt erős titkosítással rendelkezik, amely jól fog szolgálni.

Vannak más szempontok is. A kezdő felhasználók könnyedén csatlakozhatnak egy VPN-hez, de a VPN-kiszolgáló beállítása összetettebb folyamat. Az SSH-alagutak ijesztőbbek a kezdő felhasználók számára, de az SSH-szerver beállítása egyszerűbb - valójában sok embernek már lesz olyan SSH-kiszolgálója, amelyhez távolról hozzáfér. Ha már rendelkezik hozzáféréssel egy SSH-kiszolgálóhoz, akkor sokkal egyszerűbb SSH-alagútként használni, mint VPN-kiszolgáló beállítása. Emiatt az SSH alagutakat „szegény ember VPN-jének” nevezték el.

A megbízhatóbb hálózatépítést kereső vállalkozások befektetni akarnak egy VPN-be. Másrészt, ha egy geek vagy, aki hozzáfér az SSH szerverhez, az SSH alagút egyszerű módja a hálózati forgalom titkosításának és alagutazásának - és a titkosítás ugyanolyan jó, mint a VPN titkosítása.