Un singur premiu în bani nu a fost revendicat la Pwn2Own 2014. Toate browserele majore au fost piratate, dar hackerii nu au putut revendica marele premiu de 150.000 USD pentru hacking IE 11 securizat cu EMET. Asigurați-vă propriul computer cu EMET astăzi.

Microsoft vizează EMET mai mult către administratorii de sistem, dar orice utilizator Windows poate utiliza EMET pentru a activa rapid unele caracteristici de securitate suplimentare fără cunoștințe speciale. Acest instrument vă poate ajuta chiar și în siguranță sisteme Windows XP învechite .

Actualizați : EMET a fost întrerupt, dar Protecția împotriva exploatării este integrată în Windows 10 .

Securizați rapid aplicațiile populare

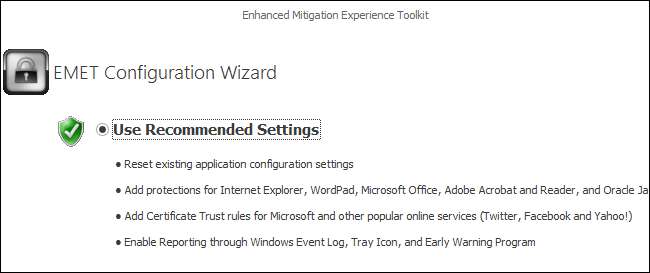

Descărcați fișierul Set de instrumente îmbunătățite de atenuare a experienței (EMET) de la Microsoft și instalați-l. Selectați opțiunea Utilizați setările recomandate pentru a activa setările recomandate pentru a proteja programele utilizate în mod obișnuit, cum ar fi Internet Explorer, Microsoft Office, Adobe Reader și plug-in-ul Java nesigur .

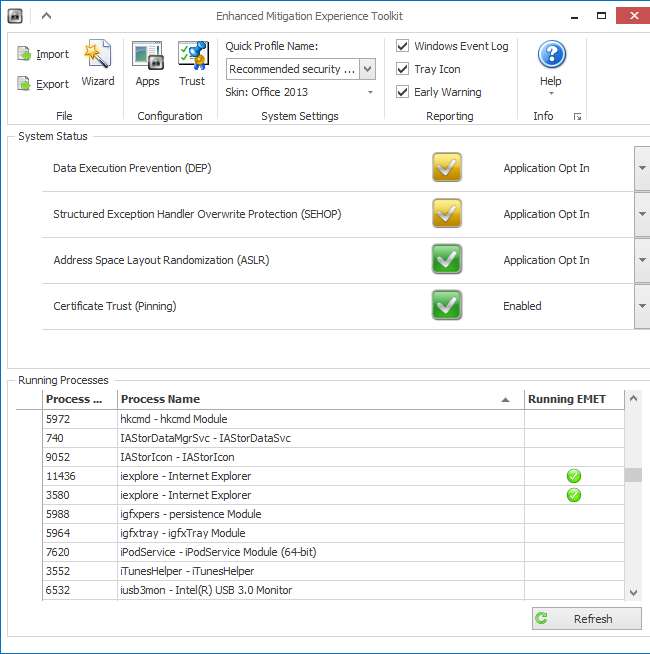

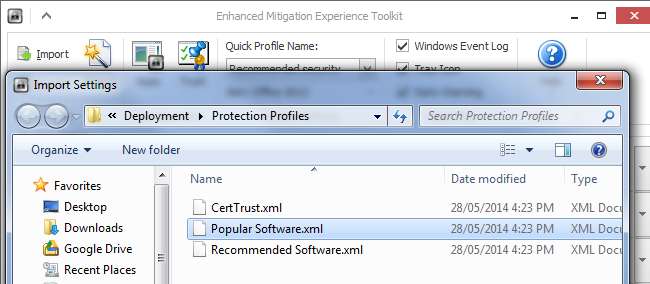

Apoi, lansați aplicația EMET GUI din meniul Start sau ecranul Start. Faceți clic pe butonul Import din colțul din stânga sus al ecranului.

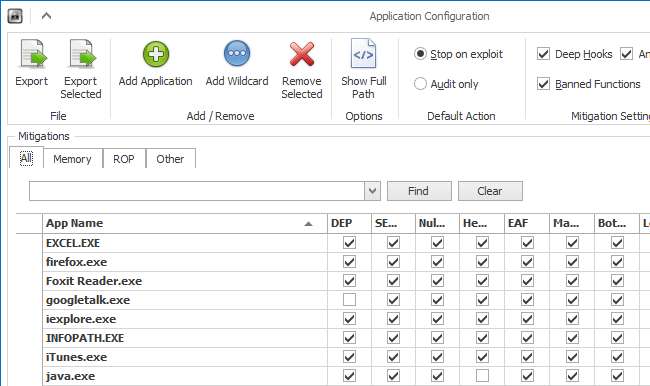

Selectați fișierul Popular Software.xml furnizat împreună cu EMET și importați-l. Acest fișier adaugă reguli suplimentare pentru a ajuta la protejarea programelor terțe populare precum Firefox, Chrome, Skype, iTunes, Photoshop, Thunderbird, Opera, Google Talk, Pidgin, VLC, WinRAR și 7-Zip.

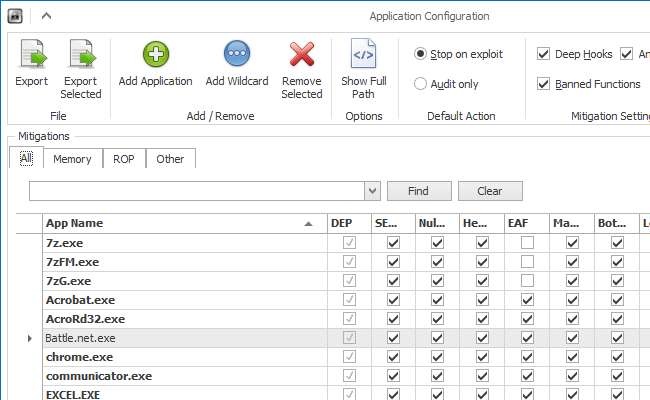

Puteți vizualiza regulile instalate pe sistemul dvs. făcând clic pe butonul Aplicații de sub Configurare din panglica din partea de sus a ferestrei.

Computerul dvs. ar trebui să fie acum mai sigur. Citiți mai departe dacă doriți să știți exact ce face EMET și cum să creați propriile reguli.

Cum funcționează EMET?

LEGATE DE: De ce versiunea Windows pe 64 de biți este mai sigură

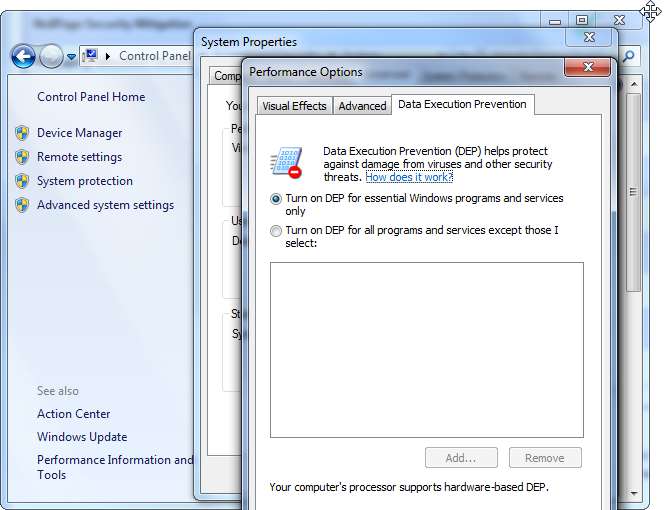

Când Microsoft a început să devină serioasă în ceea ce privește securitatea cu Windows XP SP2, au început să adauge caracteristici de securitate pe care aplicațiile le-ar putea profita. De exemplu, Data Execution Prevention (DEP) permite sistemului de operare să marcheze anumite secțiuni ale memoriei ca date neexecutabile. Dacă un atacator profită de o vulnerabilitate de depășire a bufferului într-o aplicație și încearcă să ruleze cod dintr-un sector marcat ca date, sistemul de operare nu îl va rula. Randomizarea aspectului spațiului de adrese (ASLR) randomizează locațiile aplicațiilor și bibliotecilor de sistem din memorie - un atacator nu poate crea exploate fiabile care depind de cunoașterea exactă a anumitor coduri în memorie. Acestea sunt doar câteva dintre caracteristicile versiunilor moderne de Windows care permit programelor să fie utilizate. Acestea ajută la protejarea unui sistem împotriva exploatării, chiar dacă atacatorii găsesc o gaură de securitate într-o aplicație.

Windows activează aceste caracteristici în mod implicit pentru propriile sale programe de sistem. Dezvoltatorii de aplicații terți pot alege, de asemenea, să le activeze pentru propriile aplicații. Cu toate acestea, aceste funcții nu sunt activate în mod implicit pentru fiecare program - pot cauza probleme, în special cu programele vechi și depășite. Pentru o compatibilitate maximă, Windows rulează aplicații fără aceste caracteristici de securitate, cu excepția cazului în care le solicită superficial.

EMET oferă o modalitate de a activa DEP, ASLR, precum și alte caracteristici de securitate pentru aplicațiile care nu le solicită în mod specific. Nu este o caracteristică Windows inclusă, deoarece ar putea rupe unele programe, iar majoritatea utilizatorilor Windows nu ar ști cum să rezolve astfel de probleme.

Blocați alte aplicații

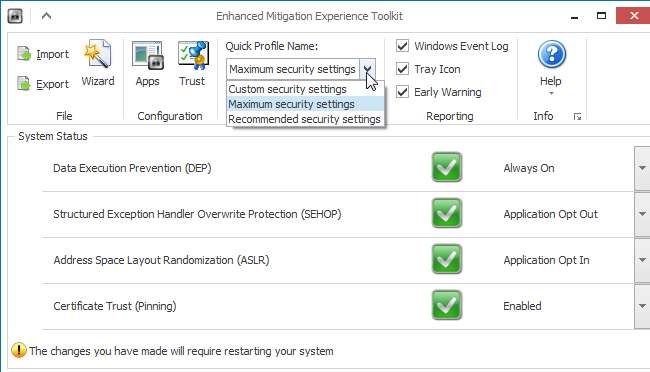

EMET vă permite să activați mai multe caracteristici de securitate pe cont propriu. De exemplu, puteți face clic pe caseta Nume profil rapid și selectați Setări de securitate maximă. Aceasta va permite DEP pentru toate aplicațiile și va permite protecția de suprascriere a manipulatorului de excepții structurate (SEHOP) pentru aplicațiile care nu renunță în mod specific la aceasta.

Sunteți liber să modificați setările la nivel de sistem, modificând și setările din Starea sistemului.

Pentru a ajuta la protejarea unei anumite aplicații, faceți clic dreapta pe ea în lista proceselor care rulează și selectați Configurare proces. Veți putea seta diverse reguli pentru a le bloca. Pentru informații tehnice despre exact ceea ce face fiecare caracteristică de securitate, faceți clic pe Ajutor> Ghidul utilizatorului în EMET.

Aceste protecții nu sunt activate în mod prestabilit, deoarece pot face ca unele aplicații să nu funcționeze corect. Dacă o aplicație se întrerupe, reveniți la EMET, dezactivați anumite caracteristici de securitate pentru aceasta și vedeți dacă aplicația funcționează. Dacă ați modificat o setare la nivel de sistem și o aplicație nu mai funcționează corect, modificați setarea sistemului înapoi sau adăugați o excepție specială pentru acea aplicație.

Administratorii de rețea ar putea folosi EMET pentru a testa dacă o aplicație funcționează, să exporte regula și apoi să o importe pe alte PC-uri care rulează EMET pentru a-și implementa regulile testate. Utilizați opțiunile Exportați sau Exportați selectate pentru a exporta regulile pe care le-ați creat.

Dacă avem noroc, EMET este genul de caracteristică pe care o vom vedea încorporată în viitoarele versiuni de Windows în mod implicit pentru a spori securitatea. Microsoft ar putea oferi reguli implicite care funcționează bine și le pot actualiza automat, la fel cum oferă reguli pentru aplicații terțe populare împreună cu EMET astăzi.