A Pwn2Own 2014-en csak egy pénznyeremény került kiosztásra. Az összes főbb böngészőt feltörték, de a hackerek nem tudták igényelni az EME-vel biztosított IE 11 feltöréséért járó 150 000 dolláros fődíjat. Biztosítsa saját számítógépét az EMET segítségével ma.

A Microsoft az EMET-et inkább a rendszergazdákra irányítja, de bármely Windows-felhasználó használhatja az EMET-et, hogy különösebb tudás nélkül gyorsan engedélyezzen néhány további biztonsági funkciót. Ez az eszköz még a biztonságot is elősegítheti elavult Windows XP rendszerek .

Frissítés : Az EMET megszűnt, de Az Exploit Protection beépítve van a Windows 10-be .

Gyorsan biztonságossá teheti a népszerű alkalmazásokat

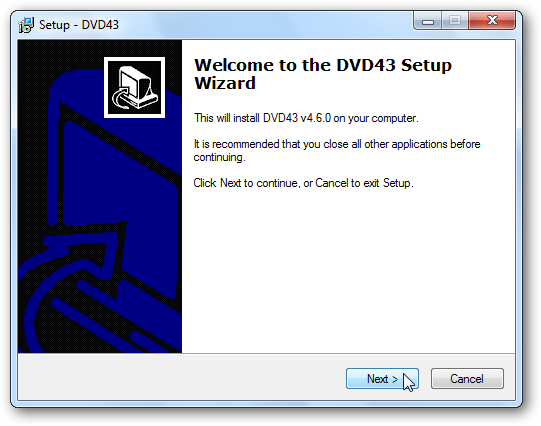

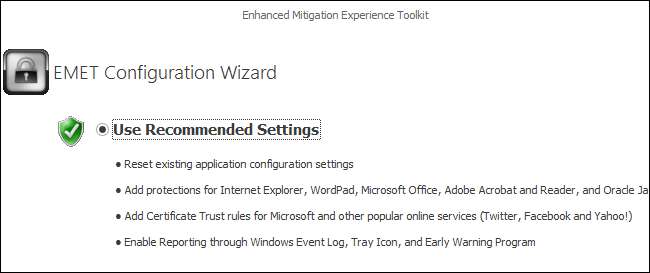

Töltse le a Továbbfejlesztett Mitigation Experience Toolkit (EMET) a Microsoft-tól és telepítse. Válassza a Javasolt beállítások használata lehetőséget az ajánlott beállítások engedélyezéséhez az olyan gyakran használt programok védelme érdekében, mint az Internet Explorer, a Microsoft Office, az Adobe Reader és a a nem biztonságos Java plug-in .

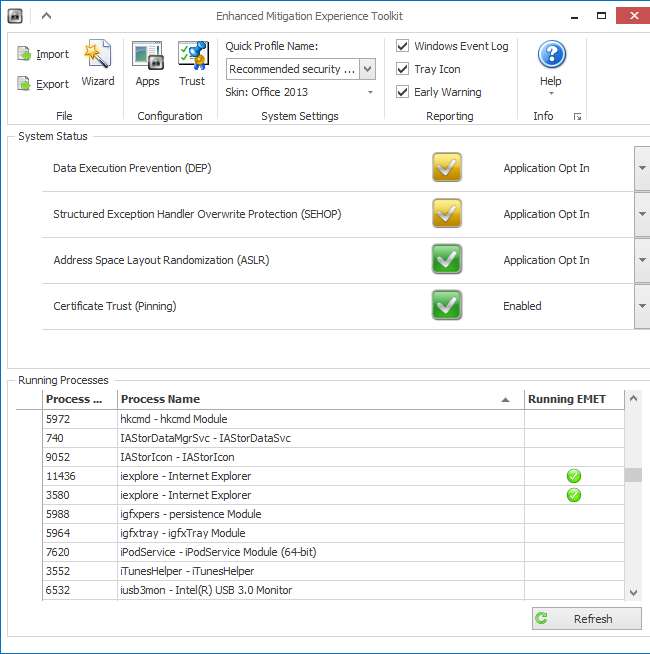

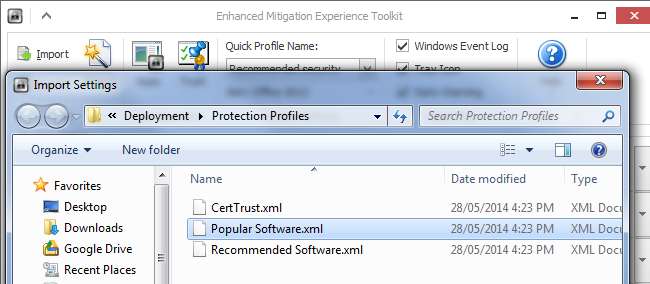

Ezután indítsa el az EMET GUI alkalmazást a Start menüből vagy a Start képernyőről. Kattintson a képernyő bal felső sarkában található Importálás gombra.

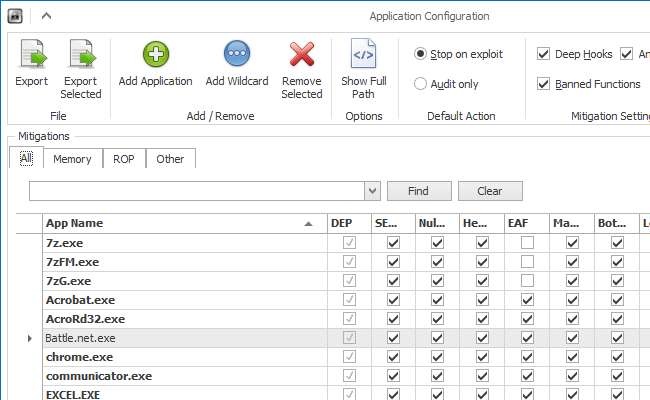

Válassza ki az EMET-hez mellékelt Popular Software.xml fájlt, és importálja azt. Ez a fájl további szabályokat ad hozzá olyan népszerű harmadik féltől származó programok védelméhez, mint a Firefox, Chrome, Skype, iTunes, Photoshop, Thunderbird, Opera, Google Talk, Pidgin, VLC, WinRAR és 7-Zip.

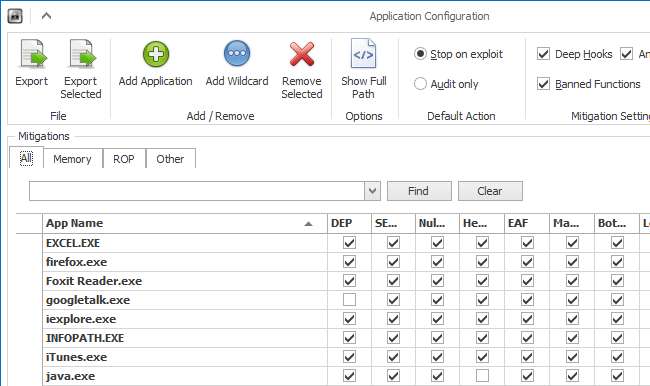

A rendszerre telepített szabályokat az ablak tetején található szalag Konfiguráció alatt az Alkalmazások gombra kattintva tekintheti meg.

A számítógépének most biztonságosabbnak kell lennie. Olvassa el, ha szeretné tudni, hogy pontosan mit csinál az EMET, és hogyan készítse el saját szabályait.

Hogyan működik az EMET?

ÖSSZEFÜGGŐ: Miért biztonságosabb a Windows 64 bites verziója?

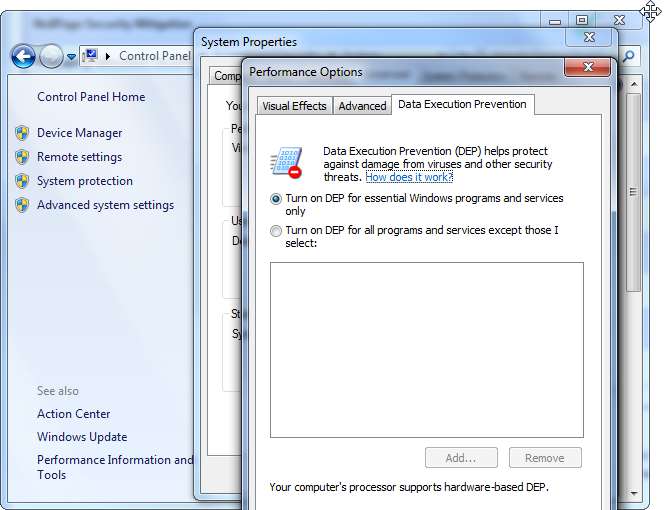

Amikor a Microsoft komolyan kezdett foglalkozni a biztonsággal a Windows XP SP2 szerverrel, hozzá kezdtek adni olyan biztonsági funkciókat, amelyeket az alkalmazások kihasználhatnak. Például az Data Execution Prevention (DEP) lehetővé teszi az operációs rendszer számára, hogy a memória egyes szakaszait nem futtatható adatokként jelölje meg. Ha a támadó kihasználja az alkalmazás puffertúlcsordulási sebezhetőségét, és megpróbál kódot futtatni egy adatként megjelölt szektorból, az operációs rendszer nem fogja futtatni. A címtér elrendezés véletlenszerűsítése (ASLR) randomizálja az alkalmazások és a rendszerkönyvtárak helyét a memóriában - a támadó nem hozhat létre megbízható kihasználásokat, amelyek attól függenek, hogy pontosan tudják, hol található egy bizonyos kód a memóriában. Ez csak néhány olyan szolgáltatás, amelyet a Windows modern verziói lehetővé tesznek a programok számára. Segítenek megvédeni a rendszert a kihasználástól, még akkor is, ha a támadók biztonsági rést találnak egy alkalmazásban.

A Windows alapértelmezés szerint engedélyezi ezeket a szolgáltatásokat a saját rendszerprogramjaihoz. Harmadik féltől származó alkalmazásfejlesztők választhatják, hogy engedélyezik-e őket saját alkalmazásaikhoz. Ezek a funkciók azonban alapértelmezés szerint nincsenek engedélyezve minden programnál - problémákat okozhatnak, különösen a régi és elavult programok esetében. A maximális kompatibilitás érdekében a Windows ezen biztonsági funkciók nélkül futtatja az alkalmazásokat, hacsak nem felületesen kérik őket.

Az EMET lehetővé teszi a DEP, az ASLR és egyéb biztonsági funkciók bekapcsolását azoknál az alkalmazásoknál, amelyek kifejezetten nem kérik őket. Ez nem része a Windows szolgáltatásának, mert potenciálisan megszakíthat bizonyos programokat, és a legtöbb Windows-felhasználó nem tudná, hogyan lehet ilyen problémákat megoldani.

Zárja le az egyéb alkalmazásokat

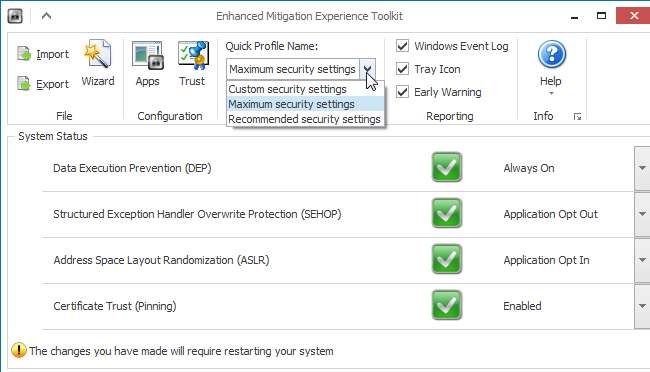

Az EMET lehetővé teszi több biztonsági funkció önálló aktiválását. Kattintson például a Gyorsprofil neve mezőre, és válassza a Maximális biztonsági beállítások lehetőséget. Ez lehetővé teszi a DEP-t az összes alkalmazás számára, és a strukturált kivételkezelő felülírási védelmet (SEHOP) azoknál az alkalmazásoknál, amelyek kifejezetten nem mondanak le róla.

Szabadon módosíthatja az egész rendszerre kiterjedő beállításokat, ha egyedül módosítja a Rendszerállapot alatti beállításokat.

Egy adott alkalmazás védelme érdekében kattintson a jobb gombbal a futó folyamatok listájára, és válassza a Folyamat konfigurálása lehetőséget. Különböző szabályokat állíthat be a zárolásához. Az egyes biztonsági funkciók pontos működésével kapcsolatos technikai információkért kattintson az EMET Súgó> Felhasználói útmutató elemére.

Ezek a védelemek alapértelmezés szerint nincsenek engedélyezve, mert egyes alkalmazások nem működnek megfelelően. Ha egy alkalmazás meghibásodik, menjen vissza az EMET-be, tiltsa le bizonyos biztonsági szolgáltatásait, és ellenőrizze, hogy működik-e az alkalmazás. Ha egy rendszerszintű beállítást módosított, és egy alkalmazás már nem működik megfelelően, módosítsa a rendszer beállításait, vagy adjon hozzá egy speciális kivételt az alkalmazáshoz.

A hálózati rendszergazdák az EMET segítségével tesztelhetik, hogy működik-e egy alkalmazás, exportálhatják a szabályt, majd importálhatják más, az EMET-et futtató számítógépekre a tesztelt szabályok bevezetése érdekében. Az Ön által létrehozott szabályok exportálásához használja a Kiválasztás exportálása vagy exportálása opciókat.

Ha szerencsénk van, az EMET az a funkció, amelyet alapértelmezés szerint a Windows jövőbeli verzióiba építünk a biztonság növelése érdekében. A Microsoft olyan alapértelmezett szabályokat biztosíthat, amelyek jól működnek, és automatikusan frissíti őket, ahogyan ma az EMET mellett szabályokat is tartalmaznak a népszerű, harmadik féltől származó alkalmazások számára.