O scanare a portului este cam asemănătoare cu o grămadă de clanțe pentru a vedea ce uși sunt blocate. Scannerul află ce porturi de pe un router sau firewall sunt deschise și poate folosi aceste informații pentru a găsi potențialele puncte slabe ale unui sistem de calcul.

Ce este un port?

Când un dispozitiv se conectează la un alt dispozitiv printr-o rețea, acesta specifică un TCP sau UDP numărul de port de la 0 la 65535. Unele porturi sunt însă utilizate mai frecvent. Porturile TCP de la 0 la 1023 sunt „porturi bine cunoscute” care furnizează servicii de sistem. De exemplu, portul 20 este transfer de fișiere FTP, portul 22 este Secure Shell (SSH) conexiuni de terminal, portul 80 este trafic web HTTP standard, iar portul 443 este criptat HTTPS . Deci, atunci când vă conectați la un site securizat, browserul dvs. web vorbește cu serverul web care ascultă pe portul 443 al acelui server.

Serviciile nu trebuie să ruleze întotdeauna pe aceste porturi specifice. De exemplu, puteți rula un server web HTTPS pe portul 32342 sau un server Secure Shell pe portul 65001, dacă doriți. Acestea sunt doar valorile implicite standard.

Ce este o scanare de port?

O scanare a porturilor este un proces de verificare a tuturor porturilor la o adresă IP pentru a vedea dacă acestea sunt deschise sau închise. Software-ul de scanare a porturilor va verifica portul 0, portul 1, portul 2 și până la portul 65535. Face acest lucru prin simpla trimitere a unei cereri către fiecare port și cererea unui răspuns. În forma sa cea mai simplă, software-ul de scanare a porturilor întreabă despre fiecare port, unul câte unul. Sistemul de la distanță va răspunde și va spune dacă un port este deschis sau închis. Persoana care execută scanarea porturilor ar ști atunci ce porturi sunt deschise.

Orice rețea firewall-uri în felul acesta poate bloca sau altfel elimina traficul, deci o scanare a porturilor este, de asemenea, o metodă de a găsi care porturi sunt accesibile sau expuse rețelei pe acel sistem la distanță.

instrument nmap este un lucru comun utilitar de rețea utilizate pentru scanarea porturilor, dar există multe alte instrumente de scanare a porturilor.

De ce oamenii efectuează scanări de port?

Scanările de porturi sunt utile pentru determinarea vulnerabilităților unui sistem. O scanare a porturilor ar spune unui atacator ce porturi sunt deschise pe sistem și acest lucru i-ar ajuta să formuleze un plan de atac. De exemplu, dacă un server Secure Shell (SSH) a fost detectat ca ascultând pe portul 22, atacatorul ar putea încerca să se conecteze și să verifice dacă există parole slabe. Dacă un alt tip de server ascultă pe un alt port, atacatorul ar putea să-l arunce și să vadă dacă există o eroare care poate fi exploatată. Poate că o versiune veche a software-ului rulează și există o gaură de securitate cunoscută.

Aceste tipuri de scanări pot ajuta, de asemenea, la detectarea serviciilor care rulează pe porturi non-implicite. Deci, dacă rulați un server SSH pe portul 65001 în loc de portul 22, scanarea portului ar dezvălui acest lucru, iar atacatorul ar putea încerca să se conecteze la serverul dvs. SSH din acel port. Nu puteți ascunde un server pe un port non-implicit pentru a vă securiza sistemul, deși face serverul mai greu de găsit.

Scanările de port nu sunt folosite doar de atacatori. Scanările porturilor sunt utile pentru testarea penetrantă defensivă. O organizație își poate scana propriile sisteme pentru a determina ce servicii sunt expuse rețelei și pentru a se asigura că sunt configurate în siguranță.

Cât de periculoase sunt scanările de port?

O scanare a portului poate ajuta un atacator să găsească un punct slab pentru a ataca și a pătrunde într-un sistem informatic. Totuși, este doar primul pas. Doar pentru că ați găsit un port deschis nu înseamnă că îl puteți ataca. Dar, după ce ați găsit un port deschis care rulează un serviciu de ascultare, îl puteți scana pentru a detecta vulnerabilitățile. Acesta este pericolul real.

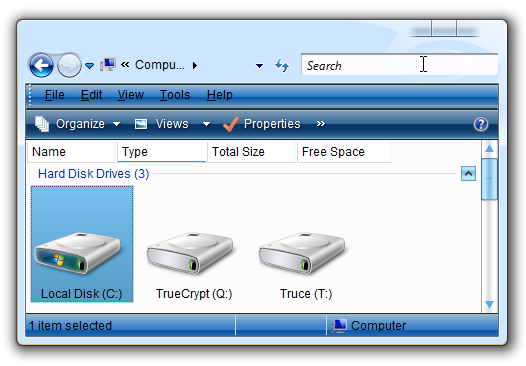

În rețeaua dvs. de acasă, aproape sigur aveți un router așezat între dvs. și Internet. Cineva de pe Internet ar putea să scaneze portul routerului și nu ar găsi nimic în afară de serviciile potențiale de pe router. Routerul respectiv acționează ca un firewall - dacă nu ați făcut-o a redirecționat porturi individuale de la router către un dispozitiv, caz în care acele porturi specifice sunt expuse la Internet.

Pentru servere de computere și rețele corporative, firewall-urile pot fi configurate pentru a detecta scanările de port și pentru a bloca traficul de la adresa de scanare. Dacă toate serviciile expuse internetului sunt configurate în siguranță și nu au găuri de securitate cunoscute, scanările de porturi nu ar trebui să fie nici măcar prea înfricoșătoare.

Tipuri de scanări de port

Într-o scanare a portului „conexiune completă TCP”, scanerul trimite un mesaj SYN (cerere de conexiune) către un port. Dacă portul este deschis, sistemul de la distanță răspunde cu un mesaj SYN-ACK (confirmare). Scannerul nu răspunde decât cu propriul mesaj ACK (confirmare). Acesta este un plin Strângere de mână a conexiunii TCP , iar scanerul știe că sistemul acceptă conexiuni pe un port dacă are loc acest proces.

Dacă portul este închis, sistemul de la distanță va răspunde cu un mesaj RST (reset). Dacă sistemul la distanță pur și simplu nu este prezent în rețea, nu va exista niciun răspuns.

Unele scanere efectuează o scanare „TCP pe jumătate deschisă”. În loc să treacă printr-un ciclu complet SYN, SYN-ACK și apoi ACK, ei trimit doar un SYN și așteaptă un mesaj SYN-ACK sau RST ca răspuns. Nu este nevoie să trimiteți un ACK final pentru a finaliza conexiunea, deoarece SYN-ACK ar spune scanerului tot ce trebuie să știe. Este mai rapid, deoarece trebuie trimise mai puține pachete.

Alte tipuri de scanări implică trimiterea unor tipuri de pachete străine, malformate și așteptarea pentru a vedea dacă sistemul de la distanță returnează un pachet RST care închide conexiunea. Dacă da, scanerul știe că există un sistem la distanță în acea locație și că un anumit port este închis pe el. Dacă nu este primit niciun pachet, scanerul știe că portul trebuie să fie deschis.

O scanare de port simplă, în care software-ul solicită informații despre fiecare port, unul câte unul, este ușor de identificat. Firewall-urile de rețea pot fi configurate cu ușurință pentru a detecta și opri acest comportament.

De aceea, unele tehnici de scanare a porturilor funcționează diferit. De exemplu, o scanare a porturilor ar putea scana o gamă mai mică de porturi sau ar putea scana întreaga gamă de porturi pe o perioadă mult mai lungă, astfel încât ar fi mai dificil de detectat.

Scanările de porturi sunt un instrument de securitate de bază, integrat atunci când vine vorba de penetrarea (și securizarea) sistemelor informatice. Dar acestea sunt doar un instrument care permite atacatorilor să găsească porturi care pot fi vulnerabile la atac. Acestea nu oferă acces unui atacator la un sistem, iar un sistem configurat în siguranță poate rezista cu siguranță la o scanare completă a portului, fără a afecta.

Credit de imagine: xfilephotos /Shutterstock.com, Ideea Casezy /Shutterstock.com.

![Pokémon Go are acces complet la Contul dvs. Google. Iată cum se remediază [Updated]](https://cdn.thefastcode.com/static/thumbs/pok-mon-go-has-full-access-to-your-google-account-here-s-how-to-fix-it-updated.jpg)