En havnescanning er lidt som at fnise en masse dørhåndtag for at se, hvilke døre der er låst. Scanneren lærer, hvilke porte på en router eller firewall der er åbne, og kan bruge disse oplysninger til at finde et computersystems potentielle svagheder.

Hvad er en havn?

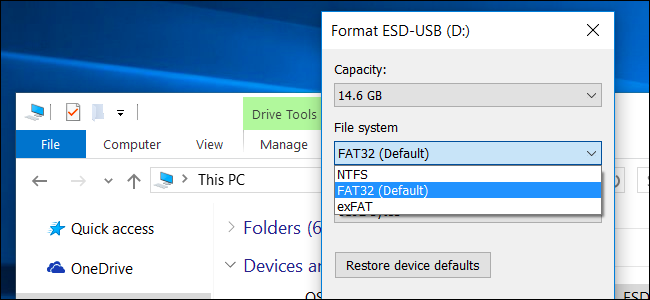

Når en enhed opretter forbindelse til en anden enhed via et netværk, angiver den en TCP eller UDP portnummer fra 0 til 65535. Nogle porte bruges dog oftere. TCP-porte 0 til 1023 er "velkendte porte", der leverer systemtjenester. For eksempel er port 20 FTP-filoverførsler, port 22 er Secure Shell (SSH) terminalforbindelser, port 80 er standard HTTP-webtrafik, og port 443 er krypteret HTTPS . Så når du opretter forbindelse til et sikkert websted, taler din webbrowser med den webserver, der lytter på port 443 på denne server.

Tjenester skal ikke altid køre på disse specifikke porte. For eksempel kan du køre en HTTPS-webserver på port 32342 eller en Secure Shell-server på port 65001, hvis du kunne lide det. Dette er bare standardindstillingerne.

Hvad er en havnescanning?

En havnescanning er en proces til kontrol af alle havne på en IP-adresse for at se, om de er åbne eller lukkede. Port-scanningssoftwaren kontrollerer port 0, port 1, port 2 og hele vejen til port 65535. Den gør dette ved blot at sende en anmodning til hver port og bede om svar. I sin enkleste form spørger port-scanningssoftwaren om hver port, en ad gangen. Fjernsystemet vil reagere og sige, om en port er åben eller lukket. Den person, der kører havnescanningen, ved så, hvilke porte der er åbne.

Ethvert netværk firewalls på den måde kan blokere eller på anden måde droppe trafik, så en havnescanning er også en metode til at finde ud af, hvilke porte der er tilgængelige eller udsættes for netværket på det eksterne system.

Det nmap-værktøj er en almindelig netværksværktøj bruges til havnescanning, men der er mange andre havnescanningsværktøjer.

Hvorfor kører folk havnescanninger?

Havnescanninger er nyttige til bestemmelse af et systems sårbarheder. En havnescanning fortæller en hacker, hvilke porte der er åbne på systemet, og det vil hjælpe dem med at formulere en angrebsplan. For eksempel, hvis en Secure Shell (SSH) -server blev registreret som lytter i port 22, kunne angriberen prøve at oprette forbindelse og tjekke for svage adgangskoder. Hvis en anden type server lytter på en anden port, kan angriberen poke på den og se om der er en fejl, der kan udnyttes. Måske kører en gammel version af softwaren, og der er et kendt sikkerhedshul.

Disse typer scanninger kan også hjælpe med at opdage tjenester, der kører på ikke-standardporte. Så hvis du kører en SSH-server på port 65001 i stedet for port 22, vil port-scanningen afsløre dette, og angriberen kan prøve at oprette forbindelse til din SSH-server på den port. Du kan ikke bare skjule en server på en ikke-standardport for at sikre dit system, selvom det gør det sværere at finde serveren.

Havnescanninger bruges ikke kun af angribere. Havnescanninger er nyttige til defensiv gennemtrængende test. En organisation kan scanne sine egne systemer for at bestemme, hvilke tjenester der er udsat for netværket og sikre, at de er konfigureret sikkert.

Hvor farligt er havnescanninger?

En havnescanning kan hjælpe en hacker med at finde et svagt punkt til at angribe og bryde ind i et computersystem. Det er dog kun det første skridt. Bare fordi du har fundet en åben port, betyder det ikke, at du kan angribe den. Men når du først har fundet en åben port, der kører en lyttetjeneste, kan du scanne den for sårbarheder. Det er den virkelige fare.

På dit hjemmenetværk har du næsten helt sikkert en router, der sidder mellem dig og Internettet. En person på Internettet ville kun være i stand til at scanne din router, og de ville ikke finde noget bortset fra potentielle tjenester på selve routeren. Denne router fungerer som en firewall - medmindre du har gjort det videresendt individuelle porte fra din router til en enhed, i hvilket tilfælde de specifikke porte udsættes for Internettet.

For computerservere og virksomhedsnetværk kan firewalls konfigureres til at detektere portscanninger og blokere trafik fra den adresse, der scannes. Hvis alle de tjenester, der eksponeres for internettet, er konfigureret sikkert og ikke har nogen kendte sikkerhedshuller, bør havnescanninger ikke engang være for skræmmende.

Typer af havnescanninger

I en “TCP fuld forbindelse” -portscanning sender scanneren en SYN-meddelelse (forbindelsesanmodning) til en port. Hvis porten er åben, svarer fjernsystemet med en SYN-ACK-meddelelse (bekræftelse). Scanneren svarer end med sin egen ACK-meddelelse (kvittering). Dette er en fuld TCP-forbindelseshåndtryk , og scanneren ved, at systemet accepterer forbindelser til en port, hvis denne proces finder sted.

Hvis porten er lukket, svarer fjernsystemet med en RST-meddelelse (nulstilling). Hvis det eksterne system bare ikke er til stede på netværket, vil der ikke være noget svar.

Nogle scannere udfører en “TCP halvåben” scanning. I stedet for at gå gennem en fuld SYN-, SYN-ACK- og derefter ACK-cyklus, sender de bare en SYN og venter på en SYN-ACK- eller RST-meddelelse som svar. Der er ikke behov for at sende en endelig ACK for at gennemføre forbindelsen, da SYN-ACK fortæller scanneren alt, hvad den har brug for at vide. Det er hurtigere, fordi der skal sendes færre pakker.

Andre typer scanninger involverer at sende fremmede, misdannede typer pakker og vente på at se, om fjernsystemet returnerer en RST-pakke, der lukker forbindelsen. Hvis det gør det, ved scanneren, at der er et eksternt system på det sted, og at en bestemt port er lukket på den. Hvis der ikke modtages nogen pakke, ved scanneren, at porten skal være åben.

En enkel havnescanning, hvor softwaren beder om oplysninger om hver port, en efter en, er let at få øje på. Netværksfirewalls kan let konfigureres til at opdage og stoppe denne adfærd.

Derfor fungerer nogle havnescanningsteknikker forskelligt. For eksempel kan en portscanning scanne et mindre porteudvalg eller kunne scanne hele porteføljen over en meget længere periode, så det ville være sværere at opdage.

Havnescanning er et grundlæggende sikkerhedsværktøj til brød og smør, når det kommer til gennemtrængende (og sikring) computersystemer. Men de er bare et værktøj, der lader angribere finde porte, der kan være sårbare over for angreb. De giver ikke en hacker adgang til et system, og et sikkert konfigureret system kan helt sikkert modstå en fuld havnescanning uden skade.

Billedkredit: xfilephotos /Shutterstock.com, Casezy idé /Shutterstock.com.