„Szyfruj wszystko, aby chronić swoje dane!” W dzisiejszych czasach jest to powszechna rada, gdy obawy dotyczące szpiegowania i prywatności sięgają szczytu gorączki. Ale przeciętni użytkownicy komputerów tak naprawdę nie muszą wszystkiego szyfrować.

Więcej systemów operacyjnych domyślnie obejmuje szyfrowanie, co jest w porządku. Ale jeśli Twój system operacyjny tego nie robi, prawdopodobnie nie musisz zaczynać szyfrowania wszystkiego za pomocą oprogramowania innej firmy.

Kiedy szyfrowanie faktycznie pomaga

ZWIĄZANE Z: Co to jest szyfrowanie i jak działa?

Odejdźmy od emocjonalnego komponentu chęci zablokowania dostępu do wszystkich plików, aby tylko Ty mógł je przeglądać. Oto sytuacje, w których szyfrowanie faktycznie coś dla ciebie zrobi:

- Ochrona poufnych danych w przypadku kradzieży laptopa : Jeśli Twój laptop zostanie skradziony, szyfrowanie uniemożliwi złodziejowi uruchomienie go i przejrzenie poufnych danych w poszukiwaniu informacji finansowych i innych poufnych informacji. Realistycznie, przeciętny złodziej laptopów prawdopodobnie chce tylko sprzętu i prawdopodobnie szybko wyczyści dysk. Ale jeśli masz na komputerze poufne dokumenty, szyfrowanie ma sens. Jednak złodziej prawdopodobnie nie dba o większość Twoich danych - zdjęcia Twojego psa, Twoja kolekcja MP3 i wszelkiego rodzaju filmy, które mogłeś pobrać, nie będą dla niego ważne.

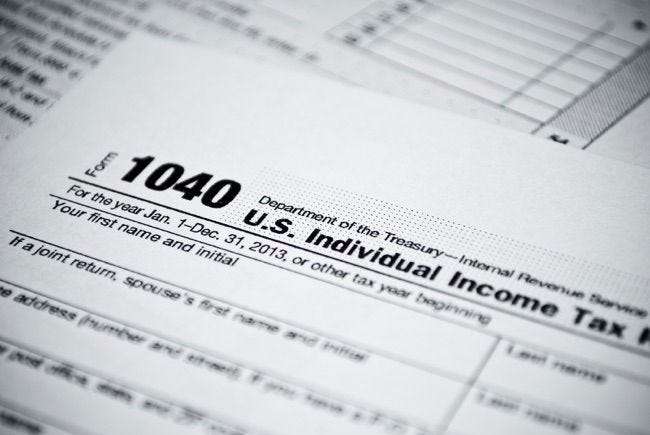

- Przechowywanie lub wysyłanie wrażliwych danych online : Przechowując coś szczególnie wrażliwego - na przykład archiwa dokumentów podatkowych, które zawierają dane osobowe, takie jak numer ubezpieczenia społecznego - w pamięci online lub wysyłając je komuś pocztą e-mail, możesz użyć szyfrowania. Prawie wszystkie Twoje pliki osobiste prawdopodobnie nie wymagają jednak tego rodzaju szyfrowania.

- Uzasadnienie biznesowe : W przypadku firm mogą istnieć różne wytyczne lub zasady handlowe wymagające stosowania szyfrowania. Mają one na celu zapobieżenie okropnym historiom, które słyszymy o kradzieży laptopów biznesowych z samochodów oraz tych laptopów, które mają ogromne bazy danych zawierające miliony numerów kart kredytowych klientów. Oczywiście tego rodzaju dane powinny być szyfrowane, ale skupiamy się tutaj bardziej na przeciętnych użytkownikach. (I właściwie laptop siedzący w samochodzie nie powinien mieć takiej bazy danych!)

Szyfrowanie może potencjalnie uchronić Twoje dane przed przeszukaniem przez organy ścigania, ale w poważnym dochodzeniu prawdopodobnie będziesz zmuszony ujawnić swój klucz szyfrowania. Skupiamy się tutaj na przeciętnym użytkowniku komputera, a nie na kimś, kto ma coś poważnego do ukrycia przed organami ścigania.

Czy informacje muszą być bezpieczne?

ZWIĄZANE Z: Jak łatwo zaszyfrować pliki w systemach Windows, Linux i Mac OS X

Jeśli szyfrowanie jest domyślnie włączone, nie przejmuj się tym - powinno być wystarczająco wygodne w użyciu. Nie mówimy, że w ogóle musisz wyłączyć to szyfrowanie. Jeśli jednak jesteś zwykłym użytkownikiem komputera stacjonarnego lub laptopa, nie ma potrzeby uaktualniania do wersji Professional systemu Windows i konfigurowania funkcji BitLocker, szyfrowania dysków zewnętrznych zawierających Twoje prace semestralne i zdjęcia kotów ani przechodzenia przez proces konfiguracji TrueCrypt zaszyfrować cały dysk systemowy.

Domowe wersje systemu Windows 7 i standardowa wersja systemu Windows 8.1 działające na starszym sprzęcie nie oferują łatwego domyślnego szyfrowania. Skonfigurowanie szyfrowania może przyprawić o ból głowy, a rozwiązanie problemu zaszyfrowania wszystkich plików przesyłanych do chmury wymaga również więcej przemyślenia i pracy. Jeśli szyfrujesz wszystkie swoje śmieszne zdjęcia kotów, prawdopodobnie tracisz czas.

Nawet przeciętny użytkownik komputera może czasami - ale prawdopodobnie rzadko - chcieć użyj szyfrowania . Wrażliwe dokumenty podatkowe i biznesowe - możesz je zaszyfrować, zwłaszcza jeśli tworzysz ich kopię zapasową online lub wysyłasz e-mailem do kogoś innego. Jednak zdjęcia z ostatnich wakacji i ten dokument Worda z życiorysem naprawdę nie są czymś, o co tak bardzo musisz się martwić.

Prawdziwe pytanie brzmi: czy musi być bezpieczne? Jeśli tak, możesz użyć szyfrowania. Jeśli nie, nie martw się o szyfrowanie.

Pomyśl o prawdziwym świecie

Pamiętaj: nie ma idealnego zabezpieczenia. Wszyscy akceptujemy to w prawdziwym świecie. To przerażająca myśl, ale zamki w drzwiach naszego domu i mieszkania szybko spadłyby na zdeterminowanego złodzieja z kluczem. Moglibyśmy poprawić nasze bezpieczeństwo i uzyskać przednie drzwi wykonane z grubego metalu z zamkami klasy bankowej, ale to byłby straszny kłopot - nie wspominając o kosztownym.

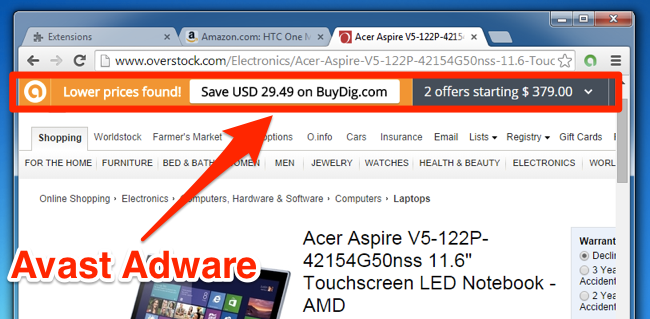

Obsesja na punkcie szyfrowania każdego pliku, który posiadasz na dysku twardym iw chmurze, jest podobna. Koncentruje się na danych, które nie muszą być bezpieczne. Zamiast tego prawdopodobnie lepiej będzie spędzać czas tworzenie silnych haseł , włączenie uwierzytelniania dwuskładnikowego i ogólnie utrzymanie dobrych praktyk w zakresie bezpieczeństwa komputerowego .

ZWIĄZANE Z: Jak stworzyć silne hasło (i je zapamiętać)

Ponieważ systemy operacyjne przyjmują szyfrowanie i sprawiają, że jest ono bardziej bezproblemowe, problem będzie mniejszy. Ale na razie przeciętny użytkownik komputera nie powinien mieć obsesji na punkcie szyfrowania. Zbyt duże przejmowanie się szyfrowaniem może marnować Twój czas i odwracać uwagę od rzeczy, które mogą pomóc w zabezpieczeniu poufnych danych i kont.