Możesz ukryć pliki w dowolnym systemie operacyjnym , ale ukryte pliki mogą być dostępne dla każdego, kto ma dostęp do twojego komputera lub jego pamięci. Szyfrowanie faktycznie chroni twoje pliki, uniemożliwiając ludziom dostęp do nich bez twojego klucza szyfrowania.

Nawet jeśli agencje wywiadowcze mogłyby ominąć to szyfrowanie - a jesteśmy prawie pewni, że nie mogą - jest ono nadal przydatne. Szyfrowanie może chronić poufne dane finansowe, biznesowe i osobiste przed osobami mającymi dostęp do Twojego sprzętu.

Windows

ZWIĄZANE Z: Co to jest szyfrowanie i jak działa?

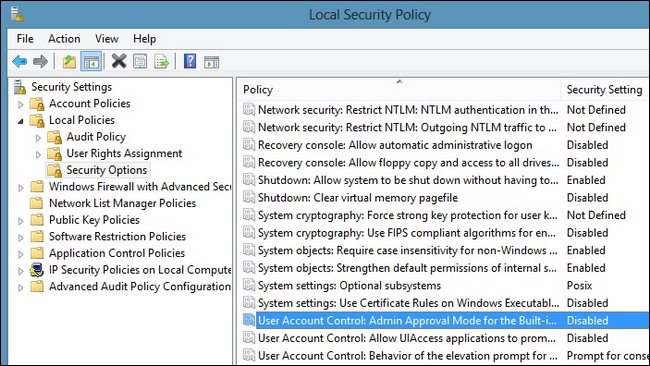

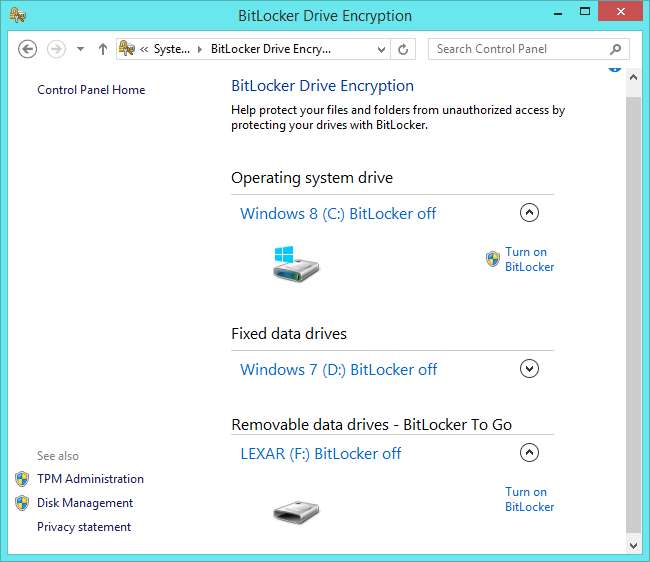

Windows ma wbudowany Szyfrowanie BitLocker . Szyfrowanie dysków funkcją BitLocker może zaszyfrować cały dysk systemu Windows lub inny dysk wewnętrzny. BitLocker To Go może zaszyfrować dysk flash USB lub inne zewnętrzne urządzenie multimedialne. Funkcji BitLocker można również używać z plikiem VHD, tworzenie zaszyfrowanego pliku kontenera, który zawiera zaszyfrowane pliki . Funkcja BitLocker jest dostępna tylko w Wersje Professional, Enterprise i Ultimate systemu Windows . Nie jest dostępny w standardowych wersjach systemu Windows, takich jak Windows 7 Home lub „podstawowa” wersja systemu Windows 8 lub 8.1.

Nowe komputery z systemem Windows 8.1 oferują również „szyfrowanie urządzeń” , ale wymaga to określonego sprzętu i użycia konta Microsoft, które utworzy kopię zapasową klucza szyfrowania online. Jest to bardzo ograniczona funkcja szyfrowania, ale przynajmniej działa w każdej wersji systemu Windows!

ZWIĄZANE Z: Jak skonfigurować szyfrowanie funkcją BitLocker w systemie Windows

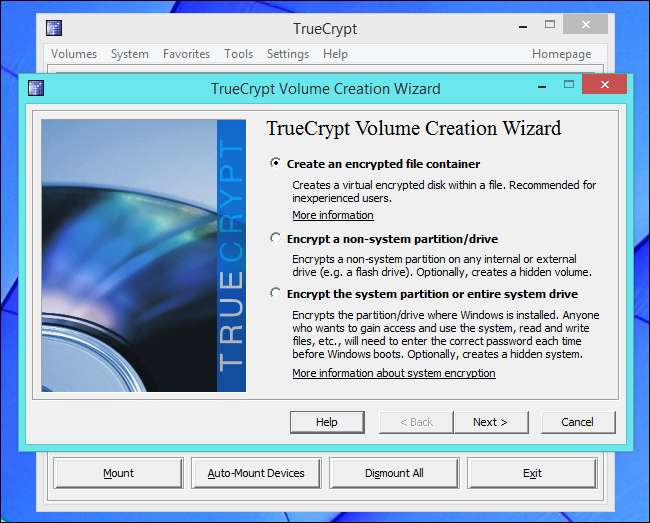

Ponieważ prawdopodobnie nie możesz używać funkcji BitLocker, będziesz potrzebować rozwiązania do szyfrowania innej firmy w systemie Windows. TrueCrypt był wcześniej zalecanym rozwiązaniem szyfrującym. Oferuje różne metody szyfrowania, więc możesz zaszyfruj cały dysk systemowy zaszyfruj dysk wymienny lub po prostu utwórz zaszyfrowany kontener, aby zaszyfrować określone pliki .

Niestety, status TrueCrypt jest teraz niepewny. W dniu 28 maja 2014 r. Witryna projektu TrueCrypt została zastąpiona komunikatem mówiącym, że TrueCrypt nie jest już obsługiwany i jest niebezpieczny w użyciu. Witryna internetowa TrueCrypt zaleca zamiast tego używanie funkcji BitLocker w systemie Windows. Jednak, audyt kodu TrueCrypt nie wykazał poważnych problemów . Witryna Gibson Research Corporation utrzymuje strona z ostatecznymi wersjami TrueCrypt możesz pobrać i używać. Twierdzą, że jest bezpieczny w użyciu.

Czy TrueCrypt jest naprawdę bezpieczny w użyciu? Cóż, tak naprawdę nie wiemy - jest tu dużo debaty i niepewności.

ZWIĄZANE Z: Jak zabezpieczyć wrażliwe pliki na komputerze za pomocą VeraCrypt

ZWIĄZANE Z: Jak zabezpieczyć hasłem pliki i foldery za pomocą szyfrowania

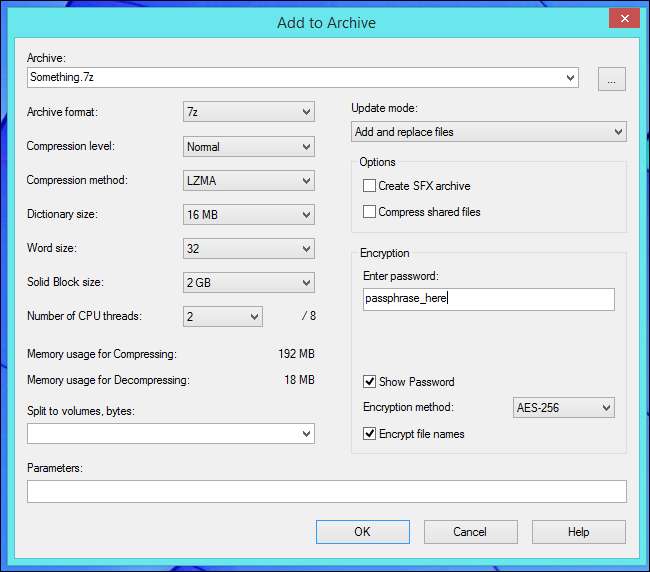

Żadne inne darmowe oprogramowanie typu open source narzędzia do szyfrowania są tak samo dopracowane w systemie Windows. TrueCrypt był narzędziem, wokół którego wszyscy się zebrali. Możesz jednak nadal korzystać z innych narzędzi. Na przykład 7-Zip i inne narzędzia do archiwizacji plików obejmują wbudowane szyfrowanie. Możesz użyć 7-Zip, aby utworzyć plik archiwum zaszyfrowany AES-256, do którego otwarcia potrzebujesz hasła. To rozwiązanie nie pozwoli Ci zaszyfrować całego dysku twardego, ale pozwoli Ci zaszyfrować kilka plików.

Linux

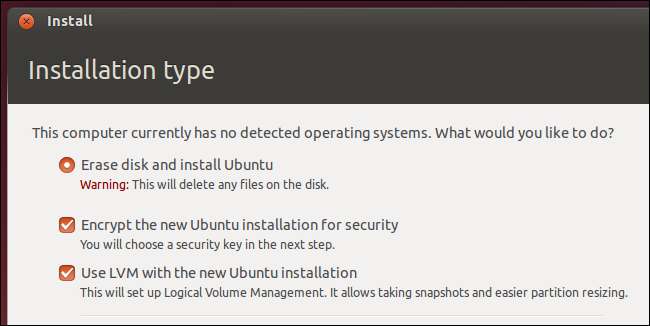

Ubuntu zawiera wbudowaną obsługę szyfrowania, podobnie jak wiele innych dystrybucji Linuksa. Funkcje szyfrowania są dostępne dla wszystkich użytkowników Linuksa. Na przykład, Ubuntu umożliwia zaszyfrowanie systemu podczas instalacji . Ubuntu i inne dystrybucje Linuksa oparte na GNOME również pozwalają na to łatwo zaszyfruj dyski wymienne za pomocą aplikacji Disk Utility .

ZWIĄZANE Z: Jak zaszyfrować folder domowy po zainstalowaniu Ubuntu

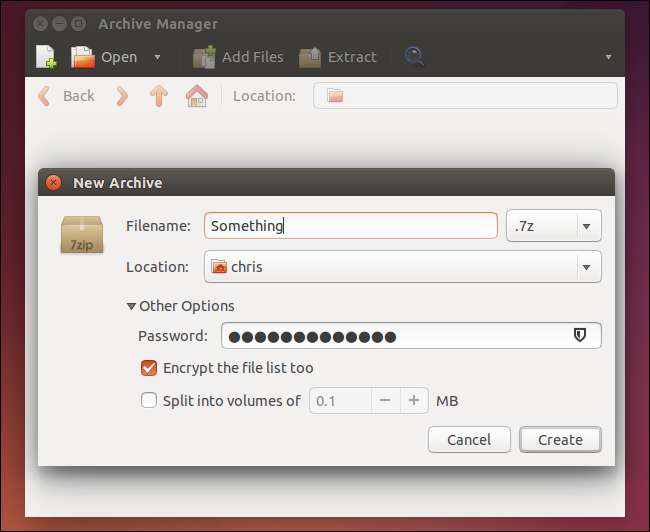

Linux oferuje wiele innych narzędzi do szyfrowania. Na przykład możesz też użyj szyfrowania do szyfrowania plików w dowolnym innym folderze . Graficzne narzędzie Archive Manager może łatwo tworzyć zaszyfrowane archiwa. Wszystkie przykłady dotyczą Ubuntu, ale te metody są podobne w wielu różnych dystrybucjach Linuksa i środowiskach graficznych. Przeprowadź wyszukiwanie, aby zobaczyć, jakie narzędzia szyfrujące zawiera wybrana przez Ciebie dystrybucja Linuksa.

Mac OS X

Mac OS X firmy Apple zawiera również szereg wbudowanych funkcji szyfrowania. Nie ma różnych wersji pulpitu Mac OS X z innym dołączonym oprogramowaniem, więc te narzędzia szyfrowania są dostępne na każdym komputerze Mac.

FileVault umożliwia zaszyfrowanie całego dysku systemowego . Możesz także szybko zaszyfrować dysk wymienny z Findera - po podłączeniu go do Maca w przyszłości zobaczysz monit o hasło szyfrowania. Narzędzie dyskowe umożliwia utwórz zaszyfrowany plik obrazu dysku, który możesz zablokować i odblokować na żądanie . Wszystkie te funkcje są wbudowane i można je skonfigurować i używać za pomocą kilku kliknięć.

ZWIĄZANE Z: Jak zaszyfrować dysk systemowy komputera Mac, urządzenia wymienne i pojedyncze pliki

Szyfrowanie to złożony temat. Niezależnie od wybranego schematu szyfrowania, ustaw silne hasło. Szyfrowanie plików słabym hasłem ułatwi ich odszyfrowanie w przyszłości.