Hasła są zwornikiem bezpieczeństwa konta. Pokażemy Ci, jak resetowanie haseł ustawionych okresów ważności hasła, i wymusić zmiany hasła w sieci Linux.

Hasło zostało Około dla prawie 60 lat

Byliśmy okazuje się, że jesteśmy komputerów, którzy mówimy, jesteśmy od połowy 1960 roku, kiedy po raz pierwszy wprowadzono hasło. Konieczne jest matka wynalazku Compatible Time-Sharing systemu opracowane na Instytut Technologii w Massachusetts potrzebowała sposobu identyfikowania różnych ludzi w systemie. konieczne jest również, aby ludzie widząc pliki nawzajem.

Fernando Corbató zaproponował schemat, który przydzielony unikalny login do każdej osoby. Aby udowodnić, że ktoś, kto powiedział, że były one musiały korzystać z prywatnego, osobistego hasła dostępu do swojego konta.

Kłopot z hasłami to działają one podobnie jak klucz. Każdy, kto ma klucz można go używać. Jeśli ktoś znajdzie, domysły, czy dane, hasła, że osoba może uzyskać dostęp do konta. Dopóki Uwierzytelnianie wieloczynnikowe jest powszechnie dostępny, hasło jest jedyną rzeczą, utrzymując nieupoważnionych osób ( aktorzy zagrożeń W cyberbezpieczeństwa-powiem) z systemu.

Zdalne połączenia wykonane przez Secure Shell (SSH) można skonfigurować do kluczy ssh zamiast haseł, a to świetnie. Jednak to tylko jedna metoda połączenia, a nie obejmuje lokalnych logowania.

Oczywiste jest, że zarządzanie hasłami jest niezbędna, ponieważ jest zarządzanie ludźmi, którzy używają tych haseł.

ZWIĄZANE Z: Jak utworzyć i zainstalować SSH kluczy z Linux Shell

Anatomia Hasło

Co sprawia, że dobre hasło, tak? Cóż, dobre hasło powinno mieć wszystkie następujące cechy:

- Jest to niemożliwe do odgadnięcia lub rozszyfrowania.

- Nie używano go nigdzie indziej.

- Nie zostały zaangażowane w naruszenie danych .

ten Czy byłem pwned (HIBP) Strona zawiera ponad 10 mld zestawy naruszone mandatów. Z figurami, że wysokie, są szanse, ktoś użył tego samego hasła jesteś. Oznacza to, że hasło może być w bazie danych, mimo że nie było na koncie, które zostało naruszone.

Jeśli hasło jest na stronie internetowej HIBP, oznacza to, że to na listach podmiotów zagrożeń haseł brute-force i atak słownikowy narzędzi użyć, gdy próbują złamać konto.

Prawdziwie losowe hasło (jak 4HW @ HpJDBr% * @ # wag b ~ AP) jest praktycznie niezniszczalny, ale, oczywiście, że nigdy nie pamiętam. Gorąco polecam użyć menedżera haseł do kont online. generują one złożone, losowe hasła do wszystkich swoich kont internetowych, a nie masz do nich-the Password Manager dostaw poprawne hasło dla was pamięta.

Dla kont lokalnych, każda osoba musi generować swoje własne hasło. Oni też muszą wiedzieć, co jest dopuszczalne hasło, a co nie. Będą musiały być nie powiedział do ponownego użycia haseł na innych kontach, i tak dalej.

Informacja ta jest zazwyczaj w Polityce haseł organizacji. instruuje go ludzi do korzystania z minimalną liczbę znaków, wymieszać małych oraz wielkich liter, zawierają symbole i znaki interpunkcyjne, i tak dalej.

Jednakże, zgodnie z pape nowy R z zespołem na Carnegie Mellon University Wszystkie te sztuczki dodać niewiele lub nic o solidności hasłem. Naukowcy odkryli, że dwa kluczowe czynniki hasłem solidności to, że są one co najmniej 12 znaków i wystarczająco silny. Oni zmierzyć siłę hasła przy użyciu wielu programów krakers, technik statystycznych i sieci neuronowych.

Minimum 12 znaków może wydawać się trudne na początku. Jednak nie sądzę, że chodzi o hasło, ale raczej o hasło z trzech lub czterech niepowiązanych słów oddzielonych znakami interpunkcyjnymi.

Na przykład, Experte Password Checker Powiedział, że pękanie "Chicago999" zajmie 42 minuty, ale 400 miliardów lat do złamania "komina.purple.bag". Jest również łatwy do zapamiętania i typu i zawiera tylko 18 znaków.

ZWIĄZANE Z: Dlaczego powinieneś użyć menedżera haseł i jak zacząć

Przeglądając bieżące ustawienia

Zanim przejdziesz do zmiany czegokolwiek z hasłem danej osoby, ostrożnie spojrzeć na ich bieżące ustawienia. Z

passwd.

Komenda, możesz

Przejrzyj ich bieżące ustawienia

z jego

-S

(Status) opcja. Zauważ, że będziesz musiał użyć

sudo.

z

passwd.

Jeśli pracujesz z innymi ustawieniami hasła.

Wpisujemy:

Sudo Passwd -s Mary

Pojedyncza linia informacji jest drukowana do okna zacisków, jak pokazano poniżej.

Widzisz następujące informacje (od lewej do prawej), w tej średniej odpowiedzi:

- Nazwa logowania osoby.

-

Pojawi się tutaj jeden z następujących trzech możliwych wskaźników:

- P: Wskazuje, że konto ma ważne, robocze hasło.

- L: Oznacza, że konto zostało zablokowane przez właściciela konta głównego.

- NP: Hasło nie zostało ustawione.

- Data ostatniego zmieniono hasła.

- Minimalny wiek hasła: Minimalny okres czasu (w dniach), który musi upłynąć między resetami hasła przeprowadzonymi przez właściciela konta. Jednak właściciel konta root może zawsze zmienić każde hasło. Jeśli ta wartość wynosi 0 (zero), nie ma ograniczenia częstotliwości zmian haseł.

- Maksymalny wiek hasła: Właściciel konta zostanie poproszony o zmianę jego hasła, gdy osiągnie ten wiek. Ta wartość jest podana w dniach, więc wartość 99,999 oznacza, że hasło nigdy nie wygasa.

- Okres ostrzegania o zmianie hasła: Jeśli wymuszony jest maksymalny wiek hasła, właściciel konta otrzyma przypomnienia, aby zmienić swoje hasło. Pierwszy z nich zostanie wysłany liczbę dni pokazanych tutaj przed datą resetowania.

- Okres bezczynności na hasło: Jeśli ktoś nie uzyskuje dostępu do systemu przez pewien czas, który nakłada się na termin resetowania hasła, hasło tej osoby nie zostanie zmienione. Ta wartość wskazuje, ile dni okres karencji podąża za datą wygaśnięcia hasła. Jeśli konto pozostanie nieaktywne taką liczbę dni po wygaśnięciu hasła konto jest zablokowane. Wartość -1 wyłącza okres karencji.

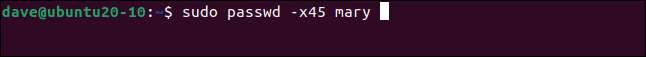

Ustawianie maksymalnego wieku hasła

Aby ustawić okres resetowania hasła, możesz użyć

-x

(maksymalnie dni) opcja z kilkoma dniami. Nie zostawiasz przestrzeni między

-x

i cyfry, więc wpisałeś to w następujący sposób:

Sudo Passwd -x45 Mary

Powiedziano nam, że wartość wygaśnięcia została zmieniona, jak pokazano poniżej.

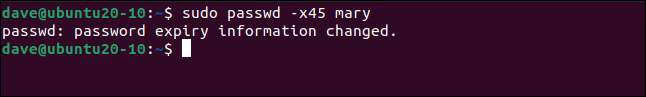

Użyj

-S

(Status) Opcja sprawdzenia, czy wartość jest teraz 45:

Sudo Passwd -s Mary

Teraz, w 45 dni, należy ustawić nowe hasło do tego konta. Przypomnienia rozpoczną się siedem dni przed tym. Jeśli nowe hasło nie jest ustawione na czas, to konto zostanie natychmiast zablokowane.

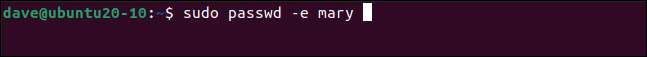

Egzekwowanie natychmiastowej zmiany hasła

Możesz także użyć polecenia, aby inni w sieci będą musieli zmienić swoje hasła przy następnym logowaniu. Aby to zrobić, użyjesz

-mi

(Wygasa) Opcja w następujący sposób:

Sudo Passwd -e Mary

Następnie powiedziano nam informacje o wygaśnięciu hasła.

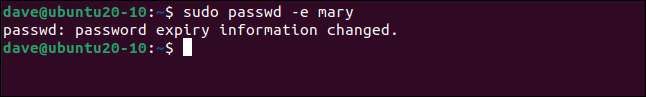

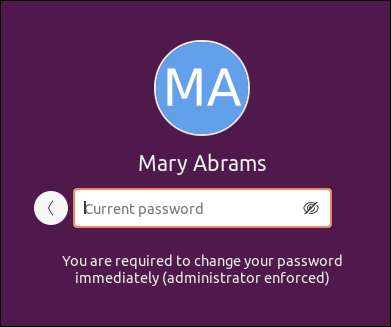

Sprawdźmy z

-S

Opcja i zobacz, co się stało:

Sudo Passwd -s Mary

Data ostatniej zmiany hasła jest ustawiona do pierwszego dnia 1970 roku. Następnym razem, gdy ta osoba próbuje się zalogować, będzie musiał zmienić swoje hasło. Muszą również zapewnić swoje obecne hasło, zanim będą mogły wpisać nowy.

Czy powinieneś egzekwować zmiany hasła?

Zmuszanie ludzi do regularnego użycia ich haseł. Był to jeden z rutynowych kroków bezpieczeństwa dla większości instalacji i uważany za dobre praktyki biznesowe.

Myślenie jest teraz polarnym przeciwnym. W U.K., The National Cyber Security Center silnie doradza przed egzekwowaniem regularnych odnowień hasła i Narodowy Instytut Standardów i Technologii W U.S. zgadza się. Obie organizacje zalecają egzekwowanie zmiany hasła tylko wtedy, gdy znasz lub podejrzewasz, że istniejący jest znany przez innych .

Zmuszanie ludzi do zmiany haseł staje się monotoniczny i zachęca do słabych haseł. Ludzie zwykle zaczynają ponownie wykorzystać hasło podstawowe z datą lub inną liczbą oznaczoną na nim. Lub piszą je, ponieważ muszą je tak często zmienić, nie pamiętają ich.

Dwie organizacje, o których wspomniano powyżej zalecają następujące wytyczne dotyczące bezpieczeństwa hasła:

- Użyj menedżera haseł: Zarówno dla kont online, jak i lokalnych.

- Włącz uwierzytelnianie dwustopniowe: Gdziekolwiek jest opcja, użyj go.

- Użyj silnego hasła: Doskonała alternatywa dla tych kont, które nie będą działać z menedżerem hasła. Trzy lub więcej słów oddzielonych interpunkcją lub symbolami jest dobrym szablonem do śledzenia.

- Nigdy nie używaj ponownie hasła: Unikaj używania tego samego hasła, którego używasz do innego konta i zdecydowanie nie używaj jednej wymienionej Czy byłem pwned .

Powyższe wskazówki pozwolą Ci ustalić bezpieczne środki do uzyskania dostępu do kont. Gdy masz te wytyczne na miejscu, trzymać się z nimi. Dlaczego Zmień swoje hasło Jeśli jest silny i bezpieczny? Jeśli spada do niewłaściwych rąk - lub podejrzewasz, że ma to, możesz to zmienić.

Czasami ta decyzja jest jednak w dłoniach. Jeśli uprawnienia, które są egzekwowane zmiany hasłem, nie masz dużego wyboru. Możesz podzrosnąć sprawę i znać swoją pozycję, ale chyba że jesteś szefem, musisz przestrzegać polityki firmy.

ZWIĄZANE Z: Czy należy regularnie zmienić swoje hasła?

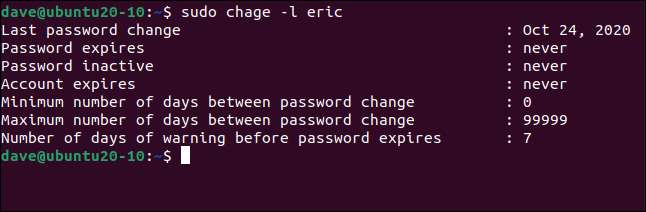

Komenda bujania

Możesz użyć

ten

chase.

Komenda

Aby zmienić ustawienia dotyczące starzenia się hasła. To polecenie otrzymuje swoją nazwę "zmienić starzenie". To jak

passwd.

polecenie z usuniętymi elementami tworzenia haseł.

ten

-L.

(Lista) Opcja prezentuje te same informacje co

passwd.

polecenie, ale w bardziej przyjaznej modzie.

Wpisujemy:

Sudo Chas -l Eric

Kolejnym zadbanym dotykiem Czy możesz ustawić datę ważności konta za pomocą

-MI

Opcja (wygaśnięcie). Przekazujemy datę (w formacie roku na rok miesięczny), aby ustawić datę ważności 30 listopada 2020 roku. W tym dniu konto zostanie zablokowane.

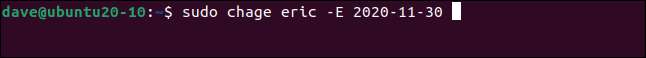

Wpisujemy:

Sudo Chage Eric -e 2020-11-30

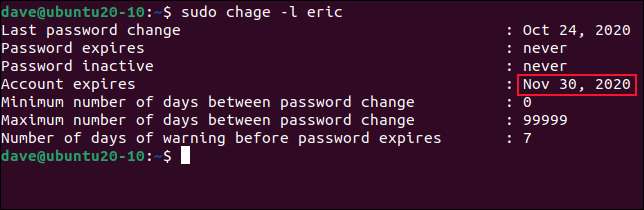

Następnie wpisujemy następujące czynności, aby upewnić się, że zmiana została wykonana:

Sudo Chas -l Eric

Widzimy, że data ważności konta zmieniła się z "nigdy" 30 listopada 2020 roku.

Aby ustawić okres ważności hasła, możesz użyć

-M

(Maksymalne dni) Opcja, wraz z maksymalną liczbą dni, w którym można użyć hasła, zanim będzie można go zmienić.

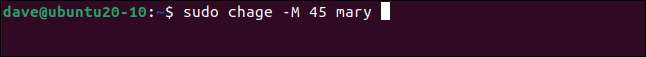

Wpisujemy:

Sudo Chage -M 45 Mary

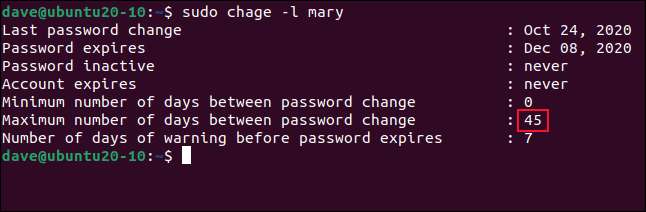

Wpisujemy następujące informacje, używając

-L.

(Lista) opcja, aby zobaczyć efekt naszego polecenia:

Sudo Chase -l Mary

Data wygaśnięcia hasła jest teraz ustawiona na 45 dni od daty, którą go ustawiliśmy, co, jak pokazano nam, będzie 8 grudnia 2020.

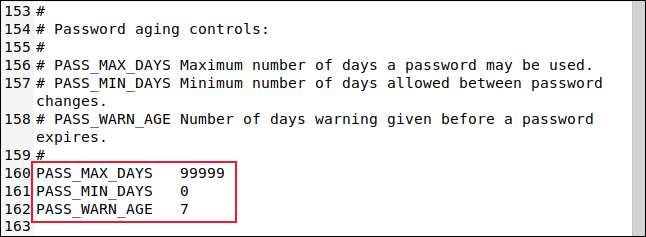

Wprowadzanie zmian haseł dla wszystkich w sieci

Po utworzeniu kont, zestaw wartości domyślnych są używane do haseł. Możesz zdefiniować to, co domyślne są dla minimalnych, maksymalnych i ostrzegawczych dni. Są one następnie przechowywane w pliku o nazwie "/etc/login.defs".

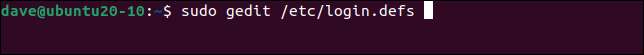

Możesz wpisać następujące informacje, aby otworzyć ten plik

gedit.

:

sudo gedit /etc/login.defs

Przewiń do kontroli starzenia haseł.

Możesz edytować je, aby pasowały do Twoich wymagań, zapisz zmiany, a następnie zamknij edytor. Przy następnym utworzeniu konta użytkownika te wartości domyślne zostaną zastosowane.

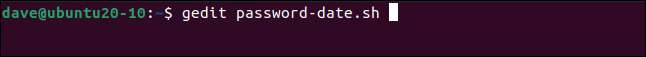

Jeśli chcesz zmienić wszystkie daty wygaśnięcia hasła dla istniejących kont użytkowników, możesz łatwo zrobić to ze skryptem. Wystarczy wpisać następujące czynności, aby otworzyć

gedit.

Edytor i utwórz plik o nazwie "Password-Date.sh":

Sudo Gedit Password-Date.sh

Następnie skopiuj następujący tekst do edytora, zapisz plik, a następnie zamknij

gedit.

:

#! / Bin / bash reset_day = 28. Do nazwy użytkownika w $ (LS / Home) robić sudo belki $ naze -m $ reset_days Echo $ Nazwa użytkownika Wygaśnięcie hasła zmieniono na $ reset_days zrobione

Zmieni to maksymalną liczbę dni dla każdego konta użytkownika do 28, a zatem częstotliwość resetowania hasła. Możesz dostosować wartość

reset_day.

zmienna do dopasowania.

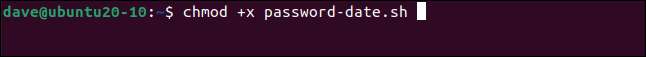

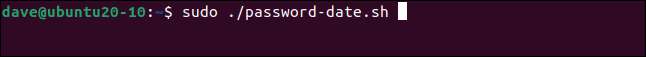

Po pierwsze, wpisujemy następujące czynności, aby dokonać wykonywalnego skryptu:

Chmod + X Password-Date.sh

Teraz możemy wpisać następujące czynności, aby uruchomić nasz skrypt:

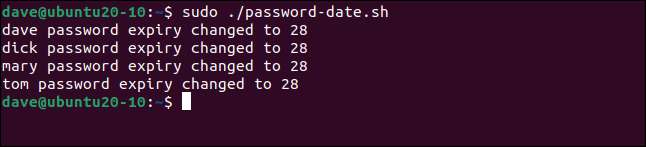

Sudo ./password-datate.sh

Każde konto jest następnie przetwarzane, jak pokazano poniżej.

Wpisujemy następujące czynności, aby sprawdzić konto dla "Mary":

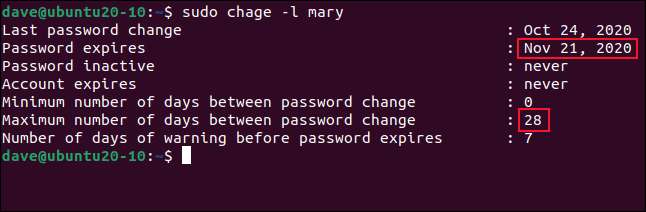

Sudo Change -L Mary

Wartość maksymalnej dni została ustawiona na 28, a powiedziano nam, że spadnie 21 listopada 2020. Możesz również łatwo modyfikować skrypt i dodać więcej

chase.

lub

passwd.

polecenia.

Zarządzanie hasłem jest coś, co należy traktować poważnie. Teraz masz narzędzia, które musisz przejąć kontrolę.