Les mots de passe sont la clé de Keystone pour obtenir la sécurité du compte. Nous vous montrerons comment réinitialiser les mots de passe, définir les périodes d'expiration du mot de passe et appliquer les modifications de mot de passe sur votre réseau Linux.

Le mot de passe existe depuis près de 60 ans

Nous sommes prouvés à des ordinateurs que nous disons que nous disons que nous sommes depuis le milieu des années 1960, lorsque le mot de passe a été introduit pour la première fois. Nécessité étant la mère de l'invention, la Système de partage de temps compatible développé à la Massachusetts Institute of Technology avait besoin d'un moyen d'identifier différentes personnes sur le système. Il a également besoin d'empêcher les personnes de voir les fichiers de chacun.

Fernando J. Corbató a proposé un schéma qui a attribué un nom d'utilisateur unique à chaque personne. Pour prouver que quelqu'un a été qui ils ont dit qu'ils étaient, ils ont dû utiliser un mot de passe privé et personnel pour accéder à leur compte.

Le problème avec les mots de passe est qu'ils fonctionnent comme une clé. Toute personne qui a une clé peut l'utiliser. Si quelqu'un trouve, devine ou chiffre votre mot de passe, cette personne peut accéder à votre compte. Jusqu'à Authentification multi-facteurs est universellement disponible, le mot de passe est la seule chose à maintenir des personnes non autorisées ( acteurs de la menace , en cybersécurité-parler) de votre système.

Les connexions à distance effectuées par une coque sécurisée (SSH) peuvent être configurées pour utiliser des touches SSH au lieu de mots de passe, et c'est génial. Cependant, ce n'est qu'une méthode de connexion et ne couvre pas les connexions locales.

De toute évidence, la gestion des mots de passe est essentielle, de même que la gestion des personnes qui utilisent ces mots de passe.

EN RELATION: Comment créer et installer des touches SSH à partir de la coque Linux

L'anatomie d'un mot de passe

Qu'est-ce qui rend un mot de passe bien, de toute façon? Eh bien, un bon mot de passe doit avoir tous les attributs suivants:

- Il est impossible de deviner ou de comprendre.

- Vous ne l'avez nulle part ailleurs.

- Il n'a pas été impliqué dans un violation de données .

Les Ai-je été pwned (HIBP) Le site Web contient plus de 10 milliards de jeux de références enfreinées. Avec des chiffres qui sont élevés, des chances sont une personne d'autre utilise le même mot de passe que vous êtes. Cela signifie que votre mot de passe peut être dans la base de données, même si ce n'était pas votre compte qui a été violé.

Si votre mot de passe est sur le site Web HIBP, cela signifie que c'est sur la liste des mots de passe des acteurs des menaces » Attaque de force brute et de dictionnaire Les outils utilisent quand ils essaient de craquer un compte.

Un mot de passe vraiment aléatoire (comme 4HW @ hpjdbr% * wt @ # b ~ ap) est pratiquement invulnérable, mais, bien sûr, vous ne vous en souviendrez jamais. Nous vous recommandons vivement d'utiliser un gestionnaire de mots de passe pour les comptes en ligne. Ils génèrent des mots de passe aléatoires complexes pour tous vos comptes en ligne et vous ne devez pas vous en souvenir, le gestionnaire de mots de passe fournit le mot de passe correct pour vous.

Pour les comptes locaux, chaque personne doit générer son propre mot de passe. Ils devront également savoir ce qui est un mot de passe acceptable et ce qui n'est pas. Ils devront être informés de ne pas réutiliser les mots de passe sur d'autres comptes, etc.

Ces informations sont généralement dans la politique de mot de passe d'une organisation. Il demande aux personnes d'utiliser un nombre minimum de caractères, de mélanger des lettres majuscules et minuscules, inclure des symboles et la ponctuation, etc.

Cependant, selon un nouveau pape r d'une équipe à L'université de Carnegie Mellon , toutes ces astuces ajoutent peu ou rien à la robustesse d'un mot de passe. Les chercheurs ont constaté que les deux facteurs clés pour la robustesse de mot de passe sont qu'ils ont au moins 12 caractères et suffisamment fort. Ils ont mesuré la force du mot de passe en utilisant un certain nombre de programmes de craquelins logiciels, de techniques statistiques et de réseaux de neurones.

Un minimum de 12 caractères pourrait être intimidant au début. Cependant, ne pensez pas en termes de mot de passe, mais plutôt une phrase secrète de trois ou quatre mots non liés séparés par la ponctuation.

Par exemple, le Vérificateur de mot de passe expérimenté Cela dit que cela prendrait 42 minutes pour craquer "Chicago99," mais 400 milliards d'années pour craquer "Chimney.purple.bag". Il est également facile à retenir et à taper, et ne contient que 18 caractères.

EN RELATION: Pourquoi utiliser un gestionnaire de mots de passe et comment commencer

Examiner les paramètres actuels

Avant de changer quelque chose à faire avec le mot de passe d'une personne, il est prudent d'examiner leurs paramètres actuels. Avec le

passionné

commande, vous pouvez

revoir leurs paramètres actuels

avec son

Dossier

option (status). Notez que vous devrez également utiliser

sudo

avec

passionné

Si vous travaillez avec les paramètres de mot de passe de quelqu'un d'autre.

Nous tapons ce qui suit:

sudo passwd -s mary

Une seule ligne d'informations est imprimée sur la fenêtre du terminal, comme indiqué ci-dessous.

Vous voyez les informations suivantes (de gauche à droite) dans cette réponse CARR:

- Le nom de connexion de la personne.

-

L'un des trois indicateurs possibles suivants apparaît ici:

- P: Indique que le compte a un mot de passe de fonctionnement valide.

- L: Signifie que le compte a été verrouillé par le propriétaire du compte root.

- Np: Un mot de passe n'a pas été défini.

- La date à laquelle le mot de passe a été modifié.

- Mot de passe minimum Âge: La période minimale (en jours) qui doit s'écouler entre les réinitialisations de mot de passe effectuées par le propriétaire du compte. Le propriétaire du compte root peut toutefois toujours changer le mot de passe de n'importe qui. Si cette valeur est 0 (zéro), il n'ya pas de restriction de la fréquence des modifications de mot de passe.

- Âge de mot de passe maximum: Le propriétaire du compte est invité à changer son mot de passe quand il atteint cet âge. Cette valeur est donnée en jours, une valeur de 99 999 signifie que le mot de passe n'expire jamais.

- Période d'avertissement de changement de mot de passe: Si un âge de mot de passe maximum est appliqué, le propriétaire du compte recevra des rappels pour modifier son mot de passe. Le premier d'entre eux sera envoyé le nombre de jours indiqués ici avant la date de réinitialisation.

- Période d'inactivité pour le mot de passe: Si quelqu'un n'accède pas au système pendant une période donnée qui recouvre la date limite de réinitialisation du mot de passe, le mot de passe de cette personne ne sera pas modifié. Cette valeur indique combien de jours la période de grâce suivait une date d'expiration du mot de passe. Si le compte reste inactif ce nombre de jours après expiration d'un mot de passe, le compte est verrouillé. Une valeur de -1 désactive la période de grâce.

Définition d'un mot de passe maximum

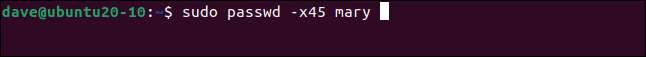

Pour définir une période de réinitialisation du mot de passe, vous pouvez utiliser le

-X

(jours maximum) Option avec un certain nombre de jours. Vous ne laissez pas de place entre le

-X

et les chiffres, de sorte que vous le tapez comme suit:

sudo passwd -x45 mary

Nous nous sommes dit que la valeur d'expiration a été modifiée, comme indiqué ci-dessous.

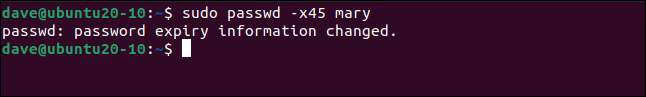

Utilisez le

Dossier

(Status) Option de vérifier que la valeur est maintenant de 45:

sudo passwd -s mary

Maintenant, en 45 jours, un nouveau mot de passe doit être défini pour ce compte. Les rappels débuteront sept jours avant cela. Si un nouveau mot de passe n'est pas défini à temps, ce compte sera verrouillé immédiatement.

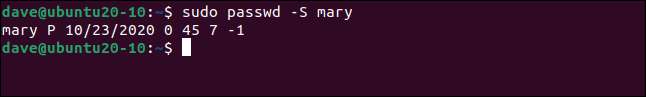

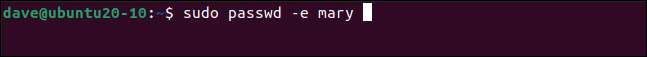

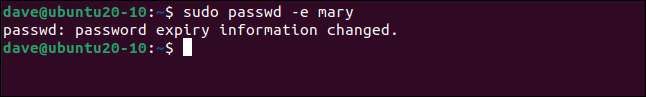

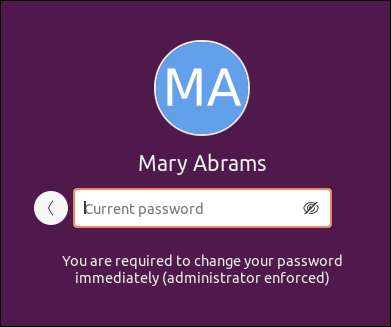

Appliquer un changement de mot de passe immédiat

Vous pouvez également utiliser une commande afin que d'autres sur votre réseau devront modifier leurs mots de passe la prochaine fois qu'ils se connecter. Pour ce faire, vous utiliseriez le

--e

Option (expire), comme suit:

sudo passwd -e mary

On nous a ensuite dit que les informations d'expiration du mot de passe ont changé.

Vérifions avec le

Dossier

option et voir ce qui s'est passé:

sudo passwd -s mary

La date du dernier changement de mot de passe est définie au premier jour de 1970. La prochaine fois que cette personne essaie de se connecter, il devra changer de mot de passe. Ils doivent également fournir leur mot de passe actuel avant de pouvoir en taper un nouveau.

Si vous appliquez des modifications de mot de passe?

Obliger les gens à modifier leurs mots de passe régulièrement utilisés pour être un bon sens. C'était l'une des étapes de sécurité de routine pour la plupart des installations et considérées comme une bonne pratique commerciale.

La pensée est maintenant la polaire opposée. Dans l'U.k., le Centre national de cybersécurité conseille vivement contre l'application des renouvellements de mot de passe réguliers , et le Institut national des normes et de la technologie dans les États-Unis d'accord. Les deux organisations recommandent de faire appel à un changement de mot de passe uniquement si vous savez ou soupçonnez un existant. connu par les autres .

Forcer les gens à changer de mots de passe devient monotone et encourage les mots de passe faibles. Les gens commencent généralement à réutiliser un mot de passe de base avec une date ou un autre numéro étiqueté. Ou, ils les écriront parce qu'ils doivent les changer si souvent, ils ne peuvent pas se souvenir d'eux.

Les deux organisations que nous avons mentionnées ci-dessus recommandent les directives suivantes pour la sécurité des mots de passe:

- Utilisez un gestionnaire de mots de passe: Pour les comptes en ligne et locaux.

- Allumez l'authentification à deux facteurs: Partout où il s'agit d'une option, utilisez-le.

- Utilisez une phrase secrète forte: Une excellente alternative pour ces comptes qui ne fonctionneront pas avec un gestionnaire de mots de passe. Trois mots ou plus séparés par la ponctuation ou les symboles sont un bon modèle à suivre.

- Ne jamais réutiliser un mot de passe: Évitez d'utiliser le même mot de passe que vous utilisez pour un autre compte et n'utilisez certainement pas une liste indiquée sur Ai-je été pwned .

Les conseils ci-dessus vous permettront d'établir un moyen sécurisé pour accéder à vos comptes. Une fois que vous avez ces lignes directrices en place, collez-les avec eux. Pourquoi changez votre mot de passe Si c'est fort et sécurisé? Si cela tombe dans les mauvaises mains - ou si vous soupçonnez que cela vous permet de le changer.

Parfois, cette décision est toutefois hors de vos mains. Si les pouvoirs qui exercent des changements de mot de passe, vous n'avez pas beaucoup de choix. Vous pouvez plaider votre cas et faire connaître votre position, mais à moins que vous soyez le patron, vous devrez suivre la politique de la société.

EN RELATION: Si vous modifiez vos mots de passe régulièrement?

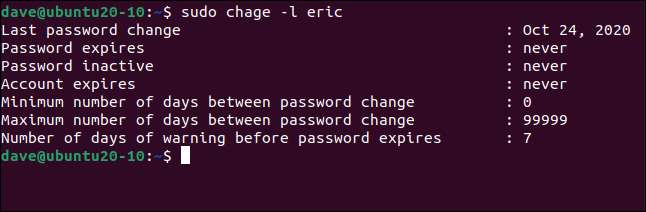

La commande CHAGE

Vous pouvez utiliser

les

chêne

commander

Pour modifier les paramètres concernant le vieillissement du mot de passe. Cette commande tire son nom de "changer le vieillissement". C'est comme le

passionné

commande avec les éléments de création de mot de passe supprimés.

Les

à

(liste) option présente les mêmes informations que la

passwd -s

commander, mais de manière plus amicale.

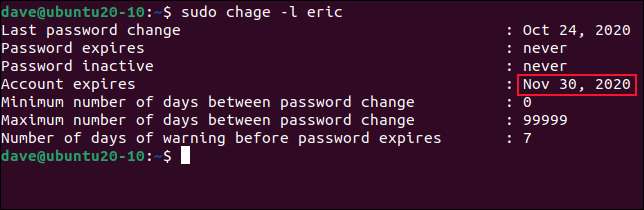

Nous tapons ce qui suit:

Sudo CHAGE -L ERIC

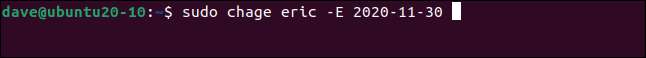

Une autre touche NEAT est que vous pouvez définir une date d'expiration de compte à l'aide du

--E

Option (expiration). Nous passerons une date (au format de la date d'année) pour définir une date d'expiration du 30 novembre 2020. À cette date, le compte sera verrouillé.

Nous tapons ce qui suit:

Sudo CHAGE Eric -e 2020-11-30

Ensuite, nous tapissons ce qui suit pour vous assurer que ce changement a été effectué:

Sudo CHAGE -L ERIC

Nous voyons que la date d'expiration du compte a été modifiée de «jamais» au 30 novembre 2020.

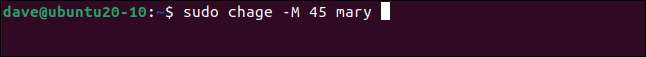

Pour définir une période d'expiration du mot de passe, vous pouvez utiliser le

-M

Option (jours maximum), ainsi que le nombre maximal de jours, un mot de passe peut être utilisé avant de pouvoir être modifié.

Nous tapons ce qui suit:

Sudo Chiage -M 45 Marie

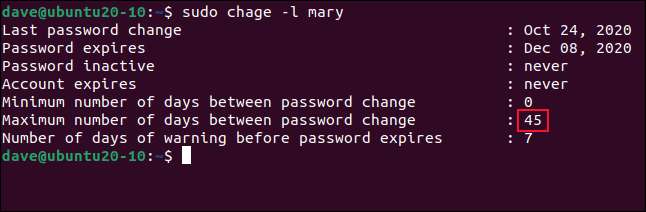

Nous tapissons ce qui suit, en utilisant le

à

(liste) option, pour voir l'effet de notre commande:

Sudo CHAGE -L Mary

La date d'expiration du mot de passe est maintenant définie sur 45 jours à compter de la date à laquelle nous l'avons définie, qui, comme nous l'avons montré, sera le 8 décembre 2020.

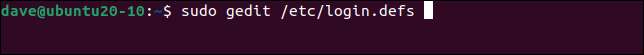

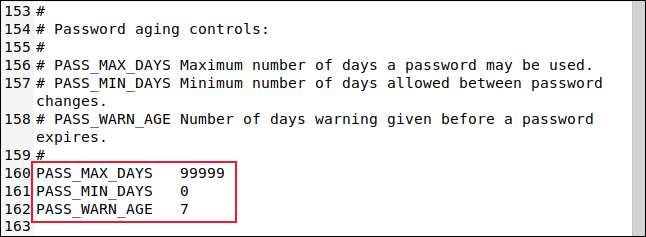

Faire des modifications de mot de passe pour tout le monde sur un réseau

Lorsque des comptes sont créés, un ensemble de valeurs par défaut sont utilisés pour les mots de passe. Vous pouvez définir les valeurs par défaut pour les jours minimum, maximum et d'alerte. Celles-ci sont ensuite détenues dans un fichier appelé "/etc/login.defs".

Vous pouvez taper les éléments suivants pour ouvrir ce fichier dans

gedit

:

sudo gedit /etc/login.defs

Faites défiler jusqu'aux contrôles de vieillissement du mot de passe.

Vous pouvez les modifier pour répondre à vos exigences, enregistrer vos modifications, puis fermer l'éditeur. La prochaine fois que vous créez un compte d'utilisateur, ces valeurs par défaut seront appliquées.

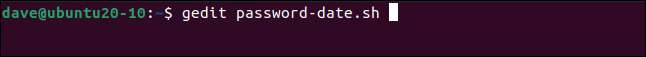

Si vous souhaitez modifier toutes les dates d'expiration du mot de passe des comptes d'utilisateurs existants, vous pouvez facilement le faire avec un script. Tapez simplement ce qui suit pour ouvrir le

gedit

Editeur et créer un fichier appelé "mot de passe-date.sh":

Sudo Gedit Password-Dated.sh

Ensuite, copiez le texte suivant dans votre éditeur, enregistrez le fichier, puis fermez

gedit

:

#! / Bin / bash réinitialiser_days = 28 Pour le nom d'utilisateur en $ (ls / home) faire Sudo CHMIER $ Nom d'utilisateur -M $ réinitialiser_days echo $ Mot de passe nom d'utilisateur expiration modifié en $ réinitialiser_days fait

Cela modifiera le nombre maximum de jours pour chaque compte d'utilisateur à 28, et par conséquent, la fréquence de réinitialisation du mot de passe. Vous pouvez ajuster la valeur de la

Reset_days

variable pour convenir.

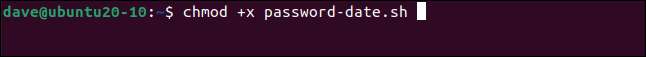

Premièrement, nous tapissons ce qui suit pour rendre notre script exécutable:

CHMOD + x PASSWORD-Date.SH

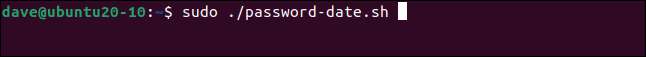

Maintenant, nous pouvons taper les éléments suivants pour exécuter notre script:

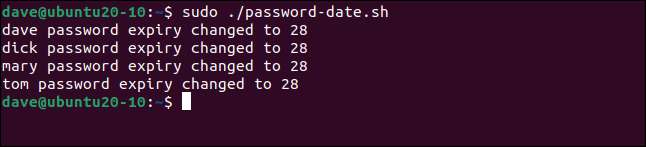

sudo ./password-date.sh

Chaque compte est ensuite traité, comme indiqué ci-dessous.

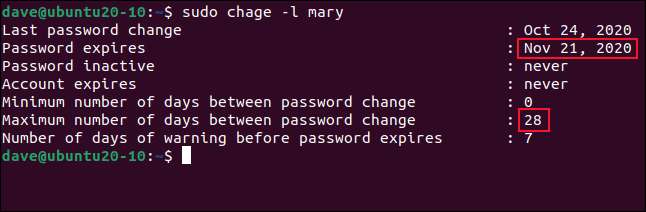

Nous tapissons ce qui suit pour vérifier le compte "Mary":

Sudo Change -L Mary

La valeur maximale des jours a été définie sur 28, et nous nous sommes dit que cela tombera le 21 novembre 2020. Vous pouvez également modifier facilement le script et ajouter plus

chêne

ou

passionné

commandes.

La gestion des mots de passe est quelque chose qui doit être pris au sérieux. Maintenant, vous avez les outils dont vous avez besoin pour prendre le contrôle.