Il malware non è l'unica minaccia online di cui preoccuparsi. L'ingegneria sociale è una minaccia enorme e può colpirti su qualsiasi sistema operativo. In effetti, l'ingegneria sociale può avvenire anche al telefono e in situazioni faccia a faccia.

È importante essere consapevoli dell'ingegneria sociale e stare all'erta. I programmi di sicurezza non ti proteggeranno dalla maggior parte delle minacce di ingegneria sociale, quindi devi proteggerti.

Spiegazione dell'ingegneria sociale

Gli attacchi tradizionali basati su computer spesso dipendono dalla ricerca di una vulnerabilità nel codice di un computer. Ad esempio, se utilizzi una versione obsoleta di Adobe Flash o, dio non voglia, Giava , che è stata la causa del 91% degli attacchi nel 2013 secondo Cisco: potresti visitare un sito Web dannoso e quel sito Web avrebbe sfruttato la vulnerabilità del tuo software per ottenere l'accesso al tuo computer. L'aggressore sta manipolando i bug nel software per ottenere l'accesso e raccogliere informazioni private, magari con un keylogger che installa.

I trucchi di ingegneria sociale sono diversi perché implicano invece la manipolazione psicologica. In altre parole, sfruttano le persone, non il loro software.

RELAZIONATO: Sicurezza online: analizzare l'anatomia di un'e-mail di phishing

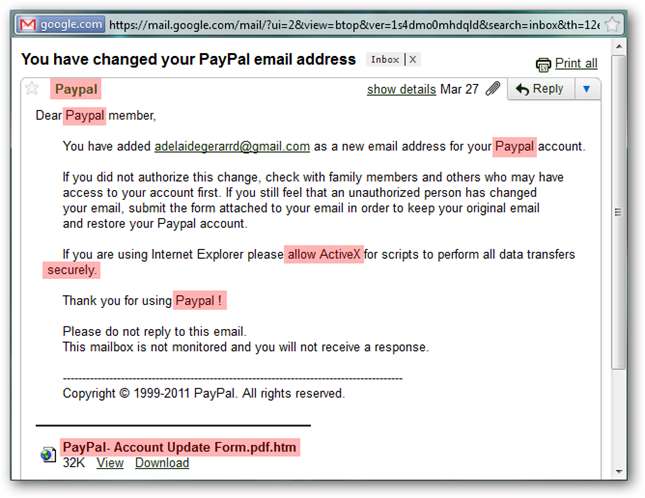

Probabilmente ne hai già sentito parlare phishing , che è una forma di ingegneria sociale. Potresti ricevere un'email che dichiara di provenire dalla tua banca, dall'istituto di emissione della carta di credito o da un'altra azienda fidata. Potrebbero indirizzarti a un sito Web falso camuffato per sembrare uno reale o chiederti di scaricare e installare un programma dannoso. Ma questi trucchi di ingegneria sociale non devono necessariamente coinvolgere siti Web falsi o malware. L'e-mail di phishing potrebbe semplicemente chiederti di inviare un'e-mail di risposta con informazioni private. Piuttosto che cercare di sfruttare un bug in un software, cercano di sfruttare le normali interazioni umane. Spear phishing può essere ancora più pericoloso, poiché è una forma di phishing progettata per prendere di mira individui specifici.

Esempi di ingegneria sociale

Un trucco popolare nei servizi di chat e nei giochi online è stato quello di registrare un account con un nome come "Amministratore" e inviare alle persone messaggi spaventosi come "ATTENZIONE: abbiamo rilevato che qualcuno potrebbe hackerare il tuo account, rispondi con la tua password per autenticarti". Se un bersaglio risponde con la propria password, è caduto nel trucco e l'aggressore ora ha la password del proprio account.

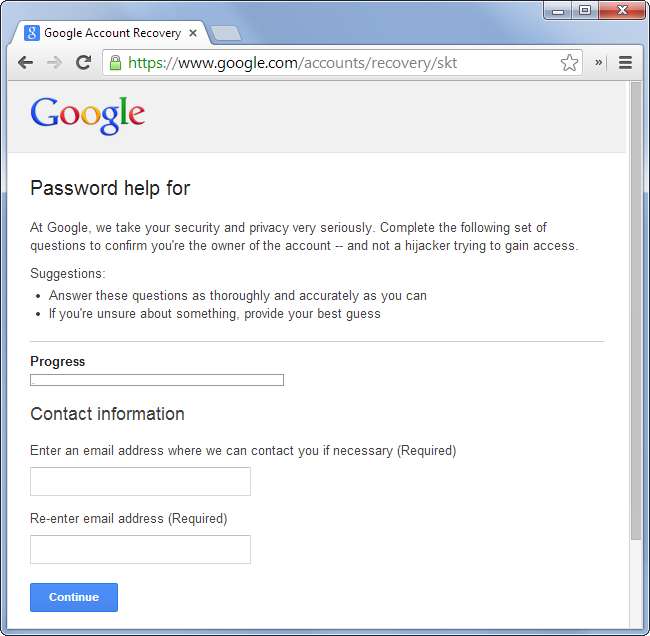

Se qualcuno dispone di informazioni personali su di te, potrebbe utilizzarle per ottenere l'accesso ai tuoi account. Ad esempio, informazioni come la data di nascita, il numero di previdenza sociale e il numero di carta di credito vengono spesso utilizzate per identificarti. Se qualcuno dispone di queste informazioni, potrebbe contattare un'azienda e fingere di essere te. Questo trucco è stato notoriamente utilizzato da un aggressore per ottenere l'accesso a Yahoo! di Sarah Palin. Account di posta nel 2008, che invia dati personali sufficienti per ottenere l'accesso all'account tramite il modulo di recupero della password di Yahoo! Lo stesso metodo potrebbe essere utilizzato per telefono se disponi delle informazioni personali richieste dall'azienda per autenticarti. Un utente malintenzionato con alcune informazioni su un obiettivo può fingere di essere lui e avere accesso a più cose.

L'ingegneria sociale potrebbe essere utilizzata anche di persona. Un utente malintenzionato potrebbe entrare in un'azienda, informare la segretaria che è un addetto alle riparazioni, un nuovo dipendente o un ispettore dei vigili del fuoco con un tono autorevole e convincente, quindi vagare per i corridoi e potenzialmente rubare dati riservati o bug di piante per svolgere attività di spionaggio aziendale. Questo trucco dipende dall'attaccante che si presenta come qualcuno che non è. Se una segretaria, un portiere o chiunque altro sia in carica non fa troppe domande o non guarda troppo da vicino, il trucco avrà successo.

RELAZIONATO: In che modo gli aggressori "hackerano gli account" online e come proteggersi

Gli attacchi di ingegneria sociale abbracciano la gamma di siti Web falsi, e-mail fraudolente e messaggi di chat nefasti fino a impersonare qualcuno al telefono o di persona. Questi attacchi si presentano in un'ampia varietà di forme, ma hanno tutti una cosa in comune: dipendono da inganni psicologici. L'ingegneria sociale è stata definita l'arte della manipolazione psicologica. È uno di i principali modi in cui gli "hacker" effettivamente "hackerano" gli account online .

Come evitare l'ingegneria sociale

Sapere che l'ingegneria sociale esiste può aiutarti a combatterla. Diffidare di e-mail, messaggi di chat e telefonate non richieste che richiedono informazioni private. Non rivelare mai informazioni finanziarie o informazioni personali importanti tramite e-mail. Non scaricare allegati di posta elettronica potenzialmente pericolosi ed eseguirli, anche se un'email afferma che sono importanti.

Inoltre, non dovresti seguire i link in un'email a siti web sensibili. Ad esempio, non fare clic su un link in un'email che sembra provenire dalla tua banca ed eseguire l'accesso. Potrebbe essere visualizzato un sito di phishing fasullo mascherato per sembrare il sito della tua banca, ma con un URL leggermente diverso. Visita invece direttamente il sito web.

Se ricevi una richiesta sospetta, ad esempio una telefonata dalla tua banca che richiede informazioni personali, contatta direttamente la fonte della richiesta e chiedi conferma. In questo esempio, chiameresti la tua banca e chiederesti cosa vogliono invece di divulgare le informazioni a qualcuno che afferma di essere la tua banca.

I programmi di posta elettronica, i browser web e le suite di sicurezza generalmente dispongono di filtri anti-phishing che ti avvisano quando visiti un sito di phishing noto. Tutto ciò che possono fare è avvisarti quando visiti un sito di phishing noto o ricevi un'email di phishing nota e non conoscono tutti i siti o le email di phishing disponibili. Per la maggior parte, spetta a te proteggerti: i programmi di sicurezza possono aiutare solo un po '.

È una buona idea esercitare un sano sospetto quando si tratta di richieste di dati privati e qualsiasi altra cosa che potrebbe essere un attacco di ingegneria sociale. Il sospetto e la cautela ti aiuteranno a proteggerti, sia online che offline.

Credito immagine: Jeff Turnet su Flickr