La gente parla di "hacking" dei propri account online, ma come avviene esattamente questo hacking? La realtà è che gli account vengono violati in modi abbastanza semplici: gli aggressori non usano la magia nera.

Sapere è potere. Capire come vengono effettivamente compromessi gli account può aiutarti a proteggere i tuoi account e impedire che le tue password vengano "violate" in primo luogo.

Riutilizzo delle password, in particolare quelle trapelate

Molte persone, forse anche la maggior parte delle persone, riutilizzano le password per account diversi. Alcune persone potrebbero persino utilizzare la stessa password per ogni account che utilizzano. Questo è estremamente insicuro. Molti siti Web, anche quelli più grandi e conosciuti come LinkedIn ed eHarmony, negli ultimi anni hanno perso i loro database di password. Database di password trapelate insieme a nomi utente e indirizzi e-mail sono facilmente accessibili online. Gli aggressori possono provare queste combinazioni di indirizzo e-mail, nome utente e password su altri siti Web e ottenere l'accesso a molti account.

Riutilizzare una password per il tuo account di posta elettronica ti mette ancora più a rischio, poiché il tuo account di posta elettronica potrebbe essere utilizzato per reimpostare tutte le altre password se un utente malintenzionato vi avesse accesso.

Per quanto tu sia bravo a proteggere le tue password, non puoi controllare quanto i servizi che utilizzi proteggano le tue password. Se riutilizzi le password e un'azienda fallisce, tutti i tuoi account saranno a rischio. Dovresti usare password diverse ovunque - un gestore di password può aiutare in questo .

Keylogger

I keylogger sono software dannosi che possono essere eseguiti in background, registrando ogni battuta di tasto che fai. Vengono spesso utilizzati per acquisire dati sensibili come numeri di carte di credito, password di servizi bancari online e altre credenziali dell'account. Quindi inviano questi dati a un utente malintenzionato su Internet.

Tale malware può arrivare tramite exploit, ad esempio if stai utilizzando una versione obsoleta di Java , come la maggior parte dei computer su Internet, puoi essere compromesso tramite un'applet Java su una pagina web. Tuttavia, possono anche arrivare camuffati in altri software. Ad esempio, puoi scaricare uno strumento di terze parti per un gioco online. Lo strumento potrebbe essere dannoso, catturando la tua password di gioco e inviandola all'attaccante su Internet.

Usa un buon programma antivirus , mantieni aggiornato il tuo software ed evita di scaricare software non affidabile.

Ingegneria sociale

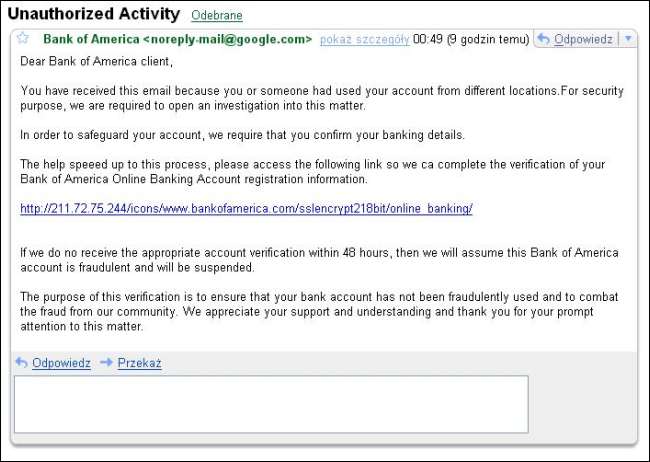

Gli aggressori usano comunemente anche trucchi di ingegneria sociale per accedere ai tuoi account. Phishing è una forma comunemente nota di ingegneria sociale: essenzialmente, l'autore dell'attacco si spaccia per qualcuno e chiede la tua password. Alcuni utenti consegnano facilmente le loro password. Ecco alcuni esempi di ingegneria sociale:

- Ricevi un'e-mail che afferma di provenire dalla tua banca, che ti indirizza a un sito Web di una banca falsa e ti chiede di inserire la tua password.

- Ricevi un messaggio su Facebook o su qualsiasi altro sito Web sociale da un utente che afferma di essere un account Facebook ufficiale, che ti chiede di inviare la tua password per autenticarti.

- Visiti un sito Web che promette di darti qualcosa di prezioso, come giochi gratuiti su Steam o oro gratuito in World of Warcraft. Per ottenere questo falso premio, il sito web richiede il tuo nome utente e la tua password per il servizio.

Fai attenzione a chi dai la tua password: non fare clic sui collegamenti nelle e-mail e andare al sito web della tua banca, non dare la tua password a nessuno che ti contatta e la richiede e non dare le credenziali del tuo account a persone non affidabili siti web, soprattutto quelli che sembrano troppo belli per essere veri.

Rispondere alle domande di sicurezza

Le password possono spesso essere reimpostate rispondendo alle domande di sicurezza. Le domande di sicurezza sono generalmente incredibilmente deboli, spesso cose come "Dove sei nata?", "Che scuola superiore hai frequentato?" E "Qual era il nome da nubile di tua madre?". Spesso è molto facile trovare queste informazioni su siti di social network accessibili al pubblico e la maggior parte delle persone normali ti direbbe a quale scuola superiore hanno frequentato se gli fosse stato chiesto. Con queste informazioni facili da ottenere, gli aggressori possono spesso reimpostare le password e ottenere l'accesso agli account.

Idealmente, dovresti utilizzare domande di sicurezza con risposte che non sono facilmente individuabili o indovinate. I siti web dovrebbero anche impedire alle persone di accedere a un account solo perché conoscono le risposte ad alcune domande di sicurezza, e alcuni lo sanno, ma altri ancora no.

Account e-mail e reimpostazione della password

Se un utente malintenzionato utilizza uno dei metodi sopra indicati per accedere ai tuoi account di posta elettronica , sei in guai più grossi. Il tuo account di posta elettronica funziona generalmente come il tuo account principale online. Tutti gli altri account che utilizzi sono collegati ad esso e chiunque abbia accesso all'account e-mail potrebbe utilizzarlo per reimpostare le tue password su qualsiasi numero di siti in cui ti sei registrato con l'indirizzo e-mail.

Per questo motivo, dovresti proteggere il più possibile il tuo account di posta elettronica. È particolarmente importante utilizzare una password univoca e proteggerla con cura.

Quale password "Hacking" non è

La maggior parte delle persone probabilmente immagina che gli aggressori provino ogni singola password possibile per accedere al proprio account online. Questo non sta accadendo. Se provassi ad accedere all'account online di qualcuno e continuassi a indovinare le password, verresti rallentato e ti sarebbe impedito di provare più di una manciata di password.

Se un utente malintenzionato era in grado di accedere a un account online solo indovinando le password, è probabile che la password fosse qualcosa di ovvio che poteva essere indovinato nei primi tentativi, come "password" o il nome dell'animale domestico della persona.

Gli aggressori potevano utilizzare questi metodi di forza bruta solo se avevano accesso locale ai tuoi dati, ad esempio, supponiamo che tu stia archiviando un file crittografato nel tuo account Dropbox e gli aggressori hanno ottenuto l'accesso e hanno scaricato il file crittografato. Potrebbero quindi provare a farlo forza bruta la crittografia , essenzialmente provando ogni singola combinazione di password finché una non funziona.

Le persone che affermano che i loro account sono stati "hackerati" sono probabilmente colpevoli di riutilizzo delle password, installazione di un key logger o fornitura delle proprie credenziali a un utente malintenzionato dopo trucchi di ingegneria sociale. Potrebbero anche essere stati compromessi a seguito di domande di sicurezza facilmente intuibili.

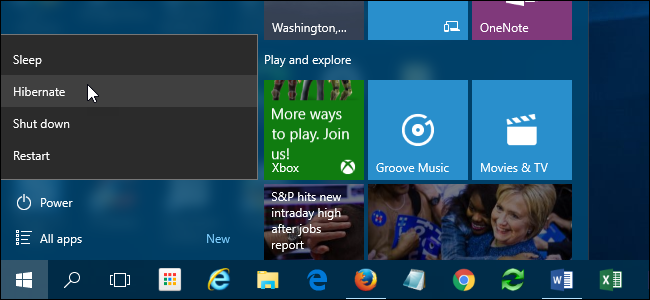

Se prendi le dovute precauzioni di sicurezza, non sarà facile "violare" i tuoi account. Utilizzo dell'autenticazione a due fattori può anche aiutare: un utente malintenzionato avrà bisogno di più della semplice password per entrare.

Credito immagine: Robbert van der Steeg su Flickr , asenat su Flickr