La stampa tecnologica scrive costantemente di nuovi e pericolosi exploit "zero-day". Ma cos'è esattamente un exploit zero-day, cosa lo rende così pericoloso e, cosa più importante, come puoi proteggerti?

Gli attacchi zero-day si verificano quando i cattivi superano i buoni, attaccandoci con vulnerabilità di cui non sapevamo nemmeno l'esistenza. Sono ciò che accade quando non abbiamo avuto il tempo di preparare le nostre difese.

Il software è vulnerabile

Il software non è perfetto. Il browser in cui stai leggendo questo articolo, che si tratti di Chrome, Firefox, Internet Explorer o qualsiasi altro, è garantito che contenga bug. Un software così complesso è scritto da esseri umani e presenta problemi che ancora non conosciamo. Molti di questi bug non sono molto pericolosi, forse causano il malfunzionamento di un sito Web o il blocco del browser. Tuttavia, alcuni bug sono falle di sicurezza. Un utente malintenzionato che è a conoscenza del bug può creare un exploit che utilizza il bug nel software per ottenere l'accesso al sistema.

Certo, alcuni software sono più vulnerabili di altri. Per esempio, Giava ha avuto un flusso infinito di vulnerabilità che consentono ai siti Web che utilizzano il plug-in Java di sfuggire alla sandbox Java e avere pieno accesso alla tua macchina. Gli exploit che riescono a compromettere la tecnologia sandbox di Google Chrome sono stati molto più rari, sebbene anche Chrome abbia avuto zero giorni.

Divulgazione responsabile

A volte, una vulnerabilità viene scoperta dai bravi ragazzi. O lo sviluppatore scopre da solo la vulnerabilità o gli hacker "white hat" scoprono la vulnerabilità e la rivelano in modo responsabile, forse tramite qualcosa come Pwn2Own o il programma di ricompensa dei bug di Google Chrome, che premia gli hacker per aver scoperto le vulnerabilità e le rivelano in modo responsabile. Lo sviluppatore corregge il bug e rilascia una patch per esso.

I malintenzionati potrebbero in seguito tentare di sfruttare la vulnerabilità dopo che è stata divulgata e corretta, ma le persone hanno avuto il tempo di prepararsi.

Alcune persone non applicano le patch al software in modo tempestivo, quindi questi attacchi possono comunque essere pericolosi. Tuttavia, se un attacco prende di mira un software che utilizza una vulnerabilità nota per cui è già disponibile una patch, non si tratta di un attacco "zero-day".

Attacchi zero-day

A volte, una vulnerabilità viene scoperta dai cattivi. Le persone che scoprono la vulnerabilità possono venderla ad altre persone e organizzazioni in cerca di exploit (questo è un grande affare - non sono solo adolescenti negli scantinati che cercano di prenderti in giro, questo è il crimine organizzato in azione) o usarlo da soli. La vulnerabilità potrebbe essere già nota allo sviluppatore, ma lo sviluppatore potrebbe non essere stato in grado di risolverla in tempo.

In questo caso, né lo sviluppatore né le persone che utilizzano il software sono avvisati in anticipo che il loro software è vulnerabile. Le persone apprendono che il software è vulnerabile solo quando è già stato attaccato, spesso esaminando l'attacco e imparando quale bug sfrutta.

Questo è un attacco zero-day: significa che gli sviluppatori hanno avuto zero giorni per affrontare il problema prima che venga già sfruttato in natura. Tuttavia, i cattivi lo sanno da abbastanza tempo da creare un exploit e iniziare ad attaccare. Il software rimane vulnerabile agli attacchi finché una patch non viene rilasciata e applicata dagli utenti, operazione che potrebbe richiedere diversi giorni.

Come proteggersi

Zero giorni fa paura perché non ne abbiamo alcun preavviso. Non possiamo prevenire gli attacchi zero-day mantenendo il nostro software aggiornato. Per definizione, non sono disponibili patch per un attacco zero-day.

Allora cosa possiamo fare per proteggerci dagli exploit zero-day?

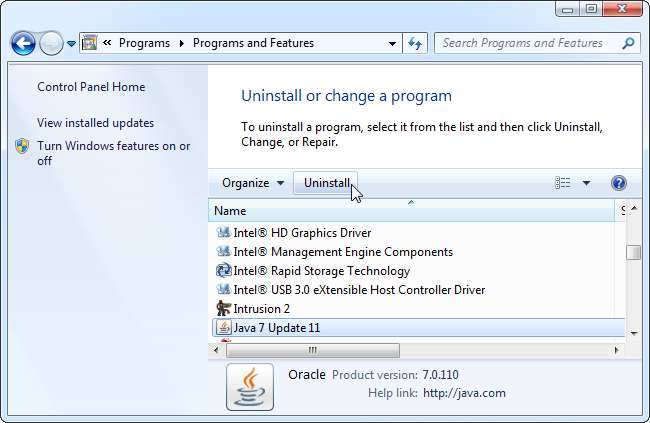

- Evita il software vulnerabile : Non sappiamo con certezza se in futuro ci sarà un'altra vulnerabilità zero-day in Java, ma la lunga storia di attacchi zero-day di Java significa che probabilmente ci sarà. (In effetti, Java è attualmente vulnerabile a diversi attacchi zero-day che non sono stati ancora corretti.) Disinstalla Java (o disabilitare il plug-in se è necessario che Java sia installato ) e sei meno a rischio di attacchi zero-day. Storicamente, anche il lettore PDF di Adobe e Flash Player hanno subito un certo numero di attacchi zero-day, sebbene siano migliorati di recente.

- Riduci la tua superficie di attacco : Meno software hai vulnerabile agli attacchi zero-day, meglio è. Questo è il motivo per cui è opportuno disinstallare i plug-in del browser che non utilizzi ed evitare di esporre direttamente a Internet software server non necessario. Anche se il software del server è completamente aggiornato, alla fine potrebbe verificarsi un attacco zero-day.

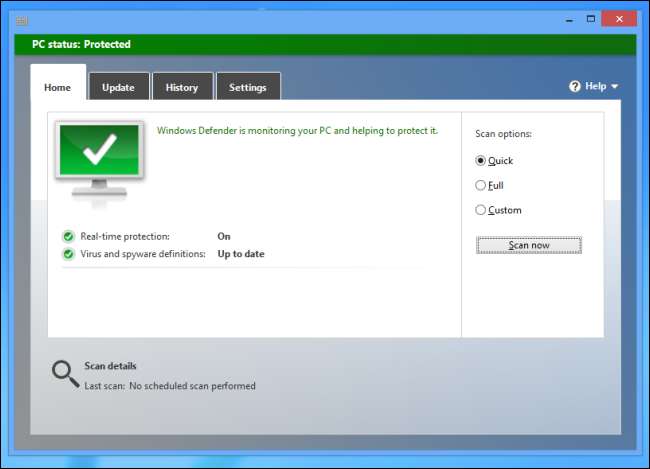

- Esegui un antivirus : Gli antivirus possono aiutare contro gli attacchi zero-day. Un attacco che tenta di installare malware sul tuo computer potrebbe trovare l'installazione del malware sventata dall'antivirus. Un euristica dell'antivirus (che rileva attività sospette) può anche bloccare un attacco zero-day. Gli antivirus possono quindi essere aggiornati per la protezione contro l'attacco zero-day prima che sia disponibile una patch per il software vulnerabile stesso. Questo è il motivo per cui è intelligente utilizzare un antivirus su Windows, non importa quanto tu sia attento.

- Mantieni aggiornato il tuo software : Aggiornare regolarmente il software non ti proteggerà da zero giorni, ma ti garantirà di avere la soluzione il prima possibile dopo il suo rilascio. Questo è anche il motivo per cui è importante ridurre la superficie di attacco e sbarazzarsi del software potenzialmente vulnerabile che non utilizzi: è meno software di cui hai bisogno per assicurarti che venga aggiornato.

Abbiamo spiegato cos'è un exploit zero day, ma cos'è una vulnerabilità di sicurezza permanente e priva di patch nota come? Vedi se riesci a trovare la risposta su la nostra sezione Geek Trivia !