Teknikpressen skriver ständigt om nya och farliga "zero-day" exploater. Men vad är exakt ett nolldagars utnyttjande, vad gör det så farligt, och - viktigast av allt - hur kan du skydda dig själv?

Nolldagarsattacker inträffar när skurkarna går före de goda killarna och attackerar oss med sårbarheter som vi inte ens visste existerade. Det är vad som händer när vi inte har haft tid att förbereda vårt försvar.

Programvaran är sårbar

Programvaran är inte perfekt. Webbläsaren du läser detta i - oavsett om det är Chrome, Firefox, Internet Explorer eller något annat - har garanterat fel i det. En sådan komplex mjukvara är skriven av människor och har problem som vi bara inte känner till ännu. Många av dessa buggar är inte särskilt farliga - kanske orsakar de att en webbplats inte fungerar eller din webbläsare kraschar. Vissa buggar är dock säkerhetshål. En angripare som känner till felet kan skapa en exploatering som använder felet i programvaran för att få åtkomst till ditt system.

Naturligtvis är viss programvara mer utsatt än andra. Till exempel, Java har haft en oändlig ström av sårbarheter som gör det möjligt för webbplatser som använder Java-plugin-programmet att undkomma Java-sandlådan och har full tillgång till din maskin. Utnyttjanden som lyckas äventyra Google Chromes sandboxteknik har varit mycket mer sällsynta, även om Chrome har haft noll dagar.

Ansvarig avslöjande

Ibland upptäcks en sårbarhet av de goda killarna. Antingen upptäcker utvecklaren själva sårbarheten eller "white-hat" hackare upptäcker sårbarheten och avslöjar den på ett ansvarsfullt sätt, kanske genom något som Pwn2Own eller Googles Chrome bug bounty-program, som belönar hackare för att upptäcka sårbarheter och avslöja dem på ett ansvarsfullt sätt. Utvecklaren fixar felet och släpper en patch för det.

Skadliga människor kan senare försöka utnyttja sårbarheten efter att den har avslöjats och lappats, men människor har haft tid att förbereda sig.

Vissa människor lappar inte sin programvara i rätt tid, så dessa attacker kan fortfarande vara farliga. Men om en attack riktar sig mot en mjukvara med känd sårbarhet som det redan finns en patch tillgänglig för, är det inte en "noll-dag" -attack.

Zero-Day attacker

Ibland upptäcks en sårbarhet av skurkarna. De som upptäcker sårbarheten kan sälja den till andra människor och organisationer som letar efter exploateringar (det här är stora affärer - det här är inte bara tonåringar i källare som försöker röra med dig längre, det här är organiserad brottslighet i aktion) eller använder det själva. Sårbarheten kan ha varit känd för utvecklaren redan, men utvecklaren kanske inte har kunnat åtgärda det i tid.

I det här fallet varnar utvecklaren eller personer som använder programvaran i förväg om att deras programvara är sårbar. Människor lär sig bara att programvaran är sårbar när den redan attackeras, ofta genom att undersöka attacken och lära sig vilken bugg den använder.

Det här är en noll-dagarsattack - det betyder att utvecklare har haft noll dagar att hantera problemet innan det redan utnyttjas i naturen. Men skurkarna har känt till det tillräckligt länge för att skapa en exploatering och börja attackera. Programvaran är fortfarande sårbar för attacker tills en patch släpps och tillämpas av användare, vilket kan ta flera dagar.

Hur du skyddar dig själv

Noll dagar är skrämmande eftersom vi inte har någon förvarning om dem. Vi kan inte förhindra nolldagarsattacker genom att hålla vår programvara korrigerad. Per definition finns inga korrigeringar tillgängliga för en noll-dagarsattack.

Så vad kan vi göra för att skydda oss från nolldagars exploatering?

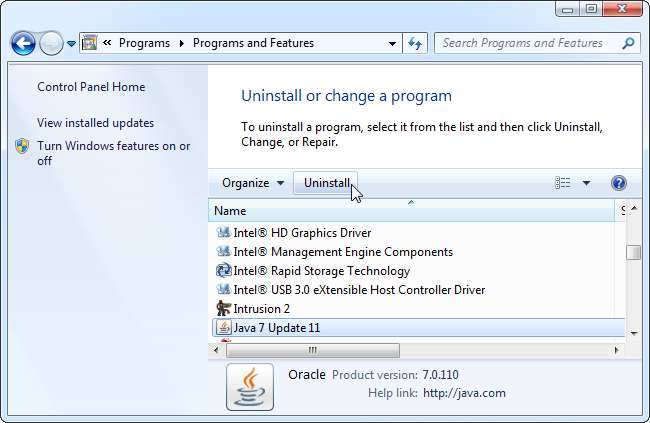

- Undvik sårbar programvara : Vi vet inte säkert att det kommer att finnas en annan noll-dagars sårbarhet i Java i framtiden, men Java långa historia av noll-dagars attacker innebär att det sannolikt kommer att vara. (Faktum är att Java för närvarande är sårbart för flera nolldagarsattacker som ännu inte har lappats.) Avinstallera Java (eller inaktivera plugin-programmet om du behöver Java installerat ) och du har mindre risk för nolldagarsattacker. Adobes PDF-läsare och Flash Player har också historiskt sett haft ett stort antal nolldagarsattacker, även om de nyligen har förbättrats.

- Minska din attackyta : Ju mindre programvara du har sårbar för nolldagarsattacker, desto bättre. Det är därför det är bra att avinstallera webbläsarinsticksprogram som du inte använder och undvika att onödig serverprogramvara exponeras direkt för Internet. Även om serverns programvara är helt korrigerad kan en noll-dagars attack så småningom hända.

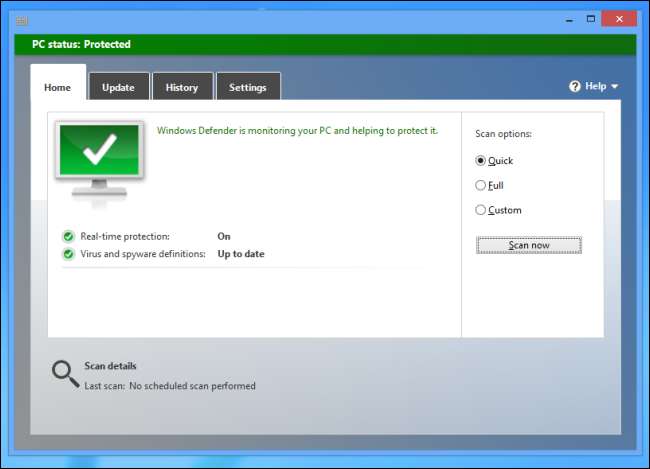

- Kör ett antivirusprogram : Antivirus kan hjälpa till mot nolldagarsattacker. En attack som försöker installera skadlig programvara på din dator kan hitta skadlig programvara installation av antivirusprogrammet. Ett antivirusheuristik (som upptäcker misstänkt utseende) kan också blockera en nolldagarsattack. Antivirus kan sedan uppdateras för skydd mot noll-dagars attack tidigare än en patch är tillgänglig för själva den sårbara programvaran. Det är därför det är smart att använda ett antivirusprogram i Windows, oavsett hur försiktig du är.

- Håll din programvara uppdaterad : Uppdatering av programvaran regelbundet skyddar dig inte mot nolldagar, men det kommer att säkerställa att du har rättat till så snart som möjligt efter att den släppts. Det är också därför det är viktigt att minska din attackyta och bli av med potentiellt sårbar programvara som du inte använder - det är mindre programvara du behöver för att säkerställa att den uppdateras.

Vi har förklarat vad en noll dagars utnyttjande är, men vad kallas en permanent och ofördelad säkerhetsproblem? Se om du kan lista ut svaret på vårt avsnitt om Geek Trivia !