MAC-osoitesuodatuksen avulla voit määrittää laiteluettelon ja sallia vain nämä laitteet Wi-Fi-verkossa. Se on teoria joka tapauksessa. Käytännössä tämä suojaus on hankala perustaa ja helppo rikkoa.

Tämä on yksi Wi-Fi-reitittimen ominaisuudet, jotka antavat sinulle väärän turvallisuuden tunteen . Pelkkä WPA2-salauksen käyttö riittää. Jotkut ihmiset haluavat käyttää MAC-osoitesuodatusta, mutta se ei ole suojausominaisuus.

Kuinka MAC-osoitteiden suodatus toimii

LIITTYVÄT: Ei sinulla ole väärää turvallisuuden tunnetta: 5 epävarmaa tapaa suojata Wi-Fi

Jokaisella omistamallasi laitteella on yksilöllinen median käytön valvontaosoite (MAC-osoite), joka tunnistaa sen verkossa. Normaalisti reititin sallii minkä tahansa laitteen yhteyden muodostamisen - kunhan se tietää sopivan salasanan. Kun MAC-osoite suodatetaan, reititin vertaa ensin laitteen MAC-osoitetta hyväksyttyyn MAC-osoitteiden luetteloon ja päästää laitteen Wi-Fi-verkkoon vain, jos sen MAC-osoite on erikseen hyväksytty.

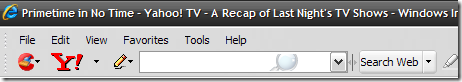

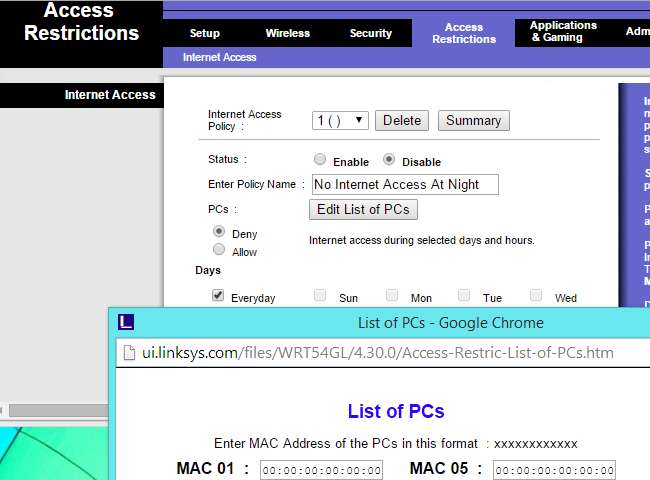

Reitittimesi antaa sinun todennäköisesti määrittää luettelon sallituista MAC-osoitteista sen web-käyttöliittymässä, jolloin voit valita, mitkä laitteet voivat muodostaa yhteyden verkkoon.

MAC-osoitteiden suodatus ei tarjoa suojausta

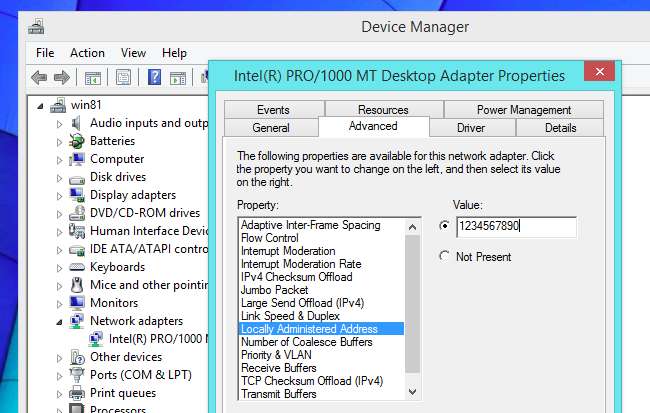

Toistaiseksi tämä kuulostaa melko hyvältä. Mutta MAC-osoitteet voidaan helposti huijata monissa käyttöjärjestelmissä , joten mikä tahansa laite voi teeskennellä olevansa yksi sallituista, yksilöllisistä MAC-osoitteista.

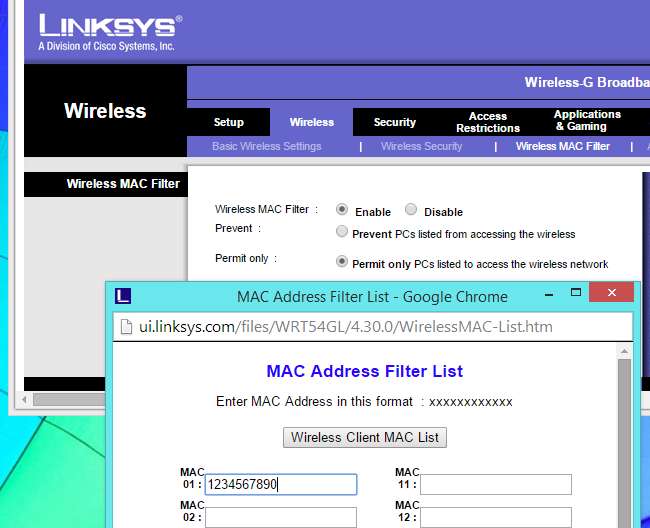

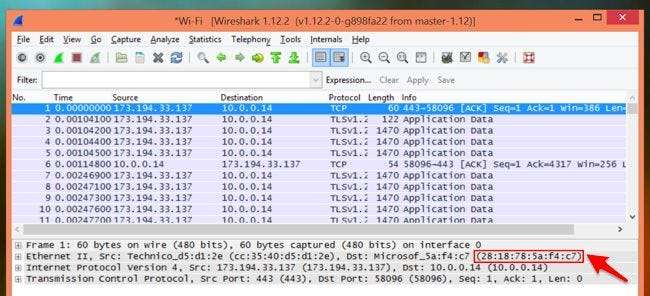

Myös MAC-osoitteet on helppo saada. Ne lähetetään ilman kautta, kun jokainen paketti menee laitteeseen ja sieltä, koska MAC-osoitetta käytetään varmistamaan, että jokainen paketti pääsee oikeaan laitteeseen.

LIITTYVÄT: Kuinka hyökkääjä voi murtaa langattoman verkon suojauksen

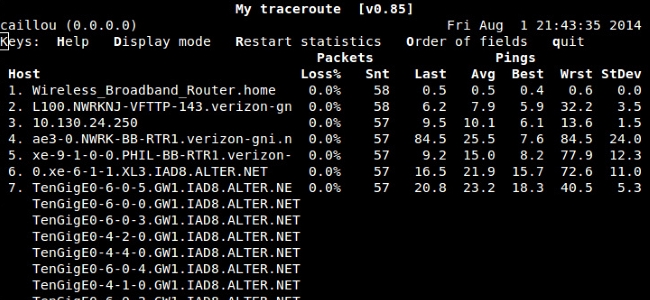

Hyökkääjän on vain seurattava Wi-Fi-liikennettä sekunnin tai kahden ajan, tutkittava paketti sallitun laitteen MAC-osoitteen löytämiseksi, vaihdettava laitteen MAC-osoite sallittuun MAC-osoitteeseen ja muodostettava yhteys kyseisen laitteen paikkaan. Saatat ajatella, että tämä ei ole mahdollista, koska laite on jo kytketty, mutta "deauth" - tai "deassoc" -hyökkäys, joka katkaisee laitteen pakotetusti Wi-Fi-verkosta, antaa hyökkääjän muodostaa yhteyden uudelleen paikalleen.

Emme liioittele täällä. Hyökkääjä, jolla on työkalusarja, kuten Kali Linux voi käyttää Wireshark kuunnellaksesi pakettia, suorita pikakomento MAC-osoitteen vaihtamiseksi, käytä aireplay-ng -toimintoa lähettääksesi assosiaatiopaketit kyseiselle asiakkaalle ja muodosta yhteys sitten sen tilalle. Tämä koko prosessi voi helposti kestää alle 30 sekuntia. Ja tämä on vain manuaalinen menetelmä, joka sisältää jokaisen askeleen tekemisen käsin - älä välitä automaattisista työkaluista tai komentosarjojen skripteistä, jotka voivat tehdä tämän nopeammin.

WPA2-salaus riittää

LIITTYVÄT: Wi-Fi-verkon WPA2-salaus voidaan murtaa offline-tilassa: Näin

Tässä vaiheessa saatat ajatella, että MAC-osoitteiden suodatus ei ole hämmentävää, mutta tarjoaa lisäsuojaa pelkälle salaukselle. Se on totta, mutta ei oikeastaan.

Periaatteessa, niin kauan kuin sinulla on vahva salasana WPA2-salauksella, tämä salaus on vaikein murtaa. Jos hyökkääjä voi murtaa WPA2-salauksesi , heille on triviaali huijata MAC-osoitesuodatusta. Jos MAC-osoitteiden suodattaminen häiritsee hyökkääjää, hän ei todellakaan voi rikkoa salaustasi.

Ajattele sitä kuin polkupyörälukon lisääminen pankkiholven oveen. Kaikilla pankin ryöstöillä, jotka pääsevät tämän pankkiholven oven läpi, ei ole vaikeuksia leikata pyörän lukkoa. Et ole lisännyt mitään todellista lisäturvaa, mutta joka kerta, kun pankin työntekijän on päästävä holviin, heidän on käytettävä aikaa pyörän lukon käsittelemiseen.

Se on tylsiä ja aikaa vievää

LIITTYVÄT: 10 hyödyllistä vaihtoehtoa, jotka voit määrittää reitittimen verkkoliittymässä

Tämän hallintaan käytetty aika on tärkein syy, jonka vuoksi sinun ei pitäisi vaivautua. Kun asetat MAC-osoitesuodatuksen ensiksi, sinun on haettava MAC-osoite jokaisesta kotitalouden laitteesta ja sallittava se reitittimen verkkoliittymässä. Tämä vie jonkin aikaa, jos sinulla on paljon Wi-Fi-yhteensopivia laitteita, kuten useimmat ihmiset tekevät.

Aina kun saat uuden laitteen - tai vieras tulee ja hänen on käytettävä Wi-Fi-verkkoa laitteillaan - sinun on siirry reitittimen verkkokäyttöliittymään ja lisää uudet MAC-osoitteet. Tämä on tavallisen asennusprosessin päällä, jossa sinun on liitettävä Wi-Fi-salasana kuhunkin laitteeseen.

Tämä vain lisää elämääsi. Tämän ponnistelun pitäisi kannata paremmalla turvallisuudella, mutta saamasi tietoturvan vähäinen lisääminen olemattomaan ei tee siitä aikaa vaivaa.

Tämä on verkonhallintaominaisuus

Oikein käytetty MAC-osoitesuodatus on pikemminkin verkonhallintaominaisuus kuin suojausominaisuus. Se ei suojaa sinua ulkopuolisilta, jotka yrittävät murtaa salaus aktiivisesti ja päästä verkkoon. Sen avulla voit kuitenkin valita, mitkä laitteet ovat sallittuja verkossa.

Esimerkiksi, jos sinulla on lapsia, voit käyttää MAC-osoitesuodatusta estääksesi heidän kannettavan tietokoneen tai älypuhelimen pääsyn Wi-Fi-verkkoon, jos sinun on maadoitettava heidät ja poistettava Internet-yhteys. Lapset pääsivät kiertämään nämä lapsilukkosäädöt yksinkertaisilla työkaluilla, mutta he eivät tiedä sitä.

Siksi monilla reitittimillä on myös muita ominaisuuksia, jotka riippuvat laitteen MAC-osoitteesta. Esimerkiksi niiden avulla voit sallia verkkosuodatuksen tietyille MAC-osoitteille. Tai voit estää laitteita, joilla on tietyt MAC-osoitteet, pääsemästä verkkoon koulun aikana. Nämä eivät ole oikeastaan turvaominaisuuksia, koska niitä ei ole suunniteltu estämään hyökkääjää, joka tietää mitä tekee.

Jos haluat todella käyttää MAC-osoitesuodatusta määrittelemään luettelon laitteista ja niiden MAC-osoitteista ja hallinnoimaan luetteloa laitteista, jotka ovat sallittuja verkossa, voit vapaasti. Jotkut ihmiset todella nauttivat tällaisesta hallinnasta jollakin tasolla. Mutta MAC-osoitesuodatus ei anna todellista parannusta Wi-Fi-tietoturvallesi, joten sinun ei pitäisi tuntea pakkoa käyttää sitä. Useimpien ihmisten ei pitäisi vaivautua MAC-osoitteiden suodattamiseen, ja - jos he tekevät - heidän tulisi tietää, että se ei todellakaan ole turvaominaisuus.

Kuvahyvitys: nseika on Flickr